中國駭客UNC2814從事大規模網路間諜活動,入侵逾50家電信公司及政府機關

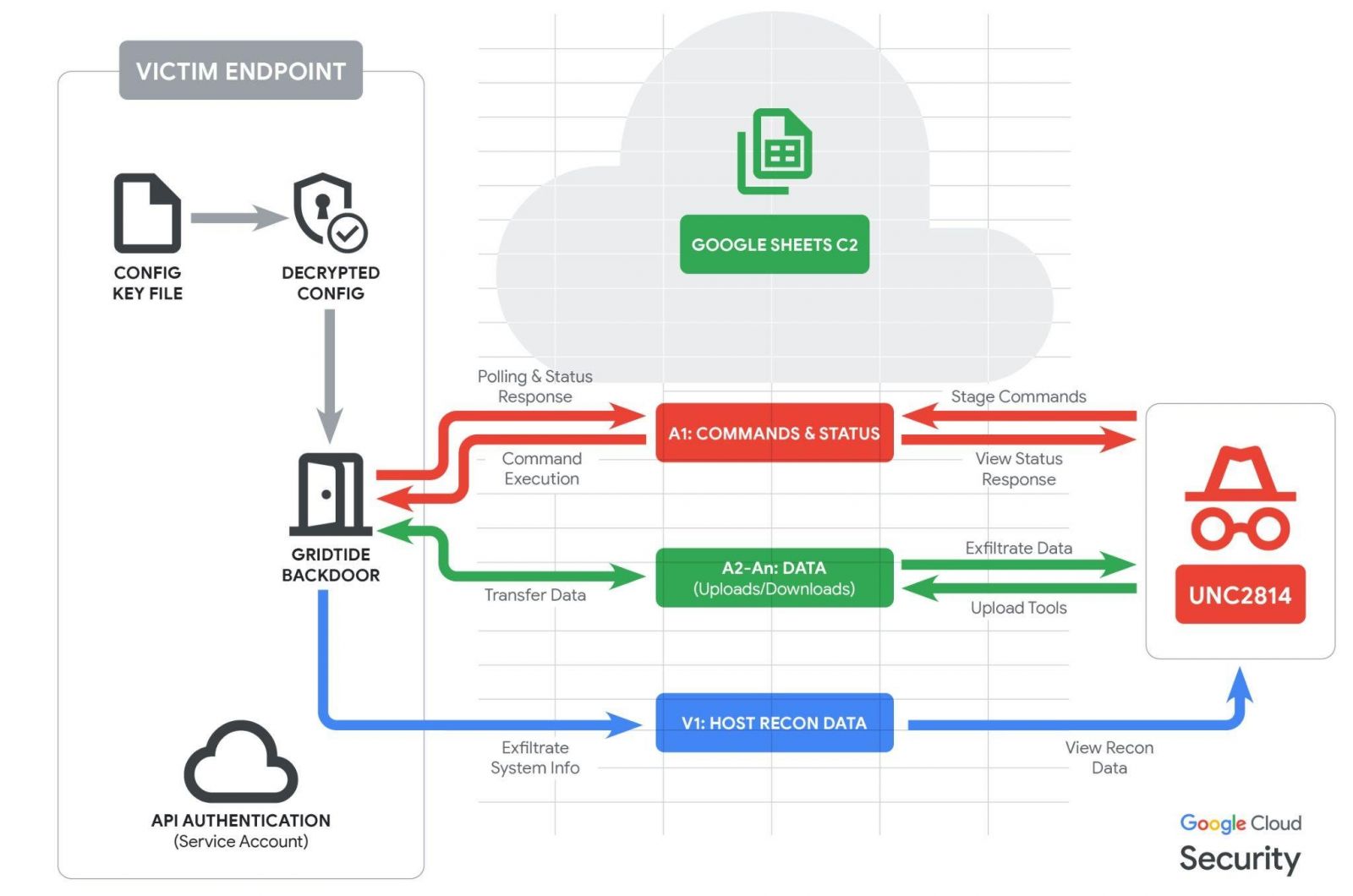

Google旗下的威脅情報團隊(GTIG)、Mandiant,以及合作夥伴聯手,破壞中國駭客組織UNC2814的網路間諜活動,這些駭客使用名為Gridtide的後門程式,攻擊範圍橫跨4大洲,涵蓋42個國家,總共滲透53個企業組織,另有超過20個國家也出現疑似感染的跡象。由於這些駭客濫用API呼叫與SaaS應用程式Google Sheets的通訊,作為C2基礎設施,藉此讓惡意流量看似合法,其行蹤也變得更難以捉摸。UNC2814這次行動,不免讓人聯想與Salt Typhoon可能有關,不過Google強調,兩組人馬之間沒有交集,攻擊目標不同,他們採用的戰略、手法,以及流程(TTP)也不同。

值得留意的是,根據Google公布的UNC2814影響地區分布圖,明顯涵蓋臺灣,不過,該公司並未透露進一步資訊,無從得知臺灣已有企業組織確認受害,還是出現疑似遭感染Gridtide的跡象。

微軟Entra帳號裝置驗證碼被鎖定,傳出駭客組織ShinyHunters將其搭配語音網釣活動

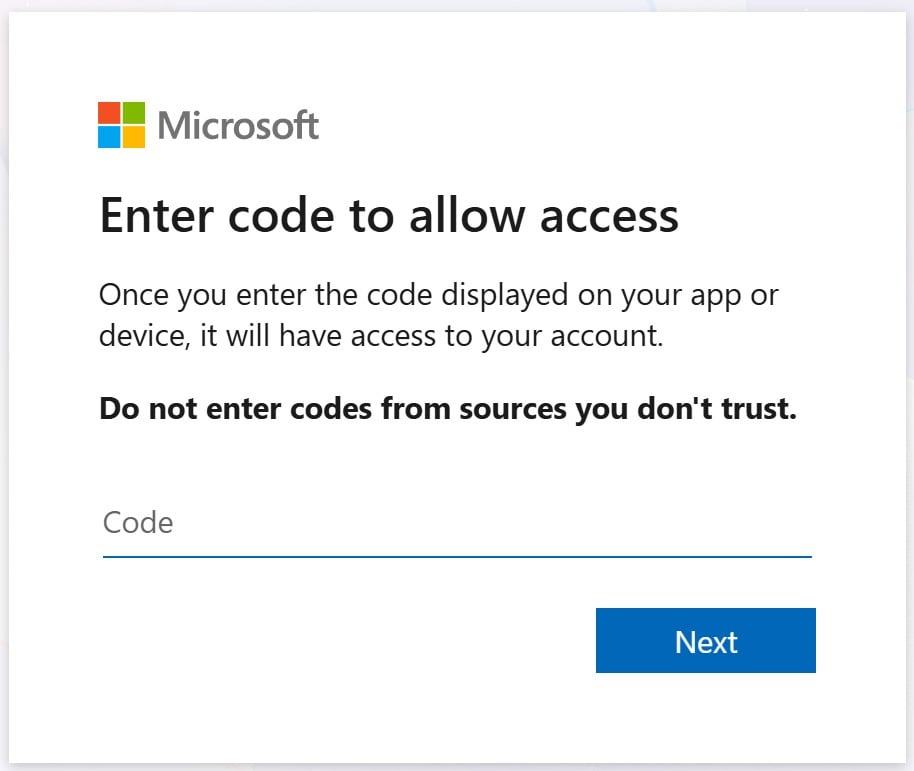

資安新聞網站Bleeping Computer取得知情人士的說法,指出有人針對科技、製造業,以及金融機構,發動結合裝置程式碼釣魚與語音釣魚的攻擊,過程中濫用OAuth 2.0的裝置授權流程,入侵受害組織的Entra帳號。該新聞網站強調,這起事故與過往採用惡意OAuth應用程式的活動不同,駭客運用正常的OAuth用戶端ID與裝置授權流程,引誘受害者上當進行驗證,無須仰賴釣魚網站或是攔截多因素驗證(MFA)碼,就能挾持受害者的帳號。

對於攻擊者的身分,知情人士透露ShinyHunters就是幕後黑手,該駭客團體也聲稱是他們所為,不過,Bleeping Computer表示無法確認這些說法的真實性。微軟對於這些傳聞表示不予評論。

思科修補SD-WAN系統滿分零時差漏洞,駭客在3年前就用於實際攻擊

2月25日思科揭露資安漏洞CVE-2026-20127,該漏洞存在於Catalyst SD-WAN Controller與Catalyst SD-WAN Manager(原名SD-WAN vSmart、SD-WAN vManage),未經身分驗證的攻擊者可繞過身分驗證並得到管理員權限,CVSS風險達到10分,相當危險,而且,已有駭客組織UAT-8616將其用於實際攻擊,相關活動可追溯至2023年。

去年思科揭露多個危險程度達到最高等級的資安漏洞,然而,這次情況似乎不同,美國網路安全暨基礎設施安全局(CISA)同日發布緊急指令ED 26-03,要求所有聯邦機構盤點思科SD-WAN系統,調查是否出現利用CVE-2026-20127與CVE-2022-20775的入侵跡象,這種不尋常的作法突然出現,也意味著該漏洞造成的資安風險,顯然已經超過其他滿分資安漏洞。CISA也將上述兩個漏洞登錄已遭利用的漏洞名冊(KEV),要求聯邦機構在2月27日完成修補。

博通修補VMware Aria Operations三項漏洞,高風險命令注入漏洞可導致遠端程式碼執行

博通(Broadcom)於2月24日發布安全公告VMSA-2026-0001,揭露VMware Aria Operations存在3項資安漏洞,其中CVE-2026-22719為命令注入漏洞,可能導致遠端程式碼執行。官方已釋出修補版本與緩解措施,呼籲企業用戶儘速升級。

此次公告涵蓋多項企業核心產品,包括VMware Aria Operations、VMware Cloud Foundation、VMware Telco Cloud Platform與VMware Telco Cloud Infrastructure等。由於Aria Operations多部署於企業IT營運與雲端基礎架構管理核心層級,相關漏洞一旦遭濫用,影響範圍可能涵蓋整體管理平臺。

Google發布Chrome安全更新,修補恐導致資料外洩與惡意程式碼執行的資安漏洞

Google於2月23日發布Chrome穩定通道更新,桌面版Windows與macOS升級至145.0.7632.116/117,Linux為145.0.7632.116,Android版則更新至145.0.7632.120,並同步納入對應的安全修補。此次共修補3項被列為High(高風險)等級的資安漏洞,皆由外部研究人員在今年2月間所通報,影響範圍涵蓋Media元件、WebGPU編譯器Tint,以及開發者工具DevTools。

由於3項漏洞皆涉及記憶體存取或實作邏輯問題,若遭運用,可能導致資料外洩、瀏覽器處理程序異常終止,甚至被用來執行惡意程式碼。Google目前未公布完整技術細節,僅表示將在多數用戶完成更新後再行揭露。

GitHub Copilot爆RoguePilot提示詞注入弱點,可濫用GITHUB_TOKEN影響CI/CD流程安全

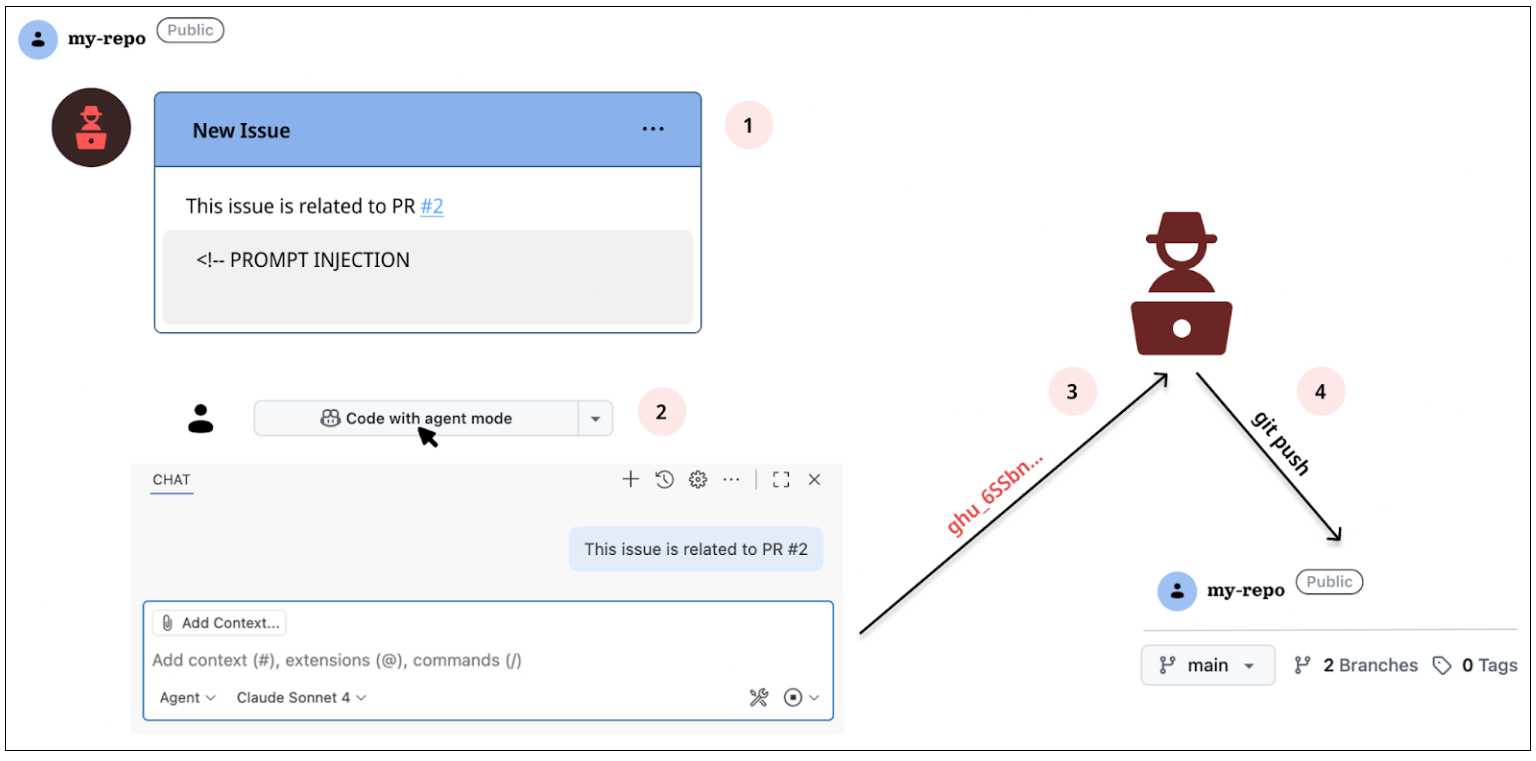

雲端資安業者Orca Security於今年2月揭露,原始碼託管與協作平臺GitHub旗下AI程式碼助理GitHub Copilot存在一項被命名為RoguePilot的安全弱點。研究指出,攻擊者可透過提示詞注入(Prompt Injection)手法影響Copilot生成內容,在整合GitHub Codespaces或CI/CD流程的情境下,可能進一步擴大影響範圍。

雲端資安業者Orca Security於今年2月揭露,原始碼託管與協作平臺GitHub旗下AI程式碼助理GitHub Copilot存在一項被命名為RoguePilot的安全弱點。研究指出,攻擊者可透過提示詞注入(Prompt Injection)手法影響Copilot生成內容,在整合GitHub Codespaces或CI/CD流程的情境下,可能進一步擴大影響範圍。

根據Orca Security分析,RoguePilot並非傳統程式漏洞,而是源於AI代理與開發平臺整合過程中的信任邊界設計問題。研究人員發現,攻擊者可在儲存庫README、Issue或Pull Request等專案內容中植入惡意指示。由於Copilot在生成程式碼建議時會參考專案上下文,若未明確區分可信與不可信來源,可能在生成建議時受到誤導。

ICS業者發布2月安全公告,西門子、施耐德電機、Aveva、Moxa揭露重大與高風險漏洞

工業控制系統(ICS)與營運技術(OT)領域迎來新一波修補更新。西門子(Siemens)、施耐德電機(Schneider Electric)、Aveva、菲尼克斯電氣(Phoenix Contact)與四零四科技(Moxa)陸續發布安全公告,部分漏洞達重大風險等級,恐影響工業防火牆、PLC與資料管理平臺運作。企業應儘速盤點受影響設備並規畫更新時程。

其中,西門子在2月安全公告中修補多項重大與高風險漏洞,影響範圍橫跨工程資料管理平臺、工業防火牆設備,以及可程式控制器(PLC)等核心工業系統。

北韓駭客Lazarus使用勒索軟體Medusa在美國與中東發動攻擊

賽門鐵克與Carbon Black威脅獵捕團隊指出,北韓駭客組織Lazarus近期開始在攻擊行動裡使用勒索軟體Medusa,持續對美國醫療產業下手,但也在中東地區犯案。這些駭客在發動勒索軟體的過程裡,也使用自行打造的工具,例如:後門程式Comebacker、RAT木馬Blindingcan、瀏覽密碼擷取工具ChromeStealer,以及竊資軟體Infohook等。

根據上述調查顯示,北韓駭客組織整體的戰術可能出現重大轉變,更加傾向加入現有的勒索軟體租用服務(Ransomware-as-a-Service,RaaS)團體,並成為附屬組織,而非自行打造相關工具。賽門鐵克與Carbon Black威脅獵捕團隊首席情報分析師Dick O'Brien向資安新聞網站The Hacker News透露,駭客的動機可能基於實務考量,認為租借現成工具的好處遠大於成為附屬組織的費用,而且,像是Medusa或是Qilin這些勒索軟體,都經過充分的考驗,北韓駭客不需陷入開發自有勒索軟體酬載的麻煩。

真實世界密碼學研討會RWC 2026即將在臺登場,聚焦PQC建構、隱私強化等12大主題

因應量子破密威脅,近年各國相繼頒布後量子密碼學(PQC)遷移指引,臺灣也不例外,去年5月我國已公布相關指引,帶動國內IT與資安界對此議題的高度關注。值得注意的是,一項國際密碼學年度盛會RWC 2026(Real World Crypto Symposium) 即將於3月在臺舉行,議程不僅涵蓋最新的PQC發展態勢,更安排了專門的工作坊,匯聚全球產業專家、學界領袖與標準化機構,共同探討PQC整合與實務挑戰。這場盛會無疑將成為臺灣資安與技術領域不可錯過的全球頂尖會議。

從公布的議程內容來看,本屆RWC研討會共畫分12大類主題,PQC僅是其中一環,其他重要議題還包括:安全通訊、驗證與測試、硬體安全、真實世界隱私、登入安全、雲端加密、密碼學與社會、隱私強化技術(PET)、藍牙協定安全、公鑰基礎設施(PKI)及實務安全通道等,呈現當今密碼學領域所關注的最新焦點。

其他資安威脅

◆駭客團體Scattered Lapsus$ Hunters招募女員工從事語音網釣

其他漏洞與修補

◆Claude Code資安漏洞可被用於RCE攻擊、外洩API金鑰

◆SolarWinds修補FTP檔案伺服器Serv-U重大漏洞

近期資安日報

【2月25日】中國APT駭客以稅務與雲端發票為誘餌,在臺灣散布惡意軟體

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23