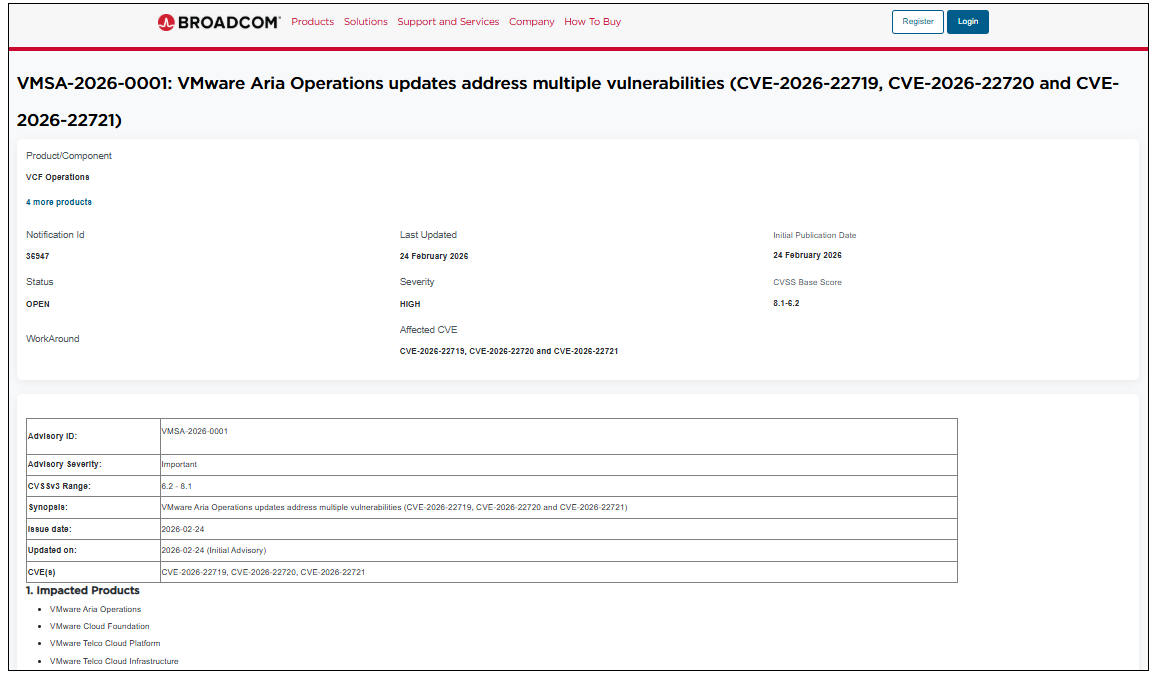

博通(Broadcom)於2月24日發布安全公告VMSA-2026-0001,揭露VMware Aria Operations存在3項資安漏洞,其中CVE-2026-22719為命令注入漏洞,可能導致遠端程式碼執行。官方已釋出修補版本與緩解措施,呼籲企業用戶儘速升級。

此次公告涵蓋多項企業核心產品,包括VMware Aria Operations、VMware Cloud Foundation、VMware Telco Cloud Platform與VMware Telco Cloud Infrastructure等。由於Aria Operations多部署於企業IT營運與雲端基礎架構管理核心層級,相關漏洞一旦遭濫用,影響範圍可能涵蓋整體管理平臺。

根據博通公布的修補對照表,早於8.18.6版的VMware Aria Operations 8.x版本皆受影響,官方已釋出8.18.6作為修補版本。至於VMware Cloud Foundation Operations 9.x版本,需升級至9.0.2.0版以完成修補。

其他整合產品包括VMware Cloud Foundation、VMware Telco Cloud Platform與VMware Telco Cloud Infrastructure,則需依公告中對應的知識庫(KB)指引進行升級或套用緩解措施,實際作法視部署架構而定。

高風險命令注入漏洞可能導致遠端程式碼執行

3項漏洞中,風險最高的是CVE-2026-22719,CVSS風險分數為8.1分,屬於高風險(High)等級。該漏洞屬命令注入(Command Injection)弱點,出現在Aria Operations的支援協助產品遷移(support-assisted product migration)流程中。

博通說明,在特定攻擊條件成立時,未經驗證的攻擊者可能注入惡意指令,進而在目標系統上執行任意程式碼。實際影響程度仍取決於部署架構與權限設定情境。

針對此項漏洞,官方除提供修補版本,也公布可暫時降低風險的緩解措施,相關作法已整理於知識庫文章KB430349。

儲存型跨站指令碼漏洞可能影響管理權限操作

第二項漏洞為儲存型跨站指令碼(Stored Cross-site Scripting)漏洞CVE-2026-22720,CVSS風險分數為8.0分,屬於高風險(High)等級。

該漏洞存在於自訂評估標準(custom benchmark)功能中。具備合法帳號權限的使用者,可在建立相關設定時植入惡意指令碼。當其他管理者瀏覽或操作相關頁面時,可能觸發惡意指令碼,導致管理介面遭操控或執行未授權管理動作。

權限提升漏洞恐讓既有入侵者進一步取得管理權限

第三項為權限提升(Privilege Escalation)漏洞CVE-2026-22721,CVSS風險分數6.2分,屬於中等風險(Medium)等級。

博通指出,若攻擊者已透過vCenter取得對Aria Operations的低階存取權限,可能利用此漏洞進一步提升為管理員等級權限。該漏洞本身並非用於初始入侵的弱點,但在既有入侵情境下,可能成為擴大控制範圍的輔助工具。

漏洞分屬不同類型,企業部署與權限配置不當恐放大整體管理風險

從技術特性來看,3項漏洞類型不同,但若企業的部署架構與權限配置不當,可能提高漏洞被串連利用的風險。

攻擊者可能先透過命令注入漏洞CVE-2026-22719取得初始系統存取權,再藉由儲存型跨站指令碼漏洞CVE-2026-22720操控管理介面或竊取管理者連線資訊,最後透過權限提升漏洞CVE-2026-22721擴大為管理員等級權限。

由於Aria Operations負責監控、資源配置與雲端管理任務,一旦管理平臺遭入侵,可能影響整體基礎架構的可用性與完整性。對於將Aria Operations整合至雲端與虛擬化管理核心環境的企業而言,相關弱點涉及管理控制面的安全性,修補優先順序宜列為高等級。

這3項漏洞由德國資安顧問公司ERNW Enno Rey Netzwerke GmbH的研究人員通報。目前尚未觀測到實際濫用跡象,相關風險評估主要基於漏洞特性與常見部署環境所做的技術分析。

博通建議企業盤點部署版本,優先將核心管理節點升級至修補版本,同時檢視管理介面是否暴露於外網環境,並強化存取控制與網路隔離措施,以降低潛在風險。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23