從去年開始,駭客在借助AI的力量強化惡意軟體的攻擊成效,其中不少是濫用AI工具開發惡意程式,甚至為惡意程式加入AI功能,這種情況越來越頻繁,而這些惡意軟體大多是針對電腦打造,如今有資安公司警告,針對行動裝置的惡意軟體也開始出現類似手法。

資安公司ESET揭露名為PromptSpy的安卓間諜軟體,主要功能是讓攻擊者在受害裝置部署VNC模組,以便檢視螢幕內容及遠端操控,其中最為特別的地方在於,駭客濫用Google Gemini判讀受害裝置的螢幕畫面,確保惡意程式持續釘選在近期使用的App列表,目的是避免使用者將其終止。由於安卓惡意軟體通常會仰賴介面誘騙使用者上當,不同廠牌、型號,以及作業系統版本的安卓裝置,操作介面可能會存在差異,而本次駭客透過AI判斷螢幕畫面上的各種系統元素,使得PromptSpy能對幾乎所有安卓裝置發動攻擊,大幅擴充其影響能力。ESET指出,這是首度有人在安卓惡意程式導入AI功能。

對於此惡意軟體的攻擊來源及範圍,ESET發現駭客在除錯字串使用簡體中文,以及有人從阿根廷上傳惡意軟體檔案到VirusTotal等跡象,因此推測可能是中國駭客對阿根廷用戶進行的攻擊活動。不過,ESET並未在遙測資料偵測到PromptSpy活動,因此也不排除是概念驗證工具的可能性。

一般來說,大部分的安卓惡意程式倚賴事先安排好的固定指令與流程運作,其中包含指定的座標位置與操作方式,然而這種做法會因為不同裝置上介面存在差異,而導致惡意軟體無法正常運作。PromptSpy又是怎麼突破上述情形呢?它會向Gemini傳送自然語言提示,並將受害裝置的螢幕畫面內容透過XML轉存,讓AI能詳細解讀每個UI元素,以及在顯示器上的精確位置,經處理後Gemini會以JSON指令回應,告訴PromptSpy執行的動作及位置。此外,PromptSpy還會保存先前發出的提示與收到的回應,以便讓Gemini掌握前後活動,促使此惡意程式進行一連串的工作,就算使用者試圖關閉,仍能持續常駐於作業系統。

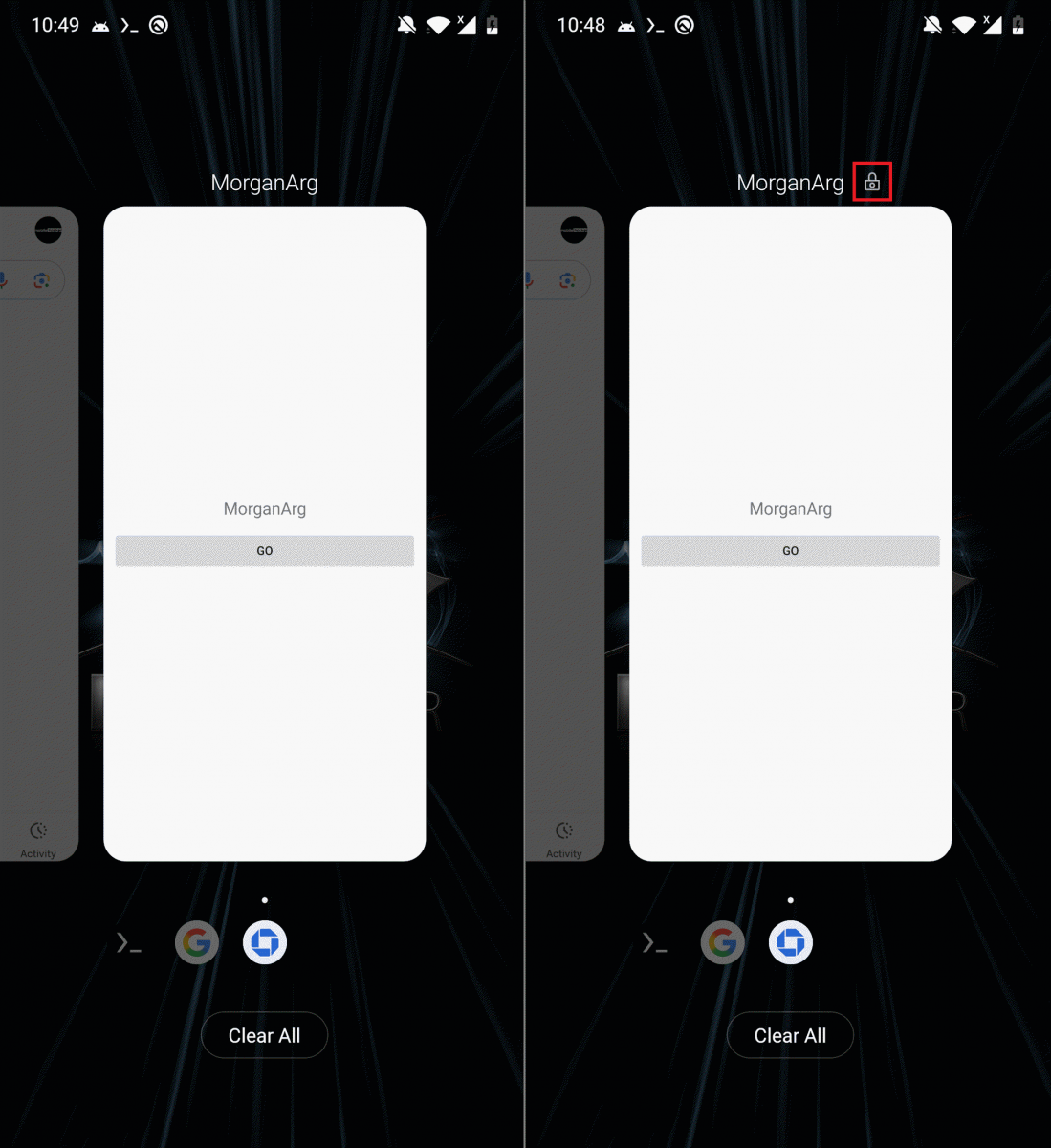

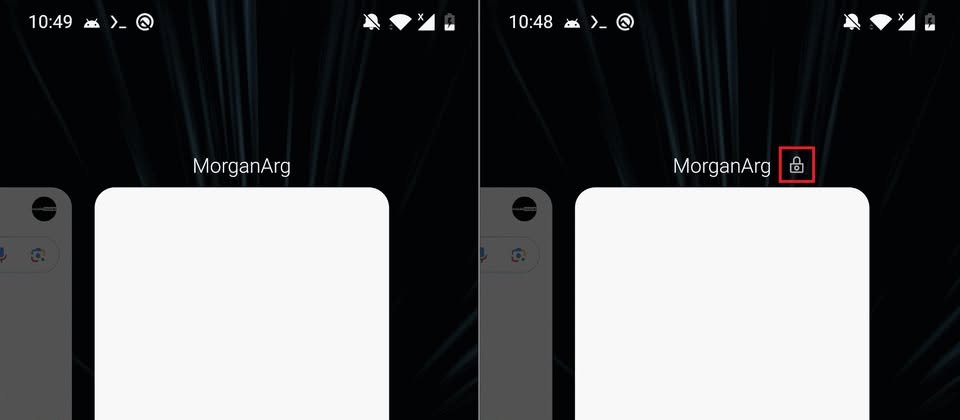

ESET在VirusTotal找到惡意程式的檔案進行分析,駭客採用多階段攻擊手法,先透過第一階段的惡意軟體投放工具(Dropper),最終於受害裝置植入PromptSpy有效酬載。在投放工具執行後,就會透過冒牌的大通銀行(JPMorgan Chase Bank N.A.)網站,下載名為MorganArg(Morgan Argentina)的應用程式。一旦使用者依照指示啟用無障礙服務(Accessibility Service),攻擊者就能完整存取受害裝置,並執行點選、滑動、手勢操作,以及文字輸入。

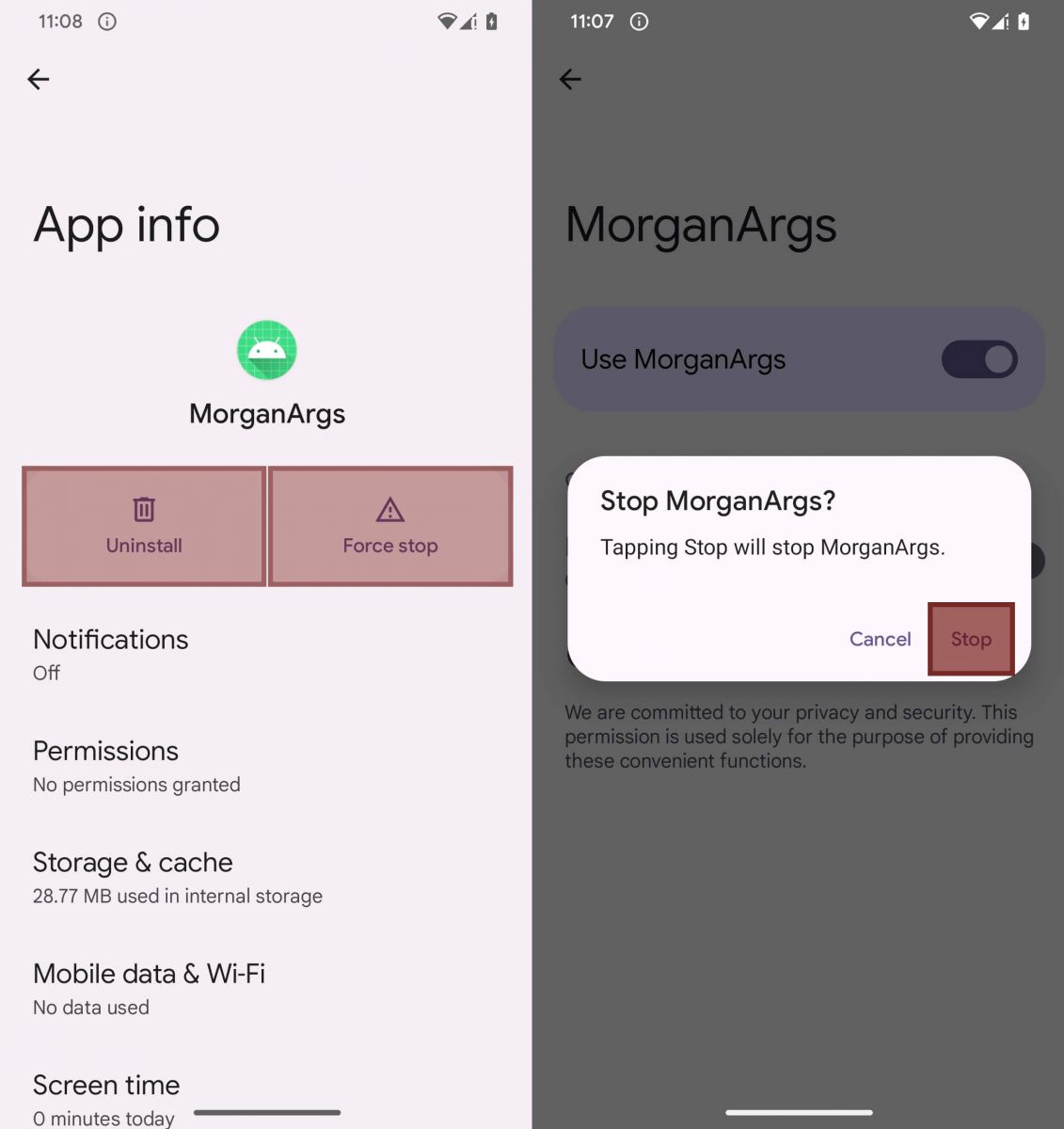

值得留意的是,駭客也透過無障礙服務,阻撓受害者移除或停用惡意程式,具體作法是在特定螢幕區域加上透明的覆蓋區域,使用者看到的操作介面同於一般應用程式,不過,若按下「移除」或「強制停止」等按鈕,將會無法執行這些操作。

PromptSpy在上述ESET標示出來的區域當中,加入了透明的長方形覆蓋介面,使得受害者即使察覺有問題想要移除或停用惡意程式,看得到相關功能,按下去卻不會執行。

駭客在惡意程式導入AI功能的手法,已有前例。去年8月,有人打造跨平臺勒索軟體PromptLock,此惡意程式在執行的過程裡,運用Ollama API存取駭客建置的OpenAI開源模型gpt-oss:20b,以此產生惡意的Lua指令碼並執行,使用特定的提示要求AI盤點受害電腦的檔案系統,並外洩特定的資料,最終進行檔案加密。資安研究員Klydz聲稱這是他開發的專案,並表示不知為何遭到外流。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23