駭客濫用AI在55個國家入侵逾600個組態配置不當的Fortinet防火牆,企圖發動勒索軟體攻擊

威脅情報團隊Amazon Threat Intelligence揭露針對Fortinet防火牆設備的大規模攻擊活動,他們發現疑似以財務為動機的俄羅斯駭客,從今年1月11日至2月18日期間,入侵超過600臺FortiGate裝置,範圍橫跨55個國家,過程中濫用多個生成式AI服務。

Amazon強調,這起事故與許多針對FortiGate的事故不同,駭客並未利用防火牆的資安漏洞,而是針對曝露的管理連接埠,以及採用弱密碼且未啟用多因素驗證機制的系統組態,發動攻擊,若是得逞,他們就會試圖存取受害組織的AD環境,擷取完整的憑證資料庫,然後對Veeam備份基礎設施下手,疑似意圖從事勒索軟體攻擊。對此,Amazon指出,這起事故突顯小型駭客組織濫用AI服務,能夠達到過往需要大型團隊與較高技術的攻擊能力,呼籲企業組織應強化邊緣設備的憑證管理與資安防護來因應。

新型態安卓惡意軟體PromptSpy濫用Gemini持續在受害裝置活動

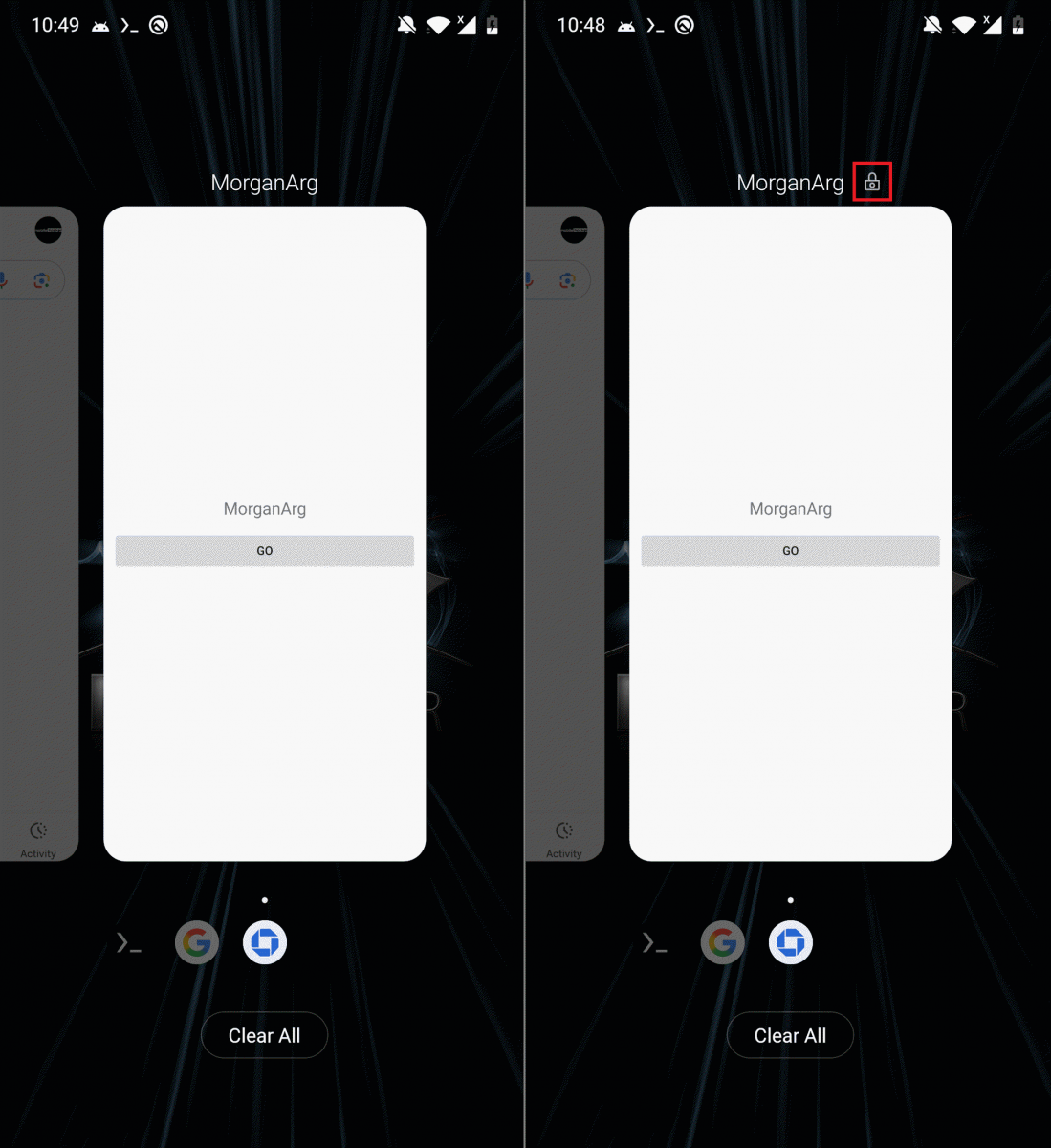

資安公司ESET揭露名為PromptSpy的安卓間諜軟體,主要功能是讓攻擊者在受害裝置部署VNC模組,以便檢視螢幕內容及遠端操控,其中最為特別的地方在於,駭客濫用Google Gemini判讀受害裝置的螢幕畫面,確保惡意程式持續釘選在近期使用的App列表,目的是避免使用者將其終止。

由於安卓惡意軟體通常會仰賴介面誘騙使用者上當,不同廠牌、型號,以及作業系統版本的安卓裝置,操作介面可能會存在差異,而本次駭客透過AI判斷螢幕畫面上的各種系統元素,使得PromptSpy能對幾乎所有安卓裝置發動攻擊,大幅擴充其影響能力。ESET指出,這是首度有人在安卓惡意程式導入AI功能。

半導體測試設備大廠愛德萬測試遭勒索軟體攻擊,客戶與員工資料恐外洩

日本半導體自動測試設備銷售商愛德萬測試(Advantest)公告遭遇勒索軟體攻擊,疑似導致資訊外洩。愛德萬測試在2月15日偵測到其IT環境有異常活動。該公司安全部門人員立即啟動回應措施、隔絕受影響的系統,並偕同第三方資安業者協助調查事件。

調查顯示公司部分網路遭未授權的第三方人士存取並植入勒索軟體。該公司初步調查顯示,客戶或員工資料遭到存取。愛德萬測試表示會協同外部資安專家進行調查,並直接聯繫受影響人士且提供安全指引。

日本華盛頓飯店2月14日發布公告,表明前一天遭到勒索軟體導致公司資料外洩。華盛頓飯店為WHG Hotels(華盛頓飯店及格拉斯麗酒店集團)旗下品牌,隸屬於藤田觀光株式會社(Fujita Kanko Inc.),在日本擁有34家據點。

這家日本飯店業者在13日晚上10點左右發現部分伺服器感染勒索軟體。在第一時間切斷網路後,他們已通報主管機關,並與外部專家合作進行調查。這次攻擊事件中,華盛頓飯店出現部分信用卡終端機無法使用的狀況,但該公司表示目前營運尚未受到重大影響。

駭客冒用公務員帳密入侵FICOBA,法國120萬筆銀行帳戶資料恐外洩

法國經濟與財政部旗下的公共財政總局(DGFiP)坦承,有人非法存取了國家銀行帳戶登記資料庫(FICOBA)。由於DGFiP負責管理的FICOBA記錄了法國境內所有銀行帳戶的存在與識別資訊,被定位為全國銀行帳戶索引資料庫,因此這起資料外洩事故受到當地高度關注。

DGFiP指出,從2026年1月底開始,有駭客冒用具備跨部會資訊交換存取權限之公務員的帳號密碼,得以查閱該資料庫的部分內容;該資料庫記錄所有在法國銀行機構開立的帳戶,包含銀行資訊、帳戶持有人身分,以及住址,部分資料登記了納稅人識別號碼。

羅馬尼亞國營油管營運商(pipeline operator)Conpet近日證實遭到勒索軟體組織Qilin的攻擊,並被竊走資料。這家能源業者已向當局通報,並展開調查,目前無法確認被竊資料的規模。

究竟有那些資料外流?Qilin在其資料公開網站宣稱竊得Conpet近1 TB的文件,還貼出16張疑似內部文件的螢幕擷圖,包含財務資訊和護照掃描檔案。資安新聞網站Bleeping Computer報導指出,部分資料包含人員姓名、郵寄地址、身分證字號,以及銀行帳戶,而且,資料時間也很近,其中包含2025年11月的資料。

Google修補Chrome高風險漏洞CVE-2026-2441,並警告已遭實際利用

2月13日Google更新Chrome電腦版,修補高風險漏洞CVE-2026-2441,並表示已掌握該漏洞存在實際利用情形,代表未更新的使用者可能暴露在實際攻擊風險之下。該更新版本號為Windows與macOS的145.0.7632.75/76,以及Linux的144.0.7559.75。Google表示更新將在未來數天到數週逐步推送,使用者不一定會在同一天收到更新。

本次修補弱點在Chromium專案登記的議題(Issue)編號為483569511,漏洞性質為CSS中的記憶體釋放後再存取使用(Use After Free),由研究人員Shaheen Fazim在2月11日通報。

BeyondTrust RS與PRA存在命令注入漏洞,CISA列KEV限期修補

BeyondTrust旗下企業遠端支援產品Remote Support(RS)與Privileged Remote Access(PRA)被揭露存在嚴重的作業系統命令注入漏洞CVE-2026-1731,CVSS評分高達9.9分。攻擊者無需通過身分驗證,也不需要使用者互動,即可對曝露於網際網路的目標設備遠端執行任意指令,美國網路安全暨基礎設施安全局(CISA)於2月13日將其列入已遭利用漏洞(KEV)名單,要求聯邦機構於2月16日完成修補。

BeyondTrust提到,2月10日已觀測到該漏洞利用嘗試,且目前所見利用活動主要集中在對外網際網路曝露的自架環境,尤其是未在2月9日前完成修補的系統。研究人員目前刻意保留技術細節以爭取受影響組織的修補時間,但強調利用方式相當直接。

Dell虛擬機器資料復原軟體出現滿分零日漏洞,疑似中國駭客潛伏利用超過一年

Mandiant與Google威脅情報小組聯合發布調查報告,揭露虛擬機器復原軟體Dell RecoverPoint for Virtual Machines存在嚴重程度達滿分的零日漏洞CVE-2026-22769,CVSS 3.1評分為10分(滿分10分)。研究人員指出,疑似與中國有關的駭客組織UNC6201,自2024年中起便已開始利用此漏洞,在受害者環境中橫向移動、建立持久性存取,並部署多種惡意程式。

關於這項重大弱點,Dell也發布資安漏洞公告DSA-2026-079,說明已接到Mandiant與Google的通報,說明受此漏洞影響的產品資訊與緩解方法。

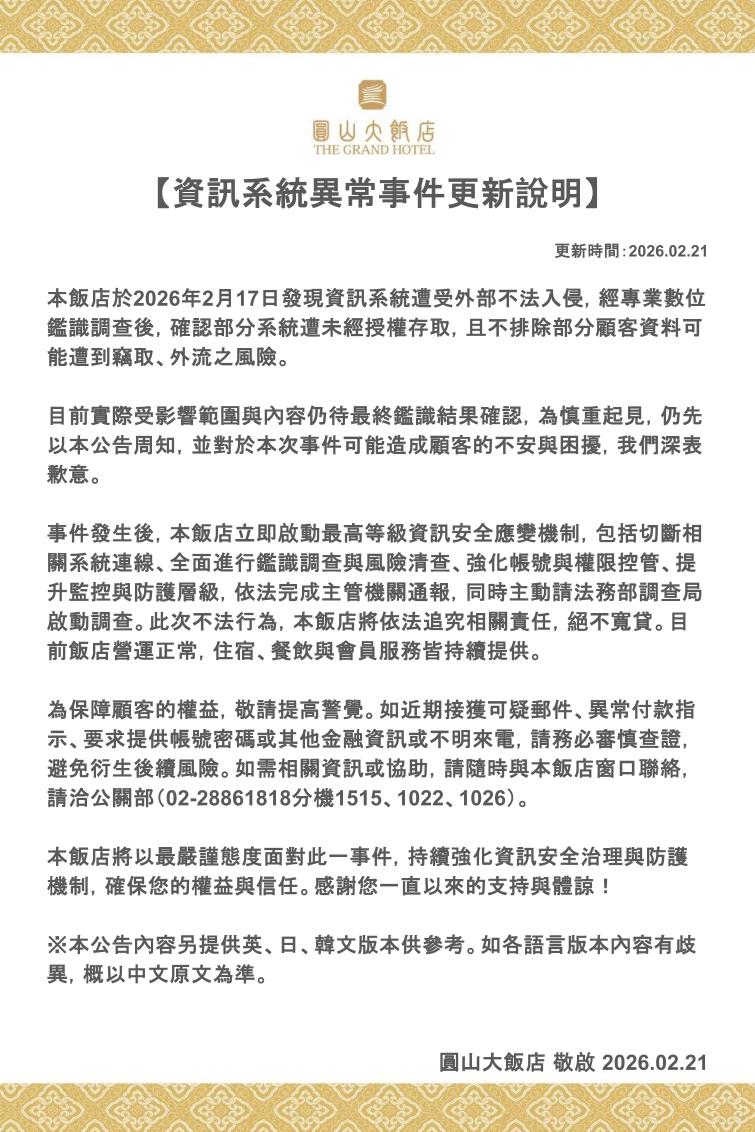

根據國內各家媒體的報導,圓山大飯店於農曆新年期間資訊系統遭到入侵,部分顧客的資料可能遭到竊取及外流。該飯店於2月20日發布公告指出,他們於2月17日上午發現資訊系統異常,疑似遭到駭客入侵,21日再度發聲明證實是網路攻擊,並指出部分系統遭非法存取,部分客戶的資料可能遭竊或外流,實際受影響的範圍,仍有待最終鑑識結果確認。

值得留意的是,圓山大飯店最早於2月17日發出防詐騙公告,很可能與本事故有關。他們表示,不會主動要求顧客以銀行轉帳或電匯方式付款,若是接獲可疑通知或是訊息,務必與該飯店聯繫查證。

專精學名藥與注射劑藥品製造的上市公司南光(1752),傳出資訊系統在農曆春節期間遭到攻擊。2月19日南光於股市公開觀測站發布資安重訊,他們於2月16日接獲合作廠商通知,發現公司的網路系統疑似遭不明人士入侵,部分內部文件及簽呈資料可能遭竊取,並被流傳於暗網。

南光表示,在得知事件後已立即啟動資訊安全應變機制,由資安團隊進行全面檢視與防護作業,包括封鎖系統、關閉VPN連線、掃描弱點及強化資安防護措施,同時盤點可能受影響的資料範圍,並評估實際衝擊程度。根據初步評估,南光表示本事件對公司營運尚無重大影響。

其他資安威脅

◆微軟Entra帳號裝置驗證碼被鎖定,傳出駭客組織ShinyHunters從事語音網釣活動

◆安卓後門程式Keenadu透過OTA更新與Google Play市集散布,目的是透過受害裝置從事廣告詐欺

◆安卓金融木馬Massiv冒充IPTV應用程式散布,駭客企圖以受害者名義開設帳戶洗錢及貸款

◆勒索軟體Reynolds內建易受攻擊的驅動程式,企圖癱瘓受害電腦的端點防護機制

近期資安日報

【2月13日】惡意程式框架VoidLink已被用於攻擊科技與金融產業

熱門新聞

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23

2026-02-20