駭客組織UAT-9921將惡意程式框架VoidLink用於實際攻擊

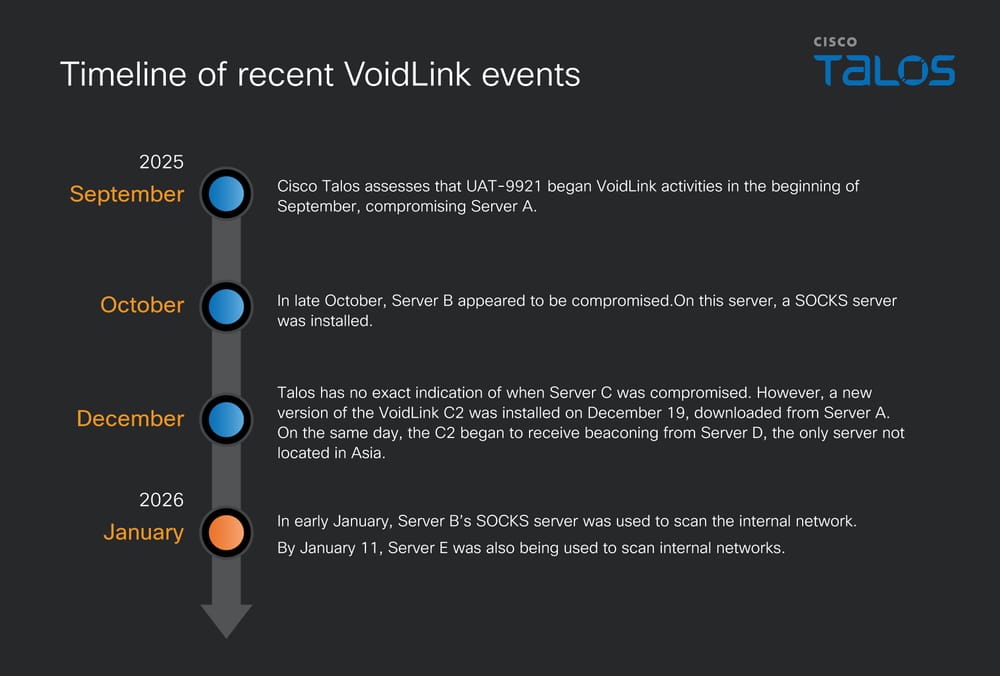

思科威脅情報團隊Talos指出,他們追蹤使用VoidLink的新興駭客組織UAT-9921,這些駭客的活動最早可追溯到2019年,而利用VoidLink的活動是從2025年9月才出現,並持續到今年1月。這些駭客的攻擊目標,似乎聚焦於科技產業,但也有金融服務業的公司受害。有別於許多駭客優先針對Windows與macOS開發惡意程式,這些駭客主要的目標,是物聯網裝置與關鍵基礎設施(CI)重度仰賴的Linux作業系統,但他們也已著手製作Windows版惡意框架,該軟體能透過DLL側載加入外掛程式。

針對這次調查結果,Talos認為代表惡意程式框架出現重大的發展,而且駭客一共用了3種程式語言:主程式為Zig、外掛程式使用C,後臺採用Go,若非借助AI的力量,單靠規模不大的開發團隊恐怕難以達成。Talos強調,他們追蹤的活動裡,駭客使用的是1.0版VoidLink,Check Point揭露的是正在開發階段的新一代2.0版,因此兩個研究團隊的發現,並不衝突。

語音電話平臺FreePBX被鎖定,駭客植入Web Shell進行滲透

廣受企業採用的網路電話(VoIP)系統,曾經有駭客試圖濫用藉此牟取不法利益,例如:資安公司Check Point在多年前揭露駭客組織INJ3CTOR3的攻擊行動,這些駭客針對Sangoma推出的FreePBX軟體,利用已知漏洞盜打高額國際費率電話獲利,然而,最新的調查發現,駭客將這種系統作為滲透企業的隱匿管道,部署後門程式以便進行後續活動。

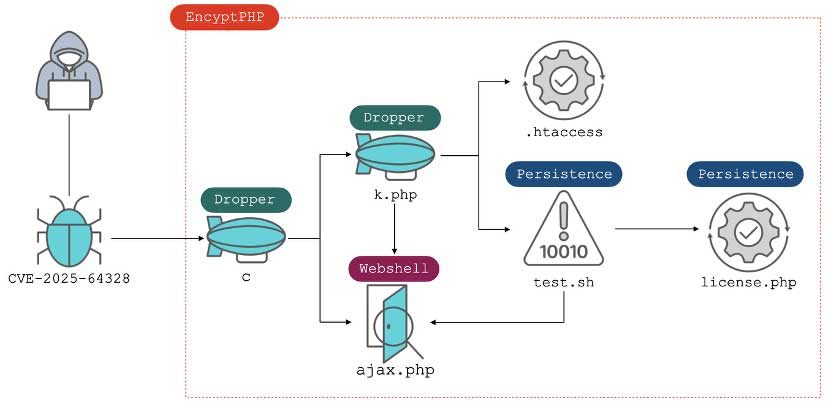

資安公司Fortinet揭露名為EncystPHP的Web Shell,此後門可讓攻擊者遠端執行任意程式碼(RCE)、部署其他的Web Shell,或是建立持續存取的機制。這起事故發生在去年12月初,駭客組織INJ3CTOR3利用FreePBX資安漏洞CVE-2025-64328,鎖定一家位於巴西的企業組織發動攻擊,該組織的網路環境由專精雲端解決方案、通訊服務,以及IT基礎設施的印度科技公司代管。駭客先取得專門下載EncystPHP的工具,然後利用上述資安漏洞於FreePBX植入EncystPHP。過程中下載工具會先竄改ajax.php與model.php的權限,使其無法讀取、寫入或執行。

德國警告國家支持的駭客從事釣魚攻擊,目標是歐盟Signal高風險用戶

德國聯邦憲法保護局(Bundesamt für Verfassungsschutz, BfV)與聯邦資訊安全局(BSI)2月初發布聯合通告(gemeinsame Warnmitteilung),說明近日情報顯示,疑背後有國家資助的攻擊者利用即時通訊軟體Signal發動釣魚攻擊,透過社交工程手法誘使目標用戶點擊惡意連結,藉此竊取帳號控制權或竊取敏感通訊內容,甚至入侵更大的網路環境。

德國官方提醒,進階釣魚攻擊通常是針對政治人物、軍方、外交官,以及新聞媒體。駭客可能假冒官方支援部門或自動化聊天機器人,透過App聯繫受害者,或是利用QR Code,誘使用戶帳號連結攻擊者控制的裝置,藉此存取受害者聯絡人名單與近日通訊記錄。

郵件伺服器平臺SmarterMail開發商驚傳遭駭,駭客企圖植入勒索軟體Warlock

1月15日軟體開發商SmarterTools發布郵件伺服器SmarterMail更新,修補重大等級的資安漏洞CVE-2026-23760、CVE-2026-24423,後續有IT人員通報郵件伺服器遭到入侵,駭客竄改管理員帳號的密碼,並新增另一個網域及管理員帳號,攻擊活動疑似來自中國。後續資安公司watchTowr與Huntress提出警告,他們發現駭客利用CVE-2026-23760的現象,現在傳出SmarterTools自己也遭到波及。

2月3日SmarterTools商務長Derek Curtis指出,他們在1月29日遭到入侵,該公司的網路環境當中,約有30臺以實體主機或虛擬機器(VM)建置的SmarterMail伺服器,其中一臺以虛擬機器架設的郵件伺服器未及時套用更新而遭到入侵,並導致資料外洩。該公司用於品管的實驗室環境受到影響,包含其使用的辦公室與資料中心網路環境。該資料中心也被用於架設被該公司的入口網站,以及透過AD連接的Hosted SmarterTrack網路,不過這些設施並未受到顯著的影響,但為了保險起見,SmarterTools還是透過最近一次的備份,將部分伺服器進行還原。

Coinbase爆內部人員不當存取用戶資料,客服支援系統畫面外流

加密貨幣交易所Coinbase證實,去年12月發生約聘人員非法存取內部資料事件,該名人員在職務範圍外查閱約30名用戶資料,事後相關支援系統畫面更在Telegram等管道短暫流傳,引發外界對委外服務與權限控管風險的討論。Coinbase強調,此案與2025年涉及另一家外包商TaskUs的內部威脅事件無關。

這起事件之所以擴大,是因自稱「Scattered Lapsus Hunters(SLH)」的威脅組織,曾在Telegram張貼疑似Coinbase客服後臺工具截圖,隨後刪除。截圖顯示,支援控制臺可查閱用戶姓名、電子郵件、電話、出生日期,以及KYC驗證相關資訊與帳戶交易記錄。目前尚無證據顯示駭客是否直接策動內部人員,或從其他來源取得畫面。不過,SLH組織過去曾疑似收買CrowdStrike員工,企圖取得這家資安公司內部資訊。

CISA警告舊版GitLab漏洞遭攻擊利用,呼籲使用單位儘速完成修補

美國網路安全暨基礎設施安全局(CISA)警告,開源原始碼管理與DevOps平臺GitLab已修補多年的漏洞CVE-2021-39935,近期出現實際濫用跡象,要求聯邦機關限期完成修補,也呼籲所有組織將修補該漏洞列為優先事項,以降低持續進行中的攻擊風險。

這項漏洞CVSS v3.1風險分數為7.5分,屬於高風險(High)等級。根據美國國家漏洞資料庫(NVD)說明,CVE-2021-39935屬於伺服器端請求偽造(Server-Side Request Forgery,SSRF)漏洞。攻擊者可藉由濫用CI Lint API,誘使目標伺服器對內部或外部資源發送未預期請求,可能導致敏感資訊外洩或內部服務暴露。

2月Adobe修補44項漏洞,After Effects等工具逾半數弱點可致任意程式碼執行

數位創意軟體業者Adobe於2月例行安全更新發布9則資安公告,合計修補44項漏洞,多款Creative Cloud工具均在弱點影響範圍之內。超過半數屬於可導致任意程式碼執行的重大風險漏洞,主要與檔案解析與記憶體處理機制相關。

本次受影響產品包括After Effects、Audition、InDesign Desktop、Substance 3D Designer、Substance 3D Stager、Substance 3D Modeler、Bridge、Lightroom Classic與DNG SDK。從Adobe公告內容來看,漏洞類型集中在越界寫入、越界讀取、Use-After-Free與整數溢出等記憶體安全問題。攻擊情境多半涉及使用者開啟特製檔案後,觸發應用程式在本機執行任意程式碼;另有部分漏洞可能導致記憶體資訊曝光或阻斷服務(DoS)。

英特爾與AMD發布2月安全更新,修補逾80項漏洞,涵蓋Intel TDX技術與Ryzen、EPYC處理器等產品

晶片大廠英特爾與AMD於本周同步發布2月例行性安全更新,合計修補超過80項資安漏洞,涵蓋處理器微架構、伺服器韌體、管理引擎與繪圖驅動程式等多個面向。其中,英特爾信賴網域擴充技術(Trust Domain Extensions,TDX)的漏洞,以及AMD多款Ryzen與EPYC處理器相關問題,成為本次更新的焦點。

英特爾此次共發布18則安全公告,修補超過30項漏洞,其中3則被列為高風險(High)等級,其中最受關注的是影響TDX技術的高風險漏洞,CVE編號為CVE-2025-30513,CVSS風險分數達8.4分;AMD本月發布7則安全公告,合計處理超過50項CVE漏洞,其中一則公告列出14項影響Athlon與Ryzen系列處理器的漏洞,CVE編號橫跨2021年至2025年。若遭利用,可能造成未經授權存取、權限提升、任意程式碼執行、阻斷服務或資訊洩漏等後果。

OpenClaw存在高風險點擊漏洞,可外洩權杖導致閘道器遭接管

代理型AI系統OpenClaw專案揭露高風險漏洞,影響NPM套件Clawdbot在控制介面Control UI的連線流程。GitHub資安通報指出,攻擊者可透過精心設計的惡意連結或網站,誘導使用者在瀏覽器載入頁面時,自動連線到攻擊者控制的端點,進一步外洩儲存在瀏覽器內的閘道(Gateway)驗證權杖(Token)。

一旦權杖遭竊,攻擊者就可能取得對Gateway API的操作權限,進而接管Gateway,並在Gateway主機上達成程式碼執行。該漏洞已在Clawdbot v2026.1.29修補,受影響版本為Clawdbot v2026.1.28含以前。通報給出CVSS 3.1總分8.8,等級為高風險。對此,OpenClaw開發工程團隊表示,已調整Control UI的行為,將過去載入頁面即自動連線的流程,改為需要使用者在介面中確認新的Gateway URL,避免僅靠外部網址參數就觸發連線與權杖傳送。

標榜取得最高等級資安檢測標章的智慧社區App存在16項弱點,1萬個社區、300萬用戶恐曝險

2月12日消基會最新發布的調查顯示,他們與國家資通安全研究院(資安院)合作,針對宣稱有1萬個社區採用、涵蓋300萬住戶的「智生活(SmaDay)」手機App進行檢測,結果發現,最新的安卓版本竟有多達16個項目未通過,恐讓用戶的個資外洩、相關繳費金流遭到攔截,以及連線階段(Session)被挾持的風險。

由於軟體開發公司智生活科技(原名為今網智慧科技)曾送測安卓版4.1.0與iOS版4.2.0,成功通過行動應用App資安檢測,並於去年4月取得最高等級L3的標章。不過,消基會與資安院在去年第一季和今年初兩度檢測應用程式,卻發現有多個項目安全性不足,而未通過測試。對此,消基會認為,這項發現凸顯行動應用程式的資安防禦,偏重上市前的單一時間點審核,缺乏後續的監督機制,呼籲政府應採取行動,建立抽驗與追蹤機制,並提供公開透明的弱點通報機制來因應。

其他資安威脅

◆蘋果為旗下行動裝置、個人電腦、穿戴裝置、電視盒發布26.3版作業系統更新,修補已被用於極為複雜攻擊的零時差漏洞

◆Google警告中國、北韓、伊朗、俄羅斯駭客濫用Gemini從事網釣及開發惡意程式,並利用蒸餾攻擊從模型竊取智財

◆羅馬尼亞石油管線營運商Conpet遭駭,勒索軟體駭客Qilin聲稱是他們所為

◆荷蘭電信公司Odido遭遇網路攻擊,620萬名客戶個資恐外流

◆BeyondTrust遠端支援系統存在近滿分重大漏洞,駭客已用於實際攻擊活動

近期資安日報

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-25