國家級駭客鎖定關鍵基礎設施從事大規模網路間諜活動,範圍涵蓋全球155個國家

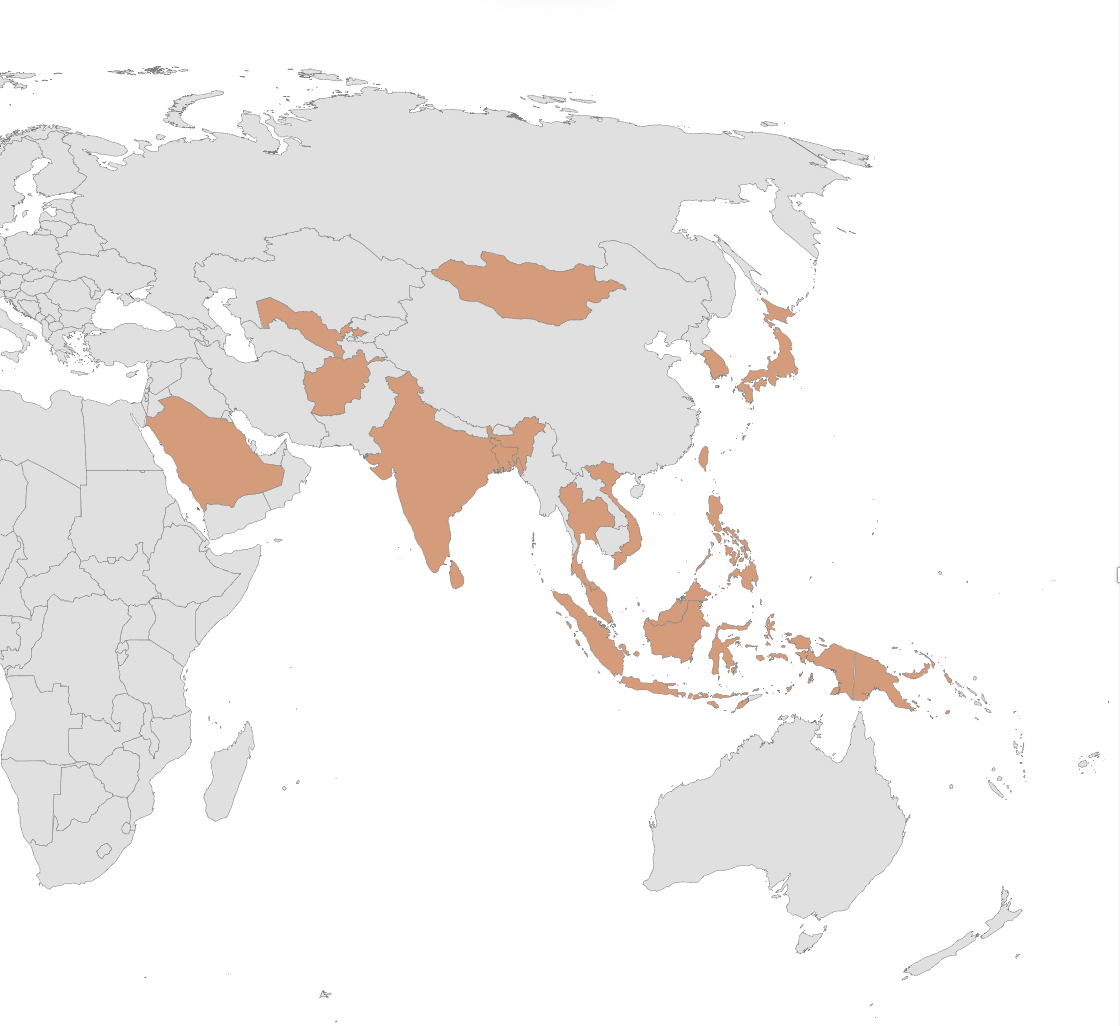

Palo Alto Networks旗下威脅情報團隊Unit 42發現亞洲國家級駭客組織TGR-STA-1030(別名UNC6619)出沒,針對全球的政府機關與關鍵基礎設施發動大規模攻擊Shadow Campaigns,最近一年已入侵37個國家的政府機關與關鍵基礎設施,意味著全球有五分之一的國家受害。值得留意的是,這些駭客從去年11月至12月,進行廣泛且積極的偵察,範圍涵蓋臺灣在內的155個國家。對此,Unit 42公布駭客使用的複雜技術與基礎設施,並透露全球各地部分國家被針對的情況。根據各地區受害組織的調查,駭客主要鎖定的目標,是已建立經貿合作關係,或正在尋求特定經貿合作關係的國家。

研究人員根據駭客的語言設定偏好、特定區域的工具與服務頻繁使用、活動與GMT+8時區對齊,以及駭客發動攻擊的時間點,正好與特定國家對於感興趣的事件發生的時間點一致等特徵,認為駭客來自亞洲。上述行為模式特徵,很難不讓人聯想到:這組人馬有可能來自中國,巧合的是,Unit 42提及,該組織其中一人使用阿里巴巴及雲鋒基金(Yunfeng Capital)共同創辦人馬雲的英文名字「JackMa」作為代號,不禁讓人聯想:TGR-STA-1030可能是熟悉中國狀況的攻擊者,甚至就是中國國家級駭客。

大規模網路間諜活動Shadow Campaigns肆虐,臺灣傳出有電力設備供應商一年內兩度遭駭

2月5日資安公司Palo Alto Networks旗下的威脅情報團隊Unit 42,揭露代號為Shadow Campaigns的大規模攻擊行動,攻擊者的身分是外號為TGR-STA-1030、UNC6619的國家級駭客組織,值得留意的是,這次Unit 42也特別透露臺灣受到影響的情形。根據這家資安廠商的調查,在2025年初,TGR-STA-1030曾入侵臺灣電力設備產業的一家主要供應商,從而掌握全臺各地發電專案的相關檔案。值得留意的是,這些駭客大約於去年12月中旬,再度存取該廠商的網路環境。

還有一個國家遭到TGR-STA-1030攻擊的活動,也可能與臺灣有關。他們提及去年10月31日美洲出現大規模偵察活動,駭客鎖定超過200個宏都拉斯政府基礎設施的IP位址,由於一個月後該國即將舉辦總統與議員大型選舉,時間點相當巧合。Unit 42認為,這波大規模偵察活動的動機,可能與其中有兩位總統候選人對於恢復臺灣的外交關係,表達開放的態度有關。

SolarWinds網路IT服務臺漏洞遭到利用,駭客搭配鑑識工具控制受害主機

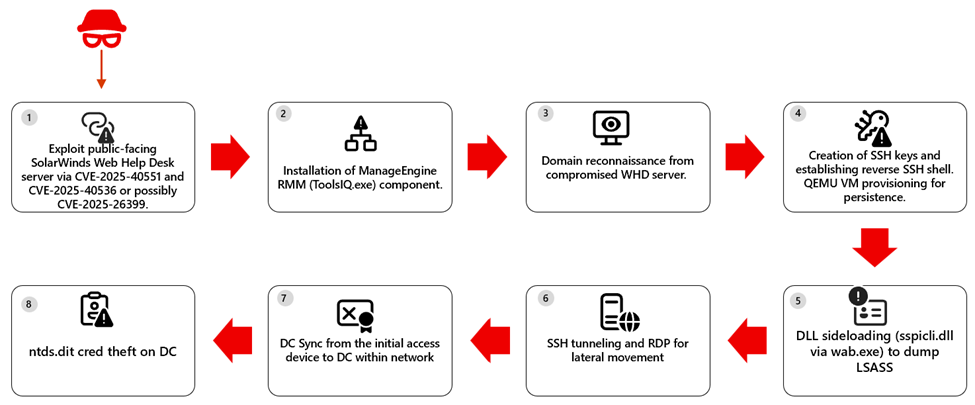

微軟與威脅情報公司Huntress提出警告,他們發現有人鎖定SolarWinds的網路IT服務臺Web Help Desk(WHD)下手,於受害組織部署名為Zoho ManageEngine的遠端管理工具(RMM)建立存取管道,最終於被滲透的主機植入了數位鑑識與事件回應(DFIR)工具Velociraptor。

較早警告此事的是微軟,他們看到針對SolarWinds的網路IT服務臺的多階段攻擊活動,駭客首先透過WHD取得受害組織的初期存取管道,隨後橫向移動到網路環境的其他高價值資產。由於SolarWinds甫於1月28日揭露與修補遠端程式碼執行(RCE)漏洞CVE-2025-40551,再加上該漏洞能與另一個安全控制繞過漏洞CVE-2025-40536串連,不免讓人聯想到駭客可能利用這些漏洞從事攻擊。不過,微軟指出,這波活動發生在去年12月,加上遭到攻擊的IT服務臺版本不一,他們無法確定駭客利用了哪些漏洞,並表示不排除另一個去年9月修補的CVE-2025-26399,也可能遭到濫用。

新加坡指控中國駭客UNC3886入侵電信業,去年4家業者遭攻擊

針對去年7月中國駭客UNC3886攻擊新加坡關鍵基礎設施架構的情況,本週新加坡網路安全局(Cyber Security Agency,CSA)及資訊網路媒體開發管理署(Infocomm Media Development Authority,IMDA)指出,駭客鎖定當地4家電信公司M1、SIMBA Telecom、新加坡電信(Singtel),以及StarHub發動攻擊,政府介入此事,有效減弱駭客攻擊的災害範疇。

這場攻擊一開始是由電信業者偵測到,後者隨後通知IMDA及CSA。隨後兩機關動員全星國政府,啟動代號為「網路保衛者行動(Operation CYBER GUARDIAN)」的回應行動,是新加坡歷來最大的聯合網路事件回應,時間長達11個月,涉及的網路防護機關超過100個,包含CSA、IMDA、策略資通訊技術中心(CSIT)、數位和智慧服務(DIS)、新加坡政府科技局(GovTech)、以及國內安全部(Internal Security Department,ISD)等。

歐盟執委會資安維護單位CERT-EU於1月30日,在其集中式行動裝置管理(Mobile Device Management,MDM)基礎架構發現到網路攻擊的跡證。歐盟執委會強調迅速回應,在9小時內阻止了事件,並清理系統。執委會表示將徹底調查此事,目前還未偵測到行動裝置被駭,不過,歐盟執委會尚未公布網路攻擊事件細節。

值得留意的是,歐洲政府機關行動裝置管理平臺遭駭的情況接連發生,上周荷蘭資料防護管理署和司法議會向荷蘭國會通報系統遭駭,兩個組織發生的事故出現共通點,駭客都是針對端點管理平臺Ivanti Endpoint Manager Mobile(EPMM)近期公開的零時差漏洞。

波蘭電網遭俄羅斯駭客發動大規模破壞攻擊,2家資安業者與CERT Polska發布調查報告

鎖定國家基礎設施的威脅再次升級,隨著今年1月下旬ESET、Dragos兩家資安業者發布相關調查報告,更引發重視的是,月底波蘭電腦應急響應小組(CERT Polska)公布更具體的調查結果,這場針對OT與電網安全的攻擊活動,成為國際關注的焦點。

此消息最初是在1月13日由該國能源部長Miłosz Motyka向媒體披露,兩日後,波蘭總理Donald Tusk召開記者會,公布事件初步狀況,指出該國能源基礎設施於12月29日至30日期間遭到攻擊,目標包括兩座熱電共生(CHP)電廠,以及負責管理風力與光電設施的再生能源調度系統。所幸事件已成功阻擋,未引發停電等實質風險。Donald Tusk總理表示,據掌握跡象來看,這起攻擊係由與俄羅斯情報部門直接聯繫的組織策畫。

CISA更新VMware ESXi已遭利用漏洞資訊,確認遭勒索軟體濫用

美國網路安全暨基礎設施安全局(CISA)於2025年3月,首度將VMware ESXi高風險資安漏洞CVE-2025-22225納入「已知遭利用漏洞」(KEV)名單。今年2月上旬,CISA進一步更新KEV資訊,正式標註該漏洞已遭勒索軟體攻擊活動利用。

CVE-2025-22225的CVSS v3.1風險分數為8.2分,屬於高風險等級漏洞。Broadcom在2025年3月發布的安全公告指出,若攻擊者在VMX處理程序中具備高權限,可能觸發核心層級的任意寫入行為,進而從虛擬機器的沙箱逃逸出去,影響宿主系統安全。受影響產品包括VMware ESXi、vSphere、Workstation、Fusion、Cloud Foundation,以及Telco Cloud Platform等虛擬化平臺。

成立於2017年底的臺灣資安新創公司奧義智慧科技(CyCraft),因為三位領軍的創辦人:吳明蔚(Benson Wu)、邱銘彰(Birdman)、叢培侃(PK)分別具有工程師、白帽駭客與警察身分,多次連續創業成功的傳奇經歷,以及專注運用AI技術與自動化資安防護技術的發展,使得該公司備受各界看好,2019年獲得1.75億元的國際創投B輪融資,2025年完成1.36億元現金增資,到了今年2月5日,該公司即將以代號7823、奧義賽博科技(CyCraft Technology Corporation)的身分,正式在創新板掛牌上市。

其他資安威脅

◆北韓駭客ScarCruft濫用俄羅斯雲端服務從事攻擊,藉由OLE物件挾帶惡意程式

◆兩個荷蘭政府機關遭到Ivanti零時差漏洞攻擊,駭客入侵行動裝置管理平臺EPMM竊取員工資料

◆美國CISA警告郵件伺服器暨協作平臺SmarterMail重大漏洞已遭利用,駭客用於勒索軟體攻擊

◆郵件伺服器平臺SmarterMail開發商驚傳遭駭,中國駭客Storm-2603植入勒索軟體Warlock

◆惡意OpenClaw技能套件利用外部網站迴避ClawHub掃描機制

近期資安日報

【2月9日】AI社群平臺Moltbook配置不當,攻擊者恐冒名AI代理寫入資料

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02