OpenClaw存在資安漏洞ClawJacked,攻擊者恐透過WebSocket連線挾持

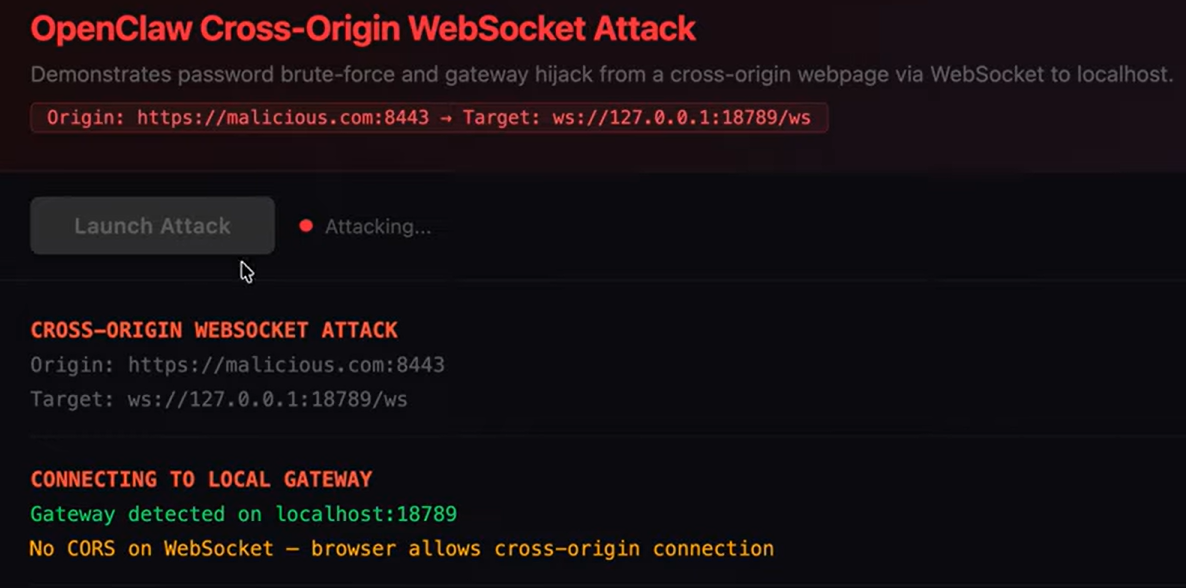

資安公司Oasis Security近日揭露OpenClaw存在名為ClawJacked的高風險安全漏洞(未登記CVE編號、尚無CVSS風險評分),攻擊者只要誘導使用者瀏覽惡意網站,在無需額外下載或使用者點擊、安裝擴充套件或外掛程式的情況下,就可能暗中接管電腦執行的AI代理系統。對此,該公司已向OpenClaw開發工程團隊通報,OpenClaw亦發布2026.2.25版修補。

對於ClawJacked的問題核心,出現在OpenClaw啟動時建立的本地閘道(gateway)服務。該服務透過WebSocket監聽本機(localhost)連線,原本設計目的是讓瀏覽器介面與OpenClaw代理溝通。然而Oasis Security發現,攻擊者可透過惡意網站的JavaScript程式碼,嘗試與電腦本機的WebSocket建立連線,而瀏覽器的跨來源政策(cross-origin policies)不會阻擋此類連線行為。另一方面,閘道服務對於來自本機的身分驗證請求,未實施嚴格的速率限制,導致攻擊者可透過瀏覽器在系統背景執行暴力破解,猜出密碼並登入OpenClaw。一旦成功,攻擊程式即可將自身註冊為受信任裝置,取得持續性的控制權限。

北韓駭客APT37濫用Zoho WorkDrive與USB惡意軟體,企圖入侵隔離網路環境

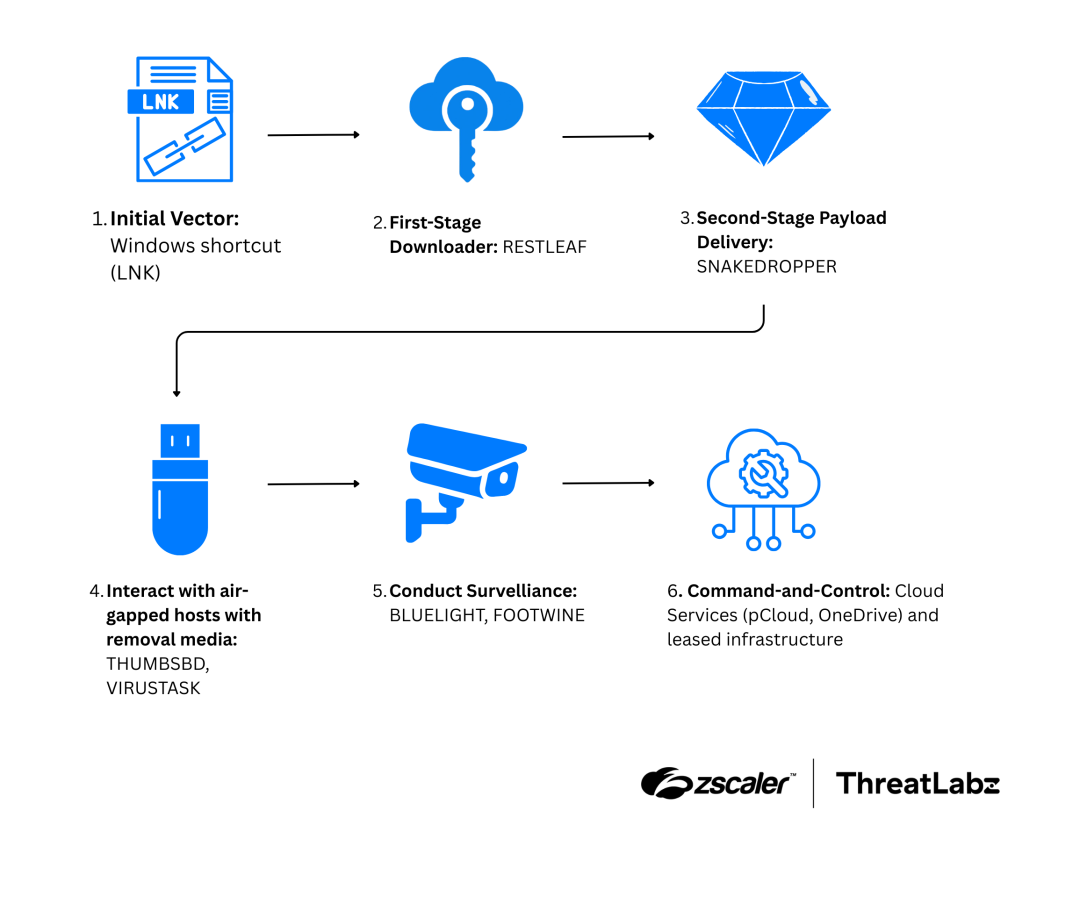

資安公司Zscaler揭露名為Ruby Jumper的攻擊行動,外號為ScarCruft、Ruby Sleet、Velvet Chollima的北韓國家級駭客組織APT37,透過Windows捷徑檔(LNK)啟動攻擊鏈,針對隔離網路發動攻擊,過程中運用一系列過往未被發現的新工具,並濫用Zoho WorkDrive等雲端檔案共用服務來達到目的。

相關攻擊活動在去年12月被發現,APT37先透過網釣手法接觸受害組織,透過誘餌散布LNK檔案,其中一個誘餌文件是北韓媒體報導以巴衝突的消息,駭客將其翻譯為阿拉伯文,代表駭客可能鎖定阿拉伯地區的國家下手。一旦使用者開啟惡意LNK檔,電腦就會透過BAT批次檔執行PowerShell指令碼,將嵌入的Shellcode及誘餌檔案解密,並於記憶體內載入名為RestLeaf的初始有效酬載。此惡意程式透過Zoho WorkDrive建立C2通訊,目的是從該雲端檔案共用服務下載其他惡意軟體。

FBI示警2025年ATM吐鈔攻擊暴增,占近五年通報逾三成、損失逾2,000萬美元

美國聯邦調查局(FBI)於2月19日發布警示文件,指出全美ATM吐鈔攻擊(ATM jackpotting)事件增加。FBI表示,自2020年以來共通報1,900起相關案件,光是2025這一年即超過700起,占近五年通報總數逾三成,損失金額超過2,000萬美元。除了資安警示,美國司法部亦於去年底,起訴涉及數十名被告的跨州ATM吐鈔攻擊共謀案。起訴書指出,被告被控利用惡意程式Ploutus家族,攻擊美國多州ATM設備,相關指控涵蓋銀行詐欺與電腦犯罪。

ATM吐鈔攻擊主要透過在ATM設備上部署惡意程式,使機器在未經合法交易授權的情況下逕自出鈔。近期觀察到的案件多涉及Ploutus家族惡意程式。該惡意程式會濫用eXtensions for Financial Services(XFS)軟體層。XFS負責將ATM應用程式指令傳遞至硬體設備,若攻擊者直接向XFS發送指令,就可能繞過銀行授權程序,直接控制出鈔動作。

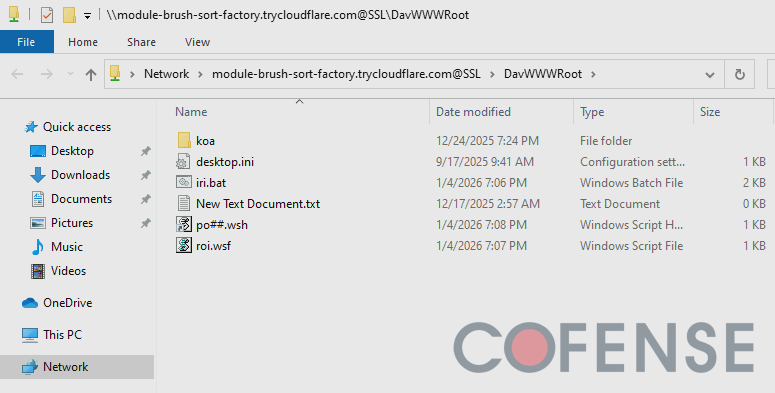

資安廠商Cofense發現,攻擊者正濫用Windows檔案總管(Windows File Explorer)較少人注意的遠端檔案存取功能WebDAV,向使用者散布惡意檔案。

Cofense研究人員發現,自2024年2月以來,87%濫用此漏洞的案例中,使用者下載了多個遠端存取木馬(RAT)程式,其中最主要的是XWorm RAT、Async RAT,以及DcRAT。研究人員觀察到歐洲企業為主要攻擊對象;以詐騙資訊型態而言,50%為德文電子郵件,30%為英文,其餘還有義語和西語,信件冒充提供請款單誘使企業行政人員下載惡意檔案。

假面試題庫藏後門,惡意Next.js儲存庫濫用VS Code自動任務竊取開發者憑證

微軟發布研究指出,近期觀測到一波鎖定軟體開發者的攻擊活動。駭客將惡意儲存庫偽裝成合法Next.js專案或技術測驗題目,誘使開發者在日常工作流程中開啟或執行專案,讓Node.js在執行階段擷取並於記憶體內執行攻擊者控制的JavaScript,進而建立分階段命令與控制(C2)通道,後續持續派送任務並外流資料。

研究人員起初從端點遙測發現,Node.js程序反覆對外連線至攻擊者控制的C2基礎設施,進一步追查後確認,這些惡意儲存庫就是整起攻擊的源頭。其中一個儲存庫託管於Bitbucket,偽裝成招募用的技術測驗題目,另一個則以Cryptan-Platform-MVP1為名。研究人員再透過命名模式與程式碼結構等線索擴大搜尋,陸續找出更多手法相同的關聯儲存庫。

從2月28日上午開始,美國與以色列聯手對伊朗發動空襲,經過幾個小時之後,AWS在其服務狀態儀表板更新當地資料中心運作狀態,將多個服務的嚴重程度標示為中斷(Disrupted)。根據這當中的說明,AWS表示,位於阿拉伯聯合大公國(UAE)的ME-CENTRAL-1服務區域,旗下的1個可用區域MEC1-AZ2因資料中心遭物體撞擊並引發火災,導致服務中斷,目前正陸續恢復中,最近一次的狀態公告提到: AssociateAddress API請求存取已恢復運作。

AWS表示,該公司於太平洋標準時間3月1日凌晨4時51分偵測到異常並展開調查。隨後有部分客戶回報EC2網路連線問題,以及EC2 Describe API錯誤率上升與延遲增加等情況。在太平洋標準時間上午9時41分,AWS進一步對後續狀況提出補充說明,事故起因為物體撞擊資料中心建築並引發火花與火災。消防單位在滅火過程中切斷設施與發電機電源,導致 MEC1-AZ2服務中斷。

HPE旗下網路設備部門Juniper近日發布例外安全更新,以修補PTX路由器可允許遠端攻擊者以根權限執行程式碼的重大漏洞CVE-2026-21902,起因為關鍵資源權限分派不正確,可讓未授權的連網攻擊者,以root權限執行程式碼,其CVSS風險分數為9.8分,屬重大風險(Critical)等級。

Juniper指出,機上異常(On-Box Anomaly)偵測框架只可由內網其他執行個體的流程存取,曝露於外的通訊埠路由則無法存取。然而,CVE-2026-21902漏洞可被未經授權的網路攻擊者遠端濫用,使其得以操控該服務並以root權限執行程式碼,進而完全掌控該臺裝置。值得留意的是,HPE提及若未特別進行設定,該服務預設即為啟用狀態。

合勤子公司兆勤(Zyxel)於2月24日,發布更新版軟體以修補多項產品漏洞,包含風險值9.8的命令注入漏洞CVE-2025-13942。

這些漏洞影響多項產品,涵括4G LTE/5G NR CPE、DSL/乙太網路CPE、光纖終端設備(Fiber ONT)、資安路由器(Security Router)以及無線訊號延伸器等。廠商已經釋出更新版韌體或軟體程式解決漏洞,但表示用戶需聯繫業務代表或支援團隊以取得檔案。兆勤並未說明是否有觀察到這些漏洞被濫用的活動證據。

其他資安威脅

◆駭客透過竊資軟體取得憑證,鎖定單一登入平臺與F5 BIG-IP設備從事帳號填充攻擊活動

◆荷蘭電信公司Odido發生大規模資料外洩,100萬筆記錄恐流出

◆惡意Chrome延伸套件透過ClickFix網釣散布,目的是洗劫用戶的加密貨幣資產

◆超過900個VoIP電話系統FreePBX被入侵,駭客利用命令注入漏洞植入Web Shell

◆惡意OpenClaw技能延伸套件試圖引誘用戶輸入帳密資料,於受害電腦植入竊資軟體AMOS

近期資安日報

【2月26日】中國駭客UNC2814對全球超過60個國家的電信公司及政府機關從事網攻

熱門新聞

2026-03-02

2026-02-26

2026-02-27

2026-03-02

2026-02-27

2026-02-27

2026-02-27