中國駭客Silver Fox假借稅務及電子發票名義,在臺灣散布惡意軟體Winos 4.0

去年資安公司Fortinet提出警告,他們發現惡意程式Winos 4.0(ValleyRAT)的攻擊活動瞄準臺灣企業,駭客冒充國稅局聲稱要抽查稅務,要求財務人員依照指示操作,後續相關活動持續蔓延,而且,駭客使用的惡意程式變得更加多元,像是:HoldingHands RAT(Gh0stBins)與Gh0stCringe,現在相關攻擊變得更加隱密、複雜,企業組織必須更加提高警覺。

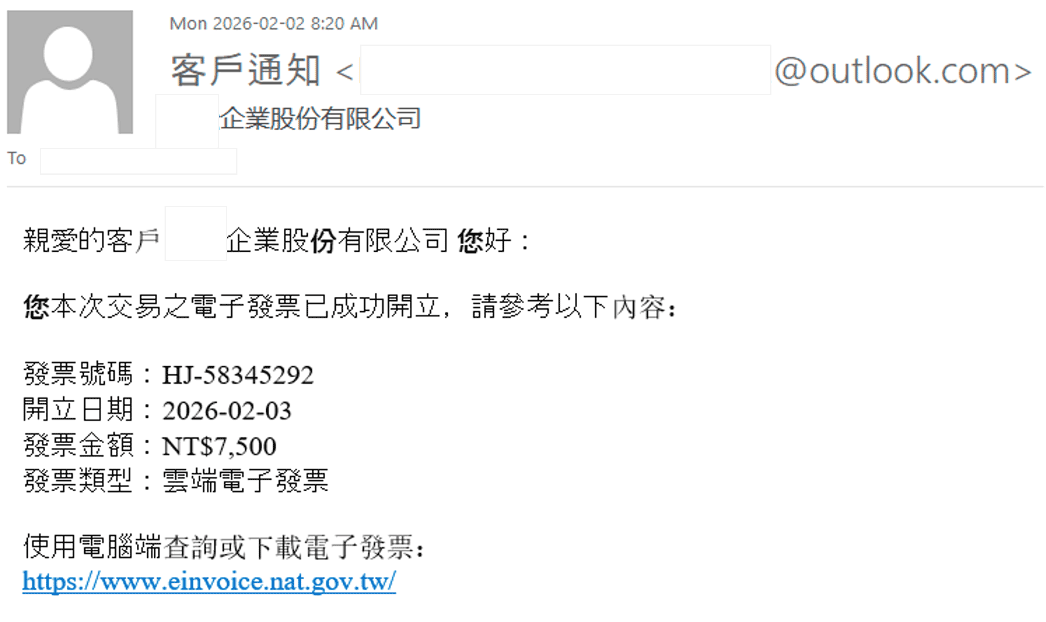

Fortinet近期在臺灣發現多起針對性的網釣活動,中國駭客Silver Fox假借稅務稽核通知、報稅軟體安裝程式,以及雲端電子發票下載等誘餌,透過經過武器化處理的附件散布Winos 4.0,傳遞惡意軟體的手法也相當多元,包括使用惡意LNK檔、透過側載DLL的方式執行Shellcode,以及利用名為wsftprm.sys的元件從事自帶驅動程式(BYOVD)攻擊。值得留意的是,這次攻擊者運用輪替的網域與雲端服務作為散布惡意軟體的管道,企業若只靠封鎖特定網域的手段,將無法因應相關攻擊活動。

酷澎韓國資料外洩事故最新調查結果出爐,臺灣逾20萬用戶受影響

去年11月韓國大型電商網站酷澎(Coupang)發生資料外洩事故,傳出是中國籍前員工所為,洩露3,370萬名用戶的個資,引起全球高度關注。後續該公司對受影響客戶發送約11.7億美元的購物券賠償,執行長公開道歉並宣布請辭以示負責。當時該公司指出,臺灣用戶尚未出現遭到波及的跡象,如今出現新的進展。

2月24日數位發展部數位產業署發布新聞稿指出,根據酷澎臺灣委託資安團隊Mandiant鑑識的結果,已確認臺灣有超過20萬名用戶受到影響,數產署要求酷澎臺灣進行說明並提供相關資料,他們也將於2月25日辦理行政檢查,要求酷澎臺灣積極妥善處理,以維護民眾權益。對此,同日酷澎臺灣也發布新聞稿進一步說明。該公司指出,他們委任Mandiant與Palo Alto Networks的資安專家進行全面調查,根據Mandiant的調查結果,涉案的前員工在去年的資料外洩事故裡,接觸了約20萬名酷澎臺灣用戶的資料,不過,該員工僅儲存其中1名用戶的個資。

隱藏號碼成詐騙新破口,NCC與三大電信聯手將以語音警示提高民眾警覺心

隨著詐騙手法不斷翻新變化,國內防詐機制也再升級。NCC今天宣布,將針對「隱藏號碼電話」導入來電前語音警示機制,當民眾以手機接聽未顯示號碼的來電時,系統會先播放提醒語音,再轉接通話,盼藉此提高民眾的警覺心。首波由中華電信在3月2日試行,接著台灣大哥大與遠傳將在上半年導入。

這項機制的核心概念並不複雜,是在通話建立前插入警示語音,讓使用者在第一時間意識到這是刻意隱藏來電資訊的電話。不同於過往以簡訊或宣導為主的被動提醒,這次是直接嵌入語音交換流程,屬於「即時干預」設計。技術上,電信業者需在交換機層級辨識來話的主叫號碼狀態,若為隱藏號碼,即自動觸發語音模組,再完成通話接續。

針對網路上可能充斥AI生成的虛假內容,英國政府近期宣布與微軟合作開發深偽(Deepfake)偵測系統,以強化對人工智慧生成的假影像與假音訊的識別能力。此舉目的在因應生成式AI技術快速發展所帶來的資訊安全與民主風險,尤其是選舉、公共政策討論與線上詐騙等領域的潛在威脅。

根據英國政府的說明,這項合作計畫將結合微軟的AI技術專長與英國政府在數位安全與監管框架方面的經驗,共同來建立一套可標準化、擴充的偵測工具與技術框架,該系統將會協助政府部門、媒體機構及相關平台更快速辨識經過人工智慧合成或竄改的內容,降低假訊息擴散風險。

美國國家標準與技術研究院(NIST)旗下的人工智慧標準與創新中心(CAISI),宣布啟動AI代理標準倡議。該倡議的目標是替新一代可自主行動的AI代理,建立跨系統互通與安全運作的基礎,並透過產業及社群參與,推動相關技術標準與協定的發展。

CAISI將與NIST資訊技術實驗室ITL協作推動AI代理標準倡議,並聯合美國國家科學基金會NSF及其他跨機關夥伴共同推進。NIST將倡議的工作劃分為三方向,第一,促進由產業主導制定AI代理相關標準,同時維持在國際標準組織中的參與和影響力;第二,推動由社群主導的開源協定開發與維護,降低互通門檻;第三,投入AI代理安全、身分與授權相關研究,以支撐新興應用場景,並促進跨產業的可信任導入。

盜版Office安裝檔成誘餌,XMRig挖礦攻擊濫用驅動程式漏洞並可透過USB擴散

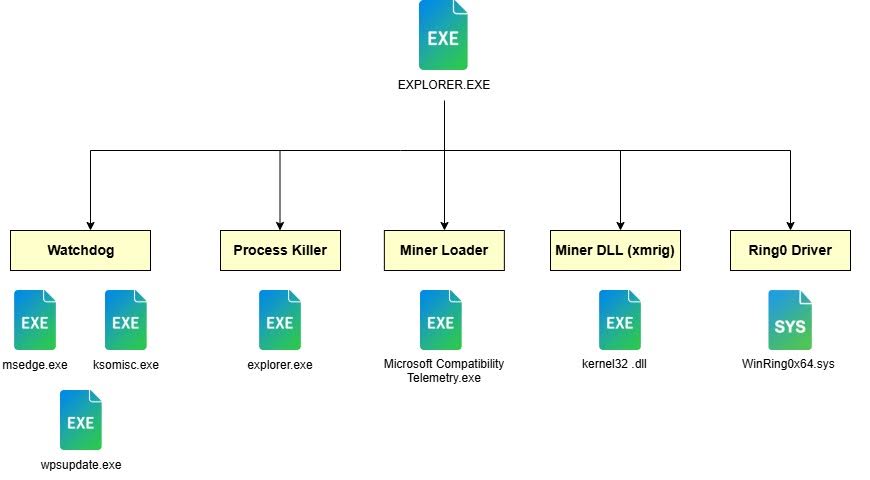

威脅情資與端點防護廠商Trellix於今年2月揭露一波鎖定Monero加密貨幣的挖礦攻擊。攻擊者以盜版Office安裝檔為誘餌,植入客製化XMRig挖礦程式,不僅濫用舊版驅動程式漏洞,還可透過USB隨身碟在不同電腦間擴散。

此次XMRig變種以偽裝成Explorer.exe的控制程式為攻擊中樞,負責安裝與啟動挖礦模組,同時監控挖礦處理程序是否遭終止。該程式可透過不同命令列參數切換模式,包括安裝、正式挖礦與維持運作階段,甚至在特定條件下執行自我清除。由於挖礦模組與控制程式分離運作,即便挖礦處理程序被關閉,控制程式仍會重新啟動相關元件,使清除難度大幅提高。

IT外包商Conduent資料外洩影響再擴大,波及逾2,500萬人

美國知名IT外包商Conduent近日指出,發生在2024年秋天的資料外洩事件影響範圍超過當初預期,受影響人數恐超過2,500萬。

名為Safeway(或SafePay)的勒索軟體組織上週在暗網宣稱犯案,歹徒聲稱竊得8 TB資料。本週Conduent向威斯康辛州的通報文件,又更新了本案的最新影響範圍。這家IT外包商將受影響人數上調到超過2,500萬人。外洩資料型態至少包括姓名、住址、出生日期、社會安全碼、健康保險資料,以及醫療資訊等。不過,除正式通報內容外,Conduent並未進一步說明駭客存取了哪些系統,或是如何取得存取權限,相關細節仍未公開。

精品業者LV、Dior、Tiffany發生資料外洩事故,韓國開罰2,500萬美元

韓國個人資訊保護委員會(Personal Information Protection Committee,PIPC)針對2025年的雲端客戶資料庫大規模資料外洩事件說明調查結果,對同屬精品集團LVMH的三個品牌LV、Dior,以及Tiffany罰款超過360億韓元,約合2,500萬美元。三家業者皆為使用軟體即服務(SaaS)服務Salesforce儲存及管理客戶資料時,遭遇資料外洩。

LVMH三家品牌資料外洩皆可能是駭客組織ShinyHunter所為,該組織曾聲稱駭入法國零售業巨人Kering旗下精品Gucci、Balenciaga、YSL等精品品牌、香奈兒、安聯人壽,甚至包括科技業者Google與思科。

其他資安威脅

◆中亞電信公司遭鎖定,中國駭客散布後門程式LuciDoor與MarsSnake

◆親俄駭客UAC-0050利用偽造網域及惡意軟體RMS,攻擊歐洲金融機構

◆駭客組織GrayCharlie滲透WordPress網站,意圖散布竊資軟體與NetSupport RAT

◆竊資軟體Arkanix透過AI輔助開發,能從瀏覽器攔截OAuth 2.0權杖

◆駭客利用探測工具ILovePoop尋找重大漏洞React2Shell

◆惡意軟體MimicRAT透過ClickFix網釣散布,駭客事先入侵網站作為傳遞的管道

近期資安日報

【2月24日】NPM蠕蟲SANDWORM_MODE企圖竊取加密貨幣金鑰與開發相關機密

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23

2026-02-23