論及壓縮軟體,不少人會想到開源的7-Zip,然而最近有人架設假網站,並透過YouTube教學影片引誘使用者上當,用戶直到防毒軟體偵測到惡意程式,才驚覺受害。

資安公司Malwarebytes發出警告,近期發現假冒7-Zip壓縮軟體的下載網站正在散布惡意軟體,受害者不知不覺下載、安裝後,電腦會被用來作為固定代理(Residential Proxy)節點,成為駭客網路活動的中繼站。

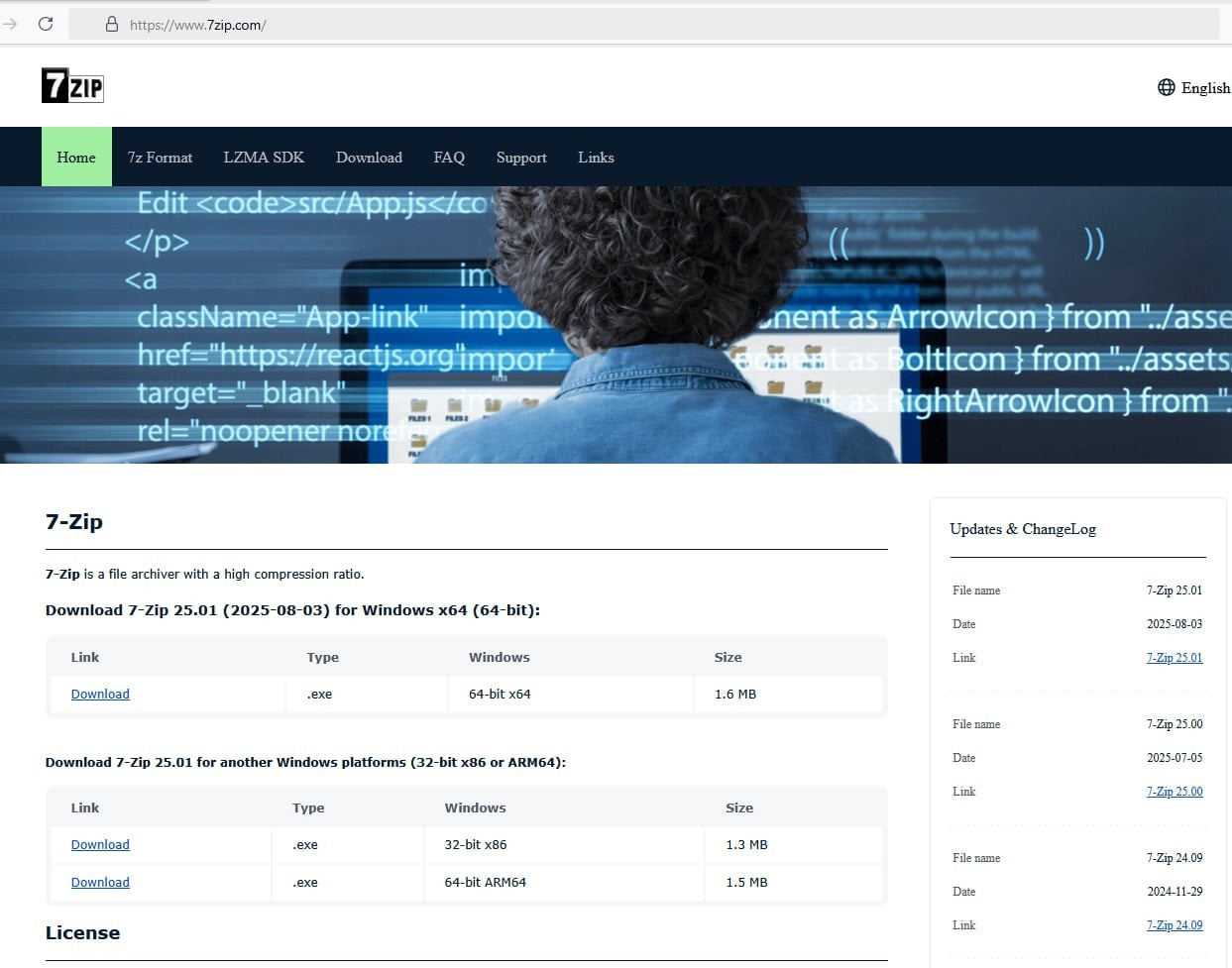

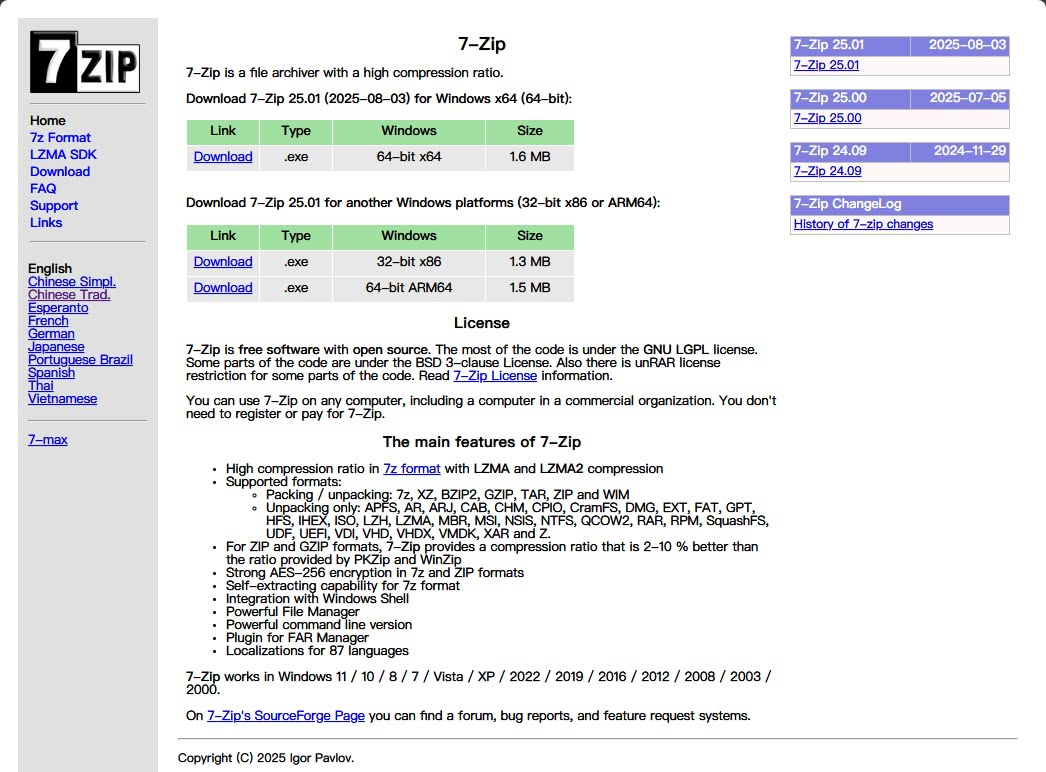

駭客建立外觀與正牌7-Zip類似的網站,引誘用戶下載有問題的安裝程式。值得留意的是,正牌網站是7-zip.org,並非使用常見的.com,而對於一般使用者來說,這次駭客使用的網域是7zip[.]com,再加上透過搜尋引擎與教學影片誘導,讓不少用戶誤以為是正牌7-Zip網站,並下載安裝。資安新聞網站Bleeping Computer指出,他們發現冒牌網站仍持續運作,駭客複製正牌網站的文字,架構也相當接近(編按:與正牌網站仍有些許差異,其中最明顯的部分是冒牌網站多了橫幅圖片)。

我們將冒牌網站7zip[.]com(上)與正牌7-Zip網站(下)畫面放在一起,可以看到兩者存在明顯差異,但文字部分大致相同,顯示攻擊者並非像大部分駭客直接套用正牌網站的程式碼,而這麼做的原因,我們推測有可能與駭客透過YouTube教學影片引誘使用者上當的作法有關,因為他們會在影片裡置入此網頁內容,藉此誤導使用者。然而,對於一般使用者而言,若只看網站內容,難以察覺到7zip[.]com是假網站,甚至還會因為認定7-zip是廠商供應的軟體,而無法從.com網域名稱判斷網站異常。

這起事故的揭露,最早是有人在社群網站Reddit透露他們上當的過程,其中一名組裝電腦的用戶,根據YouTube教學影片從7zip[.]com下載安裝程式,並先後於筆電和新的桌機安裝,然而,安裝的過程並不順利,他反覆遇到32位元及64位元版本的錯誤,最終只好放棄並改用作業系統內建功能。大約過了兩週之後,防毒軟體Microsoft Defender偵測到木馬程式(Trojan:Win32/Malgent!MSR),這名用戶才驚覺下載到有問題的7-Zip安裝程式,電腦已經中毒。

究竟假安裝程式執行完成後會發生什麼事?Malwarebytes指出,電腦看似成功安裝了7-Zip,實際上木馬也隨之悄悄植入系統。這類木馬會安裝在Windows系統特定資料夾,並隨著開機自動啟動,同時,駭客也修改防火牆規則,允許外界透過受害者電腦的IP位址連線。

Malwarebytes分析惡意安裝程式,指出駭客使用已註銷的錦卓網路公司(Jozeal Network Technology Co., Limited)發布的數位簽章,企圖掩人耳目,此安裝程式確實會部署能正常運作的7-Zip,但也同時在電腦植入有問題的元件,它們是服務管理及更新載入工具Uphero.exe、以Go語言打造的代理伺服器有效酬載hero.exe,以及程式庫hero.dll。該公司也發現駭客建立額外的更新管道,這代表惡意酬載可能運用異於下載安裝程式的方式進行滲透,例如,透過惡意更新的方式植入受害電腦。

值得留意的是,這個冒牌7-Zip網站攻擊活動已有許多資安專家關注,紛紛在1月下旬提出警告,不過,當時並未受到外界注意。最早有人1月19日在7-Zip論壇通報,後續22日日本資安公司wizSafe指出,此網站上的x86版本Windows安裝檔案(32位元與64位元)有問題,Windows on Arm、Linux、macOS版本的連結,會連往正牌網站。24日資安研究團隊RaichuLab與研究人員Luke Acha公布分析的詳細結果,Luke Acha將此活動命名為upStage Proxy。

熱門新聞

2026-03-06

2026-03-11

2026-03-06

2026-03-10