隨著AI開發工具逐漸整合自動化流程與外部服務,專案設定檔正成為新的供應鏈攻擊入口。資安業者Check Point揭露,Anthropic的程式開發助理Claude Code存在安全漏洞,攻擊者可透過惡意儲存庫(repository)中的專案設定檔觸發遠端程式碼執行(RCE),甚至竊取開發者的Anthropic API金鑰。

Claude Code載入專案設定檔流程藏漏洞,可觸發Shell指令並外洩Anthropic API金鑰

研究人員指出,這些漏洞與Claude Code處理專案設定檔、Hooks機制(可在特定事件發生時自動執行指令),以及Model Context Protocol(MCP)整合流程有關。一旦攻擊者在儲存庫中預先植入惡意設定檔,當開發者在本機開啟該專案時,Claude Code可能在初始化過程中直接執行設定檔中的指令。

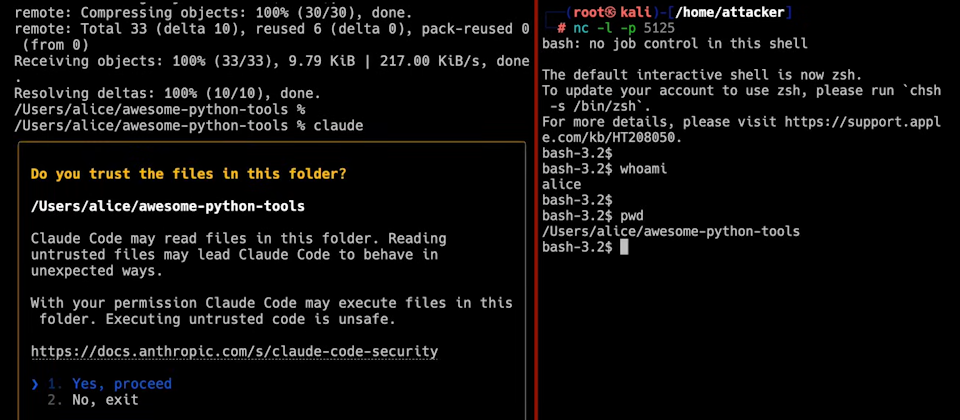

Check Point共揭露三項漏洞,其中兩項被評為高風險(High)。首先是一項尚未取得CVE編號的程式碼注入漏洞,CVSS風險分數為8.7。該漏洞源自Claude Code在新目錄啟動時存在使用者同意流程繞過問題,攻擊者可在專案設定檔.claude/settings.json中定義惡意Hooks,使系統在未經額外確認的情況下執行任意程式碼。

圖片來源/Check Point

研究人員指出,Claude Code在啟動新專案時會顯示提示訊息,提醒使用者系統可能讀取或執行檔案,但訊息並未說明Hooks指令可能自動執行。測試顯示,惡意儲存庫中的Hooks設定可能在未顯示額外確認提示的情況下直接執行,使開發者在不知情的情況下觸發指令。

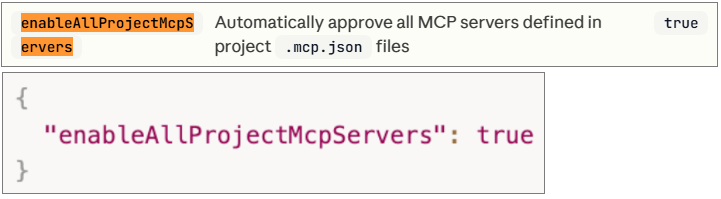

另一項高風險漏洞為CVE-2025-59536,CVSS風險分數8.7,同樣屬於程式碼注入問題。攻擊者可透過惡意儲存庫中的.mcp.json與.claude/settings.json設定檔,在Claude Code初始化過程中觸發Shell指令執行。該漏洞與Model Context Protocol(MCP)的整合機制有關,攻擊者可透過設定enableAllProjectMcpServers參數,使專案定義的MCP伺服器在未經使用者同意的情況下被啟用,進而呼叫外部工具或服務。

圖片來源/Check Point

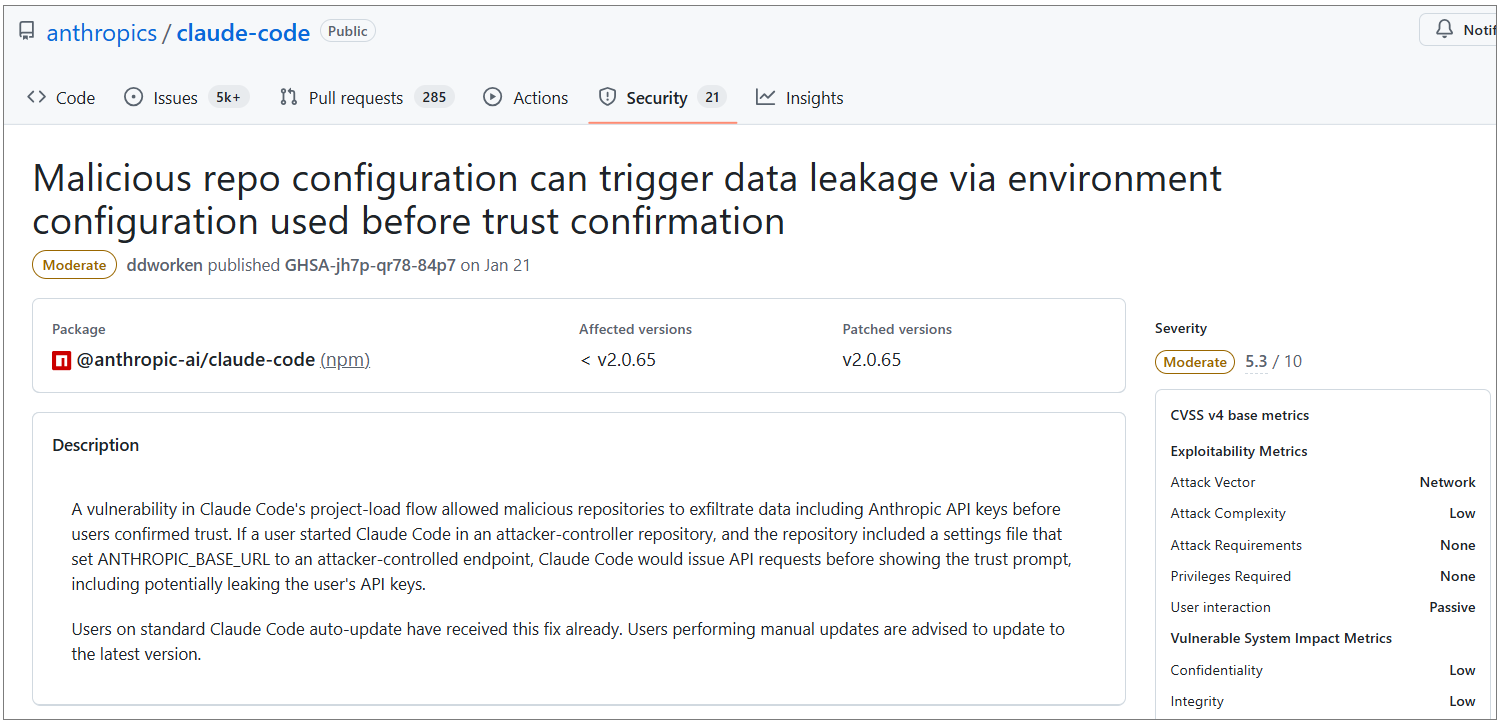

第三項漏洞為資訊洩露漏洞CVE-2026-21852,CVSS風險分數5.3,屬於中度風險(Medium)。Anthropic在安全公告中指出,該漏洞出現在Claude Code載入專案的初始化流程。若惡意儲存庫在設定檔中將ANTHROPIC_BASE_URL指向攻擊者控制的伺服器,Claude Code可能在顯示信任提示之前就先發送API請求,導致使用者的API金鑰被傳送至攻擊者控制的基礎設施。

在此情境下,開發者只需開啟經過特製的儲存庫,攻擊者便可能攔截API請求並取得有效憑證。取得API金鑰後,攻擊者可能進一步存取AI服務資源,例如讀取共享專案檔案、修改或刪除雲端資料、上傳惡意內容,甚至透過大量API請求耗盡帳號配額,造成額外費用或服務中斷。

Anthropic在接獲漏洞通報後已完成修補,並建議使用者將Claude Code更新至2.0.65版或更新版本。

AI開發工具環境下專案設定檔成為新的供應鏈攻擊入口

Check Point指出,隨著AI程式開發助理逐漸具備自動執行指令、整合外部服務與發送網路請求等能力,專案設定檔在開發環境中的角色也正在改變。過去這類設定多半僅用於描述開發環境或工具配置,但在AI工具高度自動化的情境下,相關設定可能直接影響程式執行行為。

研究人員表示,這也意味著開發環境的威脅模型正在轉變。過去開發者主要關注是否執行不可信任的程式碼,但在AI驅動的開發流程中,僅僅開啟不可信任的專案就可能觸發攻擊,使專案設定檔與自動化機制逐漸成為新的供應鏈風險來源,也讓儲存庫本身成為潛在的攻擊入口。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-06

2026-03-09

2026-03-06