隨著烏克蘭戰爭持續進行,俄羅斯駭客對烏克蘭的網路攻擊頻傳,其中APT28(Fancy Bear、Forest Blizzard、FrozenLake)的活動今年初不時登上資安新聞版面,最近又有疑似由該組織發起的攻擊活動,而成為歐洲地區的焦點。

資安公司ClearSky Cyber Security揭露疑似由俄羅斯發動的網路間諜行動,攻擊目標鎖定烏克蘭組織。駭客透過釣魚郵件散布惡意程式BadPaw與MeowMeow,建立多階段攻擊鏈以滲透受害者系統,並取得遠端控制權。研究人員認為,這起行動很可能是俄羅斯國家級駭客組織APT28所為,因為戰術與其過往行動高度相似。

事故如何發生?攻擊行動從釣魚電子郵件開始,郵件內含指向ZIP壓縮檔的連結,並利用烏克蘭常用郵件服務ukr[.]net的寄件地址來增加可信度。受害者點擊後會先觸發追蹤像素,以確認連結是否被開啟,隨後下載惡意壓縮檔。

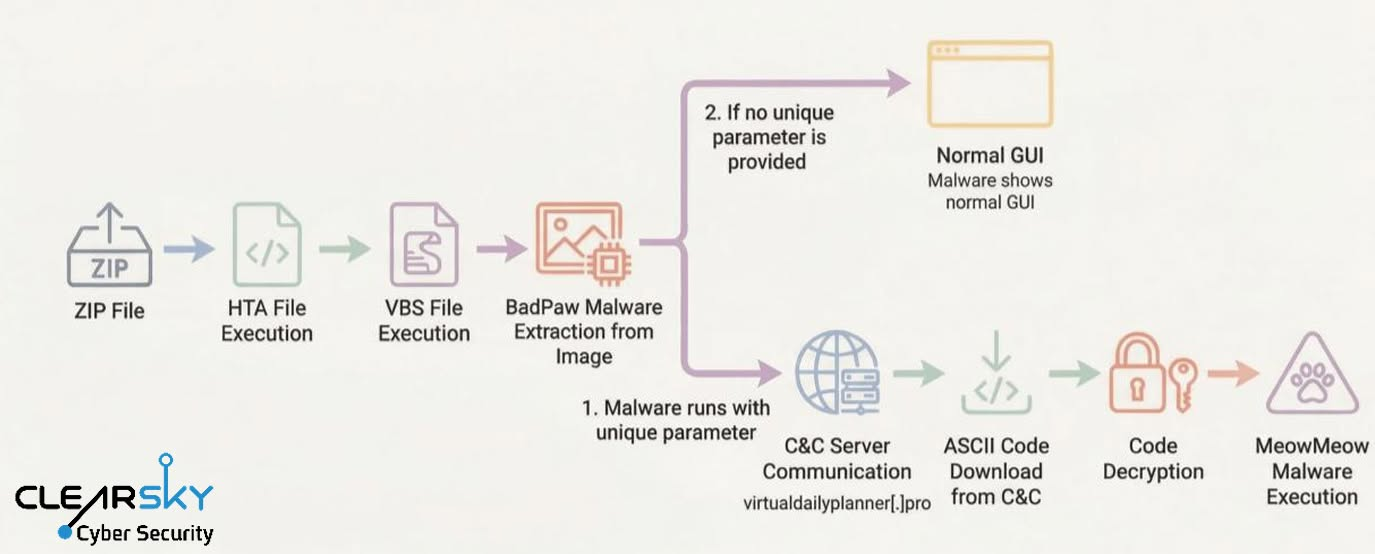

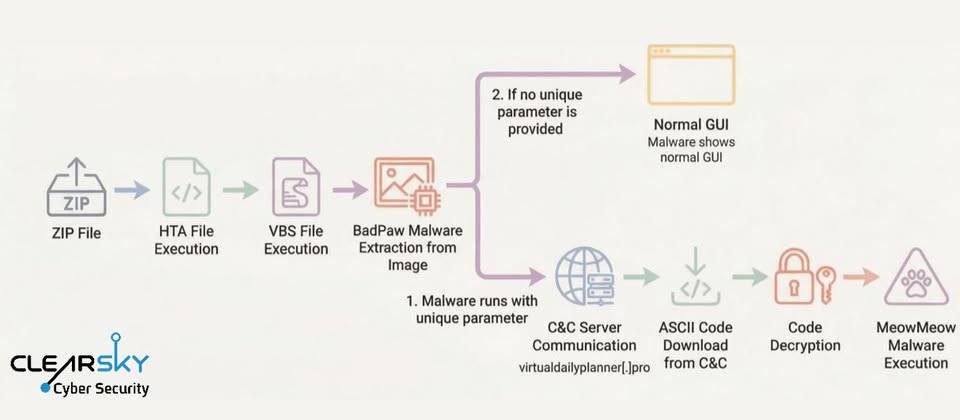

壓縮檔包含偽裝為HTML文件的HTA應用程式,一旦使用者執行,畫面會顯示邊境通行申請相關的誘餌文件,以分散注意力,同時在背景啟動惡意程式下載與執行流程。

HTA程式下載名為BadPaw的.NET惡意程式載入工具(loader),並與C2伺服器建立連線,下載第二階段惡意程式MeowMeow。MeowMeow是功能完整的後門程式,能在受感染設備上執行多種操作,包括:檔案讀寫與刪除、檢查系統中的檔案與資料、執行遠端指令與PowerShell命令,以及建立長期的存取權限,使得攻擊者能在受害電腦長期潛伏並蒐集情報。

為了提高隱蔽性,BadPaw與MeowMeow都加入多種防分析技術。例如,兩者都使用.NET Reactor進行程式混淆,以增加逆向工程難度;此外惡意程式還會檢查是否在虛擬機器(VM)或分析環境中執行。若偵測到常見的網路分析與處理程序監控工具,如Wireshark、ProcMon或Fiddler,程式會立即終止運作。

此外,惡意程式只有在特定參數條件下才會真正執行攻擊功能,否則只會顯示無害的圖形介面並執行假程式碼,企圖誤導研究人員。

APT28近期攻擊活動頻傳,例如,資安公司Akamai發現該組織將MSHTML框架安全功能繞過漏洞CVE-2026-21513用於攻擊活動,另一個是1月底微軟修補辦公室軟體Office的零時差漏洞CVE-2026-21509,相關利用活動也與這組人馬有關。資安公司S2 Grupo上個月揭露攻擊行動Operation MacroMaze,APT28自2025年9月至2026年1月,鎖定西歐與中歐的特定組織及政府相關實體。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-03