背景圖片取自Markus Spiske on Unsplash

西班牙資安業者S2 Grupo於2月中旬發布研究報告,揭露一波歸因於俄羅斯背景駭客組織APT28的滲透行動。S2 Grupo旗下威脅情報團隊Lab52以中度信心將此次行動歸因於該組織。APT28亦以Fancy Bear、Forest Blizzard與FROZENLAKE等名稱為外界所知。攻擊活動自去年9月持續至今年1月,鎖定西歐與中歐的特定組織及政府相關實體。

研究團隊將此次行動命名為MacroMaze行動(Operation MacroMaze),過程中,攻擊者並未利用零時差漏洞或高度複雜的專屬惡意程式,而是運用批次檔、VBScript與簡單HTML等基本工具,搭配合法Webhook服務(如webhook[.]site)建構命令傳遞與資料外流流程,呈現出「工具簡單、流程精細」的戰術設計。

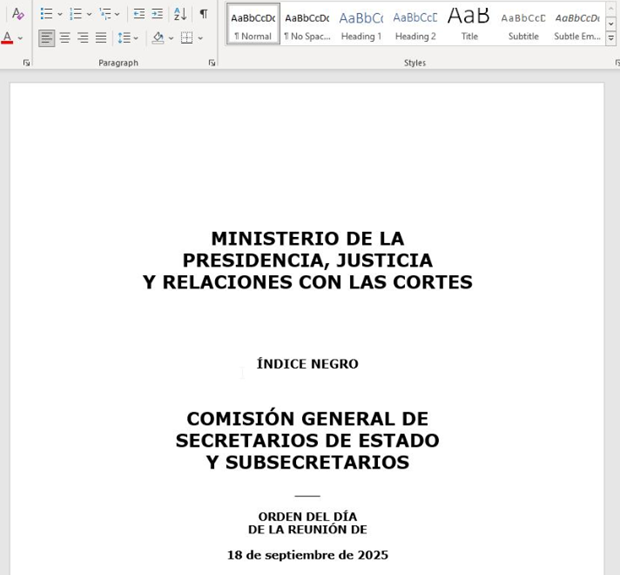

Word文件暗藏圖片連結,開啟瞬間即回報攻擊者

分析顯示,MacroMaz攻擊鏈以魚叉式釣魚郵件為起點,誘騙目標開啟夾帶的Microsoft Word文件。這些文件在XML結構嵌入名為INCLUDEPICTURE的欄位,指向webhook[.]site的JPG圖片資源。

圖片來源/S2 Grupo

當收件人開啟文件時,Word會向遠端Webhook網址發出HTTP請求以載入圖片。報告說明,攻擊者可藉此記錄相關請求的時間與來源等中繼資料,確認文件是否已被目標開啟,並據此判斷是否進一步投放後續酬載。

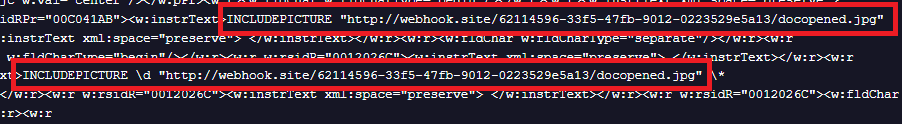

巨集樣本持續演進,規避技巧由Edge無頭模式轉向鍵盤模擬

研究團隊在2025年9月下旬至2026年1月期間辨識出多份內嵌巨集的文件樣本。儘管不同版本在細節上略有差異,但核心邏輯一致,皆作為投放器使用,在受害主機建立立足點並下載後續酬載。

圖片來源/S2 Grupo

相關分析顯示,規避手法隨時間演進。較早版本透過Microsoft Edge的無頭(headless)模式執行瀏覽器操作;較新版本則改以鍵盤模擬(SendKeys)方式操控瀏覽器,可能用來繞過安全提示或降低使用者察覺。這種變化顯示攻擊者在不改變整體架構的前提下,持續微調技術細節,以提升隱匿效果。

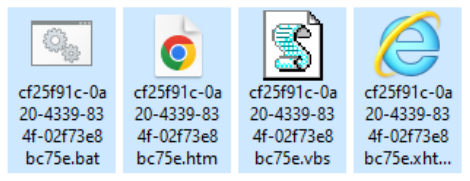

利用瀏覽器正常行為包裝命令接收與資料外流

在後續階段,巨集會啟動VBScript,接著執行CMD批次檔,透過排程工作建立持久化機制,再載入一段經Base64編碼的HTML酬載。

該HTML內容由Microsoft Edge渲染,向webhook[.]site端點取得遠端命令並執行,再將命令輸出結果封裝為HTML檔案。當此HTML檔由Edge載入後,內嵌表單會自動送出,使蒐集到的命令輸出資料回傳至另一個Webhook端點,而不需要使用者額外操作。

研究指出,這種設計將命令接收與資料回傳流程包裝在標準瀏覽器行為之中,使流量在網路層面更接近正常Web活動。由於資料傳輸仰賴HTML表單等常見機制,也有助於降低在磁碟上留下明顯異常檔案的機會。

另一種變體則未採用無頭模式,而是將瀏覽器視窗移至螢幕可視範圍之外,並終止其他Edge處理程序,以維持較為可控的執行環境,進一步減少異常行為被察覺的可能性。

以基本工具搭配合法服務,形成隱蔽且持續的滲透鏈

整體而言,MacroMaze行動顯示APT28並未追求高度複雜的攻擊框架,而是透過流程設計強化隱匿性。攻擊者利用批次檔、小型VBScript啟動器與簡單HTML等基礎工具,搭配廣泛使用的Webhook服務處理酬載傳遞與資料外流,形成一條隱蔽且具持續性的滲透鏈。

研究團隊強調,這起行動再次說明,即使不依賴高階漏洞利用或專屬惡意程式,攻擊者仍可透過基本工具與合法基礎設施的組合,對特定目標環境構成實質威脅。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-02