為了保護重要的資訊系統,軍事與國防系統、核能或電力控制系統、政府機密單位、高科技公司與研發中心等高度敏感的環境,往往會建置隔離網路(Air-Gapped Network)進行保護,然而,國家級駭客也試圖藉由惡意軟體從事網路間諜活動,企圖竊取情資,甚至控制重要系統,造成嚴重破壞。

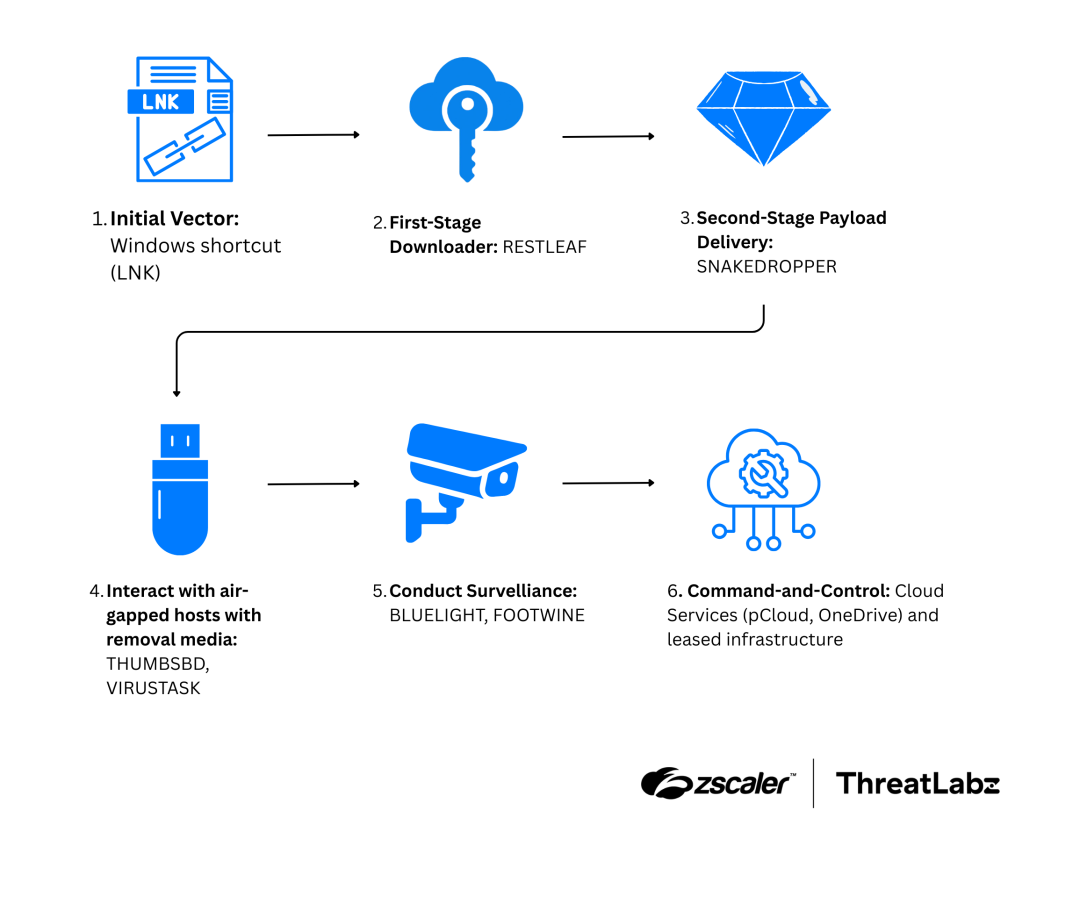

資安公司Zscaler揭露名為Ruby Jumper的攻擊行動,外號為ScarCruft、Ruby Sleet、Velvet Chollima的北韓國家級駭客組織APT37,透過Windows捷徑檔(LNK)啟動攻擊鏈,針對隔離網路發動攻擊,過程中運用一系列過往未被發現的新工具,並濫用Zoho WorkDrive等雲端檔案共用服務來達到目的。

相關攻擊活動在去年12月被發現,APT37先透過網釣手法接觸受害組織,透過誘餌散布LNK檔案,其中一個誘餌文件是北韓媒體報導以巴衝突的消息,駭客將其翻譯為阿拉伯文,代表駭客可能鎖定阿拉伯地區的國家下手。一旦使用者開啟惡意LNK檔,電腦就會透過BAT批次檔執行PowerShell指令碼,將嵌入的Shellcode及誘餌檔案解密,並於記憶體內載入名為RestLeaf的初始有效酬載。此惡意程式透過Zoho WorkDrive建立C2通訊,目的是從該雲端檔案共用服務下載其他惡意軟體。Zscaler指出,這是他們第一次看到APT37濫用Zoho的檔案共用服務,該團體之前曾使用pCloud、Yandex,以及DropBox等雲端服務建立C2通訊。

RestLeaf會從Zoho WorkDrive下載名為AAA.bin的Shellcode,並透過處理程序注入手法於記憶體內執行,成功後會在Zoho WorkDrive特定資料夾建立帶有時間戳記的Beacon檔案,向C2回報惡意程式已成功執行。此Shellcode是惡意程式載入工具,駭客用來將各種有效酬載暫時進行加密處理,使得相關活動難以被偵測。

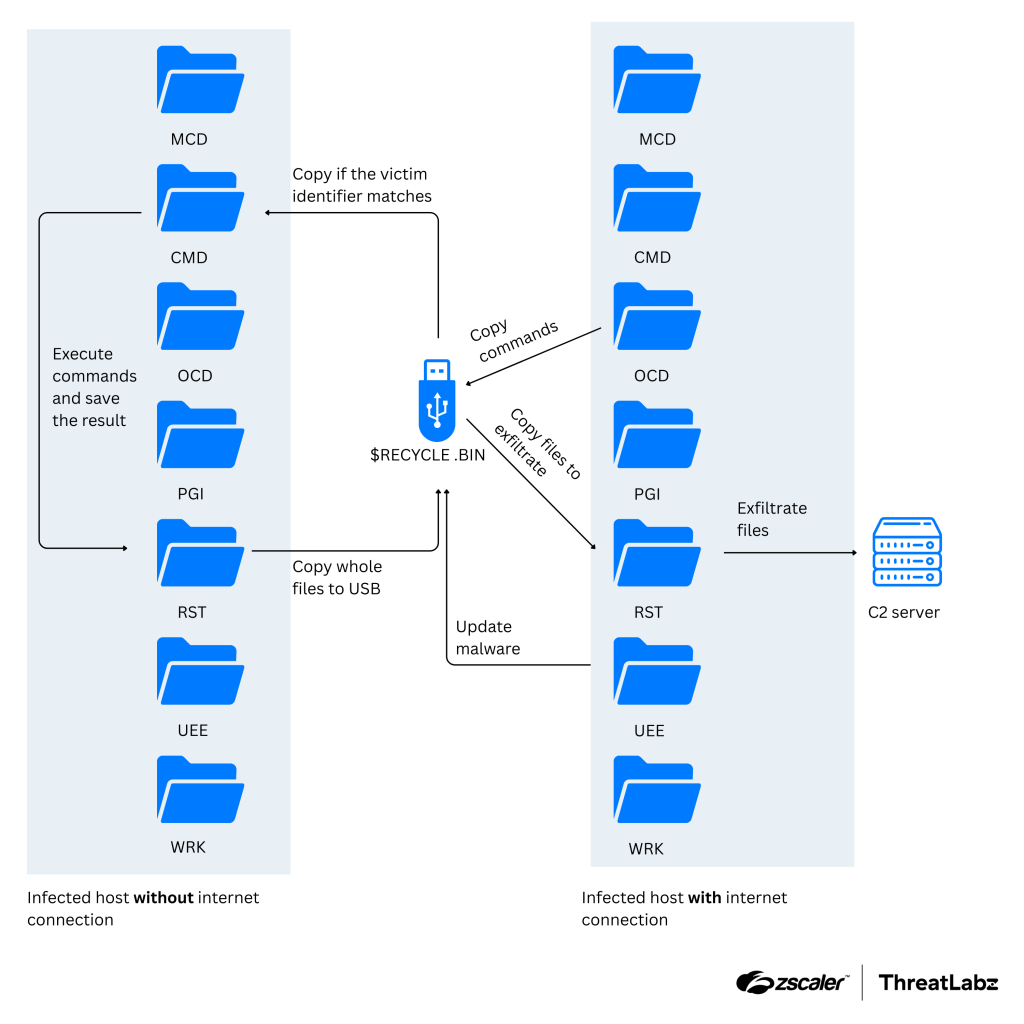

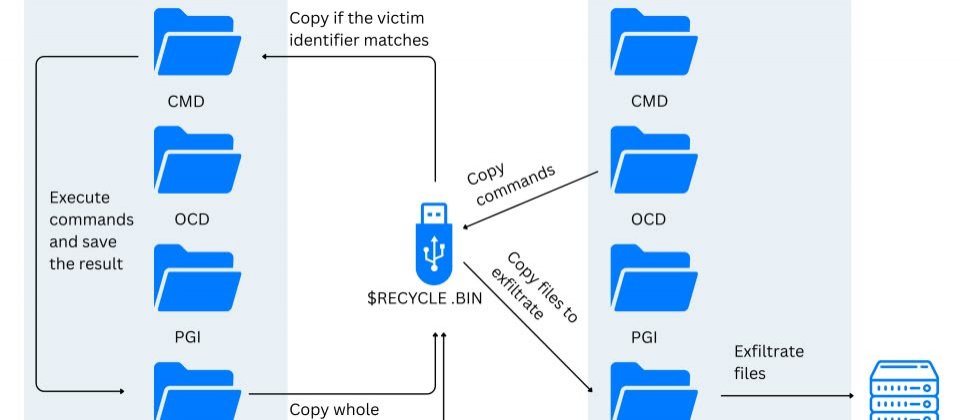

其中的第二階段有效酬載是SnakeDropper,此惡意程式會隨機透過某個Windows執行檔的處理程式執行,主要的功能是建立Ruby執行環境,並建立於受害組織持續活動的管道,然後試圖部署USB惡意程式Thumbsbd與VirusTask,兩者都透過外接儲存裝置作為管道,傳遞攻擊者的指令及進行資料外洩。其中,Thumbsbd的主要功能,是從遠端伺服器下載其他有效酬載,包含:間諜軟體FootWine與後門程式BlueLight;VirusTask則是將外接儲存裝置打造為具有攻擊媒介能力的武器,目的是在隔離網路取得初期存取管道。

國家級駭客鎖定特定國家的隔離網路環境從事攻擊,在去年也發生事故。IBM威脅情報團隊X-Force揭露中國駭客組織Mustang Panda(Earth Preta、RedDelta、Hive0154)去年7月的攻擊活動,過程裡使用USB蠕蟲SnakeDisk,企圖在受害電腦部署後門程式Yokai,根據駭客鎖定泰國,以及當時發生的政治事件,目標可能是泰國政府的隔離網路環境。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02