合勤子公司兆勤(Zyxel)上周(2/24)發布更新版軟體以修補多項產品漏洞,包含一個風險值9.8的指令注入(command injection)漏洞。

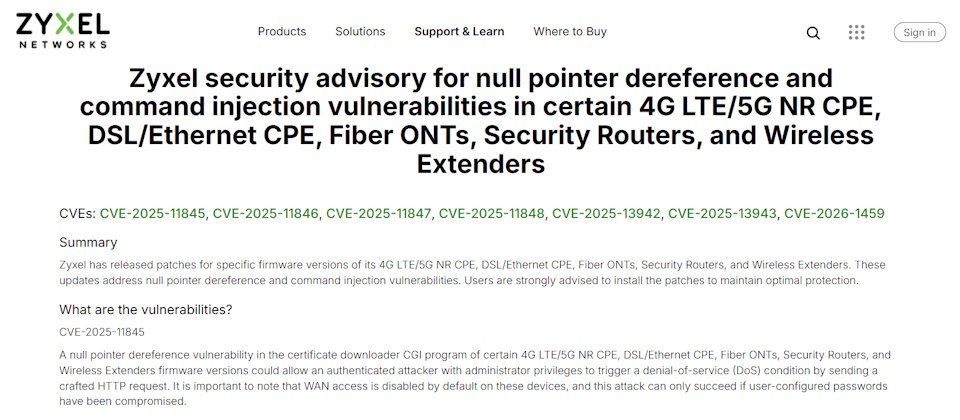

兆勤修補包括以下漏洞:CVE-2025-11845、CVE-2025-11846、CVE-2025-11847、CVE-2025-11848、CVE-2025-13942、CVE-2025-13943、CVE-2026-1459。其中最嚴重的是CVE-2025-13942(CVSS風險分數9.8)、CVE-2025-13943(CVSS風險分數8.8),前者是影響Zyxel EX 3510-B0 5.717版(ABUP.15.1)C0韌體中UPnP函式的指令注入漏洞。成功濫用可讓遠端攻擊者傳送惡意變造的UPnP SOAP請求,而在裝置上執行作業系統指令。而CVE-2025-13943則是影響5.50(ABVY.7)C0版本以前的EX3301-T0韌體中的log檔下載功能的指令注入漏洞。攻擊者可濫用本漏洞在受害裝置上執行作業系統指令。

風險次高的是CVE-2026-1459(CVSS風險分數7.2),為影響VMG3625-T50B中TR-369憑證下載功能CGI程式的驗證後指令注入漏洞。經過驗證的攻擊者若具有管理員權限,可在受害裝置上執行OS指令。

CVE-2025-11845到CVE-2025-11848皆為空指標解引用(Null Pointer Dereference)漏洞,都讓經過驗證,具有管理員權限的攻擊者發送變造的HTTP請求,造成阻斷服務(Denial of Service,DoS)。

根據兆勤安全公告,這些漏洞影響多項產品,涵括4G LTE/5G NR CPE、DSL/乙太網路CPE、光纖終端設備(Fiber ONT)、資安路由器(Security Router)以及無線訊號延伸器等。廠商已經釋出更新版韌體或軟體程式解決漏洞,但表示用戶需聯繫業務代表或支援團隊以取得檔案。兆勤並未說明是否有觀察到這些漏洞被濫用的活動證據。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23