駭客濫用AI服務來降低發動攻擊的門檻,不時有相關事故傳出,現在有人利用AI打造所需工具,大規模針對特定廠牌的防火牆下手,試圖入侵這些設備,並進一步存取受害企業組織的內部網路環境。

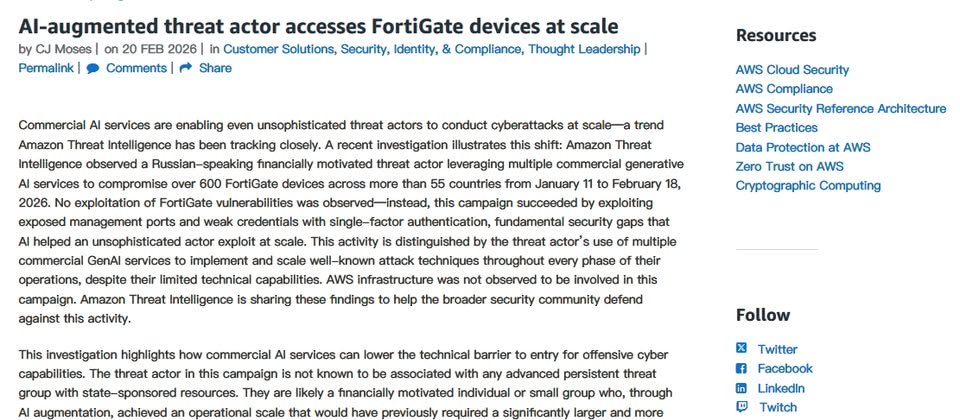

威脅情報團隊Amazon Threat Intelligence揭露針對Fortinet防火牆設備的大規模攻擊活動,他們發現疑似以財務為動機的俄羅斯駭客,從今年1月11日至2月18日期間,入侵超過600臺FortiGate裝置,範圍橫跨55個國家,過程中濫用多個生成式AI服務。Amazon強調,這起事故與許多針對FortiGate的事故不同,駭客並未利用防火牆的資安漏洞,而是針對曝露的管理連接埠,以及採用弱密碼且未啟用多因素驗證機制的系統組態,發動攻擊,若是得逞,他們就會試圖存取受害組織的AD環境,擷取完整的憑證資料庫,然後對Veeam備份基礎設施下手,疑似意圖從事勒索軟體攻擊。對此,Amazon指出,這起事故突顯小型駭客組織濫用AI服務,能夠達到過往需要大型團隊與較高技術的攻擊能力,呼籲企業組織應強化邊緣設備的憑證衛生與資安防護來因應。

根據駭客使用的惡意工具基礎設施,Amazon指出有多種跡象顯示駭客大量濫用AI,因為對方的基礎設施可公開存取,曝露了AI生成的攻擊計畫、受害組織的組態配置,以及專屬工具的原始碼,其中包含多種程式語言的指令碼,可用於解析受害組織的組態配置、擷取憑證、自動VPN連線,以及大規模掃描與偵察,而這些指令碼大部分都出現由AI生成的特徵。

值得留意的是,Amazon指出駭客的技術能力並不高,因為他們發現駭客在整個攻擊流程高度依賴AI,並且在編譯漏洞利用工具、修改作案工具,以及在運作過程排除問題時,發生無法自行處理的狀況。再者,這些駭客若是遇到採取高度防禦措施的環境,他們會直接轉換目標,而非繼續嘗試利用其他手段,這意味著,攻擊者對於已採取適當組態配置的防火牆,顯然束手無策,而被迫放棄。

對於駭客入侵受害組織的流程,他們起初是透過曝露在網際網路的FortiGate管理介面作為最初接觸的管道,藉由掃描443、4443、8443,以及10443埠,然後使用經常重複使用的憑證嘗試存取,過程裡運用AI輔助開發的指令碼,對竊得的組態資料進行處理、解密,以及統整。

接著,駭客透過VPN存取受害組織的網路環境,部署由Go語言與Python打造的偵察工具,透過自動化的方式執行相關流程,根據VPN路由表調查網路環境、確認網路規模,然後利用開源掃描工具gogo找出正在運作的服務,並識別SMB主機與網域控制器(DC),利用開源漏洞掃描工具Nuclei挖掘存在弱點的HTTP服務。Amazon指出,駭客打造的偵察工具很明顯也是透過AI生成,因為其原始碼存在大量重複說明功能函數名稱的多餘註解,以及JSON檔案的處理是經由字串比對而非正常的反序列化等現象。

在成功進入受害組織的網路環境後,駭客就會利用開源攻擊工具進行後續活動,他們透過Meterpreter與Mimikatz對網域控制器發動DCSync攻擊,從AD擷取NTLM密碼雜湊值,然後利用pass-the-hash與pass-the-ticket手法,攻擊其他的基礎設施來進行橫向移動。

這些駭客最終針對Veeam Backup & Replication備份系統,部署PowerShell指令碼、資料解密工具,以及已知漏洞的利用工具,來從事後續活動,而這種針對備份系統的活動,很可能就是為了接下來的勒索軟體攻擊做準備,讓受害組織在檔案遭到加密後無法透過備份系統還原資料。

熱門新聞

2026-02-20

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-21