資安廠商Cofense發現,攻擊者正濫用Windows檔案總管(Windows File Explorer)一項較少人注意的遠端檔案存取功能,向使用者散布惡意檔案。

攻擊者是利用Windows檔案總管支援HTTP檔案管理協定WebDAV(Web-based Distributed Authoring and Versioning)接收遠端檔案這點,誘使受害者下載惡意程式。

圖片來源/Cofense

WebDAV是HTTP/1.1-based擴充協定,讓使用者透過網路讀取、寫入、刪除、移動和鎖定網頁伺服器上檔案等管理操作,有如將遠端伺服器變為標準「網路磁碟」。今天較少人用WebDAV來傳輸檔案或遠端儲存檔案,微軟已經從2023年11月宣布淘汰,但現在Windows檔案總管仍然原生支援以WebDAV遠端存取檔案伺服器。但由於一般很少人知道可以從檔案總管遠端存取檔案,WebDAV就成了一個破口,能讓使用者繞過瀏覽器的管道,從WebDAV伺服器下載檔案。

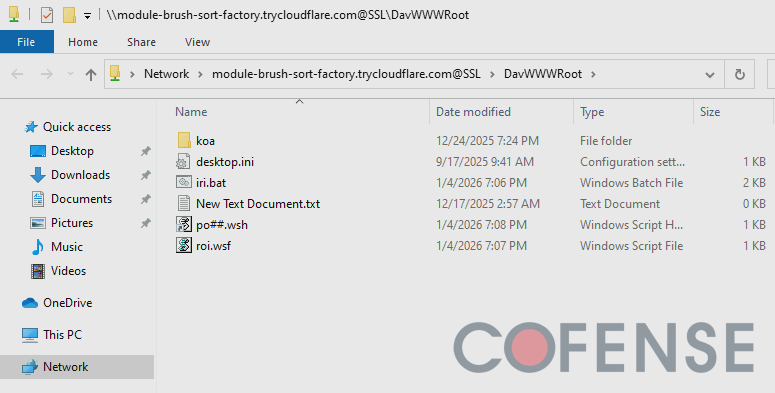

在檔案總管中,可以透過至少三種方式來呼叫WebDAV伺服器連線,主要包括直接在檔案總管網址列鍵入包含遠端WebDAV伺服器IP位址或網域名的直接連結(如file://)、URL捷徑檔、以及LNK檔。LNK檔和URL檔類似,可指向檔案、資料夾或程式,但LNK檔還能包含程式(如PowerShell或Command Prompt)指令,以下載惡意檔案。研究人員指出,上述三種管道都能開啟WebDAV連結,並讓遠端資料夾以看似本地網路芳鄰的資料夾而減少使用者戒心,進而從遠端WebDAV伺服器下載以為安全的檔案。

Cofense研究人員發現,自2024年2月以來,87%濫用此漏洞的案例中,使用者下載了多個遠端存取木馬(RAT)程式,其中最主要的是XWorm RAT、Async RAT和DcRAT。研究人員觀察到歐洲企業為主要攻擊對象;以詐騙資訊型態而言,50%為德文電子郵件,30%為英文,其餘還有義語和西語,信件冒充提供請款單誘使企業行政人員下載惡意檔案。

此外,有多起攻擊者利用此手法誘使從WebDAV伺服器下載惡意檔案,其中多數利用Cloudflare Tunnel服務的示範帳號來代管WebDAV伺服器,Cloudflare的Tunnel服務讓使用者在不公開IP位址而將本地伺服器曝露到網際網路上。由於WebDAV伺服器存在時間很短,且流量導經合法的Cloudflare基礎架構,用的是暫時性的示範帳號,使其活動難以為資安人員事前發現及事後追蹤、分析。

雖然Windows檔案總管在使用者欲開啟本地網路檔案前都會有警示訊息,但此類訊息很容易為一般用戶忽略。因此,資安廠商建議企業管理員要提醒用戶經由檔案總管存取、下載任何檔案,都須檢查檔案總管的網址,一如利用瀏覽器上網,並避免從陌生的本地磁碟或網路芳鄰資料匣下載檔案。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02