今年2月,微軟在例行更新(Patch Tuesday)修補6個零時差漏洞,並指出這些漏洞全數被用於實際攻擊,資安公司Akamai指出,其中的MSHTML框架安全功能繞過漏洞CVE-2026-21513,遭到俄羅斯國家級駭客APT28積極利用。此漏洞會造成MSHTML框架中的保護機制失效,允許未經授權的攻擊者透過特製的檔案,操控瀏覽器與Windows Shell的處理流程,使得作業系統執行指定內容,CVSS風險評為8.8分(滿分10分)。

針對CVE-2026-21513形成的原因,Akamai指出發生在IE框架元件ieframe.dll的特定功能,是超連結導向的處理邏輯缺乏充分的驗證引起。攻擊者控制的輸入內容可接觸到涉及ShellExecuteExW的程式碼路徑,而能在超過預期的瀏覽器安全情境下,執行本機或遠端的外部資源。

Akamai將漏洞攻擊程式碼與公開的威脅情報進行關聯,結果找到利用漏洞的活動,惡意檔案於1月30日首度上傳到VirusTotal,其攻擊基礎設施與APT28有關。

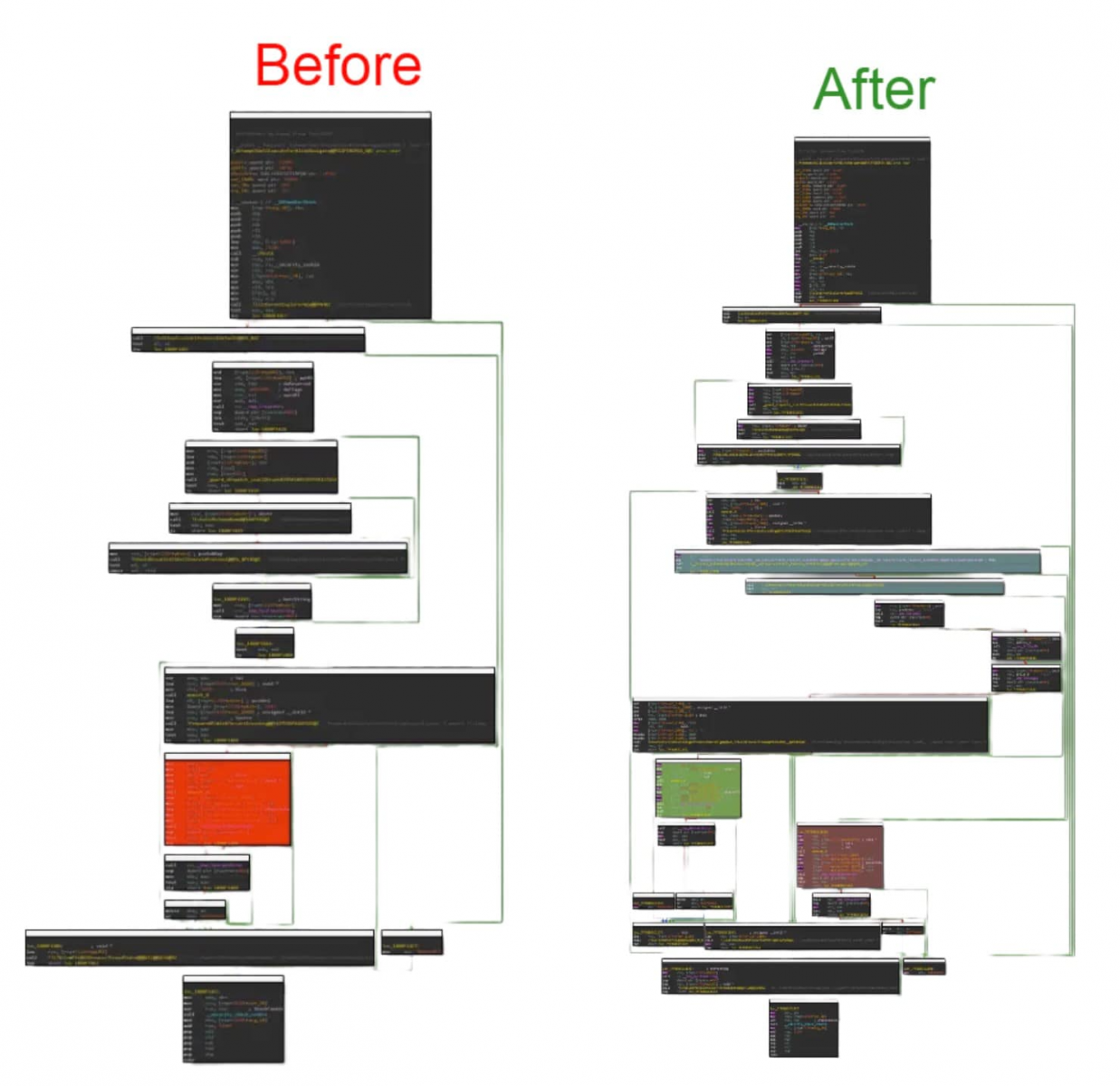

此有效酬載涉及特製的LNK檔案,駭客在標準的LNK檔案結構之後嵌入HTML檔案,並透過巢狀的iframe與多個DOM上下文內容,操弄受害電腦的信任邊界,使得他們能繞過瀏覽器的網路標記(Mark of the Web,MotW)機制,以及IE強化安全組態(IE Enhanced Security Configuration,IE ESC),然後觸發CVE-2026-21513,使得駭客控制的內容能呼叫ShellExecuteExW的程式碼路徑,並在瀏覽器的沙箱之外的環境執行。Akamai指出,雖然本次APT28使用惡意LNK檔案作為利用漏洞的媒介,不過問題的根源還是可透過任意的嵌入MSHTML元件觸發,因此他們認為,未來攻擊者可能會運用其他做法來觸發CVE-2026-21513。

APT28近期攻擊活動頻傳,例如,西班牙資安公司S2 Grupo揭露最新一波網釣活動Operation MacroMaze,駭客鎖定西歐與中歐的特定組織及政府相關實體,於2025年9月至今年1月發動攻擊。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-04

2026-03-03

2026-03-02