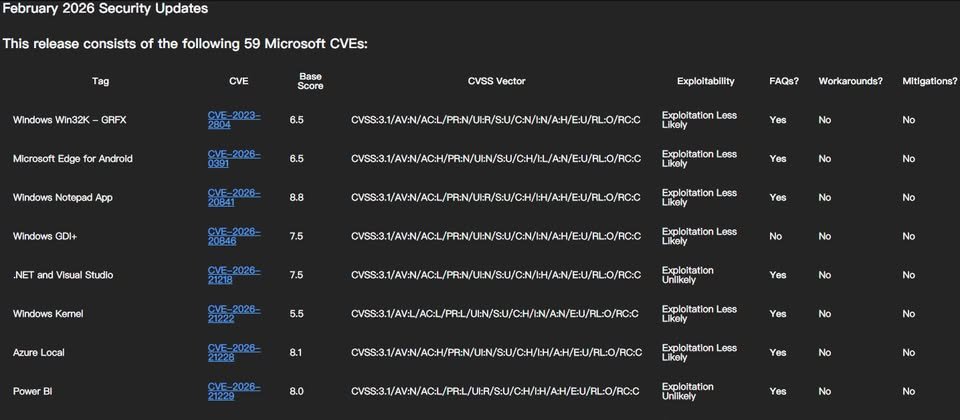

2月10日微軟發布本月例行更新(Patch Tuesday),總共修補59個漏洞,較一月的112個明顯減少。不過,這當中有6個已被積極利用的零時差漏洞,用戶需盡快採取修補或緩解的行動。

這些漏洞分別是:Windows Shell安全功能繞過漏洞CVE-2026-21510、MSHTML框架安全功能繞過漏洞CVE-2026-21513、Word安全功能繞過漏洞CVE-2026-21514、桌面視窗管理員(Desktop Window Manager,DWM)權限提升(EoP)漏洞CVE-2026-21519、遠端桌面連線管理員(RDCMan)阻斷服務(DoS)漏洞CVE-2026-21525,以及遠端桌面服務權限提升漏洞CVE-2026-21533。這些漏洞的嚴重程度大部分被評為重要(Important,相當於高風險等級的漏洞),僅有CVE-2026-21525為中等風險。

從漏洞類型來看,這些被利用的漏洞有半數可被用於繞過安全功能,而且,這些安全功能繞過漏洞在微軟修補前就被公開。針對這些零時差漏洞,微軟在公告提及另一個共通點,那就是攻擊者必須與使用者互動,他們要誘騙使用者開啟惡意連結、捷徑檔(.LNK)、電子郵件附件、惡意HTML,或是Office檔案,才能利用漏洞。附帶一提的是,這3個漏洞都是由微軟威脅情報中心(MSTIC)、微軟安全事件回應中心(MSRC)、Office產品群組安全團隊、Google威脅情報團隊,以及不具名的資安研究員發現,這代表漏洞很可能被用於相同的攻擊活動。

其中,CVE-2026-21510涉及Windows Shell的保護機制失效,未經授權的攻擊者可繞過SmartScreen與Windows Shell的安全警示,讓攻擊者控制的內容在未經用戶警告或同意的情況下執行,CVSS風險評為8.8分;另一個安全功能繞過功能CVE-2026-21513,會造成MSHTML框架中的保護機制失效,允許未經授權的攻擊者透過特製的檔案,操控瀏覽器與Windows Shell的處理流程,使得作業系統執行指定內容。微軟提及該漏洞不僅能讓攻擊者繞過安全防護功能,還有機會執行程式碼,CVSS風險同為8.8;第3個安全功能繞過漏洞CVE-2026-21514,起因是Word的安全決策仰賴不受信任的輸入,導致攻擊者能用於繞過OLE的緩解措施,CVSS風險值為7.8。附帶一提的是,微軟強調預覽窗格與攻擊向量沒有關聯。

本次有兩個零時差漏洞CVE-2026-21519與CVE-2026-21533,皆能讓攻擊者逮到機會取得SYSTEM權限,CVSS風險皆為7.8分。從漏洞形成的原因來看,CVE-2026-21519屬於類型混淆的弱點,CVE-2026-21533則與特殊權限不當管理有關。

關於阻斷服務漏洞CVE-2026-21525,微軟提及未經授權的攻擊者可在本機觸發,造成遠端桌面連線管理員服務中斷。

縱觀微軟這次修補的資安漏洞,權限提升型態的漏洞最多,有25個,遠端程式碼執行(RCE)漏洞12個居次,其他類型的漏洞數量如下:7個可被用於欺騙的漏洞、6個資訊洩露漏洞、5個安全功能繞過漏洞,以及3個阻斷服務漏洞。其中,有5個被評為重大層級,這些漏洞存在於Azure與Microsoft ACI Confidential Containers,可被用於權限提升或是資訊洩露。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02