激進駭客滲透美國政府網站竊得外包商資料,起因是抗議ICE執法過當

一群駭客行動主義者(hacktivist)據稱駭入美國國土安全部(DHS)資料庫,並於3月1日公布6000多家DHS外包業者包括微軟、甲骨文及相關合約資料,以抗議移民海關執法局(Immigration and Customs Enforcement,ICE)執法過當。

這些駭客自稱「和平部」(Department of Peace),他們公布在Distributed Denial of Secrets線上檔案庫的資料,號稱來自DHS的產業合作局(Office of Industry Partnership)。這些資料包含2個檔案,共17.04 MB。其中一個是6681家曾經向DHS表達有意承包的業者,其中不乏知名大廠如微軟、甲骨文、AI資料分析商Palantir,以及軍事武器供應商Anduril、HBGary、L3Harris和Raytheon等。另一個檔案則是這些廠商贏得了哪些政府合約,以及這些合約內容為何。

AWS在其服務狀態儀表板上指出,繼3月1日遭受中斷事故的阿拉伯聯合大公國me-central-1服務區域後,巴林的me-south-1服務區域也在3月2日發生服務中斷事故,已證實這兩個受影響區域的基礎設施,均因無人機襲擊而受損,建議用戶備份與遷移資料。

我們昨天對這起事件的初次報導中,AWS表示於太平洋標準時間3月1日凌晨4時51分,偵測到阿拉伯聯合大公國me-central-1服務區域的一個可用區域mec1-az2,出現服務異常。稍後在太平洋標準時間上午9時41分,AWS證實事故起因為物體撞擊資料中心建築並引發火災,消防單位為滅火而切斷電源,導致該可用區域服務中斷。自太平洋標準時間下午2時28分起,AWS陸續通報mec1-az2相關服務狀況逐步改善。不過時隔幾個小時後,服務異常情況急轉直下,AWS在太平洋標準時間下午9點59分表示,正在調查me-central-1服務區域出現的其他網路問題。

Starkiller釣魚框架採AiTM反向代理,轉送真實登入頁面繞過MFA

電子郵件防護業者Abnormal AI於2月19日發布威脅分析指出,一套名為Starkiller的釣魚框架正在地下市場流通。該工具由自稱Jinkusu的威脅團體推廣與維運,並以SaaS服務形式提供控制臺與技術支援,使攻擊者無需自行建置仿冒網站或代理基礎設施,即可快速部署高逼真度的釣魚攻擊。研究人員同時提醒,該釣魚框架名稱與資安顧問公司BC Security推出的合法紅隊測試工具Starkiller相同,但兩者用途與性質截然不同。

根據Abnormal AI說明,Starkiller的核心設計是採用對手中間人攻擊(AiTM)架構的反向代理技術。攻擊者將自身基礎設施設於受害者與合法網站之間,充當中間人轉送雙方流量。在實作上,該框架會在Docker容器中啟動無頭模式Chrome瀏覽器,載入目標品牌官方網站,再透過反向代理方式,即時將真實網站畫面轉送給受害者。由於頁面內容直接來自合法網站,而非傳統靜態仿冒頁面,因此能隨網站改版同步更新。

SonicWall防火牆遭大規模偵察掃描,鎖定SSL VPN狀態查詢API尋找攻擊目標

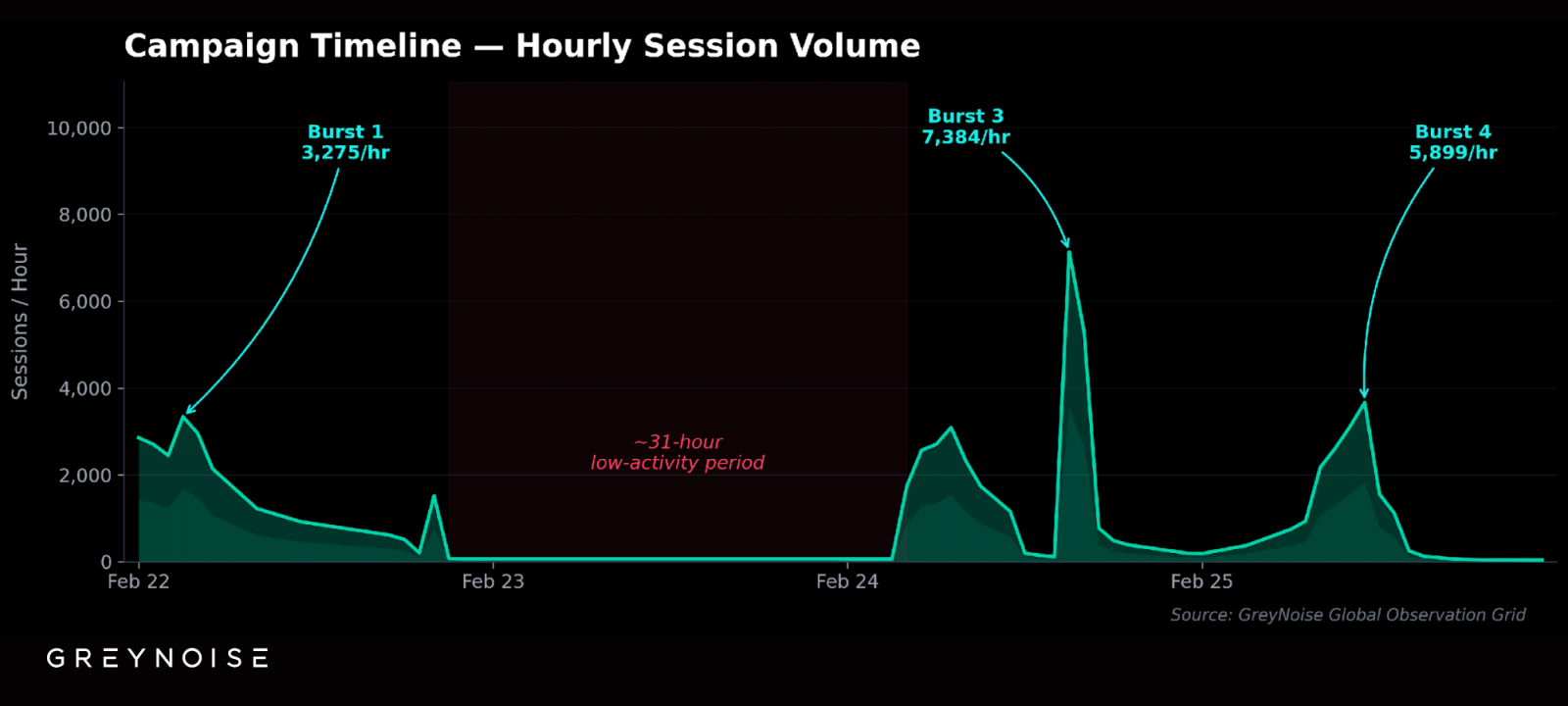

資安業者GreyNoise發出資安警告,指出網際網路出現一波針對SonicWall防火牆的大規模異常偵察活動。該行動共記錄超過8萬次掃描連線,其中高達92%連線皆指向單一的應用程式介面,專門用於探測設備是否對外啟用SSL VPN功能。研究人員研判,這種系統性的攻擊面掃描行動,通常是勒索軟體組織發動後續憑證攻擊與入侵的關鍵前置作業。

根據觀測數據,這波持續四天的偵察掃描,源自全球20個自治系統中的4,305個獨立IP位址,總計產生84,142次連線。有別於常見的高頻且集中的無差別掃描,此次行動呈現更高的隱蔽性與操作成熟度。

趨勢科技修補端點防護平臺Apex One重大漏洞,攻擊者恐用於發動RCE攻擊

2月24日資安公司趨勢科技修補旗下端點防護系統Apex One資安漏洞,其中又以被評為重大層級的管理主控臺資料夾遍歷(Directory Traversal)漏洞,最受到關注。針對這些漏洞帶來的影響,我們也詢問趨勢科技,該公司表示目前尚未看到相關攻擊發生的跡象。

這些重大層級的漏洞被登記為CVE-2025-71210、CVE-2025-71211列管,趨勢僅提及攻擊者能用來上傳惡意程式碼,並遠端執行任何命令,CVSS風險評為9.8分(滿分10分),影響內部環境自行建置的Apex One、雲端服務型態的Apex One as a Service,以及Trend Vision One Endpoint Security - Standard Endpoint Protection,該公司表示他們已緩解SaaS版本的弱點,使用者無須自行套用緩解措施。

華芸修補NAS FTP備份功能重大漏洞,可能導致系統檔案遭覆寫或執行任意程式碼

華芸科技(Asustor)於2月25日發布資安公告,修補其NAS作業系統Asustor Data Master(ADM)中FTP備份功能的兩項重大漏洞。

其中第1個漏洞CVE-2026-3100,是CVSS評分8.3的憑證驗證不當漏洞,ADM的FTP備份功能在使用FTPES/FTPS協定連接到FTP伺服器時,無法正確執行TLS憑證驗證,因而允許遠端攻擊者藉由未經正確驗證的TLS/SSL憑證,攔截網路流量,從而發動中間人攻擊(MitM),可能導致身分憑證與備份資料等敏感資訊,遭到攔截、修改或獲取。第2個漏洞CVE-2026-3179則是CVSS評分9.2的路徑遍歷漏洞,ADM的FTP備份功能在解析目錄清單時,未能正確清理(sanitize)從FTP伺服器接收的檔案名稱。若伺服器遭入侵或位於傳輸路徑中的中間人攻擊者,對方有可能透過特別製作路徑遍歷字串(path traversal sequences)的檔案名稱,讓用戶端將檔案寫入目標備份目錄之外的位置。

AI資安新創Novee於2月公布研究指出,其團隊在Apryse WebViewer與Foxit PDF平臺生態系中,共發現16個零時差漏洞,涵蓋1項重大(Critical)、4項高風險(High)及11項中等漏洞(Medium)。相關問題已依負責任揭露流程通知廠商並完成修補。

報告指出,現代PDF平臺已整合JavaScript、WebAssembly、postMessage訊息機制與雲端轉檔功能,使PDF文件內容與URL參數可能在前端畫面、嵌入框架及後端服務之間流動。若未對未受信任輸入進行充分驗證與清理,可能導致DOM型跨站腳本、伺服器端請求偽造、路徑穿越及作業系統命令注入等攻擊情境。部分案例可由單一惡意文件或特製連結觸發,並可能進一步實現帳號接管或遠端程式碼執行。

1月Google修補Chrome高風險漏洞,惡意擴充套件恐劫持Gemini側邊面板讀取本機檔案

Google於1月修補一項影響Chrome的高風險漏洞CVE-2026-0628。網路資安業者Palo Alto Networks旗下威脅研究團隊Unit 42於3月2日揭露細節指出,攻擊者可能透過惡意擴充套件介入Chrome的Gemini側邊面板(Gemini Live in Chrome),取得超出原本權限範圍的操作能力,包括讀取本機檔案,甚至啟用麥克風或攝影機。

Unit 42指出,瀏覽器擴充套件透過declarativeNetRequest API攔截與調整網頁請求,本來就是Chrome既有的設計;但問題在於,同一個Gemini網頁應用程式若改由瀏覽器內建面板載入,瀏覽器會把它「掛上」更強的能力。若惡意擴充套件能在這種情境下插入JavaScript程式碼,就可能在Gemini側邊面板載入的gemini.google[.]com/app中執行程式碼,進一步跨越原本的權限邊界。

其他資安威脅

◆伊朗禱告行事曆軟體BadeSaba遭駭,駭客喊話要士兵放下武器

◆惡意軟體Dohdoor鎖定美國校園與醫療照護產業而來,透過多階段攻擊散布

◆為隱匿行蹤,駭客濫用WMI事件訂閱功能持續存取受害電腦並進行控制

◆殭屍網路OCRFix假借提供掃描工具下載散布,並透過ClickFix網釣誘騙使用者上當

近期資安日報

【3月2日】OpenClaw存在可被用於接管的資安漏洞ClawJacked

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02