Abnormal AI

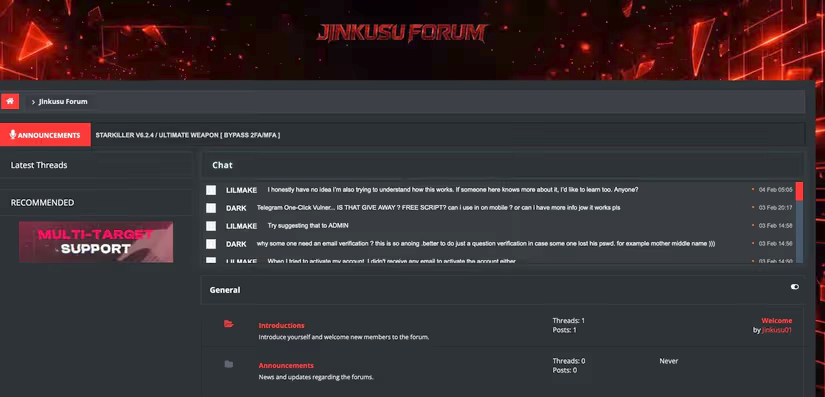

電子郵件防護業者Abnormal AI於2月19日發布威脅分析指出,一套名為Starkiller的釣魚框架正在地下市場流通。該工具由自稱Jinkusu的威脅團體推廣與維運,並以SaaS服務形式提供控制臺與技術支援,使攻擊者無需自行建置仿冒網站或代理基礎設施,即可快速部署高逼真度的釣魚攻擊。研究人員同時提醒,該釣魚框架名稱與資安顧問公司BC Security推出的合法紅隊測試工具Starkiller相同,但兩者用途與性質截然不同。

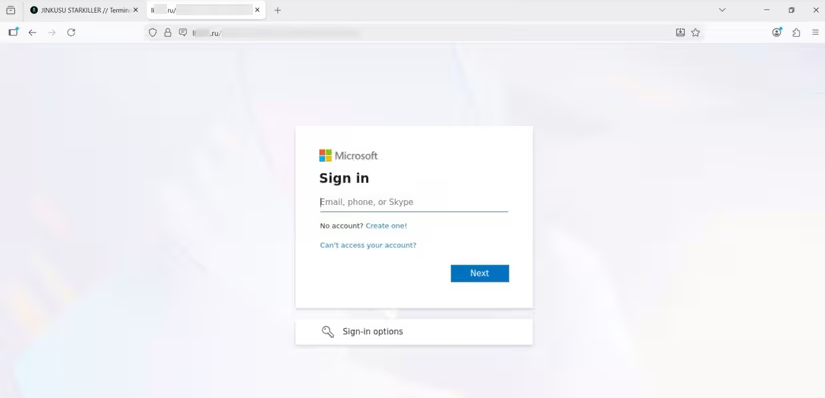

根據Abnormal AI說明,Starkiller的核心設計是採用對手中間人攻擊(Adversary-in-the-Middle,AiTM)架構的反向代理技術。攻擊者將自身基礎設施設於受害者與合法網站之間,充當中間人轉送雙方流量。在實作上,該框架會在Docker容器中啟動無頭模式Chrome瀏覽器,載入目標品牌官方網站,再透過反向代理方式,即時將真實網站畫面轉送給受害者。

由於頁面內容直接來自合法網站,而非傳統靜態仿冒頁面,因此能隨網站改版同步更新。Abnormal AI指出,在此情境下,受害者看到的登入頁面與官方網站幾乎無法區辨,網址列可能顯示看似合法品牌的網域與登入字樣,讓使用者難以從外觀察覺異常。實際上,所有登入流量都經過攻擊者的代理基礎設施。

在此架構下,受害者輸入的帳號密碼、一次性驗證碼,以及登入後產生的連線階段Cookie與存取權杖,都會先流經攻擊者的伺服器。這類AiTM手法之所以能繞過多因素驗證(Multi-Factor Authentication,MFA),並非破解驗證機制本身,而是攔截驗證成功後所建立的連線階段資訊。攻擊者取得已驗證的連線階段Cookie或權杖後,可在自己的環境中重新利用(replay)已取得的憑證,以受害者身分存取服務。只要連線階段尚未失效,攻擊者便可能在有效期間內取得帳戶存取權限,進而達成帳號接管。

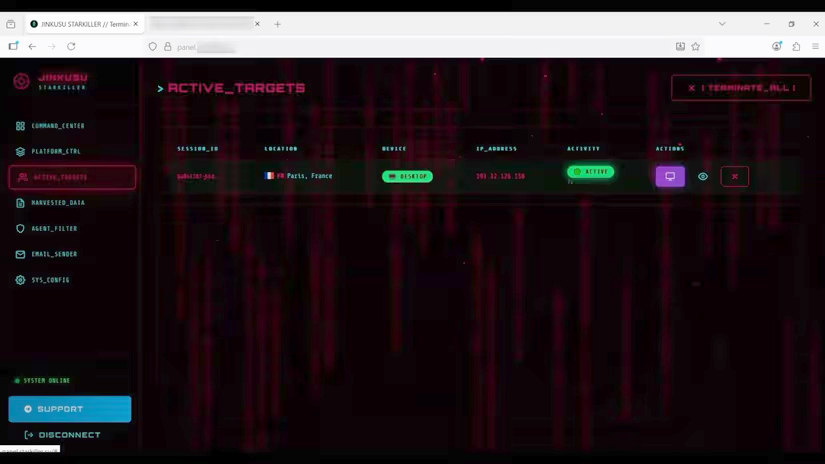

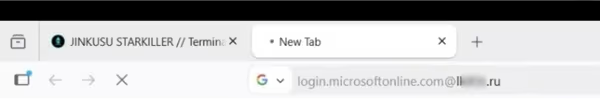

除了即時代理登入流程外,Abnormal AI指出,Starkiller亦提供完整的營運控制臺,包括即時監看受害者操作行為、鍵盤輸入紀錄、地理位置追蹤,以及在取得憑證後透過Telegram發送通知。平臺並整合活動分析儀表板與URL遮蔽功能,可偽冒Microsoft、Google等品牌名稱,搭配「login」「verify」等關鍵字或短網址服務,提高釣魚連結的混淆效果。

在URL遮蔽技術上,該框架可透過子網域命名、路徑結構設計,以及利用網址中的「@」符號等解析特性,將品牌名稱置於連結前段,當使用者快速瀏覽時,可能因此誤以為連結屬於合法網域。實際上,真正的惡意主機位置位於網址結構後段。這類設計使惡意連結在視覺上更接近官方網址,並降低在電子郵件或通訊平臺中被直接識破的機率。

此外,Starkiller並非單一工具,而是逐漸形成獲得社群支持的地下生態系。Abnormal AI觀察到,相關論壇中不僅提供操作教學與技術支援,也出現使用者交流與更新資訊的討論區,顯示該工具正在建立持續維運與改版機制。這種「工具+社群」模式,使攻擊技術得以快速迭代與擴散。

Abnormal AI認為,面對以AiTM反向代理為核心的釣魚框架,單純依賴網域封鎖或靜態頁面特徵分析已不足以全面防禦。企業需持續強化電子郵件安全防護能力,同時提升對異常登入與連線階段使用行為的監控,以降低帳號遭濫用風險。

圖片來源/Abnormal AI

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02