資安業者GreyNoise發出資安警告,指出網際網路出現一波針對SonicWall防火牆的大規模異常偵察活動。該行動共記錄超過8萬次掃描連線,其中高達92%連線皆指向單一的應用程式介面,專門用於探測設備是否對外啟用SSL VPN功能。研究人員研判,這種系統性的攻擊面掃描行動,通常是勒索軟體組織發動後續憑證攻擊與入侵的關鍵前置作業。

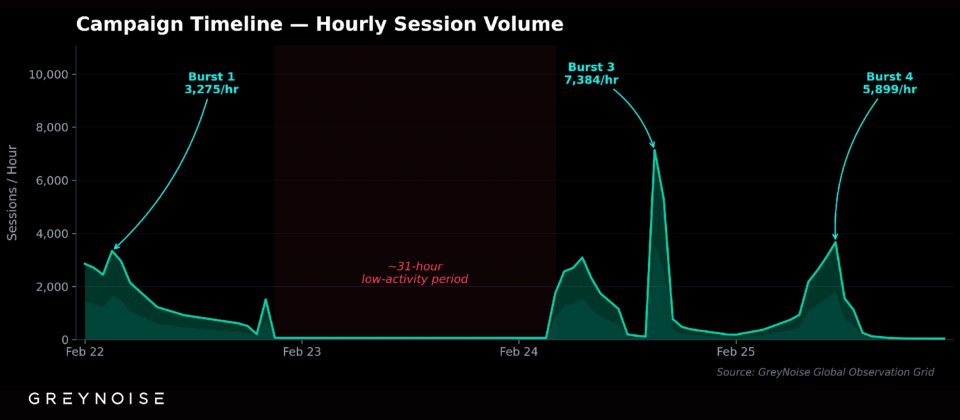

根據觀測數據,這波持續四天的偵察掃描,源自全球20個自治系統中的4,305個獨立IP位址,總計產生84,142次連線。有別於常見的高頻且集中的無差別掃描,此次行動呈現更高的隱蔽性與操作成熟度。

高達32%的探測流量是透過一個名為ByteZero的商業代理服務(Commercial Proxy)發出,攻擊團隊藉由4,102個不斷輪替的出口IP位址,在16小時的兩次密集掃描期間,成功將每個IP的平均連線數壓低至不到7次。低頻率且極度分散的連線特徵,規避了多數防火牆基於連線次數限制或IP信譽評分的自動阻擋機制。

攻擊者的意圖非常明確,絕大多數的探測流量都集中於查詢SSL VPN狀態,而非盲目嘗試入侵系統。研究人員強調,整個活動中嘗試觸發已知漏洞的連線比例微乎其微,證實這是一場有高度針對性的純粹情報蒐集行動。攻擊者的目的是建立一份精準的目標清單,鎖定網際網路上確實啟用SSL VPN的SonicWall設備,以利後續把資源集中到值得下手的端點。

此外,部分來自荷蘭的掃描叢集也同時對思科(Cisco)網路設備進行探測,代表這是一場跨品牌的廣泛網路設備掃描行動。

企業防禦的首要任務是立即縮減曝露面並強化身分驗證,確認所有管理介面與特定端點路徑未直接暴露於公開網際網路,並全面強制所有遠端連線使用者啟用多重身分驗證,藉此確保即便攻擊者掌握了帳號密碼,也無法輕易登入內部網路。

研究人員也提醒,雖然本次活動幾乎不以漏洞利用為主,但包含CVE-2024-53704在內,多個與SonicWall VPN攻擊面相關的高風險漏洞過去已被證實實際遭濫用,企業仍應立即套用原廠修補程式並確認版本狀態。另對於已終止支援的舊款設備,由於原廠不再提供安全更新,管理人員應評估立即下線或至少中斷對外連線,避免成為內部網路的長期破口。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03