Google於1月修補一項影響Chrome的高風險漏洞CVE-2026-0628。網路資安業者Palo Alto Networks旗下威脅研究團隊Unit 42於3月2日揭露細節指出,攻擊者可能透過惡意擴充套件介入Chrome的Gemini側邊面板(Gemini Live in Chrome),取得超出原本權限範圍的操作能力,包括讀取本機檔案,甚至啟用麥克風或攝影機。

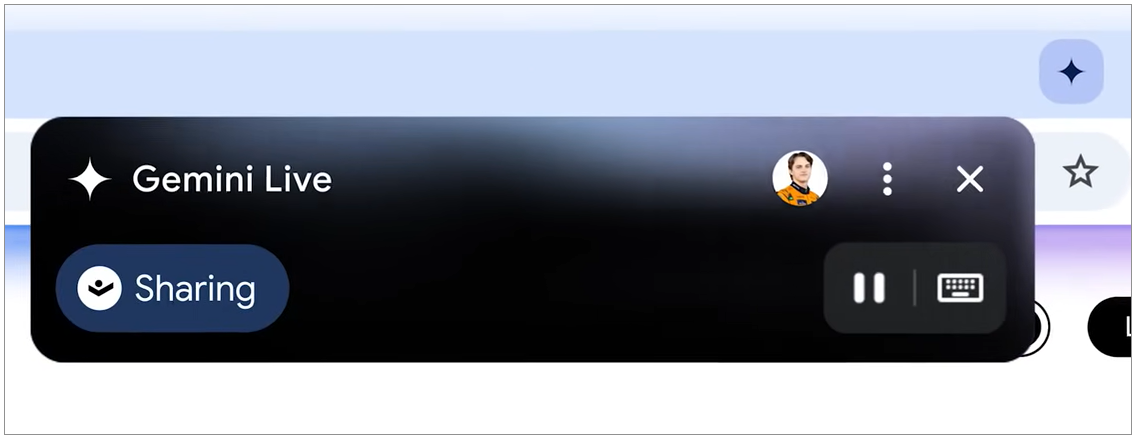

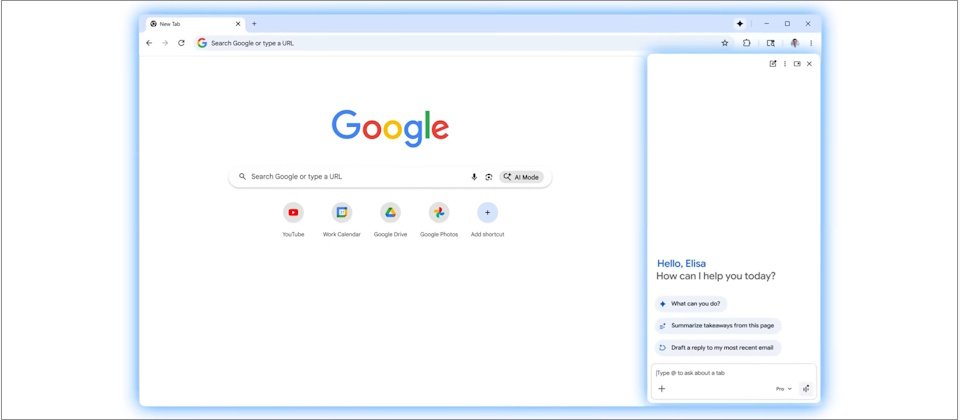

Google先前宣布把Gemini能力整合進Chrome,提供瀏覽器內建AI助理,使用者可點選瀏覽器視窗上方的Gemini按鈕喚出側邊面板,在不離開當前分頁的情況下取得摘要、問答等協助。其中的Go Live(Gemini Live)則是語音互動模式,需在使用者授權下存取麥克風等裝置的權限。本次漏洞影響的,即是嵌入Chrome的Gemini Live側邊面板元件。

圖片來源/Google

根據美國國家漏洞資料庫NVD說明,CVE-2026-0628成因是WebView標籤(WebView tag)的政策未正確強制執行,影響143.0.7499.192之前的Chrome版本。攻擊者若誘騙使用者安裝特製擴充套件,即可將惡意指令碼或HTML內容注入高權限頁面;此漏洞的CVSS v3.1風險分數為8.8分,屬於高風險(High)等級。Google已於1月6日發布桌面版Chrome穩定通道更新修補此漏洞,由Unit 42研究員Gal Weizman於2025年11月23日通報。

Unit 42指出,瀏覽器擴充套件透過declarativeNetRequest API攔截與調整網頁請求,本來就是Chrome既有的設計;但問題在於,同一個Gemini網頁應用程式若改由瀏覽器內建面板載入,瀏覽器會把它「掛上」更強的能力。若惡意擴充套件能在這種情境下插入JavaScript程式碼,就可能在Gemini側邊面板載入的gemini.google[.]com/app中執行程式碼,進一步跨越原本的權限邊界。

研究人員說明,一旦使用者受騙安裝惡意擴充套件,攻擊者就可能藉由注入程式碼,讀取本機檔案與目錄、擷取任意網站畫面,甚至在未經同意下啟用瀏覽器的攝影機與麥克風。此外,在惡意擴充套件注入程式碼後,相關頁面內容可能進一步操控AI助理,將攻擊指令暫存在記憶中,使影響延續至後續瀏覽階段,而不僅限於單一分頁。

Unit 42認為,當AI元件成為瀏覽器核心的一部分,只要政策強制執行或元件設計出現缺口,跨站指令碼(Cross-site Scripting,XSS)、權限提升等傳統瀏覽器風險,就有可能以新的整合方式再次浮現;因此,瀏覽器在導入AI功能的同時,也需要重新檢視權限模型與安全測試機制。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02