攻擊者透過駭入分支辦公室的Fortinet防火牆,目的是滲透整個公司的網路環境,企圖竊取備份系統與NAS設備資料

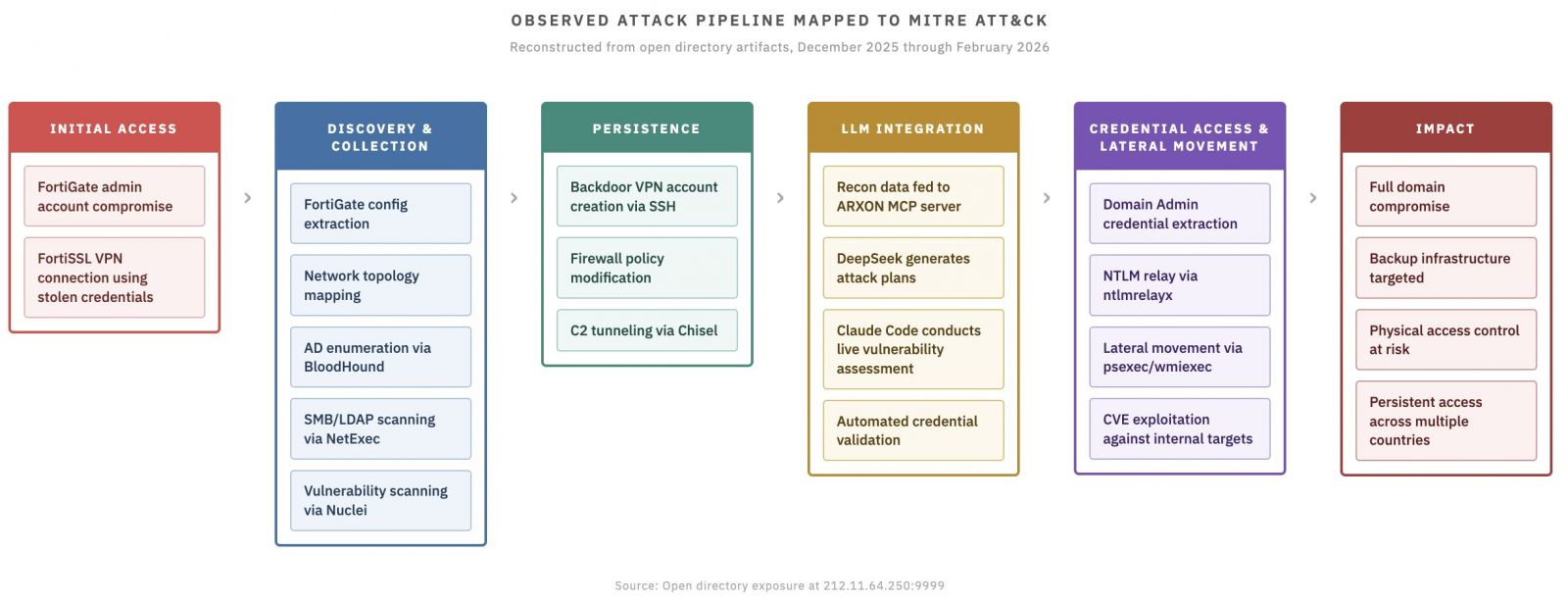

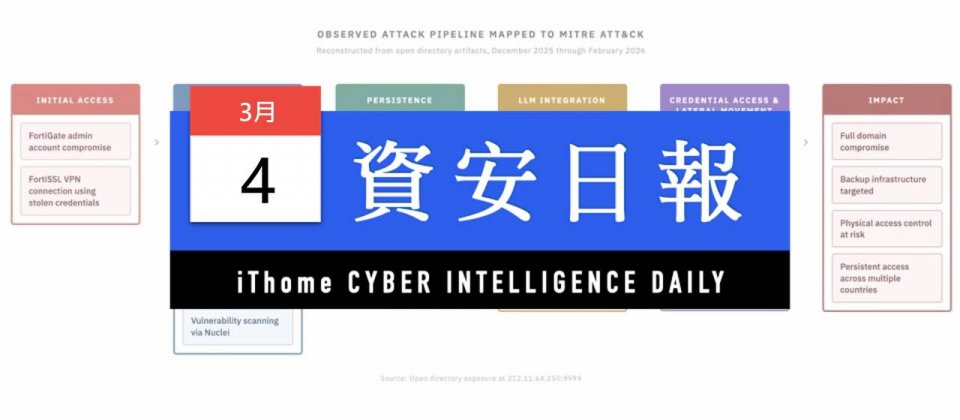

Amazon於2月下旬揭露鎖定Fortinet防火牆的大規模攻擊活動,駭客借助AI的力量,從1月上旬至2月初入侵超過600臺FortiGate裝置,後續資安威脅研究員Mike於部落格Cyber and Ramen進一步揭露,駭客使用DeepSeek分析偵察資料並產生攻擊計畫,並搭配Claude的程式碼助理打造攻擊工具並執行,但究竟整個攻擊流程如何運作?研究人員說明了相關細節。

Mike根據駭客錯誤配置的伺服器進行調查,基於當中存放的檔案,試圖還原攻擊活動的樣貌。其中,關於入侵一家天然氣公司的活動資料最為完整,雖然無從得知駭客如何對FortiGate下手,不過當時他們已取得管理員的憑證。最初滲透受害組織的管道,是分支辦公室的防火牆設備FortiGate 40F,利用特定的唯讀管理員帳號進行存取。儘管此帳號的權限相當有限,但能完整備份防火牆組態,使得攻擊者能掌握受害組織的網路拓撲,包含公司總部、分支辦公室、用於訪客與系統管理的網路環境,以及所有使用者的SSL VPN設定等。

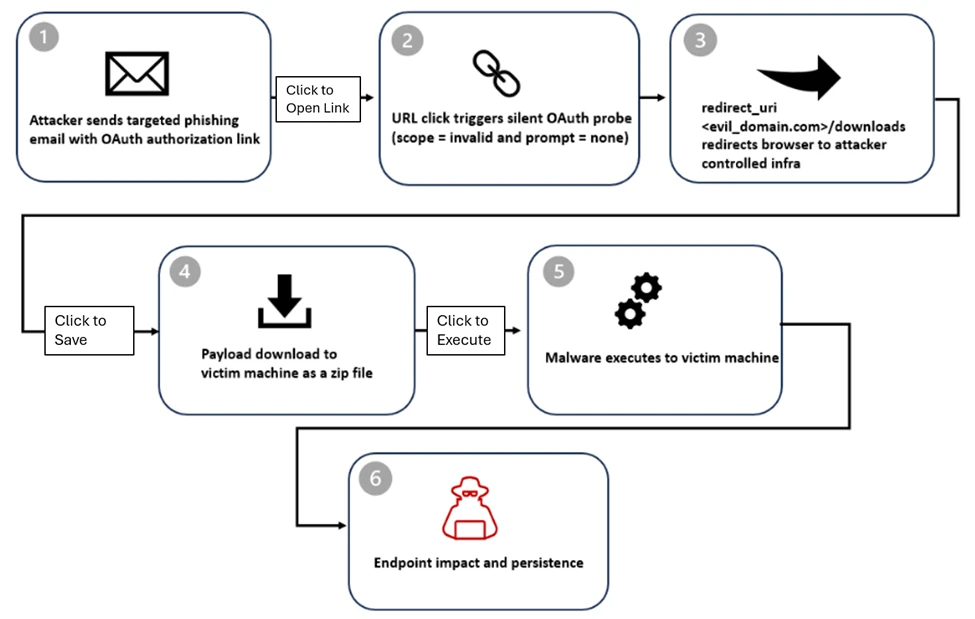

微軟資安團隊提出警告,一種新的網路攻擊手法正對政府機關與公共部門構成威脅。攻擊者透過濫用OAuth認證流程中正常的重新導向機制,使受害者點選看似正規的登入連結,被引導至攻擊者控制的基礎設施,執行後續的網路釣魚與惡意程式傳播活動。

OAuth是廣泛使用的授權協議,允許使用者透過Microsoft Entra ID、Google Workspace等身分驗證服務供應商登入第三方應用程序。在正常流程中,OAuth認證成功後會將使用者重新導向到可受信任的URL,以完成登入或權限授予。然而微軟發現,攻擊者刻意製作帶有錯誤或不合法參數的OAuth認證請求,這些錯誤會觸發身分驗證提供者的錯誤處理重定向邏輯。攻擊者事先在他們控制的租戶中註冊應用程式,並將重新導向的URL設定為惡意網域,一旦上述錯誤發生時,該機制就會將使用者導向這些惡意網頁。

有人假借Zoom更新名義對Windows用戶下手,意圖植入監控工具進行後續活動

資安公司Malwarebytes揭露鎖定Windows的社交工程活動,駭客建立了模仿Zoom介面的網站,一旦使用者點擊假連結而認為進入會議時,頁面會顯示等待室並播放假的參與者加入提示音,讓使用者誤以為已連線到視訊會議。不久之後,網頁會顯示出現網路異常的訊息,播放斷斷續續的聲音與延遲呈現的畫面,幾分鐘後會「有更新可用」的訊息,並出現一個帶有倒數計時動畫圖案的彈出視窗,隨即自動安裝套件檔案下載至電腦。

值得留意的是,使用者即便未點擊「允許」,安裝檔仍會悄悄下載到電腦,並在未經用戶授權的情況下執行,最終在受害電腦植入合法遠端監控工具Teramind,該工具可記錄用戶所有按鍵輸入內容、定期截取螢幕截圖、記錄瀏覽過的網站和開啟的應用程式、擷取剪貼簿內容,並追蹤電子郵件和檔案活動。

Ivanti Connect Secure遭到惡意軟體Resurge攻擊,駭客採用網路層級手段迴避偵測

去年3月美國網路安全暨基礎設施安全局(CISA)提出警告,駭客利用名為Resurge的惡意軟體從事攻擊活動,目標是尚未修補重大漏洞CVE-2025-0282的Ivanti Connect Secure(ICS),事隔接近一年,他們透露更多發現,指出駭客使用相當隱密的手法,使得該惡意程式能長期潛伏於ICS設備而不被察覺。

2月26日CISA更新Resurge惡意軟體分析報告內容,指出此惡意程式通常會潛伏在受害的ICS系統,直到攻擊者試圖與ICS裝置建立連線才會活動,因此他們研判,Resurge植入受害系統後,會處於休眠狀態,而往往沒有被發現,因此至今仍是嚴重的威脅。

微軟2月修補的MSHTML資安漏洞遭到俄羅斯駭客APT28利用

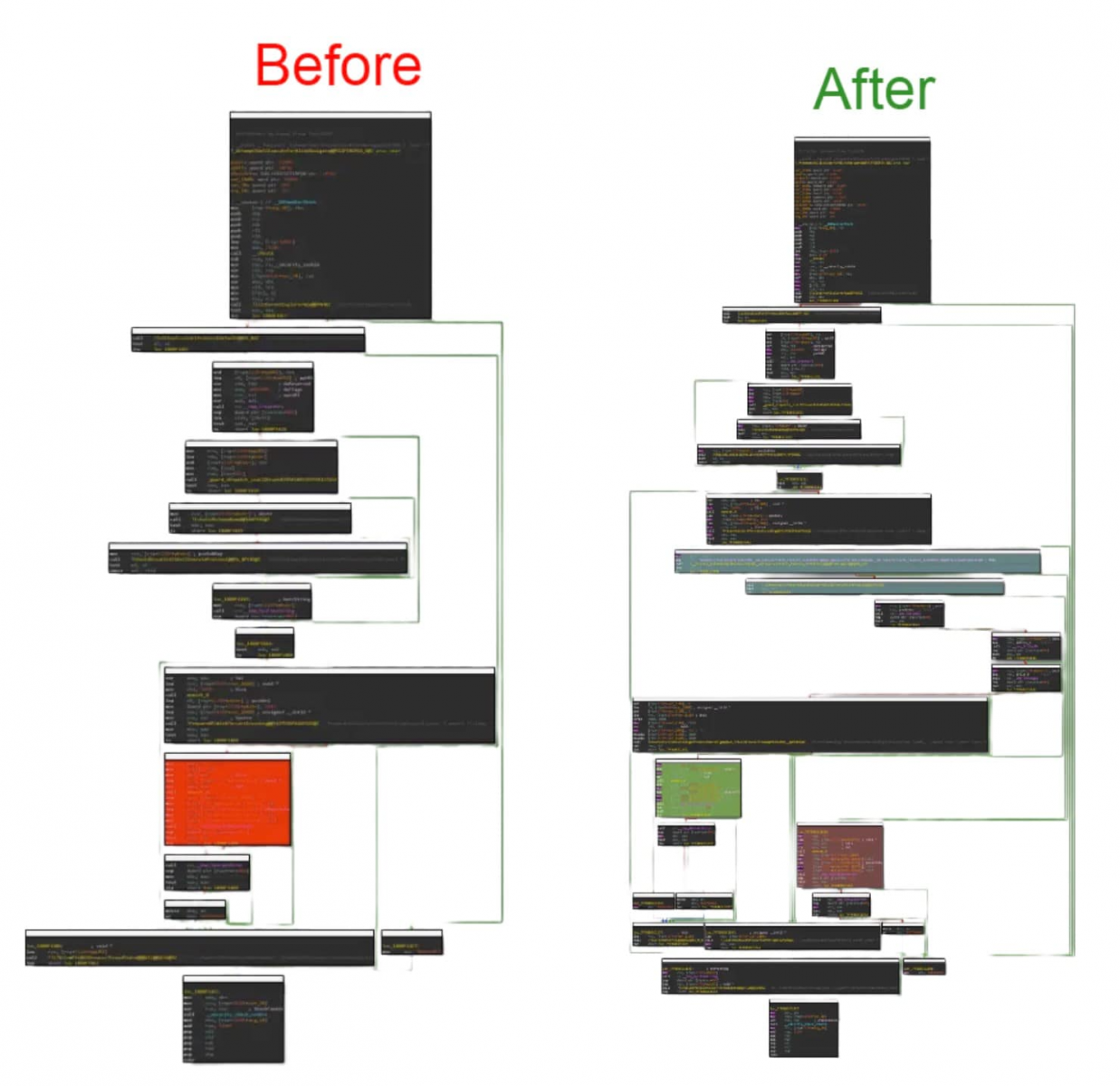

今年2月,微軟在例行更新(Patch Tuesday)修補6個零時差漏洞,並指出這些漏洞全數被用於實際攻擊,資安公司Akamai指出,其中的MSHTML框架安全功能繞過漏洞CVE-2026-21513,遭到俄羅斯國家級駭客APT28積極利用。此漏洞會造成MSHTML框架中的保護機制失效,允許未經授權的攻擊者透過特製的檔案,操控瀏覽器與Windows Shell的處理流程,使得作業系統執行指定內容,CVSS風險評為8.8分(滿分10分)。

針對CVE-2026-21513形成的原因,Akamai指出發生在IE框架元件ieframe.dll的特定功能,是超連結導向的處理邏輯缺乏充分的驗證引起。攻擊者控制的輸入內容可接觸到涉及ShellExecuteExW的程式碼路徑,而能在超過預期的瀏覽器安全情境下,執行本機或遠端的外部資源。

Google本周發布Android更新,修補近130項漏洞,包括影響高通手機、筆電及汽車晶片一個已遭到濫用的記憶體毀損漏洞CVE-2026-21385,該漏洞列於高通顯示元件項目,由Google Android安全團隊發現並通報高通。

根據高通安全公告,CVE-2026-21385為圖形元件中的整數溢出或迴繞(Integer Overflow or Wraparound in Graphics)漏洞,攻擊者需先取得本地存取權限,才能透過惡意程式觸發記憶體毀損。該漏洞的CVSS風險分數為7.8分,屬高風險(High)等級。

Amazon Web Services(AWS)於3月3日在健康儀表板(AWS Health Dashboard)上公告,中東地區軍事衝突已對其雲端基礎設施造成實體衝擊。阿拉伯聯合大公國(阿聯)的ME-CENTRAL-1區域資料中心遭無人機攻擊,導致多個可用區域(Availability Zone)的電力與網路中斷;巴林的ME-SOUTH-1區域則有一處資料中心設施因附近攻擊而受損,使多項雲端服務出現錯誤率上升與延遲。

AWS指出,阿聯ME-CENTRAL-1區域共有3個可用區域,其中兩個(mec1-az2與mec1-az3)受到嚴重影響。攻擊造成資料中心結構受損與電力中斷,滅火過程亦導致部分設備出現水損。由於修復作業需配合當地政府並進行安全評估,完整恢復可能需要數日時間。

AWS在其服務狀態儀表板指出,自3月1日起,因區域衝突導致阿拉伯聯合大公國與巴林兩地服務中斷的事故,截至3月3日上午仍未完全排除。不過,隨著基礎設施逐步修復,部分服務的錯誤率與中斷情況已有改善。由於未來情勢仍具不確定性,AWS仍建議用戶將工作負載遷移至其他區域。

3月3日凌晨1時04分與4時58分的通報中,AWS表示阿拉伯聯合大公國區域的S3可用性持續改善,AWS管理控制臺已恢復正常,但DynamoDB的錯誤率仍偏高。上午8時14分的更新則指出,S3可用性有進一步提升,DynamoDB錯誤率仍高,但預計數小時內可望改善。

資安公司Arctic Wolf宣布買下暴露資產平臺視覺化公司Sevco Security

2月23日資安公司Arctic Wolf宣布,他們完成對資安風險暴露評估(Exposure Assessment)平臺新創公司Sevco Security的併購,本次併購的動機,在於強化整合資產情資、漏洞脈絡,以及安全風險控管的能力。對於本次購買Sevco Security的金額,Arctic Wolf未公開揭露。

未來Sevco Security的技術將整合到Arctic Wolf旗下的Aurora平臺,並與該公司現有的Managed Risk解決方案緊密結合,提供企業跨多重IT與雲端環境的即時圖像化風險呈現,以及更明智的問題優先排序與可驗證的修復流程,且不會增加額外的營運複雜度。Arctic Wolf認為,相關整合將讓該公司客戶與代管服務供應商(MSP)更早採取行動、有效優先排序,並驗證風險是否已確實降低。

其他資安威脅

◆Hackerbot-Claw機器人針對GitHub Actions而來,企圖利用CI/CD弱點攻擊微軟與DataDog

◆駭客濫用Claude Code打造作案工具,從墨西哥政府的資訊系統竊得150 GB資料

◆網路犯罪者將AI變成武器的態勢加劇,在半小時內全面入侵受害組織的網域環境

◆研究人員揭露新型態手法AirSnitch,可突破Wi-Fi網路的用戶端隔離防護機制發動攻擊

◆駭客可透過Google行事曆與Zoom視訊會議Promptware攻擊,讓受害者的Gemini串流視訊鏡頭影像

近期資安日報

【3月3日】抗議移民機關執法過當,駭客從美國國土安全部竊取合約資料

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-02