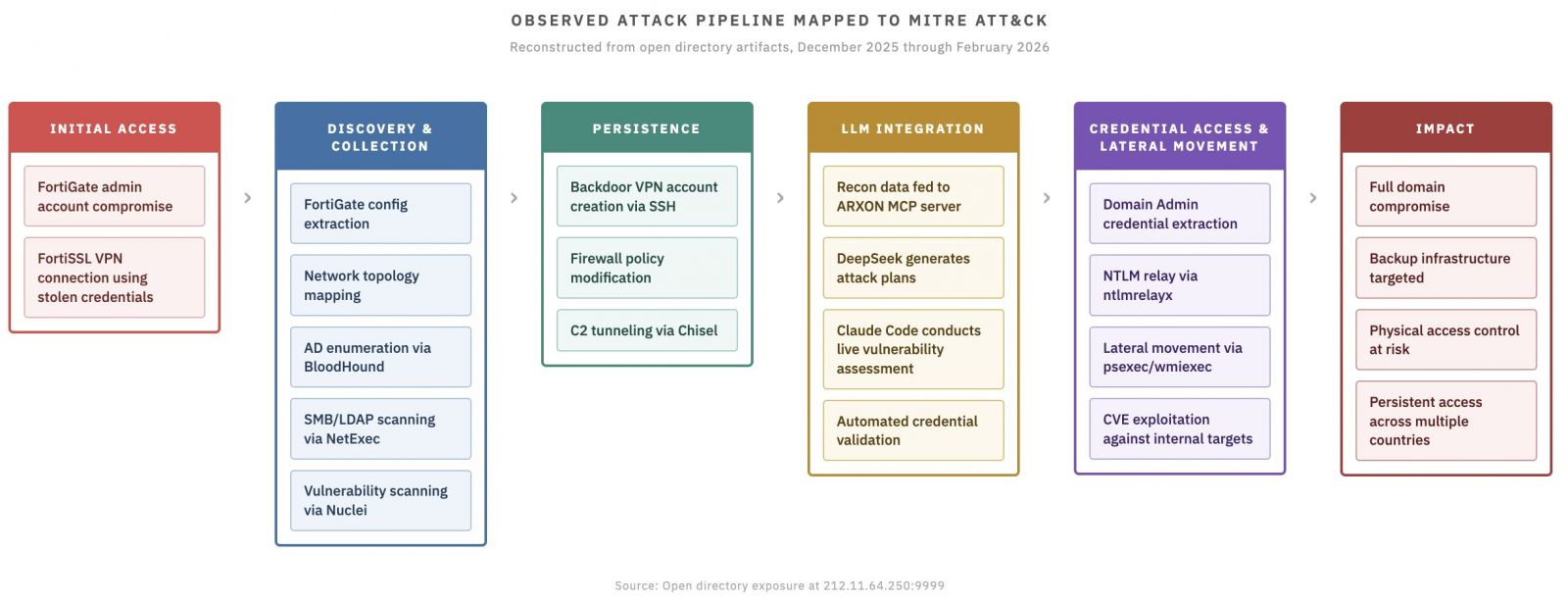

Amazon於2月下旬揭露鎖定Fortinet防火牆的大規模攻擊活動,駭客借助AI的力量,從1月上旬至2月初入侵超過600臺FortiGate裝置,後續資安威脅研究員Mike於部落格Cyber and Ramen進一步揭露,駭客使用DeepSeek分析偵察資料並產生攻擊計畫,並搭配Claude的程式碼助理打造攻擊工具並執行,但究竟整個攻擊流程如何運作?研究人員說明了相關細節。

Mike根據駭客錯誤配置的伺服器進行調查,根據當中存放的檔案試圖還原攻擊活動的樣貌。其中針對一家天然氣公司的入侵活動資料最為完整,雖然無從得知駭客如何對FortiGate下手,不過當時他們已取得管理員的憑證。最初滲透受害組織的管道,是分部辦公室的防火牆設備FortiGate-40F,利用特定的唯讀管理員帳號進行存取。儘管此帳號的權限相當有限,但能完整備份防火牆組態,使得攻擊者能掌握受害組織的網路拓撲,包含公司總部、分部辦公室、一般訪客與管理的網路環境,以及所有使用者的SSL VPN設定等。

駭客收集LDAP伺服器設定與網域控制器(DC)的細節,其中包含LDAP的用戶綁定組態,可對VPN使用者進行AD的身分驗證。在取得完整的FortiGate組態設定及網路環境結構後,駭客轉向用SSL VPN進行內部環境偵察,並改用自動化策略。其中一起活動發生在2月1日,攻擊的目標涵蓋威聯通(QNAP)NAS設備與Veeam備份伺服器,最終根據AI評估結果,優先編譯與執行濫用Veeam RCE漏洞的攻擊程式,然後持續掃描受害組織網路,以便發現更多的入侵管道。

研究人員提到,攻擊者從去年12月利用資安框架HexStrike,後續轉換到名為Arxon與Checker2的自製工具,轉換過程近2個月。他認為駭客濫用兩種模型的手法,未來可能會反覆出現,因為攻擊者可能使用對特定任務設限最少的模型,搭配能力最佳的模型,透過截長補短的方式達到目的。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02