2月下旬Amazon威脅情報團隊揭露專門鎖定Fortinet防火牆的大規模攻擊行動,缺乏技術能力的小型駭客團體借助多種AI服務的力量,僅花耗費短短5週,就成功入侵超過600臺FortiGate裝置,他們尋找採用弱密碼、未啟動多因素驗證,以及曝露管理連接埠的系統下手,一旦成功進入受害組織的網路環境,就會進一步擷取AD憑證資料庫並對Veeam備份系統發動攻擊,後續也有其他研究人員發現類似的攻擊活動,並公布相關細節。

資安威脅研究員Mike於部落格Cyber and Ramen發布文章指出,他在2月初發現駭客錯誤配置的伺服器,存放超過1千個檔案,當中包含遭竊的防火牆組態、AD資料、匯出的憑證資料,以及詳細的攻擊計畫。這臺伺服器與一般駭客經營的伺服器存在顯著差異,就是攻擊者直接將大型語言模型(LLM)整合到整個攻擊活動的流程。根據對此伺服器的調查,攻擊者很可能在去年12月就發起類似的攻擊行動。雖然Mike與Amazon揭露的資訊有些出入,不過各家資安新聞媒體普遍認為,兩者的調查與同一事故有關。

經過研究人員進一步確認,他們認定至少有5個國家出現受害組織,駭客在成功入侵Fortinet設備之後,就會自動建立後門,並連入受害組織的網路環境,剖析與呈現內部基礎設施的架構,將結果交給大型語言模型分析。具體而言,攻擊者利用DeepSeek分析偵察資料,然後生成攻擊計畫,他們也濫用Claude的程式碼助理,進行漏洞評估並執行攻擊工具。而駭客在不同的語言模型之間,運用未曾公布的Model Context Protocol(MCP)伺服器進行串接,並根據所有攻擊目標建置知識庫。另一方面,攻擊者也運用開源的防禦性MCP工具,讓整個活動流程的進行完全自動化。

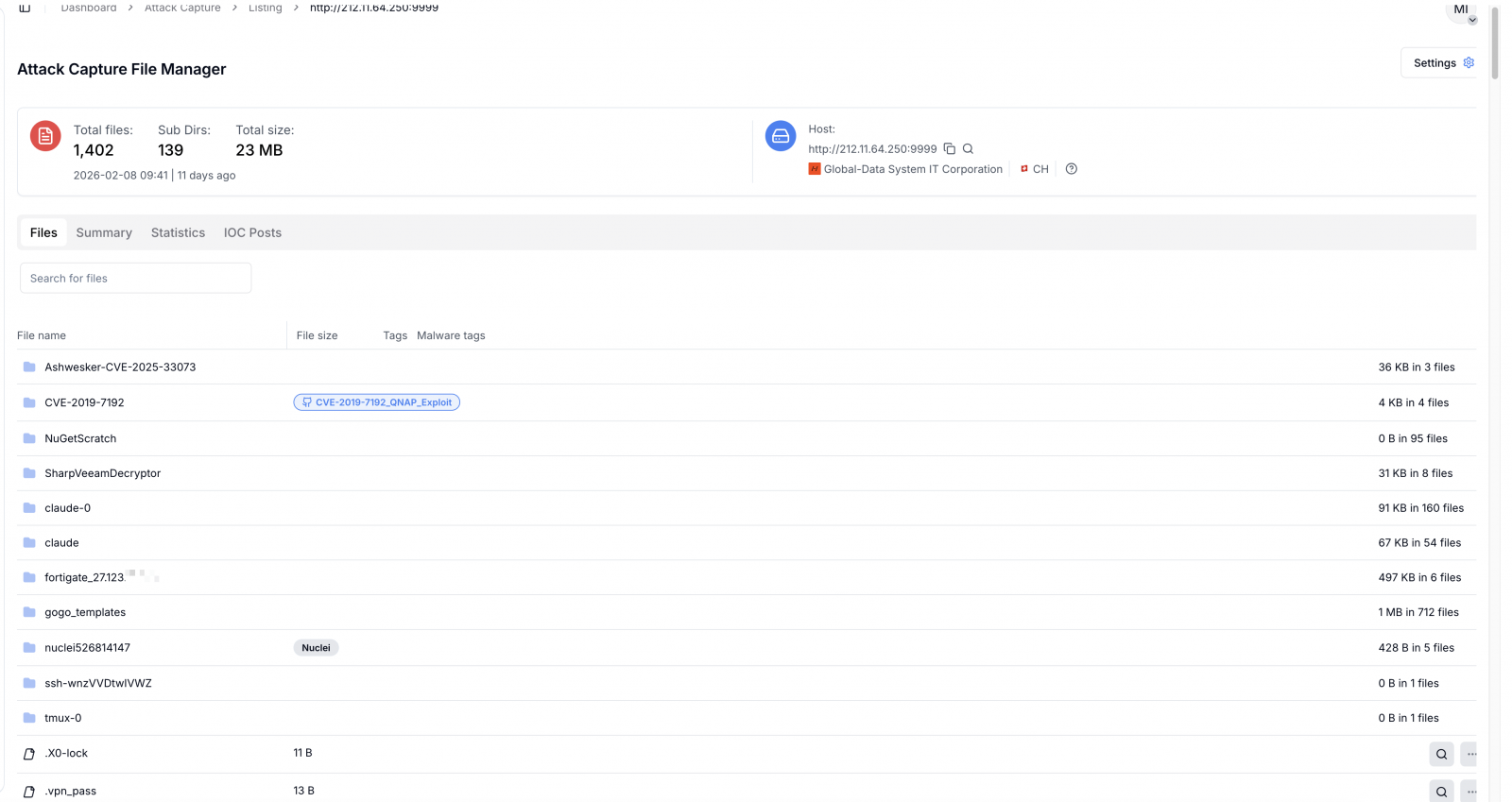

研究人員發現的伺服器位於瑞士,內含1,402個檔案、39個資料夾,內容涵蓋已知漏洞利用程式碼、FortiGate組態檔案、Nuclei掃描範本,以及Veeam憑證截取工具。其中有兩個資料夾名為claude-0與claude,內容是Claude Code的輸入成果、暫存的提示狀態,以及連線階段的差異記錄(Session diffs)。另有一個名稱以fortigate開頭的資料夾,疑似存放被入侵的防火牆組態資料及憑證。

此伺服器也存放由開源工具BloodHound收集的AD權限資料,攻擊程式碼的輸出結果、攻擊結果報告,以及內有settings.json的.claude資料夾。透過上述配置,攻擊者濫用某個亞洲大型多媒體公司員工的憑證,授權Claude Code自動化執行多種資安工具,包含Impacket、Metasploit,以及hashcat等。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03