為了取得企業組織的初期入侵管道,駭客假冒IT支援人員或IT服務臺(IT Help Desk),誘騙員工提供存取權限的情況,已有多起事故傳出,近期有人透過協作平臺接觸企業員工,並試圖在他們的電腦建立長期存取的管道。

資安公司BlueVoyant揭露結合社交工程與遠端協助工具的攻擊行動,代號為Storm-1811、STAC5777,或Blitz Brigantine的駭客團體,從2025年8月開始,主要鎖定金融與醫療產業從事活動,他們通常會先對目標員工進行電子郵件轟炸(email bombing),在短時間內寄送大量垃圾郵件,使收件匣充滿通知訊息。隨後駭客會透過微軟Teams主動聯繫,假冒IT支援人員聲稱偵測到異常郵件活動,並表示可以協助排除問題,進一步誘騙員工啟用Windows內建的快速協助(Quick Assist)遠端支援功能,企圖控制受害電腦並植入惡意程式。值得留意的是,截至今年2月底,相關活動仍持續進行。

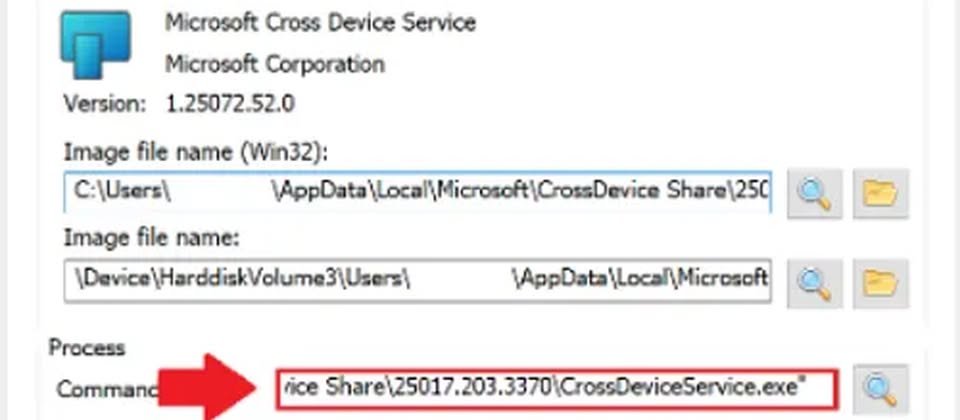

一旦受害者提供遠端存取權限,攻擊者便可直接操作電腦並下載惡意安裝程式,這些惡意程式通常以MSI安裝套件形式打包,部分檔案甚至帶有數位簽章,並偽裝成與微軟Teams或Windows服務相關的元件,以降低安全防護機制與使用者的警覺。

此安裝檔會將惡意檔案寫入使用者目錄中的特定資料夾,並利用DLL側載技術執行惡意程式碼。在部分活動裡,駭客部署看似合法的應用程式元件,再將重要的程式庫檔案hostfxr.dll替換為惡意版本,使系統在載入程式時同時執行後門。

這起攻擊活動的核心惡意程式為A0Backdoor,具備多種躲避偵測的能力,包括反沙箱分析機制、執行時間條件判斷與執行時解密等技術,使資安研究人員較難直接觀察其行為。此外,其C2通訊還會利用DNS郵件交換(MX)紀錄建立隱蔽通道,以接收指令或外傳資料。

回顧Storm-1811發起的攻擊活動,2024年曾有相關消息。資安公司賽門鐵克指出,這些駭客曾在2023年12月至2024年2月,利用Windows錯誤回報服務的漏洞CVE-2024-26169,企圖於受害組織植入勒索軟體Black Basta。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09