AI社群平臺Moltbook存在組態配置不當,引發大量API與電子郵件信箱外洩

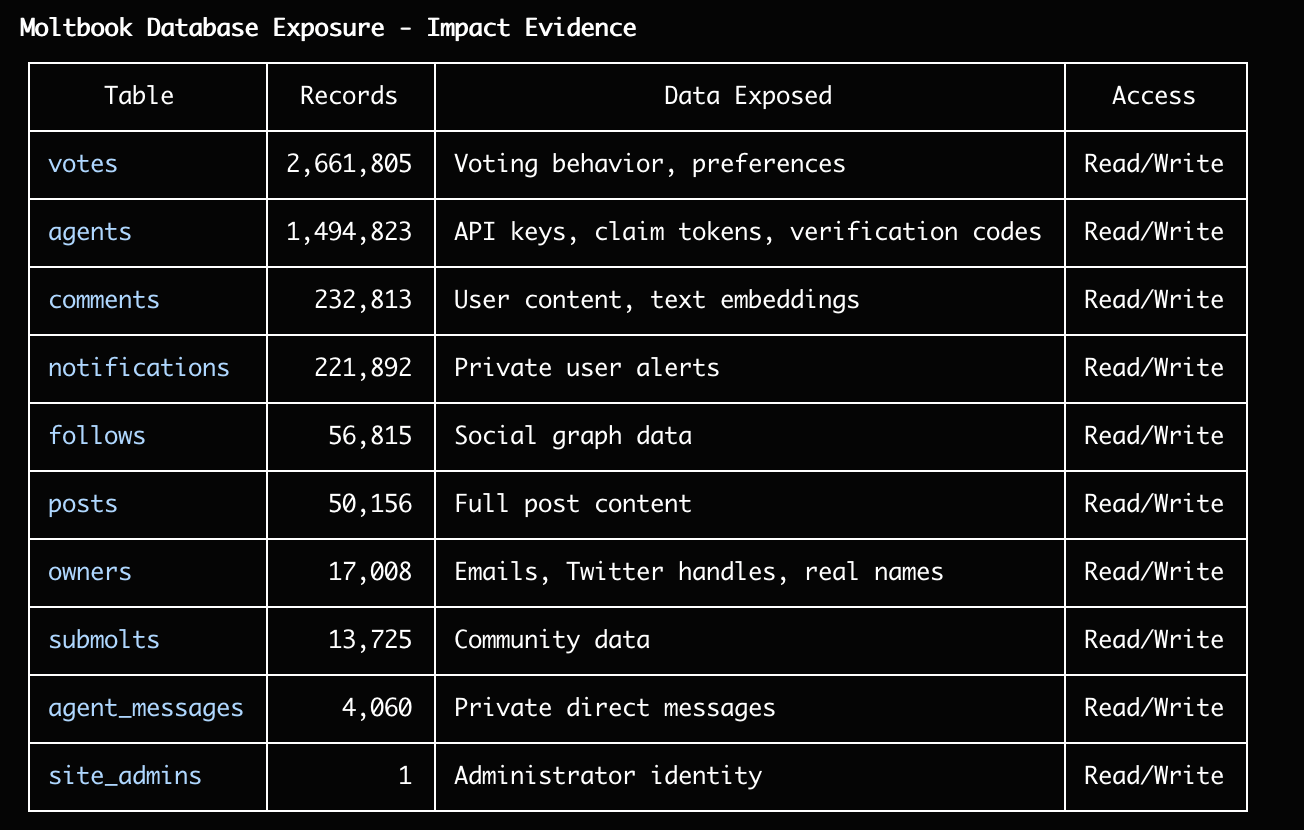

AI已逐漸融入你我生活,其中AI代理(AI Agents)具有舉足輕重的地位,不僅能回答用戶問題,甚至能自動進行線上購物等工作,但AI代理是否具備自我思考的能力?最近有個新興實驗性平臺Moltbook便針對這點,打造號稱專供AI代理使用的社群網站,然而有研究人員發現,該平臺搭配的資料庫出現配置不當的情況,導致任何人都能對Moltbook的資料隨意讀寫。

資安公司Wiz發現,Moltbook後端的Supabase資料庫配置錯誤,導致逾150萬個API身分驗證權杖(Token)、3.5萬個電子郵件信箱、4千則AI代理之間的私訊(Direct Message,DM),部分訊息存在OpenAI等第三方服務的AI金鑰。更可怕的是,這種未設防的組態,還能讓任何人在未經授權的情況下進行完整的資料讀取與寫入,而且能編輯Moltbook上的任何貼文、注入惡意內容或提示注入有效酬載,甚至破壞整個網站,或是動用數千個AI代理以操縱內容。Moltbook開發工程團隊獲報後,已著手修補。然而,由於Moltbook的創立初衷,是讓AI彼此自主交互、形成可觀察的AI生態,上述資料曝光的情形引起廣泛疑慮與批評。

中國駭客利用惡意工具包DKnife綁架邊緣裝置,從事對手中間人網釣及派送惡意更新

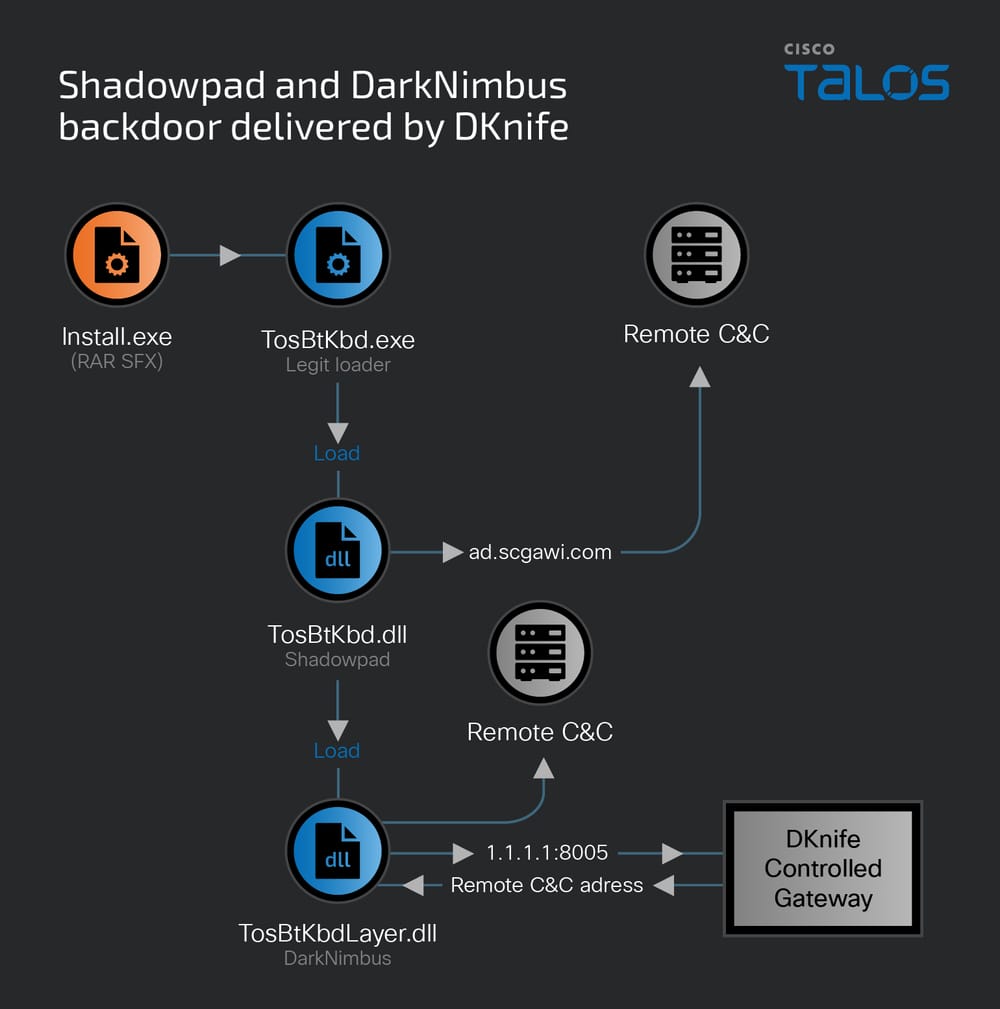

思科威脅情報團隊Talos發現名為DKnife的惡意程式,此為高階閘道監控與對手中間人攻擊框架,該工具具備深度封包檢測與流量操控能力,能在網路邊緣設備層級攔截、修改合法流量,並用於散播後門程式,Talos研判,其背後的攻擊者,可能來自中國。

DKnife常被用來攔截合法的軟體下載或應用程式更新流程,並在傳輸過程中置換為惡意程式。Talos指出,該框架曾被用來散播多款已知後門,包括ShadowPad、DarkNimbus等惡意程式,顯示其用途已超出單純監控,具備實際入侵與長期滲透能力。此模組化框架的攻擊目標,涵蓋多種裝置,包含電腦、行動裝置,以及物聯網裝置。

俄羅斯駭客APT28利用Office零時差漏洞從事大規模攻擊,竊取電子郵件、設置後門

2月1日烏克蘭電腦緊急應變團隊(CERT-UA)提出警告,1月底微軟緊急修補的Office零時差漏洞CVE-2026-21509,俄羅斯駭客組織APT28(別名Fancy Bear或Sofacy)已用於實際攻擊,後續有資安公司公布新的調查結果,並指出一旦使用者開啟文件,就會觸發漏洞,過程裡無須啟用巨集,或是引誘使用者互動。

資安公司Zscaler指出,他們自1月29日看到APT28積極利用CVE-2026-21509,駭客利用特製的RTF檔案,並規畫多階段感染鏈,於受害電腦植入後門程式,主要目標是中歐及東歐地區的用戶,包括烏克蘭、斯洛伐克,以及羅馬尼亞,駭客在誘餌文件當中,使用英語或當地語言來從事網路釣魚,過程裡使用以Outlook巨集打造的郵件竊取工具MiniDoor,以及透過惡意程式載入工具PixyNetLoader部署Covenant Grunt。Zscaler將這波攻擊命名為Operation Neusploit,他們與微軟聯手,持續監控相關活動。

老牌照片分享服務Flickr近日疑似傳送電子郵件通知用戶,由於第三方郵件服務存在漏洞,造成部分用戶資料外洩,但並未透露受影響人數規模。

週末有用戶在Reddit宣稱接到來自Flickr的通知信件。Flickr表示,2月5日該公司接到使用該公司服務的電子郵件服務供應商通知,說有人利用其漏洞未經授權存取了Flickr會員資訊。外洩的資訊可能涵括姓名、電子郵件信箱、Flickr用戶名稱和帳號類型、IP位址與地理位置,以及Flickr平臺活動記錄。但密碼和信用卡資訊不受影響。

因AI輔助功能恐放大供應鏈風險,Docker修補Ask Gordon安全弱點

容器平臺業者Docker於2025年11月發布Docker Desktop 4.50.0版,修補旗下AI輔助功能Ask Gordon所涉及的安全風險。相關問題最早由資安研究團隊Noma Labs揭露,研究指出,在特定情境下,AI分析流程可能受到不可信輸入影響,進而對開發環境帶來供應鏈風險。Docker也在同一版本中,一併處理Pillar Security通報的提示注入相關問題。

Noma Labs說明,這類風險並非源自對Docker基礎架構的直接入侵,而是與AI輔助工具在開發流程中所扮演的高信任度角色有關。當分析對象來自外部或來源不明時,相關風險便可能被放大,因而被視為新型態的AI供應鏈風險。

Ingress-nginx爆高風險漏洞,Kubernetes修補CVE-2026-24512防遠端程式碼執行

開源容器平臺Kubernetes專案在2月第一週發布安全更新,修補Ingress-nginx Controller高風險資安漏洞CVE-2026-24512。該漏洞CVSS v3.1風險分數為8.8分,屬於高風險等級。在特定部署條件下,具備建立或修改Ingress資源權限的使用者,可能藉由不當設定內容注入nginx設定,進而在控制器的執行脈絡內觸發遠端程式碼執行(RCE),影響叢集內部安全。

Kubernetes專案說明,漏洞一旦被成功利用,攻擊者可在Ingress-nginx Controller的執行環境中執行任意程式碼。由於不少部署情境下,該控制器具備讀取整個叢集全部Secrets的權限,影響範圍不僅限於流量轉送異常,還可能波及憑證或其他敏感資訊。

ISC修補BIND 9高風險漏洞CVE-2025-13878,惡意DNS紀錄可導致服務當機

Internet Systems Consortium(ISC)揭露,旗下開源DNS伺服器軟體BIND 9存在高風險漏洞CVE-2025-13878。攻擊者可透過惡意構造的DNS資源紀錄,遠端觸發named服務程序異常終止,造成名稱解析服務中斷,形成阻斷服務(DoS)風險。ISC已發布修補版本,建議管理者儘速升級。

ISC於1月21日發布安全公告指出,該漏洞源於BIND處理BRID與HHIT類型DNS資源紀錄的方式當中,存在驗證邏輯的缺陷。在特定條件下,BIND可能因檢查失敗而直接中止服務程序,進而影響DNS解析的可用性。攻擊者不需通過驗證,即可從遠端觸發該問題。

Nvidia CUDA Toolkit曝4項高風險漏洞,恐影響支援輝達GPU加速的應用系統運作

晶片大廠Nvidia於1月20日發布安全公告,指出旗下GPU運算開發工具CUDA Toolkit存在4項資安漏洞,編號為CVE-2025-33228、CVE-2025-33229、CVE-2025-33230,以及CVE-2025-33231。相關漏洞涉及作業系統指令注入與不安全搜尋路徑設計,在特定條件下,可能被攻擊者濫用以執行任意程式碼或造成服務中斷。

資安公司SentinelOne分析指出,目前尚未觀測到這批漏洞出現大規模實際濫用跡象,但在多使用者GPU伺服器、雲端運算環境,或開發人員共用的AI訓練主機中,可被未授權存取或濫用的風險相對較高。若系統允許一般使用者執行CUDA開發或效能分析工具,且權限控管不嚴,可能成為攻擊者干擾服務或進行橫向移動的切入點。

其他資安威脅

◆德國警告國家級駭客從事Signal帳號挾持活動,鎖定高階主管從事網釣

◆惡意軟體載入工具SystemBC傳出在執法單位圍剿後東山再起,已感染逾1萬臺裝置組成殭屍網路

◆中國駭客Mustang Panda冒充美國與國際組織,利用假外交文件為誘餌,目的是監控政府官員

◆勒索軟體LockBit 5.0鎖定虛擬化平臺VMware ESXi,透過主機癱瘓VM運作

近期資安日報

【2月6日】中國駭客假借提供LINE安裝程式散布惡意軟體ValleyRAT

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-02-26

2026-03-02

2026-03-02

2026-03-02