上週傳出開源記事本軟體Notepad++遭遇供應鏈攻擊,在該起事故裡面,中國駭客Lotus Blossom用於在臺灣、日本、中國散布後門程式Chrysalis,並針對越南、菲律賓、薩爾瓦多,以及澳洲等國從事活動,其散布惡意軟體的管道,就是透過惡意更新,現在有資安團隊指出,他們發現有對手中間人攻擊(AiTM)工具也濫用應用程式更新機制散布惡意軟體,且運作長達7年才被發現。

思科威脅情報團隊Talos發現名為DKnife的惡意程式,此為高階閘道監控與對手中間人攻擊框架,該工具具備深度封包檢測與流量操控能力,能在網路邊緣設備層級攔截、修改合法流量,並用於散播後門程式,Talos研判,其背後的攻擊者,可能來自中國。

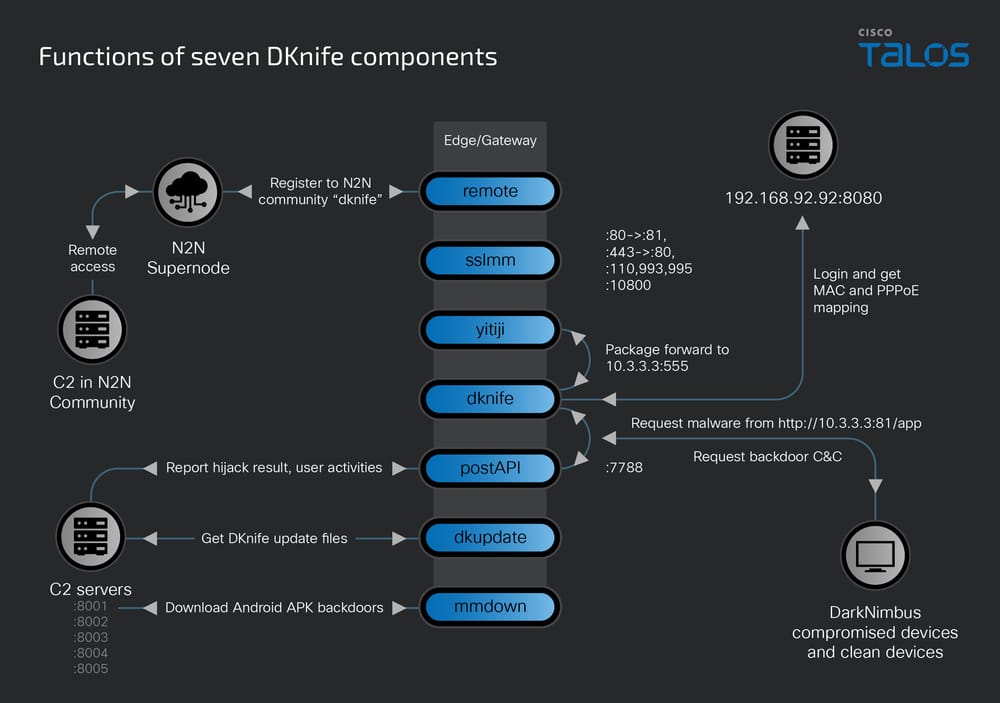

Talos表示,DKnife是模組化設計的Linux惡意框架,至少由7個嵌入式元件組成,部署位置多半位於網路閘道或關鍵節點。這些模組可協同運作,執行深度封包檢測(DPI)、DNS操控、流量重導,以及惡意檔案注入等行為,使攻擊者能在使用者不察覺的情況下,劫持正常的網路連線。

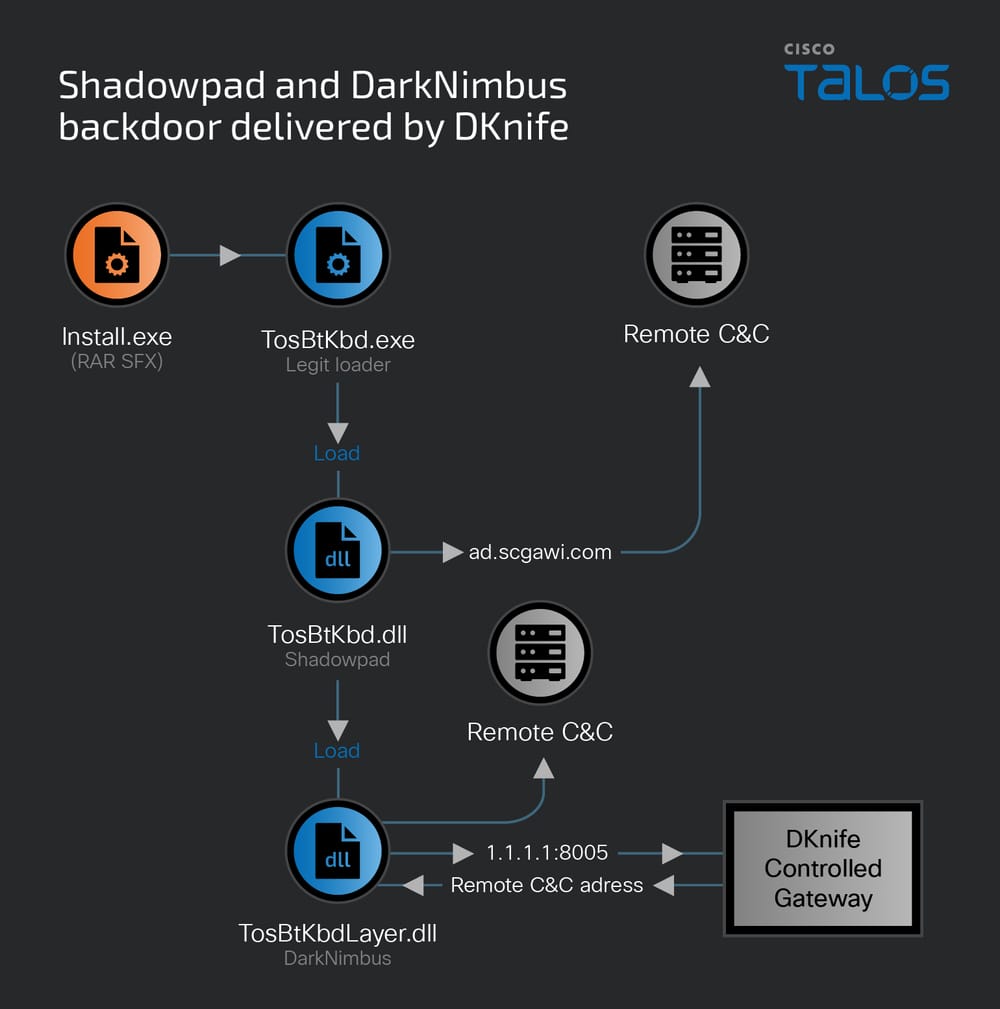

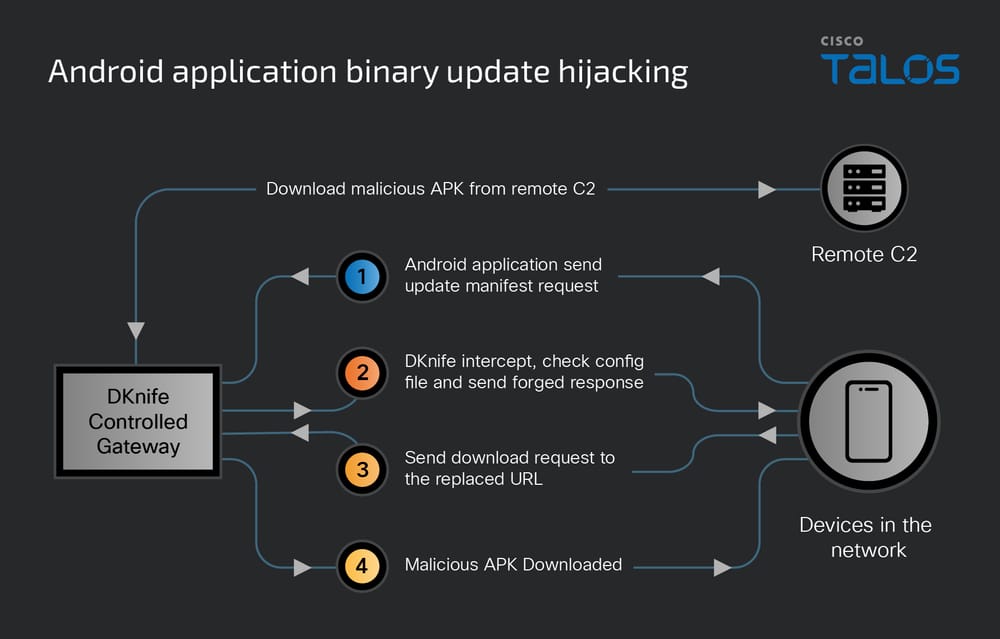

調查發現,DKnife常被用來攔截合法的軟體下載或應用程式更新流程,並在傳輸過程中置換為惡意程式。Talos指出,該框架曾被用來散播多款已知後門,包括ShadowPad、DarkNimbus等惡意程式,顯示其用途已超出單純監控,具備實際入侵與長期滲透能力。此模組化框架的攻擊目標,涵蓋多種裝置,包含電腦、行動裝置,以及物聯網裝置。

在目標與語系分析上,Talos發現DKnife的配置內容、程式碼特徵及攻擊行為,明顯鎖定簡體中文使用環境,包含特定的中國在地服務與應用程式。研究團隊因此評估,該行動與熟悉中國語文的駭客組織存在高度關聯。

Talos進一步指出,相關基礎設施顯示,DKnife至少自2019年起即持續活動,部分C2伺服器在近期仍可觀察到連線跡象。此外,該框架在技術設計與運作模式上,與過去已揭露的其他攻擊行動存在相似性,不排除由相同駭客組織或合作團隊所維運。

這類部署於網路邊緣的AiTM攻擊工具,能有效繞過傳統端點防護與加密機制,對企業與電信網路構成高度風險。Talos呼籲組織強化對路由器、閘道設備,以及網路流量的監控,同時檢查軟體更新與下載來源的完整性,以降低遭到流量劫持與供應鏈攻擊的風險。

值得留意的是,Talos提及DKnife與去年4月資安公司ESET揭露的另一波對手中間人攻擊活動有關,該公司當時發現名為TheWizards的中國駭客,在利用名為Spellbinder的惡意程式從事對手中間人攻擊之後,藉由適用於IPv6的無狀態位址自動配置(Stateless Address Autoconfiguration,SLAAC)欺騙手法,於受害組織的網路環境橫向移動,最終透過惡意更新部署後門程式WizardNet。Talos發現,Spellbinder也被用於散布DarkNimbus,因此他們推測,很可能兩組人馬共享開發或營運相關資源。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-02

2026-03-02