惡意軟體ValleyRAT假借LINE安裝程式散布,目的是竊取憑證

去年4月,LINE與趨勢科技提出警告,呼籲臺灣用戶提高警覺,有人架設假網站聲稱提供電腦版LINE安裝程式,一旦不慎安裝,電腦就可能被植入惡意軟體,當時趨勢科技認為,這波攻擊行動疑似主要針對臺灣而來,如今這種冒牌LINE安裝程式的攻擊活動有擴大的趨勢,攻擊者也對簡體中文用戶下手。

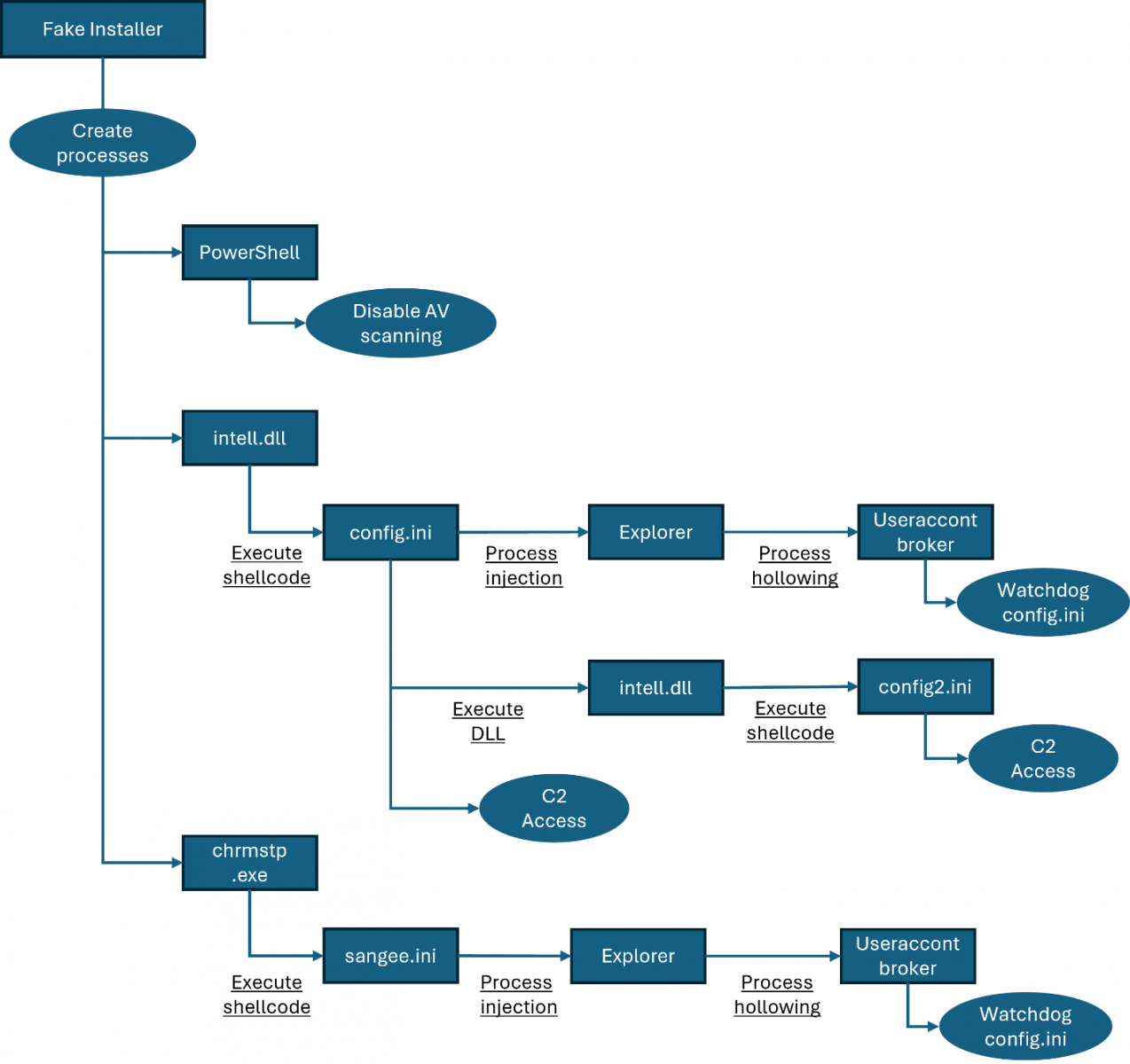

資安公司Cybereason近日提出警告,他們從去年初開始,注意到冒充應用程式安裝檔的惡意軟體活動有所增加,其中一種就是偽裝成LINE的安裝程式,駭客針對簡體中文用戶,利用XML工作排程設定檔及PowerShell指令碼,以便使其能在受害電腦持續活動,而攻擊者最終執行的惡意軟體是ValleyRAT(Winos 4.0),過程中攻擊者會建立受害電腦與位於香港的伺服器連線。根據駭客使用的惡意軟體,他們研判攻擊者是中國APT駭客組織Silver Fox。對此,我們也向LINE詢問此事,他們表示母公司LY Corporation已得知近期的惡意軟體散布事件,該公司資安團隊正進行嚴密監控,已採取必要因應措施,並呼籲用戶從正式管道下載應用程式。

2026年冬季奧運將在2月6日至22日在義大利米蘭與科爾蒂納(Milano Cortina d’Ampezzo)舉行,不過在此同時,傳出俄羅斯駭客對冬季奧運相關設施,以及義大利大使館發動網攻,不過並未得逞。

根據路透社、France 24,以及The Record等新聞媒體報導,義大利政府指控俄羅斯駭客對冬季奧運發動攻擊,義大利外交部長Antonio Tajani表示,他們成功防範俄羅斯駭客一系列惡意活動,攻擊目標包括義國外交單位,例如:紐約的義國大使館、冬奧網站,以及比賽場地科爾蒂納數家飯店的網站等,被攻擊的目標多達120處,不過未造成重大損害。親俄駭客組織NoName057聲稱這起事故是他們所為,動機是報復義大利在烏克蘭戰爭中支持烏克蘭,並支持烏克蘭的恐怖主義。

自動化投資平臺Betterment遭社交工程攻擊,HIBP指外流140萬個Email地址與個資

美國自動化投資平臺Betterment在1月9日,遭未授權人士透過社交工程入侵取得其部分系統的存取權,並透過該公司用於行銷與營運支援的第三方軟體平臺,向部分客戶發送冒名的加密貨幣相關詐騙訊息。

該公司於2月3日更新調查進度,指出在資安公司CrowdStrike支援下完成鑑識調查,確認事件未導致客戶帳戶、密碼,或登入資訊遭到入侵,也未出現憑證外洩跡象。不過,Betterment仍在盤點被存取資料的範圍與隱私風險,並將網路上由宣稱犯案組織張貼的資料,一併納入評估。

付費訂閱創作平臺Substack近日通知用戶,去年10月發生資安事故,導致用戶個資外洩,可能有高達70萬筆資料受影響。

這項消息的曝光,是本周有用戶接到Substack告知資料外洩的電子郵件。Substack執行長Christ Best說明,公司在2月3日發現系統問題,非經授權第三方存取部分使用者資料。事件發生時間在去年10月,外洩的資料包括電子郵件、電話號碼和其他中繼資料(metadata),不過,用戶信用卡號、密碼,以及財務資訊,並未受影響。

多家資安公司揭露n8n重大漏洞,攻擊者建立工作流程就能接管伺服器

資安公司Pillar Security、SecureLayer7,以及Endor Labs不約而同提出警告,他們在已修補CVE-2025-68613的n8n系統當中,發現新的資安漏洞CVE-2026-25049,攻擊者只要通過身分驗證就能利用。此為表達式逃逸造成的弱點,有可能引發遠端程式碼執行,只要攻擊者擁有建立或修改工作流程的權限,就能藉由濫用工作流程參數建立特定的表達式,而能在n8n主機觸發非預期的系統指令執行,值得留意的是,Pillar Security指出該漏洞的CVSS評分達到10分(4.0版為9.4分),相當危險,對此,n8n開發工程團隊在1月23日推出的1.123.17與2.5.2版完成修補,若是用戶無法及時升級,他們也呼籲採取臨時緩解措施降低風險。

究竟這項漏洞有多危險?Pillar Security強調,攻擊者只要能建立工作流程,他們就可能完全接管整個n8n伺服器。該公司指出,一旦成功利用漏洞,攻擊者不僅能在n8n主機執行任何系統層級的命令,還能讀取包含N8N_ENCRYPTION_KEY在內的所有環境變數,解密所有存放於資料庫的憑證(如:AI的API金鑰、雲端供應商金鑰、資料庫密碼、OAuth權杖等)。此外,攻擊者還能存取檔案系統並讀取敏感組態資料,挾持AI管線、截取提示內容、竄改回應,甚至是將流量重新導向攻擊者控制的端點。假若使用者建置雲端型態的n8n系統,攻擊者可進一步存取內部服務,像是從Kubernetes特定的API入侵內部NPM儲存庫。

1月23日華芸科技(Asustor)發布資安公告AS-2026-002,指出該廠牌NAS作業系統Asustor Data Master(ADM),存在一項重大層級的輸入驗證不當漏洞,影響執行4.1、4.2、4.3,以及5.0版ADM的NAS設備,CVSS 4.0風險評估達到9.5分(滿分10分),該公司於2月5日發布5.1.2.RE51版修補漏洞。

此漏洞由參與資安公司戴夫寇爾(Devcore)實習生計畫的研究員Wilson Lu發現,後續被登記為CVE-2026-24936列管。這項漏洞出現在特定的使用情境,當NAS設備加入AD網域並啟用特定功能,某個CGI程式就會出現輸入參數驗證不當的情形,未經驗證的攻擊者從遠端進到系統、寫入任何檔案,甚至能複寫重要系統檔案,而導致整個系統被滲透。我們也向華芸進一步詢問,該公司表示他們在獲報後已儘快完成應對,並透過ADM 5.1.2.RE51完成修補。華芸表示,為了確保用戶能及時修補,除了網站的安全公告,ADM系統內部也會有自動更新通知,另外,該公司也會發送電子報給訂閱用戶。

SolarWinds修補IT服務臺WHD四重大漏洞,涉及RCE與身分驗證繞過

SolarWinds釋出修補程式處理其IT服務臺產品Web Help Desk(WHD)共6項弱點,其中4項為CVSS 9.8的重大漏洞,影響包含身分驗證繞過與免驗證的遠端程式碼執行風險。資安業者Rapid7指出,這4項重大漏洞可讓遠端攻擊者在未登入情況下,達成免驗證遠端程式碼執行或繞過驗證機制,並建議企業把修補優先順序往前提,儘速升級至2026.1版因應。

對於這些被評為重大等級的問題,CVE-2025-40551與CVE-2025-40553屬不受信任資料反序列化問題,可讓未經驗證的遠端攻擊者在目標系統上執行任意作業系統命令。另兩個重大漏洞CVE-2025-40552與CVE-2025-40554則可被用於繞過身分驗證,讓未經驗證的攻擊者執行或呼叫原本應由驗證機制控管的動作與方法。

AI應用開發框架Chainlit爆高風險漏洞,恐遭濫用入侵雲端環境

每月下載量達數十萬次、廣泛用於打造對話式與代理型AI服務的開源框架Chainlit,近日被資安研究人員揭露存在兩項高風險資安漏洞。在特定部署條件下,相關弱點可能遭攻擊者濫用,導致未經授權存取應用資料,甚至成為入侵雲端環境的切入點,已引發資安社群關注。

根據美國國家漏洞資料庫(NVD)公布的資訊,Chainlit相關漏洞分別被指派為CVE-2026-22218與CVE-2026-22219。其中,CVE-2026-22218為任意檔案讀取漏洞,源於存取控制機制不足,在特定情況下,已通過身分驗證的攻擊者,可能藉由框架的自定元素端點讀取伺服器的檔案內容,CVSS風險分數為7.1分。另一項CVE-2026-22219則屬於伺服器端請求偽造(Server-Side Request Forgery,SSRF)類型漏洞,可能被用來對內部或雲端服務發送未預期的請求,CVSS風險分數高達8.3分,兩者皆被評為高風險等級。

JavaScript執行環境Deno沙箱上線,以輕量虛擬機隔離不受信任程式碼

JavaScript/TypeScript執行環境Deno推出Deno Sandbox,讓開發團隊能在Deno Deploy雲端平臺以Linux microVM隔離執行不受信任程式碼,並透過同一套機制控管對外連線與API金鑰等機密的使用與外洩風險。

Deno Sandbox採用輕量級Linux microVM,部署在Deno Deploy雲端,官方表示其啟動時間小於1秒,並提供JavaScript與Python SDK建立與管理沙箱。除了程式化操作,使用者也可透過SSH連線,或以HTTP方式存取沙箱對外暴露的服務,並可直接開啟VS Code視窗進入環境。

其他資安威脅

◆微軟警告竊資軟體攻擊逐漸從Windows轉向macOS平臺,駭客透過Python打造惡意程式

◆CISA警告一年前揭露的VMware ESXi零時差漏洞已被用於勒索軟體攻擊

◆加密貨幣交易所Coinbase傳出去年承包商不當存取客戶資料,駭客聲稱藉此取得該公司內部IT服務臺介面的螢幕截圖

◆駭客鎖定Citrix NetScaler基礎設施從事大規模偵察活動

近期資安日報

【2月5日】與APT41有關的中國駭客利用WinRAR漏洞在東南亞從事網路間諜活動

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-05

2026-03-02

%20(1).png)