2月10日微軟發布本月例行更新(Patch Tuesday),總共修補59個漏洞,較一月的112個明顯減少。不過,這當中有6個已被積極利用的零時差漏洞,用戶需盡快採取修補或緩解的行動。

這些漏洞分別是:Windows Shell安全功能繞過漏洞CVE-2026-21510、MSHTML框架安全功能繞過漏洞CVE-2026-21513、Word安全功能繞過漏洞CVE-2026-21514、桌面視窗管理員(Desktop Window Manager,DWM)權限提升(EoP)漏洞CVE-2026-21519、遠端桌面連線管理員(RDCMan)阻斷服務(DoS)漏洞CVE-2026-21525,以及遠端桌面服務權限提升漏洞CVE-2026-21533。這些漏洞的嚴重程度大部分被評為重要(Important,相當於高風險等級的漏洞),僅有CVE-2026-21525為中等風險。

SAP修補CRM、S/4HANA、NetWeaver重大漏洞

SAP於2月10日發布本月例行更新(Security Patch Day),總共修補26個資安漏洞,根據危險程度區分,重大漏洞有2個,高風險漏洞有7個,中度風險漏洞有15個,低風險漏洞有2個。而上個月揭露的一個中度風險漏洞,SAP也在今天的資安公告更新相關說明。本次修補的重大漏洞是CVE-2026-0488與CVE-2026-0509,分別影響SAP CRM與S/4HANA,以及NetWeaver Application Server ABAP與ABAP平臺。

根據CVSS風險評分,最危險的是達到9.9分的CVE-2026-0488,此為程式碼注入漏洞,通過身分驗證的攻擊者,可在SAP CRM或S/4HANA的指令碼編輯器觸發該項弱點,透過特定通用功能模組呼叫並執行未經授權的重要功能,從而執行任意的SQL描述指令(SQL Statement)。

臺灣工控設備製造商四零四科技(Moxa)於2月4日發布資安公告,指出旗下的TN-A與TN-G系列的部分型號交換器存在CVE-2024-12297,此為前端授權邏輯造成的資訊洩漏弱點,CVSS v4.0風險評為9.2分(滿分10分),危害程度屬於重大等級(Critical),該公司呼籲用戶應儘速套用新版韌體因應。我們也向四零四科技進一步詢問,該公司表示,目前尚未收到漏洞被利用的訊息。

對於漏洞影響的範圍,他們指出TN-4500A與TN-5500A系列的交換器,若是搭配4.1版之前的韌體,就有可能受到影響;TN-G4500與TN-G6500系列交換器,只要採用5.5版之前的韌體,也會存在這項弱點。

華碩公告商用電腦管理工具Business Manager資安漏洞,呼籲用戶儘速更新

華碩在2月2日發布資安公告,指出他們提供的商用電腦管理工具Asus Business Manager存在資安弱點CVE-2025-13348,此漏洞源於Secure Delete Driver的存取控制不當,若是遭到利用,攻擊者可在本機繞過安全限制,影響系統完整性,該公司提及,他們在新版當中棄用並完全移除檔案碎紙機(File Shredder)功能來緩解弱點,呼籲用戶儘速套用更新因應。我們也向華碩聯繫,該公司表示此漏洞僅影響商用電腦,其餘消費性電腦不受影響,目前尚未發現或接獲漏洞遭到利用的情形。

華碩揭露的這項弱點,若不修補會產生那些危機?他們表示,攻擊者可在本機發送特製的請求,於特定路徑產生任意檔案,CVSS v4.0風險評為8.5分,為高風險等級。華碩呼籲用戶應更新至3.0.37.0以上版本因應。

群暉修補旗下NAS產品telnetd重大漏洞,呼籲盡速更新避免遭攻擊者取得Root權限

國產NAS主要廠商之一的群暉(Synology),於1月29日發布旗下NAS 產品DSM作業系統更新,修補一項與telnetd服務相關的重大安全漏洞。

根據群暉公告,此次釋出的DSM 7.3.2-86009 Update 1更新版本,修正了一項與 telnetd相關的安全漏洞CVE-2026-24061,但未進一步說明漏洞細節。不過,依據我們稍早報導,CVE-2026-24061為源自Linux平臺常用網路工具套件GNU Inetutils的telnetd服務重大漏洞,CVSS風險評分高達9.8。

PHPUnit爆高風險漏洞CVE-2026-24765,CI/CD測試流程恐成RCE攻擊入口

開源PHP單元測試框架PHPUnit存在高風險資安漏洞CVE-2026-24765,CVSS風險分數為7.8分,屬於高風險等級(High)。在特定條件下,若於啟用測試覆蓋率的PHPT測試執行情境中,攻擊者能事先寫入惡意測試覆蓋率資料,便可觸發不安全反序列化,進而執行任意程式碼。

PHPUnit維護團隊於1月27日發布安全公告,說明CVE-2026-24765漏洞成因出在PHPUnit於PHPT測試執行過程中,用於清理測試覆蓋率資料的cleanupForCoverage()邏輯。該流程會讀取並反序列化.coverage相關資料檔案,但未對其內容進行完整驗證,導致攻擊者只要能事先在系統中植入惡意序列化物件,就有機會在測試流程執行期間,觸發任意程式碼執行(RCE)。

北韓駭客UNC1069鎖定加密貨幣產業而來,透過AI社交工程散布後門與竊資軟體

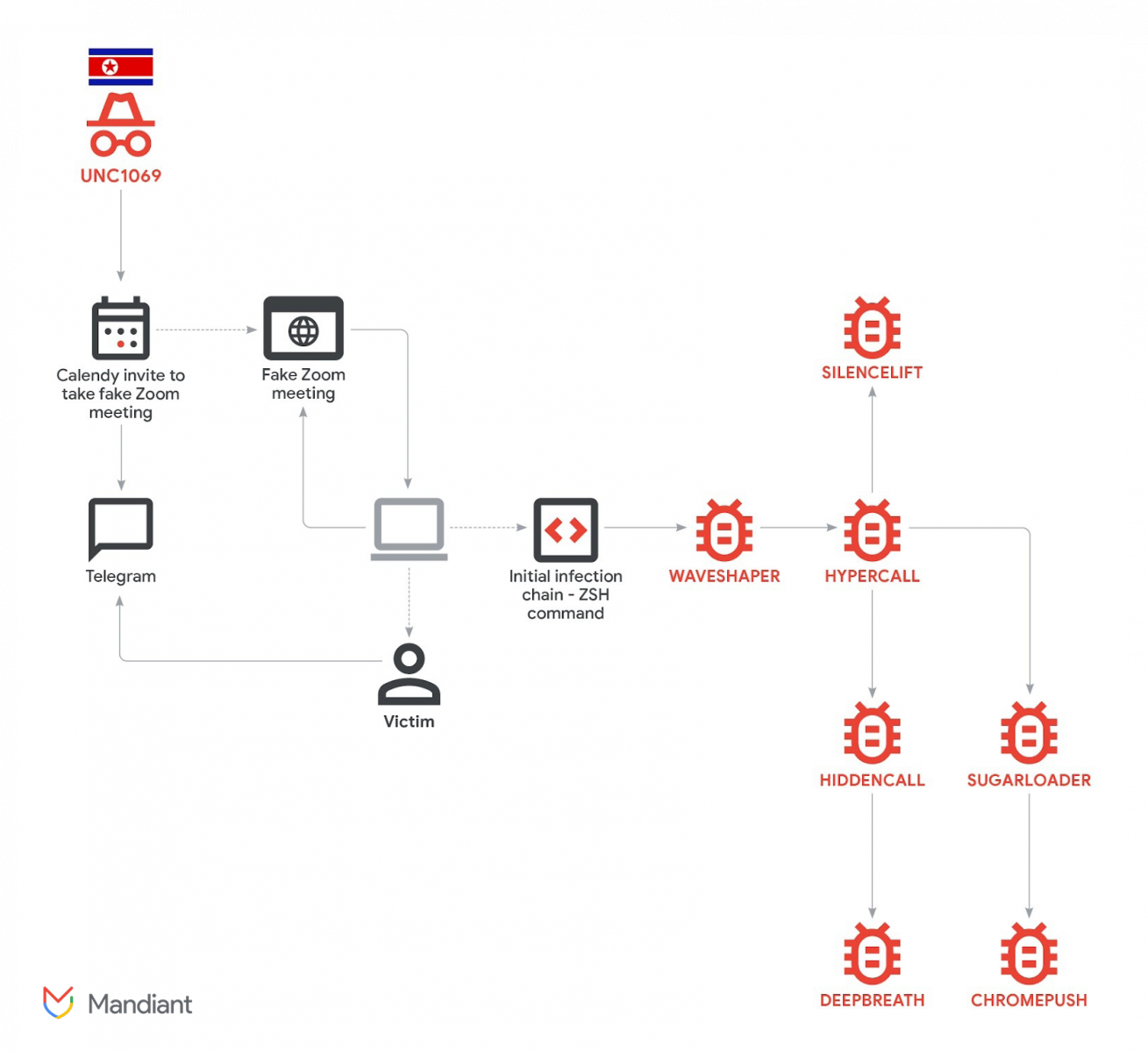

Google威脅情報團隊(GTIG)與資安公司Mandiant著手調查由北韓駭客組織UNC1069發起的攻擊,駭客鎖定加密貨幣及去中心化金融(DeFi)領域的金融科技公司,並且利用已遭外流的Telegram帳號、虛構的Zoom視訊會議、ClickFix網釣手法,以及使用AI生成的影片,進行社交工程攻擊,趁機掌握得以入侵這些企業內部環境的管道,得逞後駭客部署7種惡意軟體,其中包含搜刮及竊取受害者資料的工具,它們是:SilenceLift、DeepBreath,以及ChromePush。GTIG與Mandiant指出,他們發現UNC1069運用AI的方式出現變化,從單純想要藉此提升生產力,轉為在實際攻擊運用AI產生誘餌。

舊版鑑識軟體元件遭濫用,駭客以此打造能癱瘓EDR運作的工具,從事勒索軟體攻擊活動

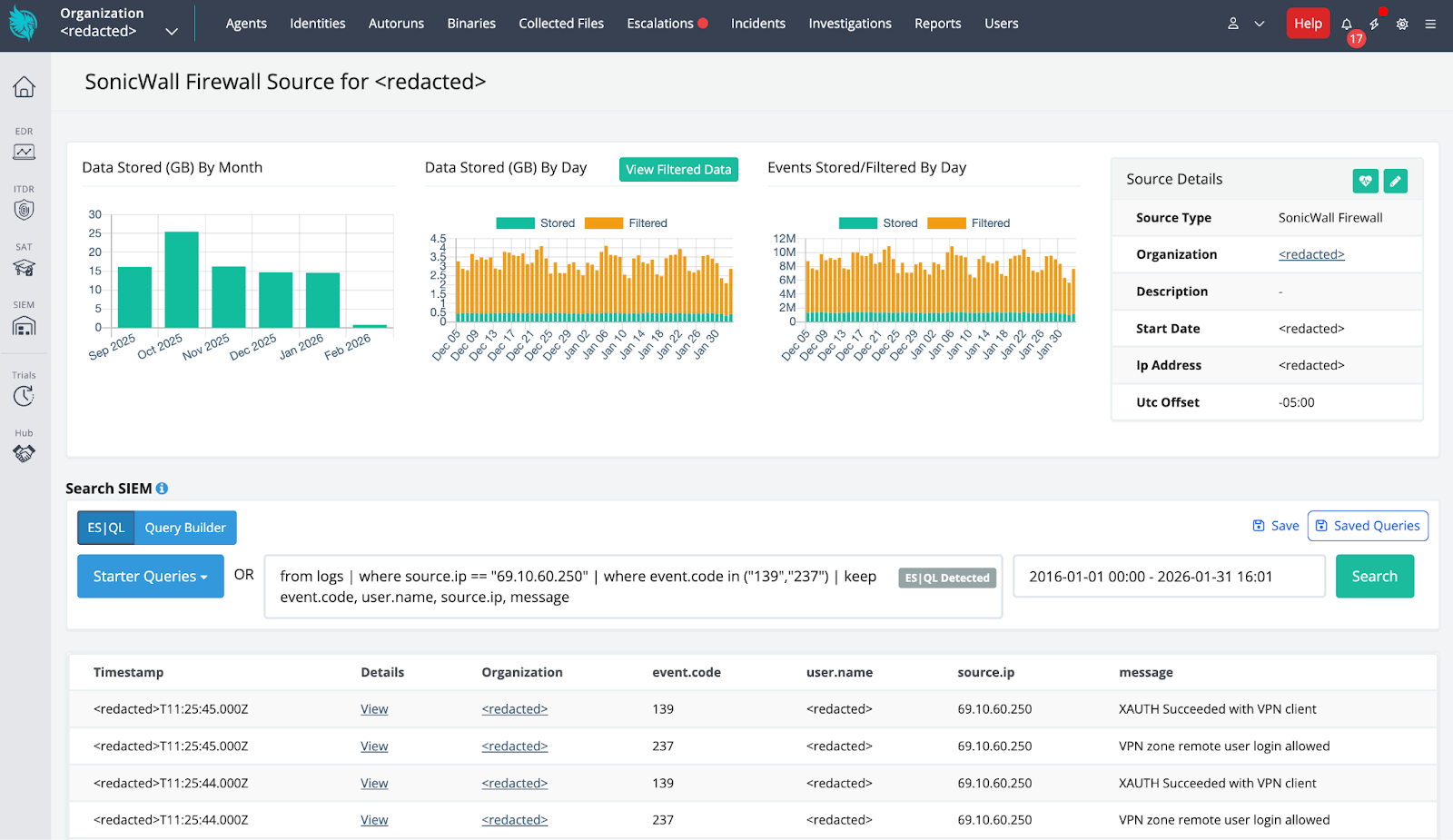

威脅情報公司Huntress針對一起在2月上旬發生的資安事故進行回應,駭客利用外流的SSL VPN憑證存取SonicWall設備,取得受害組織的初期存取管道,得逞後便部署名為EDR殺手(EDR Killer)的工具,癱瘓防毒軟體與EDR的運作,其中利用Guidance Software(現已被OpenText併購)的數位鑑識軟體EnCase的元件來達到目的,企圖發動勒索軟體攻擊,但並未成功。

這起事故引起Huntress關注的原因,在於駭客濫用的EnCase核心驅動程式元件EnPortv.sys,儘管該元件具備合法憑證,不過憑證早在2010年就到期,現在已被撤銷。然而,實際上Windows作業系統仍舊會將此憑證正常載入,Huntress指出,問題出在驅動程式簽章強制驗證機制(Driver Signature Enforcement,DSE)的弱點,使得攻擊者有機可乘。

針對國人及公務員年節赴中旅遊,資安署警告手機使用的7大資安風險

農曆年節將近,不少人可能選擇出國渡假,數發部資安署針對國人赴中國旅遊或差勤發布警訊,提訊民眾在中國使用手機應避免7大資安風險,避免資料外洩。國人在假期間規畫出國旅遊,境外連網環境通常有較高的資料被竊或遭到監控的風險,特別是中國以《網路安全法》、《國家安全法》、《數據安全法》、《反間諜法》等法規,對網路通訊實施高強度監控,為高度資安風險地區,提醒國人赴中使用手機應具備資安防護意識,而公務人員應具有更高的資安防護意識,避免公務資料外洩。

其他資安威脅

◆駭客假借提供壓縮軟體7-Zip,企圖將使用者電腦變成固定代理伺服器節點

◆為掩人耳目,Linux殭屍網路SSHStalker利用老舊通訊協定IRC進行通訊

◆勒索軟體Reynolds內建存在弱點的驅動程式元件,利用自帶驅動程式手法癱瘓EDR系統

◆郵件伺服器平臺SmarterMail開發商驚傳遭駭,中國駭客Storm-2603植入勒索軟體Warlock

◆烏茲別克與俄羅斯遭駭客組織Bloody Wolf鎖定,駭客透過NetSupport RAT從事網釣

近期資安日報

【2月10日】網路間諜活動Shadow Campaigns肆虐,臺灣傳出有電力設備供應商遭駭

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23

.JPG)