為了避免攻擊流程遭到端點防護工具阻斷,駭客通常會試圖讓防毒軟體與EDR系統無法正常運作,其中一種最常見的作法,就是利用存在資安漏洞的驅動程式,進行自帶驅動程式(BYOVD)攻擊。最近有一起資安事故引起資安公司的關注,原因是駭客利用了資安鑑識工具的元件來突破防線。

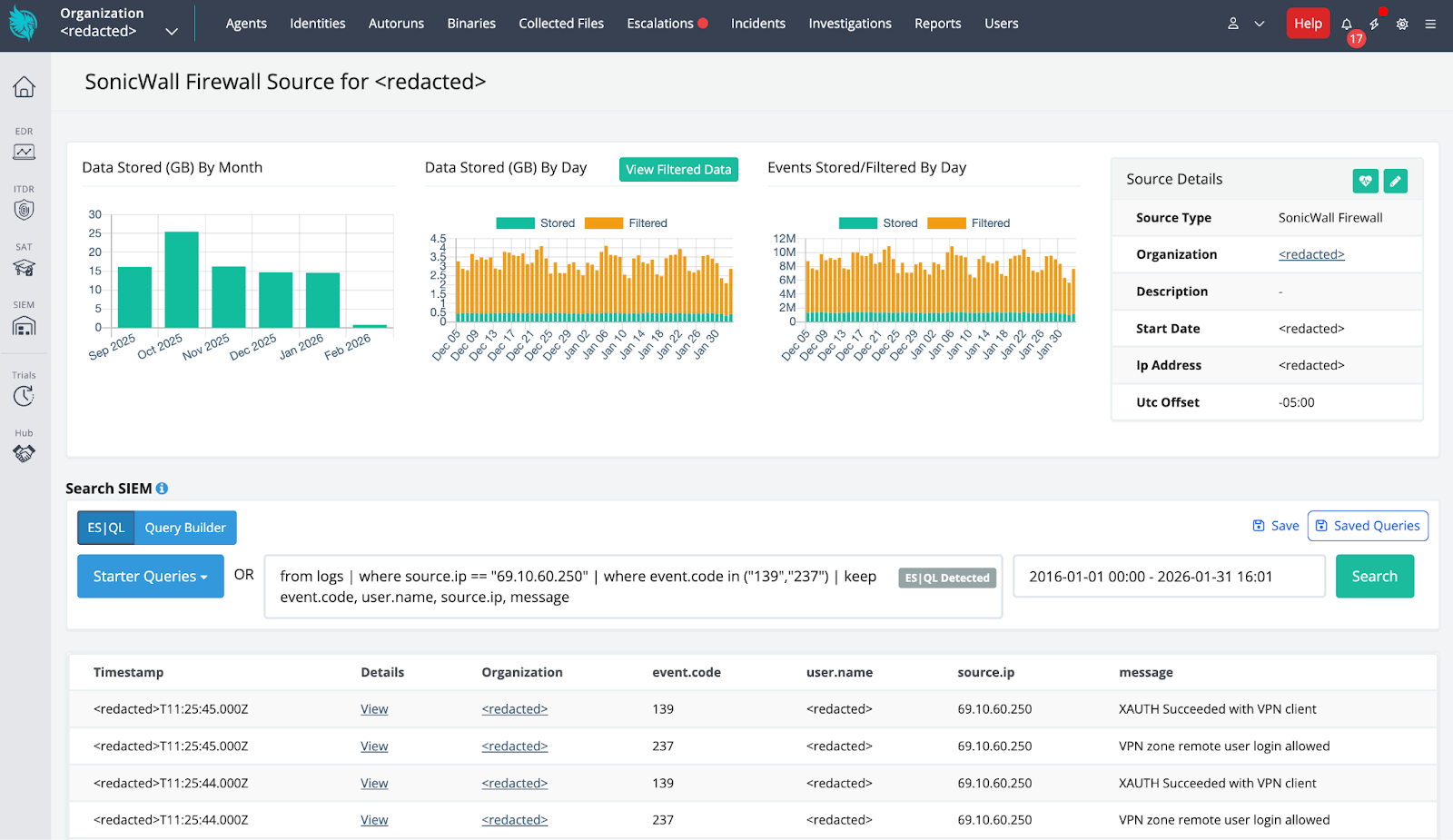

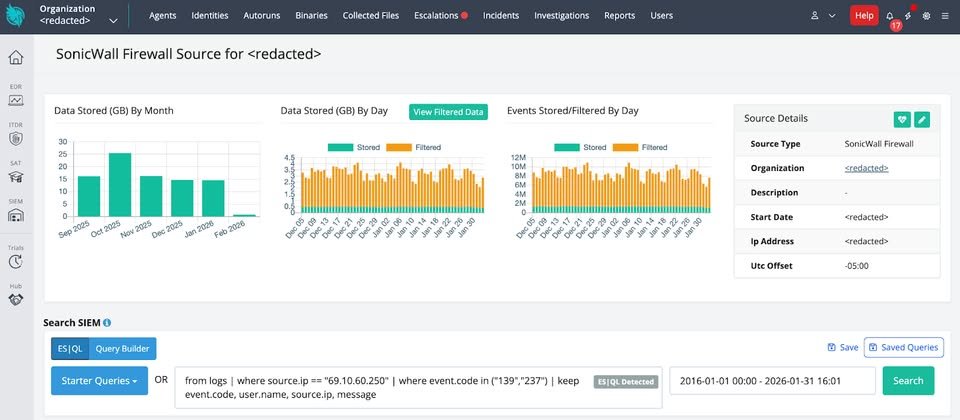

威脅情報公司Huntress針對一起在2月上旬發生的資安事故進行回應,駭客利用外流的SSL VPN憑證存取SonicWall設備,取得受害組織的初期存取管道,得逞後便部署名為EDR殺手(EDR Killer)的工具,癱瘓防毒軟體與EDR的運作,其中利用Guidance Software(現已被OpenText併購)的數位鑑識軟體EnCase的元件來達到目的,企圖發動勒索軟體攻擊,但並未成功。

這起事故引起Huntress關注的原因,在於駭客濫用的EnCase核心驅動程式元件EnPortv.sys,儘管該元件具備合法憑證,不過憑證早在2010年就到期,現在已被撤銷。然而,實際上Windows作業系統仍舊會將此憑證正常載入,Huntress指出,問題出在驅動程式簽章強制驗證機制(Driver Signature Enforcement,DSE)的弱點,使得攻擊者有機可乘。

針對駭客本次使用的EDR殺手,此為64位元的二進位檔案,他們將其偽裝成韌體更新工具,可識別59種資安防護工具的處理程序,一旦發現,就在作業系統核心層級直接終止資安工具的運作,從而達到停用防毒軟體及EDR的目的。

究竟駭客濫用的DSE問題是什麼?基本上,DSE是從2007年推出的Windows Vista引入的功能,此機制要求所有核心模式的驅動程式,必須具備由受信任的憑證授權機構簽章,目的是防止遭到竄改的驅動程式載入系統核心。每當驅動程式載入,Windows會驗證數位簽章的有效性,然而問題就在驗證的過程,基於效能考量等因素,電腦並非直接比對憑證註銷名單(Certificate Revocation Lists,CRL),而是檢查簽章是否由受信任的機構簽署,這種方式無法確認憑證遭到註銷的情況,而駭客正是針對這樣的問題,利用早就註銷的EnCase驅動程式達到目的。

另一方面,雖然微軟後續導入其他防護機制,但為了向下相容,還是提供例外措施進行配套,使得駭客本次利用憑證已到期的簽章,仍能被作業系統載入與濫用。其中一個是微軟在Windows 10 1607版導入的新措施,要求所有的驅動程式通過Hardware Dev Center簽署,不過,在2015年7月29日前簽章的驅動程式不受此限。

究竟EDR殺手載入EnCase驅動程式之後會發生什麼事情?該驅動程式將曝露IOCTL介面,使得任何以使用者模式執行的處理程序,都能直接透過核心模式終止其運作,這麼做將繞過所有使用者模式的防護機制,其中一個就是Protected Process Light(PPL),Windows通常用來保護重要系統處理程序與EDR代理程式。

值得留意的是,這次駭客只有拿來終止EDR處理程序,不過Huntress指出,EnCase驅動程式具備超過18種功能函式,這些功能原本提供資安專家鑑識所需證據,若是遭到利用,影響將會更加嚴重。這些功能包括:核心模式檔案刪除、DKOM處理程序隱藏、存取記憶體內容等。

熱門新聞

2026-02-26

2026-02-27

2026-02-27

2026-02-27

2026-02-27

2026-02-26