駭客濫用AI生成惡意程式或作案工具的情況越來越常見,而在今年,國家級駭客加入利用AI行列的消息不時傳出,例如,資安公司Check Point揭露北韓駭客組織Konni最新一波活動,駭客散播以AI生成的PowerShell後門程式,現在傳出有其他北韓駭客跟進,利用AI協助發動社交工程攻擊。

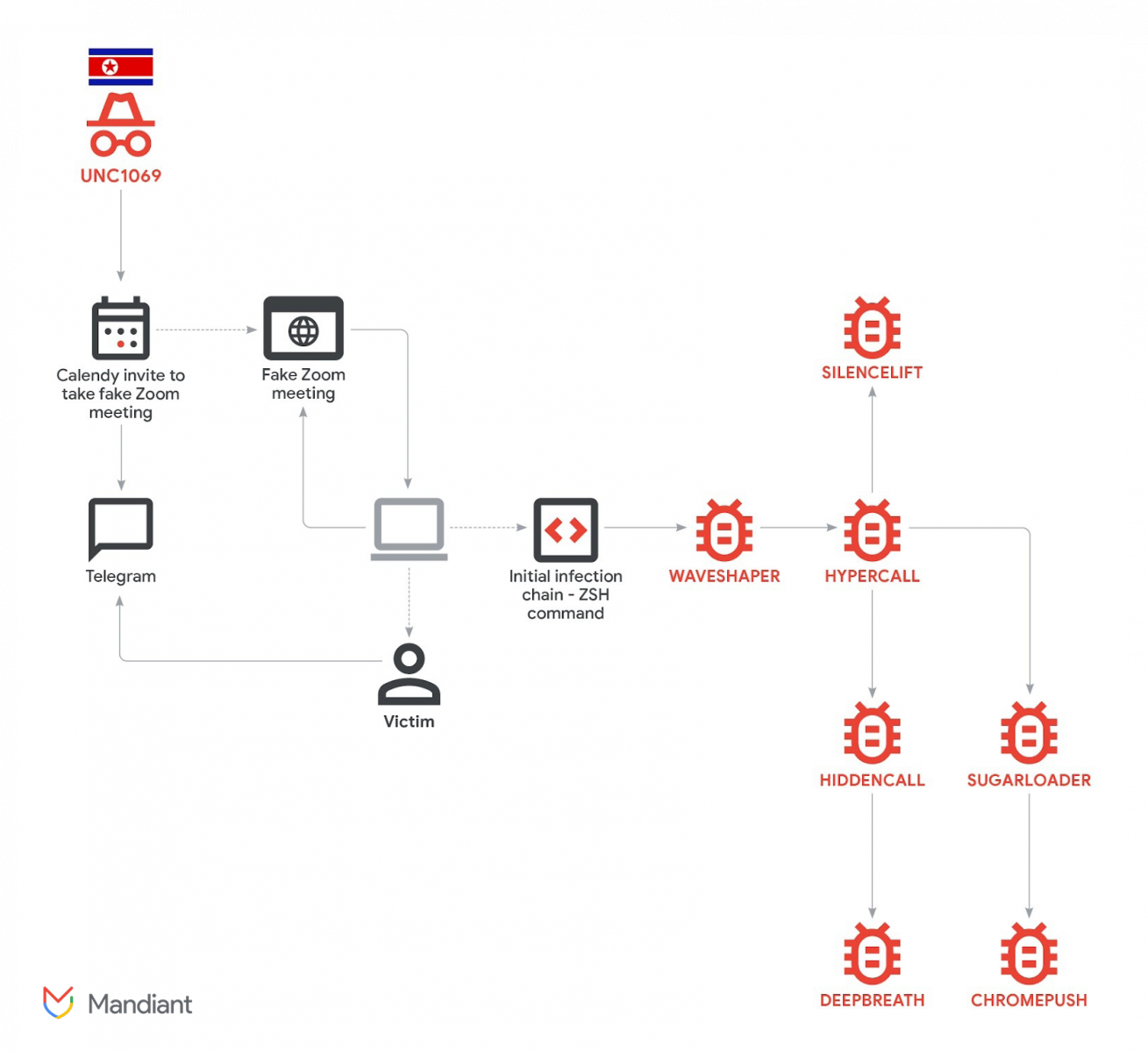

Google威脅情報團隊(GTIG)與資安部門Mandiant著手調查由北韓駭客組織UNC1069發起的攻擊,駭客鎖定加密貨幣及去中心化金融(DeFi)領域的金融科技公司,並且利用已遭外流的Telegram帳號、虛構的Zoom視訊會議、ClickFix網釣手法,以及使用AI生成的影片,進行社交工程攻擊,趁機掌握得以入侵這些企業內部環境的管道,得逞後駭客部署7種惡意軟體,其中包含搜刮及竊取受害者資料的工具,它們是:SilenceLift、DeepBreath,以及ChromePush。GTIG與Mandiant指出,他們發現UNC1069運用AI的方式出現變化,從單純想要藉此提升生產力,轉為在實際攻擊運用AI產生誘餌。

關於UNC1069的來歷,Mandiant表示,這群犯罪者是以財務利益為動機的駭客組織,自2018年起便在全球金融與加密貨幣產業從事相關攻擊活動。該組織與已知的北韓APT駭客有高度關聯,其攻擊手法的特徵在於,擅長透過目標式釣魚手法與社交工程接觸受害組織。不過,有鑑於這起攻擊行動駭客運用多款新的惡意軟體,研究人員認為該組織的能力已大幅擴充。

深入分析駭客發動攻擊的過程後,Google指出,UNC1069先入侵加密貨幣公司的高階主管Telegram帳號,然後與受害者互動並建立關係,發送Calendly會議邀請連結,引誘受害者加入,然而,該會議建置於駭客控制的基礎設施zoom[.]uswe05[.]us。

接著,受害者看到疑似另一家加密貨幣公司執行長的影片,該影片疑似透過深偽(Deepfake)產生。一旦進入會議,駭客的網站就會產生錯誤訊息,使受害者誤以為聲音的訊號出現異常,但實際上,攻擊者藉此從事ClickFix網釣,聲稱使用者必須依照指示,複製貼上適用於Windows或macOS作業系統的故障排除指令,若是照做,就會啟動後續的感染鏈。

該公司針對受害的Mac電腦著手調查,受害者在輸入並執行「故障排除」指令後,電腦就會執行AppleScript有效酬載,並於系統裡植入惡意的Mach-O二進位檔案。第1個駭客部署的惡意軟體,是名為WaveShaper的後門程式,其用途是部署惡意程式下載工具HyperCall。

然後,攻擊者可能透過HyperCall從事3種行為,其中一個是執行名為HiddenCall的後門元件,提供攻擊者手動存取受害電腦的管道;另一種是下載第2個惡意程式下載工具,Mandiant命名為SugarLoader;最後一種是下載作為立足點的後門程式SilenceLift,並將受害電腦的系統資訊回傳至C2主機。

對於駭客挖掘受害電腦資料的工具,主要分成兩種,分別被稱為DeepBreath與ChromePush。DeepBreath以程式語言Swift開發而成,攻擊者通常透過HiddenCall部署,藉此操縱macOS作業系統的透明度、同意與控制(TCC)資料庫,取得廣泛的檔案系統存取權限,竊取鑰匙圈(Keychain)存放的憑證、瀏覽器(Chrome、Brave、Edge)資料、加密通訊軟體Telegram資料,以及macOS內建筆記工具Apple Notes的內容,隨後打包成ZIP檔,並透過curl命令列工具將檔案外傳至遠端伺服器。

另一款竊取資料的工具ChromePush,則是以C++編寫而成,駭客先後運用HyperCall與SugarLoader進行部署,此惡意程式冒充Google文件離線編輯的瀏覽器延伸套件,並在Chrome與Brave當中植入。除竊取資料的能力,ChromePush具備側錄鍵盤輸入內容,監控使用者輸入帳密資料,以及擷取Cookie的功能。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23