最近兩年駭客在網路釣魚攻擊頻頻使用ClickFix的攻擊手法,他們在釣魚網頁當中假借系統錯誤、圖靈驗證等名義為誘餌,要求使用者點選特定按鈕,然後依照指示以快速鍵開啟執行視窗、貼上等操作來「修正」問題,但實際上,這麼做是將剛才暗中複製的惡意命令貼上並執行,使得駭客得以對受害電腦上下其手。如今這類手法出現變化,攻擊者有機會讓這種攻擊變得更加隱密。

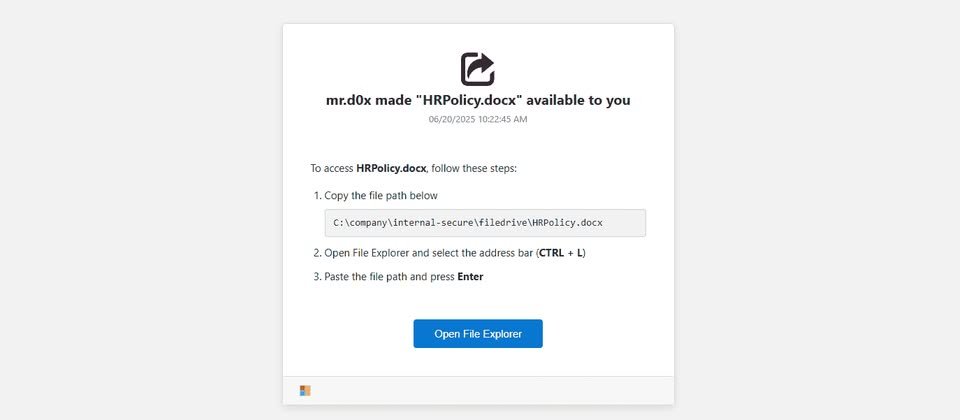

資安研究員Mr.d0x揭露名為FileFix的網釣手法,攻擊者可濫用瀏覽器的檔案上傳機制,要求使用者依照指示點選網站上的按鈕並開啟對話視窗,再使用快速鍵(Ctrl+L)或(Alt+D)選取網址列的內容,並貼上特定的內容,從而達到執行惡意命令的目的。研究人員指出,這種手法與他3年前提出的ClickFix手法有所不同,ClickFix必須引誘使用者離開瀏覽器並開啟執行視窗,但FileFix只需在瀏覽器的環境,就有機會讓攻擊者執行作業系統的命令。

簡單來說,FileFix運用的是網頁要求使用者上傳檔案的功能,由於過程裡瀏覽器呼叫了Windows檔案總管視窗,供使用者選取想要上傳的檔案,而檔案總管的網址列可用來執行作業系統命令,成為這次研究人員利用的標的。

附帶一提的是,使用者看到檔案上傳的對話框很可能會不予理會攻擊者下達的指示,依照自己的使用習慣選取想要上傳的檔案,但攻擊者可在網頁加入額外的程式碼,讓這些使用者看到錯誤訊息而乖乖就範。

研究人員指出,這種手法不僅攻擊過程無須離開瀏覽器,若是在瀏覽器呼叫的檔案總管視窗執行惡意程式,還能突破Windows內建的Mark of the Web(MoTW)機制,此時攻擊者可正常啟動惡意酬載,該檔案的MoTW標記也會隨之消失。

針對這種攻擊手法的發現,突顯了由瀏覽器呼叫的Windows檔案總管不僅能執行各式各樣系統命令,恐有過多權限的情形,甚至還有機會成為攻擊者突破作業系統內建防護機制的管道,不過,究竟這些算是瀏覽器或Windows的問題?研究人員並未說明,他僅有提出用戶自保的方法,那就是檢查瀏覽器的處理程序是否挾帶了特定的子處理程序,例如:cmd.exe、powershel.exe、mshta.exe。我們認為,很有可能需要微軟與瀏覽器業者共同合作,才能防範FileFix與相關的手法。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-02-26

2026-03-02