背景圖片取自/Pawel Czerwinski on Unsplash

威脅情資與端點防護廠商Trellix於今年2月揭露一波鎖定Monero加密貨幣的挖礦攻擊。攻擊者以盜版Office安裝檔為誘餌,植入客製化XMRig挖礦程式,不僅濫用舊版驅動程式漏洞,還可透過USB隨身碟在不同電腦間擴散。

Trellix指出,此次XMRig變種以偽裝成Explorer.exe的控制程式為攻擊中樞,負責安裝與啟動挖礦模組,同時監控挖礦處理程序是否遭終止。

該程式可透過不同命令列參數切換模式,包括安裝、正式挖礦與維持運作階段,甚至在特定條件下執行自我清除。由於挖礦模組與控制程式分離運作,即便挖礦處理程序被關閉,控制程式仍會重新啟動相關元件,使清除難度大幅提高。

以辦公軟體為誘餌,提升社交工程成功率

研究人員指出,攻擊樣本除了偽裝成盜版Microsoft Office安裝檔外,也曾以WPS Office等常見辦公軟體名義進行包裝,包含使用類似官方安裝程式的檔名與目錄結構,以提升下載與執行成功率。WPS Office在部分地區為常見的免費替代方案,使惡意檔案更容易混入下載來源。根據Trellix的研究判斷,這些樣本僅為偽裝名稱與安裝外觀,並非WPS官方軟體遭入侵。

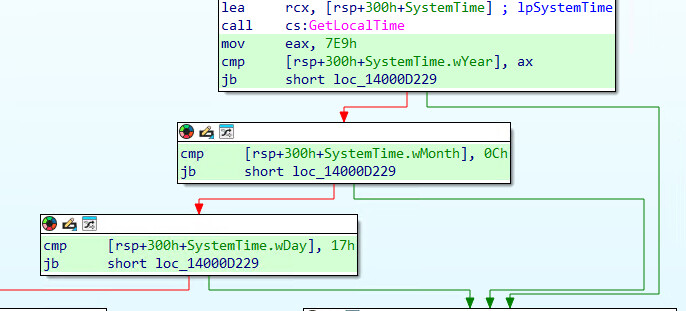

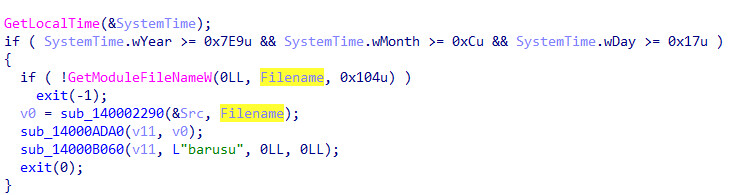

內建「到期機制」,超過期限後自動退場

另一個特點是時間檢查機制。程式會比對系統時間是否早於2025年12月23日。若仍在期限內,持續挖礦並維持感染;一旦超過該日期,則啟動名為「barusu」的清除流程,終止相關處理程序並刪除自身檔案。

圖片來源/Trellix

Trellix研判,這項硬編碼截止日期設計顯示攻擊者事前已將行動週期納入考量,可能與命令與控制(C2)基礎設施租期、收益評估或版本替換策略相關。

以BYOVD手法透過存在漏洞的合法驅動程式取得核心層級控制權

在權限提升方面,攻擊者採用Bring Your Own Vulnerable Driver(BYOVD)手法,在受害裝置載入存在漏洞的WinRing0x64.sys 1.2.0版。該版本存在CVE-2020-14979漏洞,使攻擊者可透過Input/Output Control(IOCTL)介面發送指令,取得核心層級權限,進一步操作處理器的Model Specific Registers(MSRs)。

挖礦模組隨後透過DeviceIoControl函式調整MSR設定,關閉部分L2硬體預取功能,以降低Monero所使用RandomX演算法的快取干擾。研究人員實測顯示,此舉可提升15%至50%的挖礦效能。

偽裝系統程式,必要時強制重啟桌面環境

為躲避偵測,挖礦模組偽裝為Microsoft Compatbility Telemetry.exe,刻意將Compatibility拼錯為Compatbility,並透過DLL側載方式載入偽裝成kernel32.dll的元件,使其外觀更接近系統程式。

若挖礦處理程序多次啟動失敗,控制程式甚至會嘗試終止真正的Windows Explorer處理程序(C:\Windows\explorer.exe)。桌面與工作列隨之消失,使用者往往只能重新登入或重開機,而這段時間反而成為惡意程式重新注入並恢復運作的機會。

透過USB擴散,離線環境也可能受影響

不同於多數依賴網路傳播的挖礦程式,此XMRig變種具備類蠕蟲能力。當偵測到USB儲存裝置插入時,便自動複製至隨身碟並建立偽裝捷徑檔案誘導點擊。這種設計並非持續掃描,而是在裝置插入時才觸發,因此更具隱蔽性。即使電腦未對外連線,只要透過實體儲存裝置在不同設備間流通,感染仍可能擴散。

礦池數據顯示,2025年11月僅出現零星挖礦活動,但自12月8日起算力明顯增加,推測攻擊者在該時間點擴大部署或啟動新節點。

Trellix指出,此案例反映挖礦威脅已從單一功能惡意程式,演變為結合權限濫用與橫向傳播能力的完整攻擊架構。對企業而言,除強化端點偵測與回應能力外,也應啟用Windows易受攻擊驅動程式封鎖清單,並加強可攜式儲存裝置控管與軟體來源管理。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23

2026-02-23