隨著國際局勢日趨緊張,國家級駭客針對關鍵基礎設施(CI)發動攻擊的情況也變得越來越頻繁,其中最近一起大型攻擊事故,是波蘭電網遭到俄羅斯駭客網攻的情形,駭客使用名為DynoWiper、LazyWiper的資料破壞軟體(Wiper),攻擊超過30個風力與太陽能發電系統、一家大型熱電共生(Combined Heat and Power,CHP)發電廠,以及一家製造公司,如今有國家級駭客鎖定關鍵基礎設施從事大規模網路間諜活動,範圍遍及全球超過150個國家,引起資安公司高度關注。

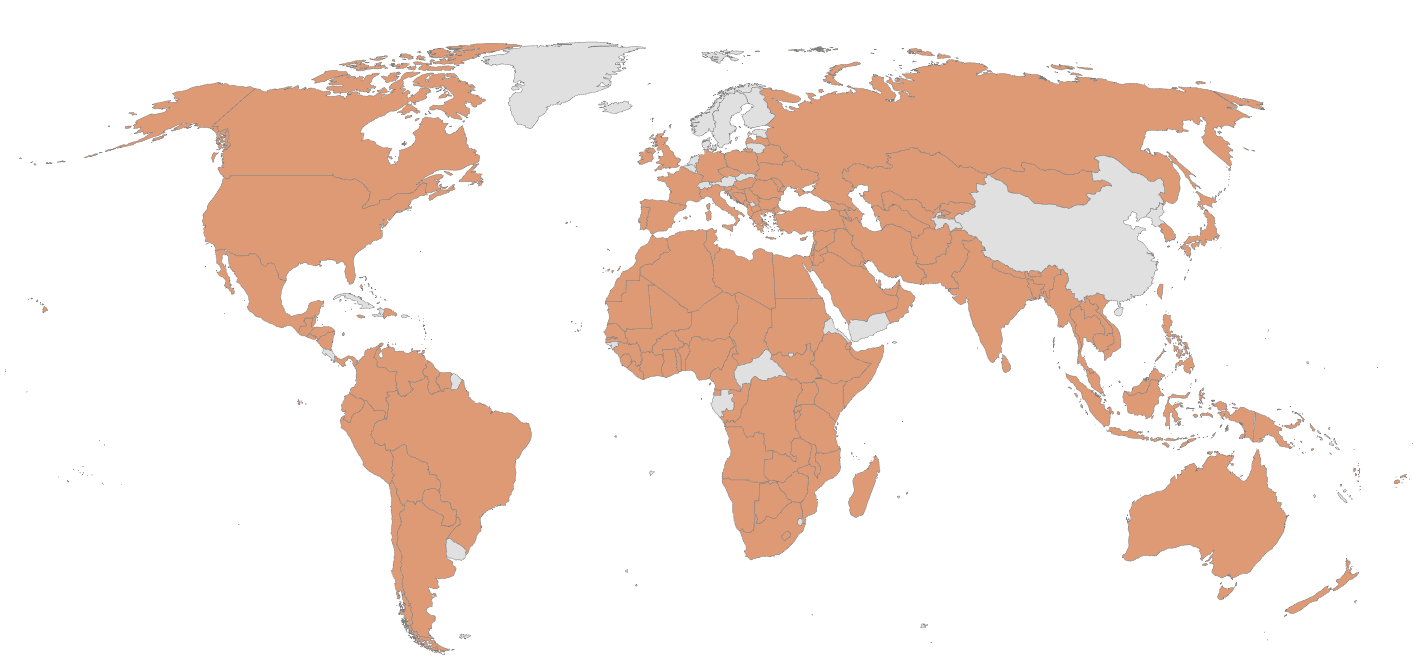

Palo Alto Networks旗下威脅情報團隊Unit 42發現亞洲國家級駭客組織TGR-STA-1030(別名UNC6619)出沒,針對全球的政府機關與關鍵基礎設施發動大規模攻擊Shadow Campaigns,最近一年已入侵37個國家的政府機關與關鍵基礎設施,代表全球有五分之一的國家受害。值得留意的是,這些駭客從去年11月至12月,進行廣泛且積極的偵察,範圍涵蓋臺灣在內的155個國家。對此,Unit 42公布駭客使用的複雜技術與基礎設施,並透露全球各地部分國家被針對的情況。根據各地區受害組織的調查,駭客主要鎖定的目標,是已建立經貿合作關係,或正在尋求特定經貿合作關係的國家。

對於TGR-STA-1030的觀察,Unit 42最早是在2025年初針對歐洲政府的一連串網釣活動,從而確認這是新興的駭客組織所為,根據駭客的基礎設施,他們最早從2024年1月開始活動,在過去一年,至少有5個國家層級的執法機關或邊境管制實體,以及金融等3個政府部會受害,縱觀全球各國,也出現與經濟、貿易、自然資源,以及外交相關的機構遭到滲透的情況。

研究人員根據駭客的語言設定偏好、特定區域的工具與服務頻繁使用、活動與GMT+8時區對齊,以及駭客發動攻擊的時間點,正好與特定國家對於感興趣的事件發生的時間點一致等特徵,認為駭客來自亞洲。上述行為模式特徵,很難不讓人聯想這組人馬來自中國,巧合的是,Unit 42提及,該組織其中一人使用阿里巴巴及雲鋒基金(Yunfeng Capital)共同創辦人馬雲的英文名字「JackMa」作為代號,不禁讓人聯想TGR-STA-1030可能是熟悉中國狀況的攻擊者,甚至就是中國國家級駭客。

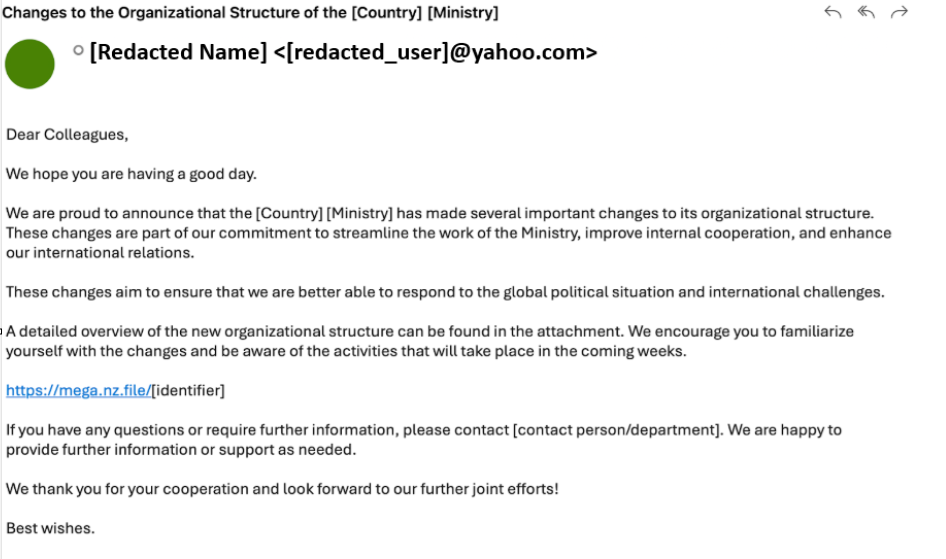

對於這些駭客接觸目標組織的手法,Unit 42看到通常會遵循特定的模式,駭客聲稱要對於特定機關進行組織架構調整,並附上惡意檔案的連結。駭客使用檔案共用服務mega[.]nz暫存ZIP檔, 而且,這些檔案都採用目標企業組織慣用的語言及檔名。

此ZIP檔內含執行檔,以及檔案大小為零位元組的圖片pic1.png,一旦執行檔啟動,會先檢查受害電腦的螢幕解析度,寬度必須大於1440像素,並檢查pic1.png是否存在。Unit 42提及,若是資安人員只有取得執行檔進行檢查,那麼該惡意程式會因為缺少相依元件pic1.png,而不會顯露意圖。

在完成上述檢查後,此惡意程式才會對5個廠牌(卡巴斯基、Avira、Bitdefender、SentinelOne,以及賽門鐵克)的端點防護元件執行偵測。一般而言,大多駭客會儘可能偵測所有廠牌的端點防護機制,TGR-STA-1030只過濾5家廠商的軟體並不尋常,不過對於為何駭客會這麼做,Unit 42表示不清楚。

接著,駭客從GitHub下載其他偽裝成JPG與PNG圖檔的惡意軟體元件,最終於受害電腦部署Cobalt Strike。

雖然TGR-STA-1030擅長利用網釣接觸受害組織,但是也有使用已知漏洞的情況,被針對的目標範圍很廣泛,涵蓋SAP Solution Manager、Exchange郵件伺服器、D-Link設備,以及Apache Struts 2等,其中有不少是中國廠牌的應用系統,包含:銳捷網路(Ruijie Networks)設備、億郵(Eyou)電子郵件系統,以及泛微(Weaver) Ecology-OA協作平臺等。

熱門新聞

2026-02-26

2026-02-27

2026-02-27

2026-02-27

2026-02-27

2026-02-27