波蘭指出該國電力系統於12月的最後一週,遭遇近幾年最大規模的網路攻擊,意圖打亂再生能源設施與配電營運公司之間的通訊,但並未得逞。後續資安公司ESET公布這起事故是俄羅斯駭客Sandworm所為,駭客在去年12月29日使用名為DynoWiper的資料破壞軟體(Wiper)從事活動,現在有其他資安公司揭露更多細節。

專精於工控領域的資安業者Dragos發布調查報告,指出這場攻擊活動是與Sandworm有關的另一個組織Electrum發起。這起攻擊活動的目標,並非傳統的大型發電廠,而是鎖定波蘭境內的分散式能源資源(Distributed Energy Resources,DER),標誌著網路攻擊戰術正隨著全球能源轉型而出現重大轉向。

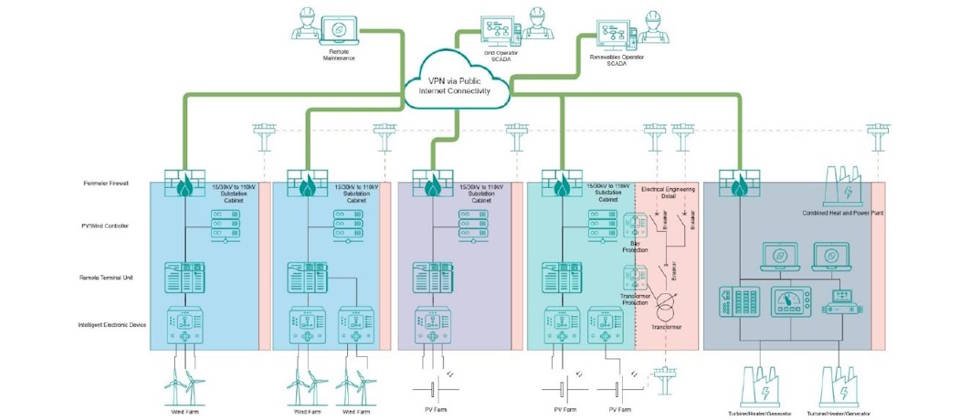

針對這起事故的影響範圍,Dragos指出,攻擊者成功入侵了至少12個設施,受害環境包括熱電共生(Combined Heat and Power,CHP)設施、風力發電場,以及太陽能發電場。攻擊者不僅禁用重要通訊控制設備,甚至部署惡意軟體對硬體進行破壞,導致部分遠端終端單元(RTU)永久損壞(Bricking),無法透過遠端修復。

為何駭客看上分散式能源資源?過去的電力供應,主要由大型電廠統一發電,再經由長距離輸電線傳送給用戶,而這種方式就是轉變為在靠近用戶端的地方,設置許多小型發電或儲能設備,涵蓋再生能源發電設備(如太陽能板)、電力儲存系統、小型電網,以及同時產生熱能與電力的熱電共生設施,這類裝置除了增進能源轉型,同時能提高電網韌性,以及減少傳輸造成的能量損耗。然而,由於分散式能源資源分散,也導致攻擊面變大,再加上相關設備透過網路遠端控制,資安防護通常不若國家電網嚴密,使得這種新型態的電力結構,成為駭客的重要攻擊目標。

針對駭客組織Electrum的來歷,Dragos指出這些駭客對電網設備和運作方式相當熟悉,精通電力系統中使用的工控通訊協議,並同時能夠為IT和OT環境開發客製化的惡意軟體和資料破壞工具,而且,他們曾在2015年與2016年兩度癱瘓烏克蘭電網,根據相關攻擊特徵的比對,Dragos研判本次事故可能是由Electrum所為。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-06

2026-03-09