廣受企業採用的網路電話(VoIP)系統,曾經有駭客試圖濫用藉此牟取不法利益,例如:資安公司Check Point在多年前揭露駭客組織INJ3CTOR3的攻擊行動,這些駭客針對Sangoma推出的FreePBX軟體,利用已知漏洞盜打高額國際費率電話獲利,然而,最新的調查發現,駭客將這種系統作為滲透企業的隱匿管道,部署後門程式以便進行後續活動。

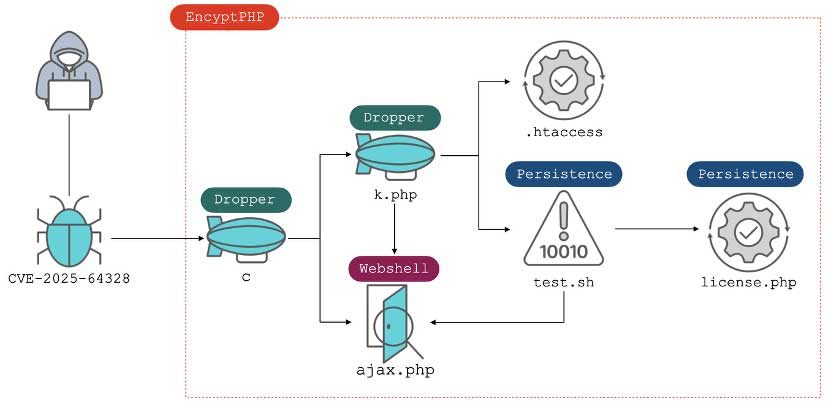

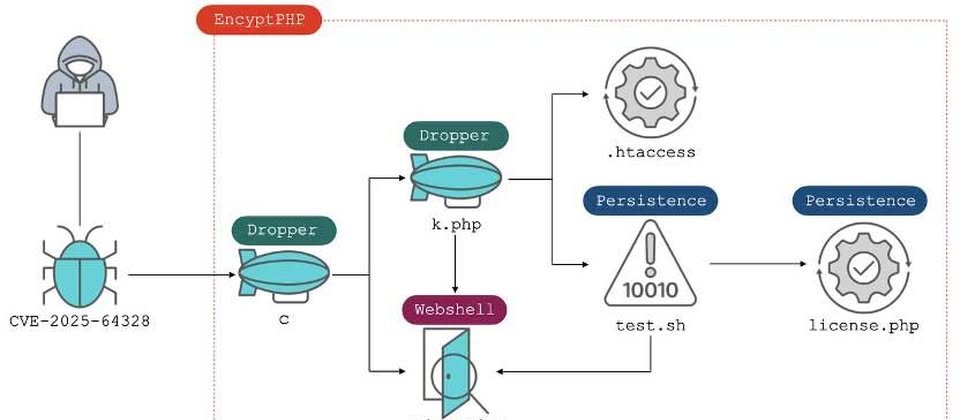

資安公司Fortinet揭露名為EncystPHP的Web Shell,此後門可讓攻擊者遠端執行任意程式碼(RCE)、部署其他的Web Shell,或是建立持續存取的機制。這起事故發生在去年12月初,駭客組織INJ3CTOR3利用FreePBX資安漏洞CVE-2025-64328,鎖定一家位於巴西的企業組織發動攻擊,該組織的網路環境由專精雲端解決方案、通訊服務,以及IT基礎設施的印度科技公司代管。

駭客先取得專門下載EncystPHP的工具,然後利用上述資安漏洞於FreePBX植入EncystPHP。過程中下載工具會先竄改ajax.php與model.php的權限,使其無法讀取、寫入或執行。接著,EncystPHP試圖收集資料庫組態資訊,然後刪除特定的cron工作排程,以及多個使用者帳號,尋找疑似其他攻擊者留下且與Web Shell相關的PHP檔案,並進行清理。

為了進一步控制受害主機,駭客會建立新的root層級帳號newfpbx,將多個帳號的密碼換成相同字串,並將這些帳號的權限提升。接著,EncystPHP注入SSH公鑰並竄改系統組態,確保SSH連接埠開啟,並下載更多的惡意程式載入工具,用途是在後續流程中部署其他Web Shell最終攻擊者竄改事件記錄檔案,並刪除FreePBX Endpoint Manager特定模組,以清除作案痕跡。

EncystPHP的有效酬載經過Base64編碼處理,解碼後會寫入磁碟並偽裝成FreePBX的元件ajax.php,藉此融入該應用系統的程式結構。此Web Shell不僅能在受害主機執行任何指令,還能用來對外撥打電話。

對於駭客利用的CVE-2025-64328,是出現在FreePBX管理介面的命令注入漏洞,通過身分驗證的攻擊者,可藉此在底層主機執行任何Shell指令,或是以特定使用者身分取得遠端存取的管道,CVSS v4.0風險評為8.6分、CVSS v3.1為7.2分,屬高風險等級。Sangoma於去年11月揭露並完成修補,美國網路安全暨基礎設施安全局(CISA)於今年2月3日,將其列入已遭利用的漏洞名單(KEV),要求聯邦機構於2月24日完成修補。

針對這起攻擊活動的發現,Fortinet認為,這凸顯未修補的PBX系統也是高價值目標,由於這類活動往往會融入FreePBX和Elastix元件,有可能無法立即察覺,導致未經授權的管理存取及電話資源濫用,企業不應輕忽這類環境的已知弱點威脅。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23