一個月前,資安公司Check Point揭露專為雲端環境打造的模組化惡意程式框架VoidLink,並指出開發者慣用簡體中文,疑似要求AI根據規格取向的開發方法(Spec-Driven Development,SDD),打造近9萬行程式碼的複雜惡意程式,引起資安界高度關注。最近有新的調查結果出爐,駭客已將此框架用於實際活動。

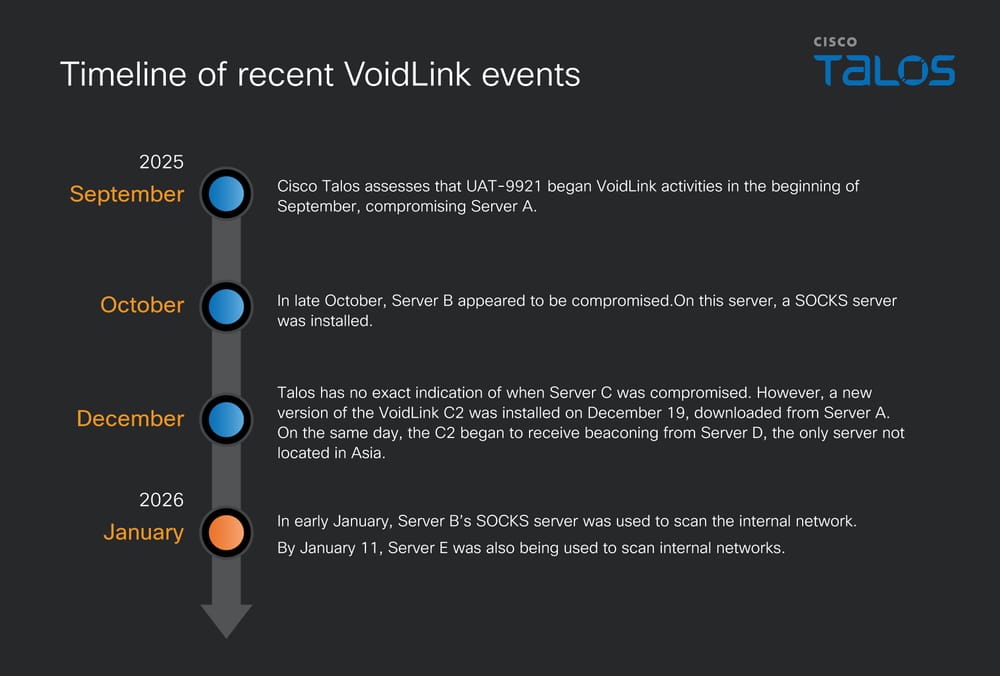

思科威脅情報團隊Talos指出,他們追蹤使用VoidLink的新興駭客組織UAT-9921,這些駭客的活動最早可追溯到2019年,而利用VoidLink的活動是從2025年9月才出現,並持續到今年1月。這些駭客的攻擊目標,似乎聚焦於科技產業,但也有金融服務業的公司受害。有別於許多駭客優先針對Windows與macOS開發惡意程式,這些駭客主要的目標,是物聯網裝置與關鍵基礎設施(CI)重度仰賴的Linux作業系統,但他們也已著手製作Windows版惡意框架,該軟體能透過DLL側載加入外掛程式。

針對這次調查結果,Talos認為代表惡意程式框架出現重大的發展,而且駭客一共用了3種程式語言:主程式為Zig、外掛程式使用C,後臺採用Go語言,若非借助AI的力量,單靠規模不大的開發團隊恐怕難以達成。Talos強調,他們追蹤的活動裡,駭客使用的是1.0版VoidLink,Check Point揭露的是正在開發階段的新一代2.0版,因此兩個研究團隊的發現,並不衝突。

Talos強調,VoidLink具備「國防承包商等級」的功能,例如,所有的活動可被稽核,並採取以角色為基礎的存取控制(RBAC),其中定義3種不同層級的角色,分別是:超級管理員、操作員,以及檢視者,這樣的做法在一般的惡意程式框架裡,相當罕見。

另一個與大多惡意程式不同的地方在於,操作VoidLink的駭客竟能取得部分模組的原始碼與工具,而能在不透過C2的情況下與VoidLink互動,這代表即便是負責實際攻擊行動的駭客,也對於VoidLink的通訊協定相當了解,甚至可能有一定程度的開發能力。

值得留意的是,VoidLink不只具備雲端環境的偵測能力,並確認是否在Kubernetes或Docker環境執行,它還具備隱形機制,藉由偵測EDR系統並進行分析,制定迴避偵測的策略。

而對於這些駭客入侵受害組織的管道,Talos指出通常會利用事先取得的憑證,或是透過阿里巴巴開源的分散式框架Apache Dubbo,利用Java序列化漏洞執行程式碼來達到目的,此外,他們也看到駭客似乎利用惡意文件取得入侵管道的跡象。在成功入侵後,UAT-9921部署了VoidLink,並使用SOCKS伺服器與Fscan,尋找新目標及橫向移動。附帶一提的是,這些駭客雖然利用AI打造VoidLink,不過在實際攻擊行動裡,他們並未採用其他搭載AI功能的工具。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23