代理型AI系統OpenClaw專案揭露一項高風險漏洞,影響NPM套件Clawdbot在控制介面Control UI的連線流程。GitHub資安通報指出,攻擊者可透過精心設計的惡意連結或網站,誘導使用者在瀏覽器載入頁面時,自動連線到攻擊者控制的端點,進一步外洩儲存在瀏覽器內的閘道器(Gateway)驗證權杖(Token)。

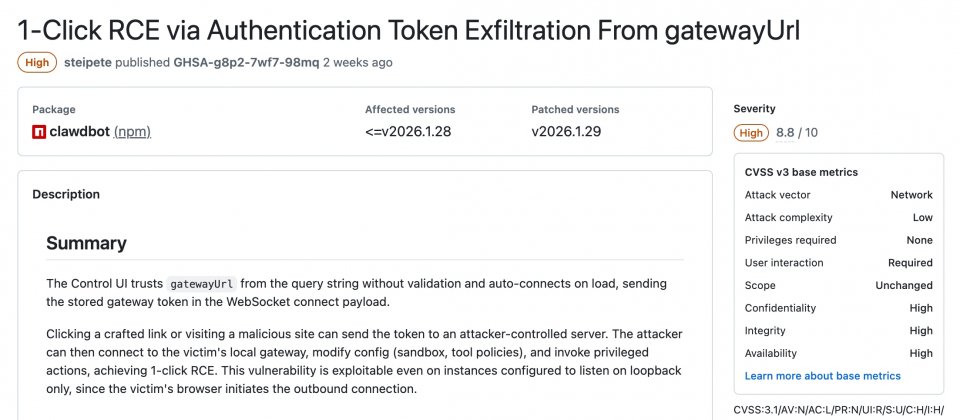

一旦權杖遭竊,攻擊者就可能取得對Gateway API的操作權限,進而接管Gateway,並在Gateway主機上達成程式碼執行。該漏洞已在Clawdbot v2026.1.29修補,受影響版本為Clawdbot v2026.1.28含以前。通報給出CVSS 3.1總分8.8,等級為高風險。

漏洞根本原因在於Control UI會從網址查詢字串讀取gatewayUrl參數,卻未先驗證其有效性,頁面載入後也會自動連線。而且該自動建立的WebSocket連線負載,會帶出先前儲存的Gateway驗證權杖,使得使用者只要點擊一次惡意連結或誤入惡意網站,就可能在不知情的情況下把權杖送到攻擊者控制的伺服器。

攻擊者取得權杖後,即可連回受害者的本機Gateway,並進一步變更設定內容,例如沙箱或工具政策等,同時呼叫高權限動作,最終讓攻擊者得以在Gateway主機上執行程式碼。

通報也提醒,即使Gateway僅綁定在回送(Loopback)介面,例如127.0.0.1,仍可能落入這條攻擊鏈。原因在於連線是由受害者瀏覽器主動發起對外連線,瀏覽器在此情境中成為橋梁,讓攻擊者仍有機會取得權杖並完成後續接管。

OpenClaw團隊表示,已調整Control UI的行為,將過去載入頁面即自動連線的流程,改為需要使用者在介面中確認新的Gateway URL,避免僅靠外部網址參數就觸發連線與權杖傳送。官方也在通報中明確列出已修補版本為v2026.1.29,並建議仍使用舊版的團隊儘快更新,以避免暴露於風險中。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-02-26

2026-03-02