一月底Okta與Google先後針對駭客組織ShinyHunters的語音網釣(Vishing)攻擊提出警告,指出這些駭客冒充企業的IT人員撥打電話,誘騙員工交出自己的單一登入(SSO)憑證,藉此存取各式應用系統並竊取內部資料,威脅情資公司Silent Push指出,有超過100家企業組織遭到鎖定。由於這些駭客過去一年接連犯案,經常聲稱竊得知名企業組織的內部資料,他們的一舉一動格外引人注目。如今有資安媒體警告,ShinyHunters傳出將目標轉向微軟的身分驗證服務Entra。

上週資安新聞網站Bleeping Computer取得知情人士的說法,指出有人針對科技、製造業,以及金融機構,發動結合裝置程式碼釣魚與語音釣魚的攻擊,過程中濫用OAuth 2.0的裝置授權流程,入侵受害組織的Entra帳號。該新聞網站強調,這起事故與過往採用惡意OAuth應用程式的活動不同,駭客運用正常的OAuth用戶端ID與裝置授權流程,引誘受害者上當進行驗證,無須仰賴釣魚網站或是攔截多因素驗證(MFA)碼,就能挾持受害者的帳號。對於攻擊者的身分,知情人士透露ShinyHunters就是幕後黑手,該駭客團體也聲稱是他們所為,不過,Bleeping Computer表示無法確認這些說法的真實性。微軟對於這些傳聞表示不予評論。

針對這波攻擊活動,攻擊者利用一般的微軟登入表單,以及正常的裝置驗證碼認證流程,藉由語音網釣入侵企業員工的Entra帳號,從而存取受害者的可用資源與單一登入應用程式。Bleeping Computer指出,微軟在身分驗證平臺提供裝置授權許可(Device Authorization Grant)機制,原本的目的是讓用戶能更容易存取物聯網裝置、印表機、影音串流設備,以及智慧電視,Entra會在這些裝置顯示驗證碼,並要求使用者在電腦或手機上的瀏覽器輸入相關資料,完成相關流程後,這類連網裝置就會自動與用戶的帳號連結,而駭客就是濫用這種流程來達到目的。

駭客事先利用開源工具產生裝置碼(device_code)與使用者驗證碼(user_code),並向目標用戶提供特定的OAuth應用程式,並說服他們透過微軟的裝置驗證網頁(microsoft.com/devicelogin)輸入使用者驗證碼,若是受害者依照系統指示輸入帳密及完成多因素驗證,攻擊者就能使用他們的單一登入應用程式與微軟的應用程式。為了後續能長期存取受害者Entra帳號,駭客可隨時透過裝置碼產生新的OAuth權杖,從而能在無須重新執行多因素驗證的流程下,繼續存取受害者的應用程式。

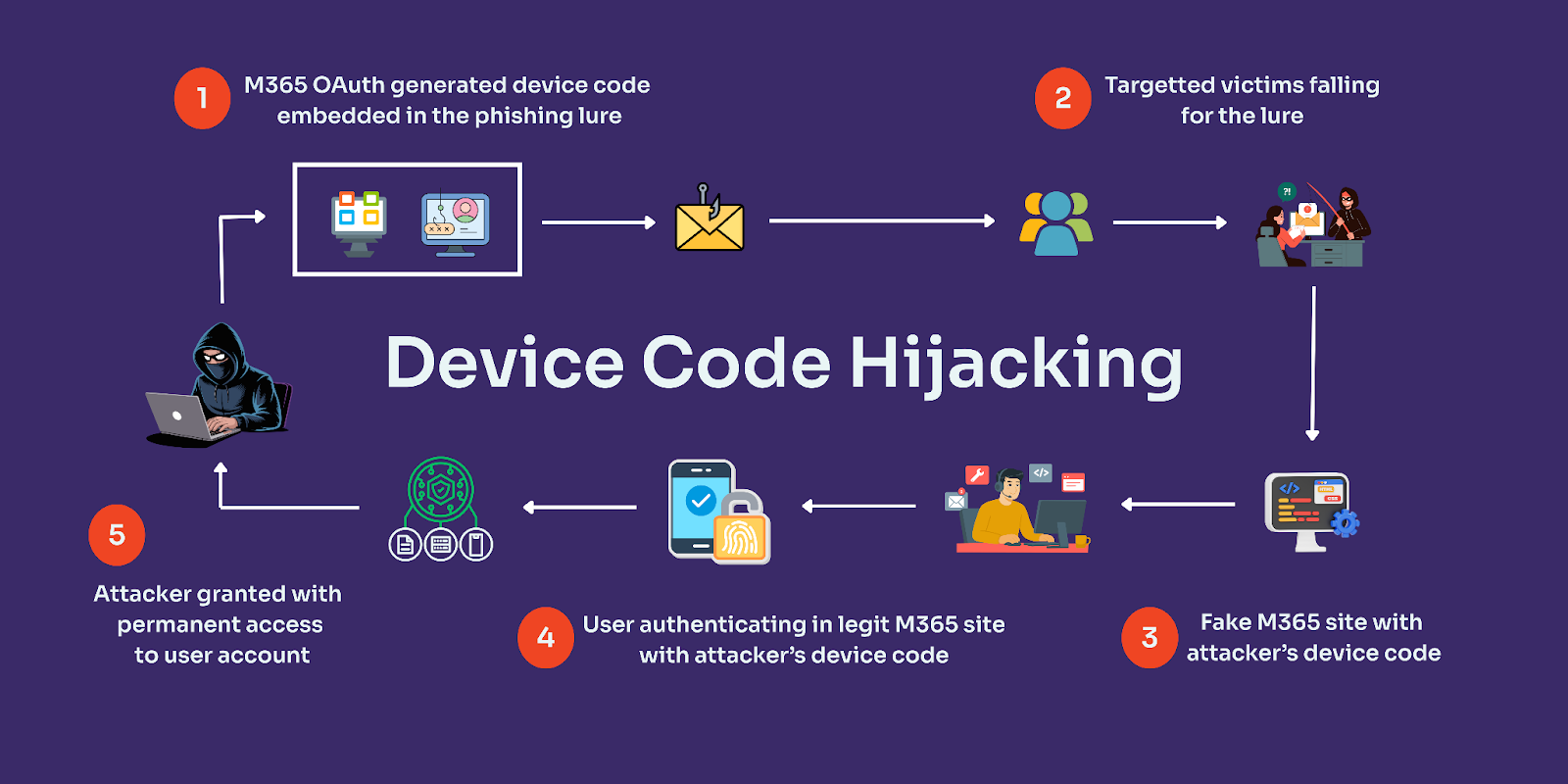

值得留意的是,濫用這種裝置驗證授權機制的做法,也有針對Microsoft 365用戶的活動出現。資安意識訓練廠商Knowbe4揭露從去年12月出現的新型態攻擊活動,駭客假借付款確認通知、薪資獎金資訊文件,以及語音信箱通知等誘餌,導引使用者於合法的M365網站,輸入攻擊者提供的裝置驗證碼進行身分驗證,若是得逞,攻擊者就能持續存取受害者的M365帳號。

濫用M365的OAuth裝置碼授權流程的網釣活動,去年已有俄羅斯駭客發動相關攻擊。去年12月,駭客組織UNK_AcademicFlare針對美國與歐洲的政府單位、智庫,以及高等教育組織,使用俄烏相關誘餌內容建立關係,再引誘受害者為惡意OAuth程式提供授權;另一起去年2月揭露的攻擊活動是Storm-2372所為,他們針對歐洲、北美、非洲、中東地區的政府機關、非政府組織(NGO),以及企業組織而來,欺騙使用者註冊生產力應用程式,然後從登錄過程的權杖攔截相關資訊,而能存取受害者的M365帳號。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23