2024年9月,中國駭客組織Salt Typhoon傳出入侵美國多家ISP及電信公司,引起全球高度關注,駭客透過思科網路設備系統漏洞滲透受害公司的網路環境,意圖竊取政府官員與政治人物的通訊內容。如今又有另一組人馬鎖定全球電信公司與政府機構,從事大規模網路間諜活動,再度成為資安界的焦點。

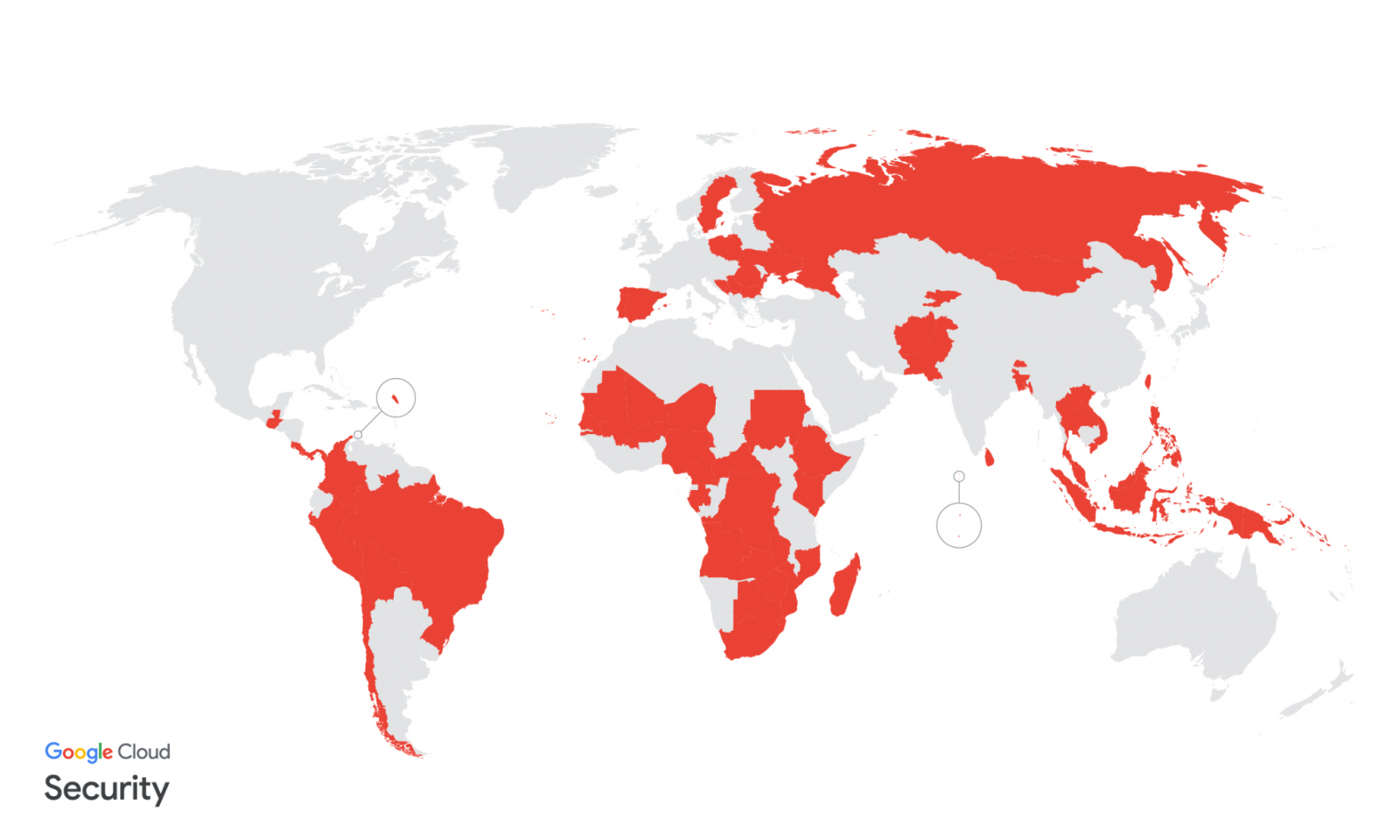

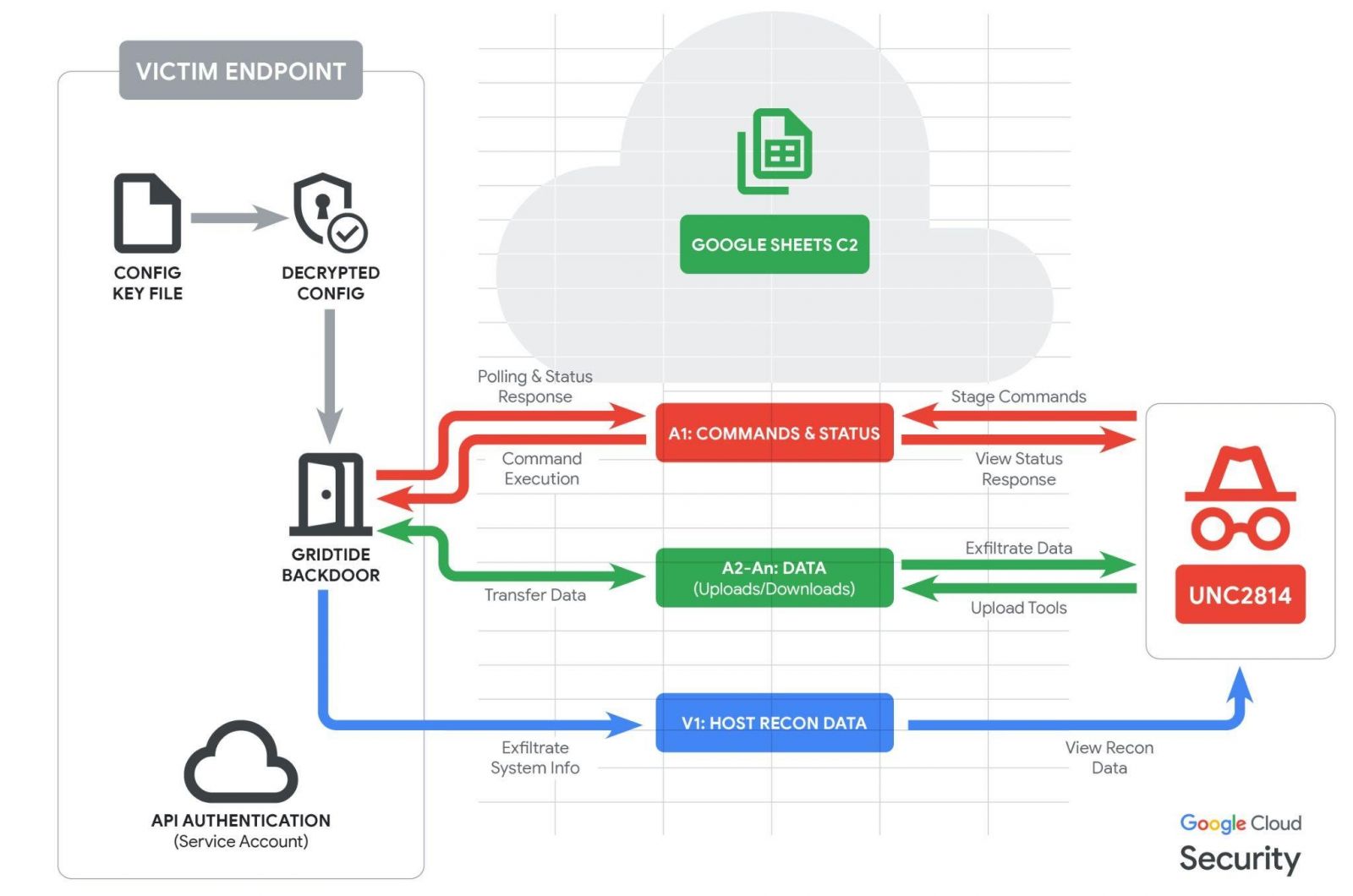

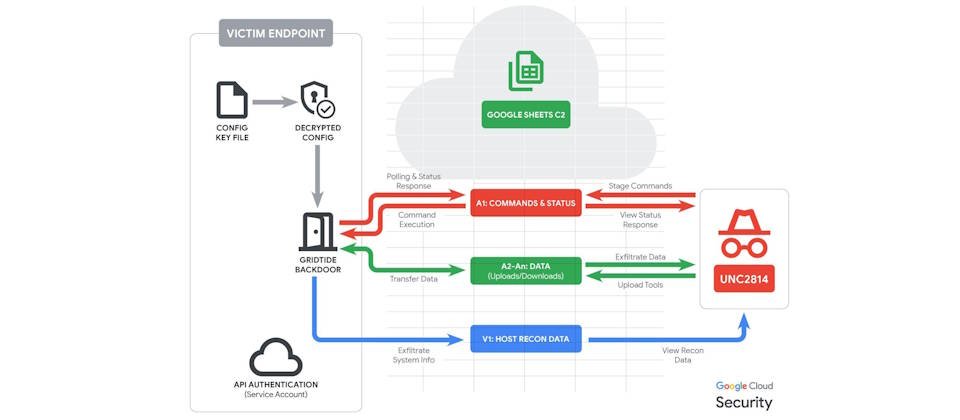

Google旗下的威脅情報團隊(GTIG)、Mandiant,以及合作夥伴聯手,破壞中國駭客組織UNC2814的網路間諜活動,這些駭客使用名為Gridtide的後門程式,攻擊範圍橫跨4大洲,涵蓋42個國家,總共滲透53個企業組織,另有超過20個國家也出現疑似感染的跡象。由於這些駭客濫用API呼叫與SaaS應用程式Google Sheets的通訊,作為C2基礎設施,藉此讓惡意流量看似合法,其行蹤也變得更難以捉摸。UNC2814這次行動,不免讓人聯想與Salt Typhoon可能有關,不過Google強調,兩組人馬之間沒有交集,攻擊目標不同,他們採用的戰略、手法,以及流程(TTP)也不同。

值得留意的是,根據Google公布的UNC2814影響地區分布圖,明顯涵蓋臺灣,不過,該公司並未透露進一步資訊,無從得知臺灣已有企業組織確認受害,還是出現疑似遭感染Gridtide的跡象。

這起事故首度被發現的原因,是Mandiant察覺一臺出現可疑活動的CentOS伺服器,其中有二進位檔案以root權限啟動Shell,然後執行特定指令,取得受害系統的使用者與群組的識別資料。不過,究竟駭客如何入侵受害組織的網路環境,Google表示不清楚,但他們提及,UNC2814曾經入侵網頁伺服器及邊緣系統來達到目的。

一旦成功進入受害組織的環境,他們便會運用系統服務帳號與SSH連線進行橫向移動,採取寄生攻擊(LotL)策略偵察、提升權限,以及為Gridtide設置可持續活動的機制。

Gridtide是以C語言寫成的後門程式,主要功能包含執行Shell命令、上傳或下載檔案,駭客將Google Sheets充當具有高可用性的C2平臺,目的是線上試算表雲端服務作為傳輸資料及Shell命令的管道。駭客將此後門程式植入存放個人可識別資訊(PII)的端點,雖然研究人員並未直接看到駭客洩漏敏感資料的活動,不過他們推測,駭客藉此竊取各種針對特定人士的個資與通訊資料。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23