思科的網路設備及資安設備廣泛受到企業採用,一旦出現資安漏洞,很容易受到大家注意,過去一年該公司公布多項產品的重大漏洞,其中有多項危險程度達到CVSS評分滿分10分的弱點成為焦點,且大多都成為駭客積極利用的對象,現在又有風險達到滿分的零時差漏洞,出現遭到利用的情形。

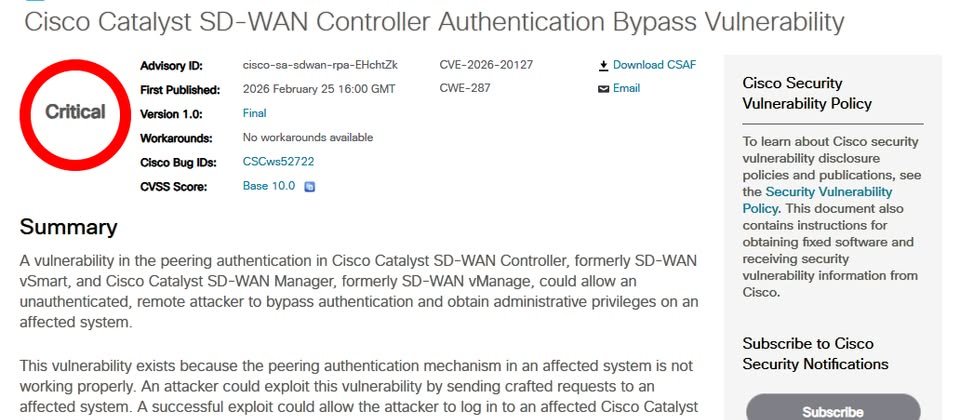

2月25日思科揭露資安漏洞CVE-2026-20127,該漏洞存在於Catalyst SD-WAN Controller與Catalyst SD-WAN Manager(原名SD-WAN vSmart、SD-WAN vManage),未經身分驗證的攻擊者可繞過身分驗證並得到管理員權限,CVSS風險達到10分,相當危險,而且,已有駭客組織UAT-8616將其用於實際攻擊,相關活動可追溯至2023年。

去年思科揭露多個危險程度達到最高等級的資安漏洞,然而,這次情況似乎不同,美國網路安全暨基礎設施安全局(CISA)同日發布緊急指令ED 26-03,要求所有聯邦機構盤點思科SD-WAN系統,調查是否出現利用CVE-2026-20127與CVE-2022-20775的入侵跡象,這種不尋常的作法突然出現,也意味著該漏洞造成的資安風險,顯然已經超過其他滿分資安漏洞。CISA也將上述兩個漏洞登錄已遭利用的漏洞名冊(KEV),要求聯邦機構在2月27日完成修補。

針對CVE-2026-20127形成的原因,思科指出是對等身分驗證機制(peering authentication mechanism)未正常運作造成,攻擊者可發送特製請求觸發漏洞,一旦成功利用,他們就能存取內部的高權限使用者帳號(非root),進而存取網路組態配置管理通訊協定NETCONF,操縱整個SD-WAN架構的網路設定。無論是本地建置的SD-WAN環境,或是由思科代管的雲端版本都會受到影響,該公司強調,無其他替代緩解措施,呼籲用戶儘速套用更新軟體修補。思科也提供入侵指標(IoC)供IT人員運用,確認SD-WAN環境是否遭到滲透。

此漏洞由澳洲網路安全中心(ACSC)通報,他們也發布威脅獵捕指引,當中提及這項零時差漏洞在去年底察覺,至少有一個駭客團體從2023年就開始利用,攻擊者可藉此存取SD-WAN的管理主控臺。駭客疑似成功利用CVE-2026-20127之後,竄改系統映像檔進行軟體版本降級,並利用另一個已知漏洞CVE-2022-20775進行本機權限提升,成功得到root權限。

思科威脅情報團隊Talos循線追蹤CVE-2026-20127的利用活動,並指出手法高度複雜的駭客組織UAT-8616正積極利用,企圖在可獲取巨量利益的企業組織環境,建立持久的存取管道,攻擊目標涵蓋了關鍵基礎設施(CI)。根據他們的調查,漏洞利用活動至少可追溯到3年前。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23