北韓駭客的攻擊行動近期不斷出現在新聞版面,例如,上週五我們報導北韓駭客BlueNoroff在Zoom視訊用AI深偽技術對企業員工網釣、Kimsuky鎖定異議人士進行網釣的事故,還有一起針對臺灣的加密貨幣交易所的資安事故相當值得留意,因為犯案者就是惡名昭彰的Lazarus。

除了北韓駭客,160億筆帳密資料曝光、鎖定主機代管業者的大規模DDoS攻擊、俄羅斯駭客利用應用程式專用密碼(ASP)挾持Gmail,以及美國保險公司Aflac疑似遭Scattered Spider攻擊的情況,也引起各界高度關注。

【攻擊與威脅】

臺灣加密貨幣交易所幣託傳出5月遭遇攻擊事故,攻擊者身分是北韓駭客Lazarus

北韓駭客鎖定加密貨幣交易所的情況,已有不少研究人員揭露相關資安事故,但過往大多發生在國外,6月初臺灣加密貨幣交易所幣託(BitoPro)傳出遭駭並得到證實,最近該公司公布調查結果。

這起事故最早是由區塊鏈偵探ZachXBT於6月2日揭露,他指出幣託疑似在5月8日遭到攻擊,多個熱錢包出現異常資金外流,損失金額約為1,150萬美元,但直到金管會證券期貨局證實此事並要求幣託公開說明,該公司才坦承確有此事。

6月19日幣託發布公告,表示他們委託資安業者經過一個月的調查,確認攻擊者的身分是北韓駭客組織Lazarus,駭客鎖定負責雲端業務的成員進行社交工程攻擊,最終挾持AWS連線階段(Session)的Token,而能繞過多因素驗證(MFA)機制,於該公司AWS環境與C2建立連線,並將惡意指令碼轉移到熱錢包主機。直到5月9日凌晨1時左右,駭客模擬合法交易行為啟動惡意指令碼,從熱錢包移轉加密貨幣,直到幣託的錢包水位監控系統偵測到異常並發出警示,資安團隊啟動應變機制並阻斷駭客行為。

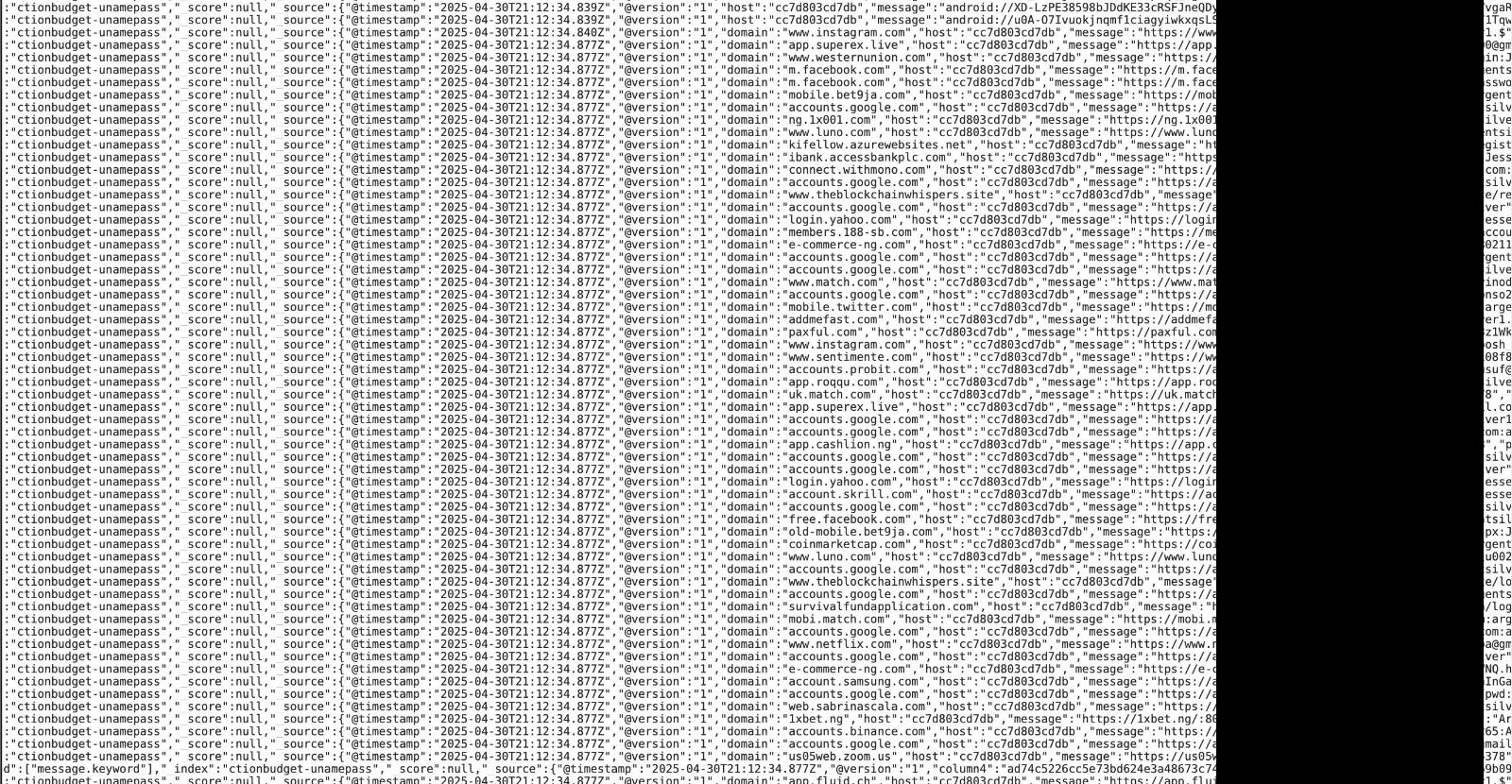

研究人員揭露160億筆帳密資料外洩,疑透過竊資軟體收集、拼湊而成

上週資安新聞網站Cybernews揭露近160億筆帳密資料外洩事故,這些資料來自30個公開的資料庫,每個資料庫內含數千萬至35億餘筆記錄,來源疑似是透過竊資軟體(Infostealer)收集而得。這項消息一出,引起許多資安專家提出警告,呼籲用戶最好儘速更換Google、臉書、Apple等各項網路帳號的密碼,並啟用雙因素驗證,因為上述曝光的外洩資料很有可能遭到濫用,駭客一旦取得,就有機會存取使用者各式帳密,進而用於接管帳號、竊盜身分,以及針對性網釣攻擊。

值得留意的是,Cybernews也提及這些資料庫曝光的時間並不長,大部分的資料庫能透過Elasticsearch或物件儲存執行個體存取,但無法識別資料庫的所有者身分。雖然資料數量過於龐大,研究人員無法對不同資料庫的內容進行比對,因此他們無法確認有多少重覆資料,但研究人員指出大部分的資料遵循著相當固定的結構, 依序是:URL、登入資訊、密碼,而這也是竊資軟體彙整偷到資料最常見的格式。

不過,對於這些資料的解析,有研究人員提出不同的看法。資安業者Hudson Rock指出,根據他們的統計資料,平均每臺遭竊資軟體感染的電腦會被偷走50組帳密資料,換言之,Cybernews揭露的這批資料,駭客必須在3.2億臺電腦植入竊資軟體才能取得。但這樣的感染規模與全球實際受害情況相比多上不少,顯得不切實際,因此,Hudson Rock推測這批資料不僅有許多重覆,還有過時資料,甚至可能有人工產生的內容。

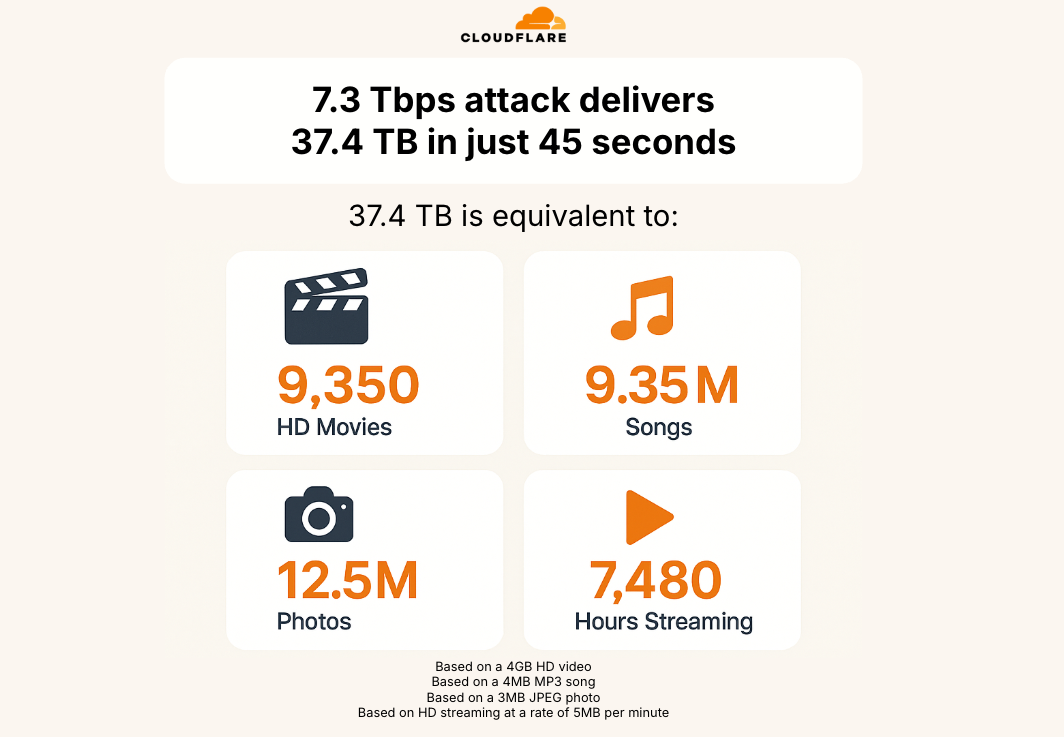

大規模DDoS攻擊鎖定主機代管業者而來,7.3 Tbps流量轟炸45秒

內容遞送網路暨域名服務業者Cloudflare 5月阻擋了一次7.3 Tbps的分散式阻斷服務攻擊,這波攻擊發生在5月中,7.3 Tbps的流量也破了Cloudflare第一季才剛公布的6.5 Tbps的紀錄。

遭到攻擊的對象為Cloudflare服務的一家主機代管業者,歷時45秒,總流量約為37.4 TB,這樣的流量有多龐大?相當於每分鐘5 MB的影音串流7,480小時、9,350部HD高解析度影片(一部以4 GB計算)、935萬首4 MB的MP3歌曲,或是1,250萬張高解析度(每張為3 MB)的照片。

特別的是,Cloudflare也提及駭客不同連接埠發動攻擊的現象,整起攻擊行動裡,對方平均針對同一個IP位址轟炸21,925個連接埠,最高峰更轟炸了34,517個。其中99.996%的攻擊流量為UDP洪水攻擊,剩下0.004%約1.3GB的流量包含QOTD反射攻擊、Echo反射攻擊、NTP反射攻擊、Mirai UDP洪水攻擊、Portmap洪水和RIPv1放大攻擊等多種攻擊管道。

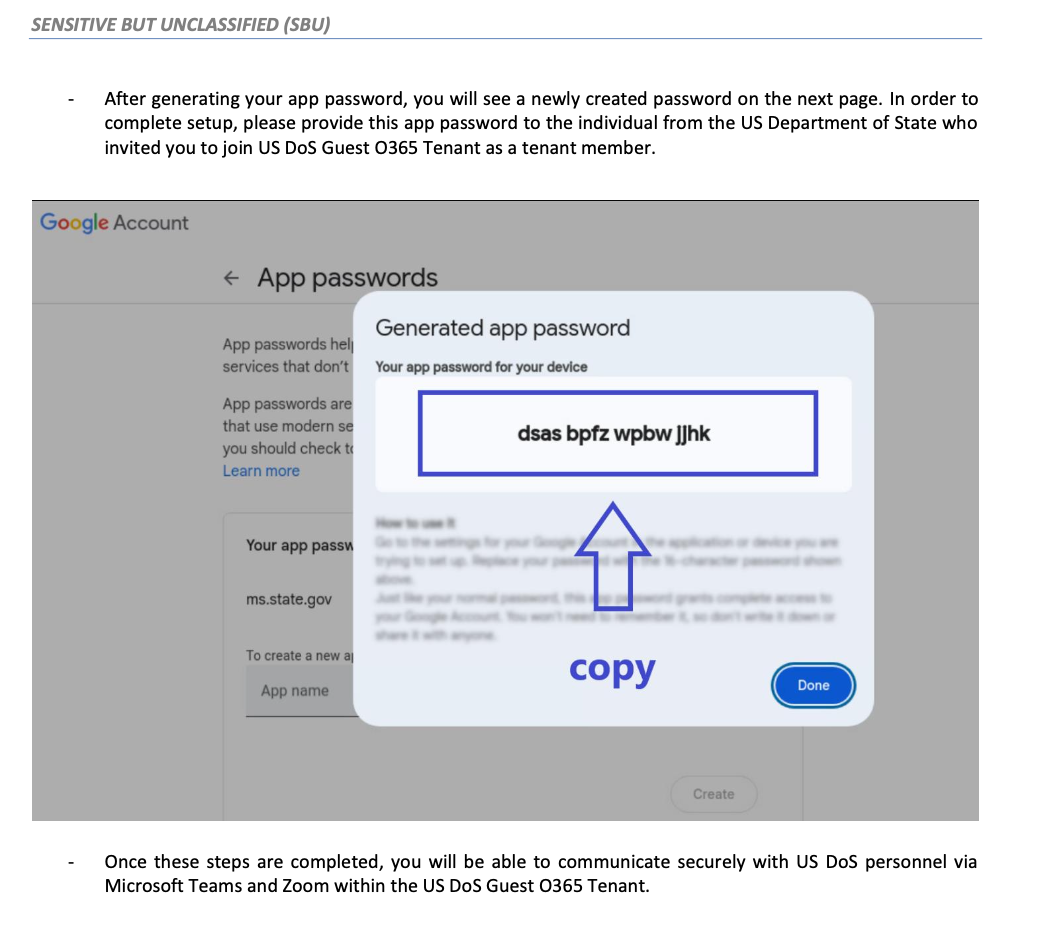

Google威脅情報小組(Google Threat Intelligence Group,GTIG)與加拿大的公民實驗室(Citizen Lab)揭露一起來自俄羅斯國家級駭客的攻擊行動,主要利用社交工程手法及應用程式專用密碼(Application Specific Password,ASP)來繞過多因素身分驗證(MFA),進而入侵受害者的Gmail或其他Google服務。

Google威脅情報小組(Google Threat Intelligence Group,GTIG)與加拿大的公民實驗室(Citizen Lab)揭露一起來自俄羅斯國家級駭客的攻擊行動,主要利用社交工程手法及應用程式專用密碼(Application Specific Password,ASP)來繞過多因素身分驗證(MFA),進而入侵受害者的Gmail或其他Google服務。

此波攻擊行動被Google命名為UNC6293,並認為與俄羅斯資助的APT29有關。受害者之一是英國的俄羅斯專家Keir Giles,他揭露許多俄羅斯的秘密活動,也撰寫大量有關俄羅斯入侵烏克蘭的文章。

Giles在今年5月22日收到自稱是美國國務院官員Claudie Weber的來信,對方自稱是美國國防部顧問,邀請Giles參與一場線上會議。雖然Weber通訊時使用Gmail,但也將副本送到@state.gov郵件位址,在雙方十多次的書信往來之後,Weber即寄送了一個PDF檔,引導Giles於他的Gmail電子郵件帳號中生成應用程式專用密碼,並將它指定給一個名為ms.state.gov的程式使用,再截圖回傳。最後是Google發現了相關攻擊,鎖住受影響帳號、禁用駭客的Gmail帳號。

美國保險業者Aflac遭駭,疑Scattered Spider駭客組織所為

6月17日Mandiant研究人員John Hultquist針對美國保險業發出警訊,指出國際駭客組織Scattered Spider(UNC3944)接下來會鎖定該產業而來,一旦得逞將會在整個行業進行滲透。對此,他呼籲保險公司要特別防範對客服電話支援中心而來的相關社交工程攻擊。事隔3天,有保險業者證實遭遇網路攻擊而引起高度關注。

美國知名保險公司Aflac指出,他們在6月12日發現其美國業務系統出現異常,隨即啟動資安應變程序,並在數小時內阻止入侵行動。Aflac強調,雖然本次事件對公司營運未造成明顯影響,各項保單、理賠及客戶服務仍持續運作,也沒有發現勒索軟體入侵,但部分檔案包含客戶、員工、受益人等個人敏感資訊,可能遭未授權存取。

針對本次事件,Aflac雖未直接公開攻擊者身分,但表示這次入侵為近期特定網路犯罪集團,針對多家保險業者攻擊行動的一部分,因此外界普遍認為,攻擊者的身分就是Scattered Spider。

其他攻擊與威脅

◆勒索軟體Qilin加入打電話給律師的功能,意圖向受害組織施加更多壓力

◆中國駭客Silver Fox假借提供醫療照護軟體,針對公共設施而來

◆加密貨幣價格追蹤網站CoinMarketCap遭駭,攻擊者藉由彈出式視窗榨乾用戶錢包

◆WordPress佈景主題存在能挾持管理員帳號的漏洞,已有攻擊行動出現

其他漏洞與修補

◆IBM修補旗下SIEM平臺QRadar,若不處理攻擊者有機會執行任意命令

近期資安日報

【6月20日】北韓駭客BlueNoroff在Zoom視訊利用AI深偽技術對企業員工網釣

熱門新聞

2026-03-02

2026-03-02

2026-02-26

2026-02-27

2026-03-02

2026-02-27